Python入门-pack和unpack的用法

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/112350.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

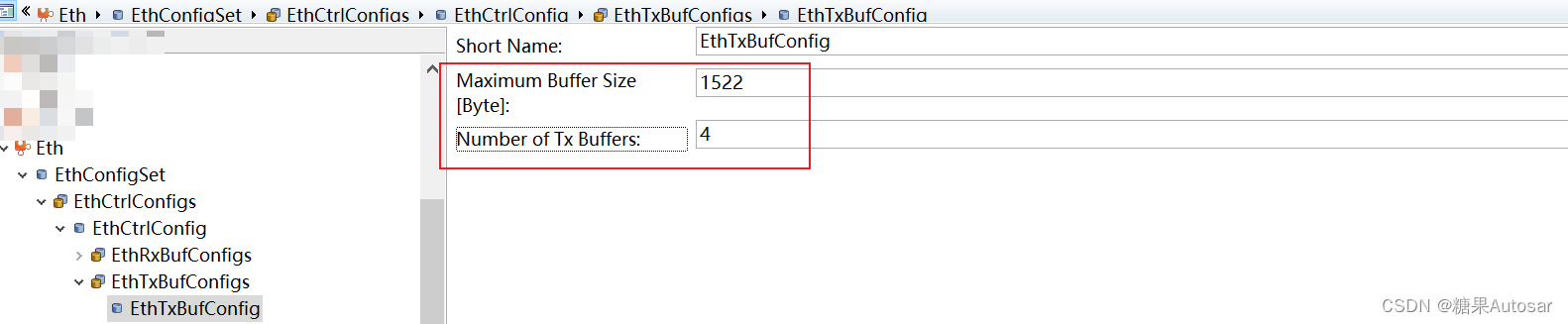

ETH01-ETH驱动的配置01

总目录链接==>> AutoSAR入门和实战系列总目录

总目录链接==>> AutoSAR BSW高阶配置系列总目录

1 配置参数 /MICROSAR/Eth_Enet/Eth/EthConfigSet/EthCtrlConfig/EthTxBufConfig/EthTxBufTotal/MICROSAR/Eth_Enet/Eth/EthConfigSet/EthCtrlConfig/EthTxBufConf…

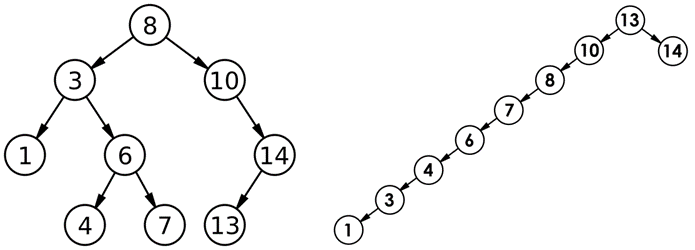

【数据结构】C++实现二叉搜索树

二叉搜索树的概念

二叉搜索树又称为二叉排序树,它或者是一棵空树,或者是具有以下性质的二叉树:

若它的左子树不为空,则左子树上所有结点的值都小于根结点的值。若它的右子树不为空,则右子树上所有结点的值都大于根结…

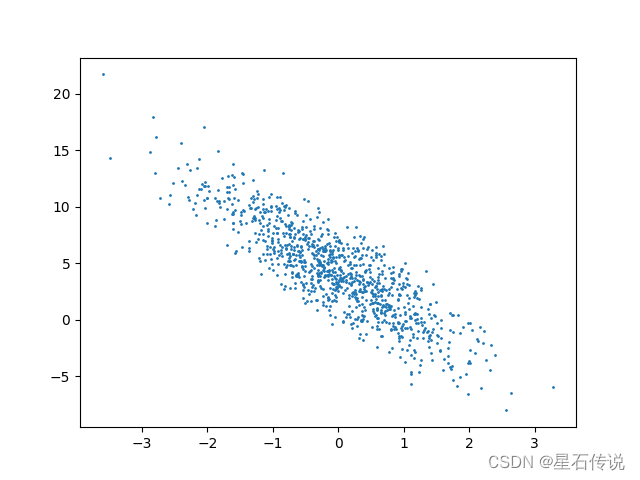

深度学习——线性神经网络一

深度学习——线性神经网络一 文章目录 前言一、线性回归1.1. 线性回归的基本元素1.1.1. 线性模型1.1.2. 损失函数1.1.3. 解析解1.1.4. 随机梯度下降1.1.5. 用模型进行预测 1.2. 向量化加速1.3. 正态分布与平方损失1.4. 从线性回归到深度网络 二、线性回归的从零开始实现2.1. 生…

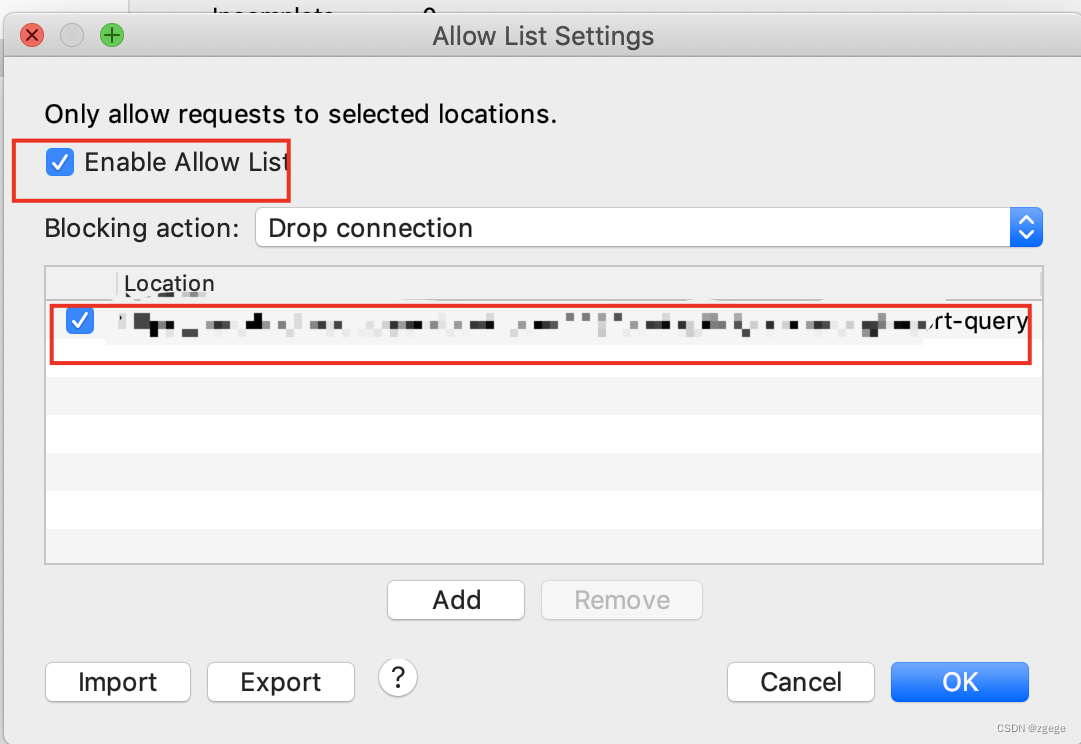

charles报错Not allowed GET http://xx.xx.com/xx - connection dropped

现象:手机抓包时,charles提示Not allowed GET http://xx.xx.com/xx - connection,请求status显示block

排查原因: 1、换手机连接抓包工具,现象也是同上,可以排除手机的原因 2、检索网络上关于报错的解决方…

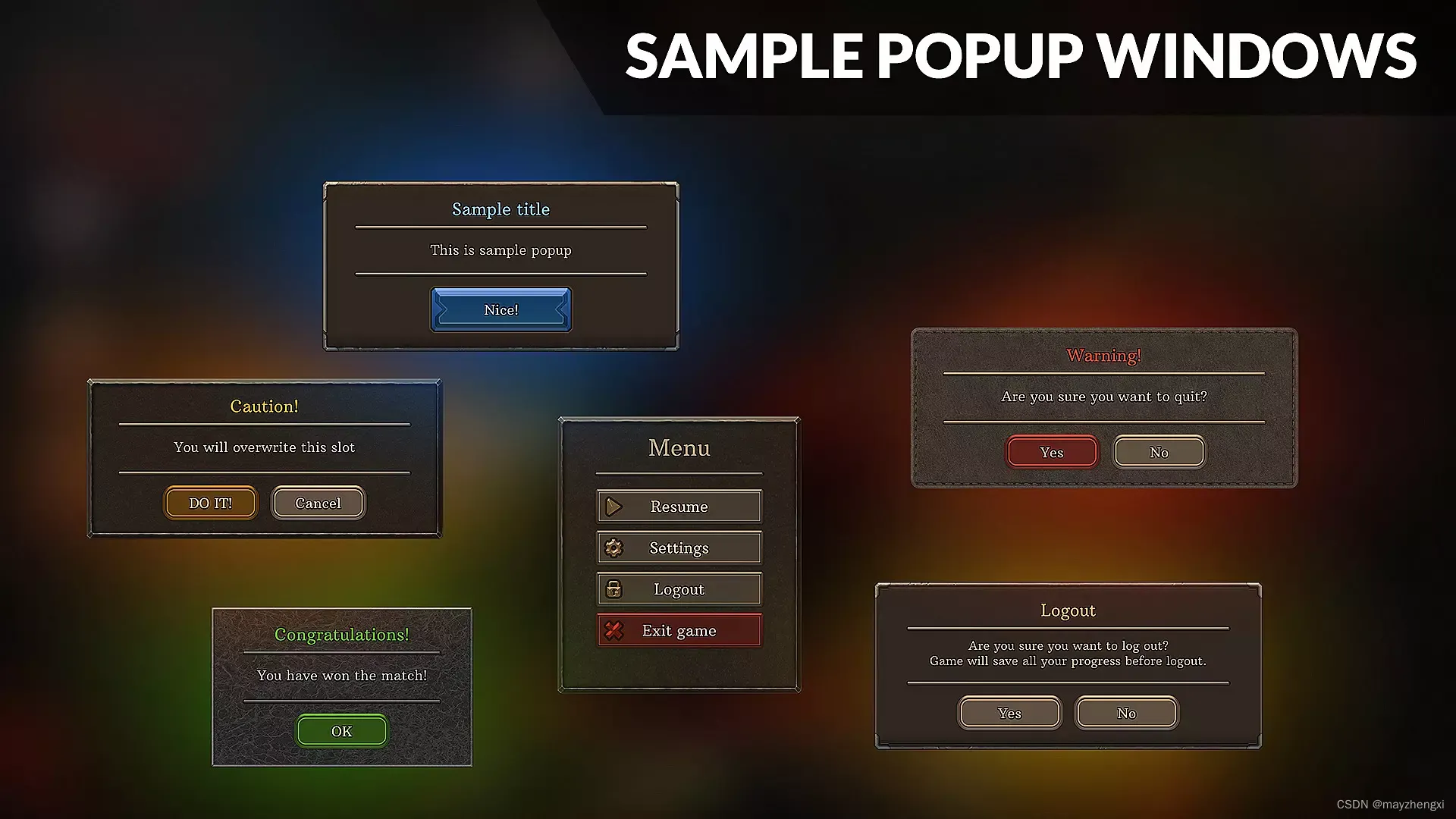

(UI资源)4k Full Fantasy GUI + over 400 png + samples

资源包含超400个4k高清png文件

窗口资源包含:登录、角色创建、探索日志、库存、商店、设定、手工艺、NPC对话、技能、6个弹出窗口 72个独特的图标 4种颜色主题的56个图标 按钮:大按钮(3种色)、小按钮(5种颜色)、复选框和单选按钮 其他要素 使用简单的填充脚本轻松自定义健康与…

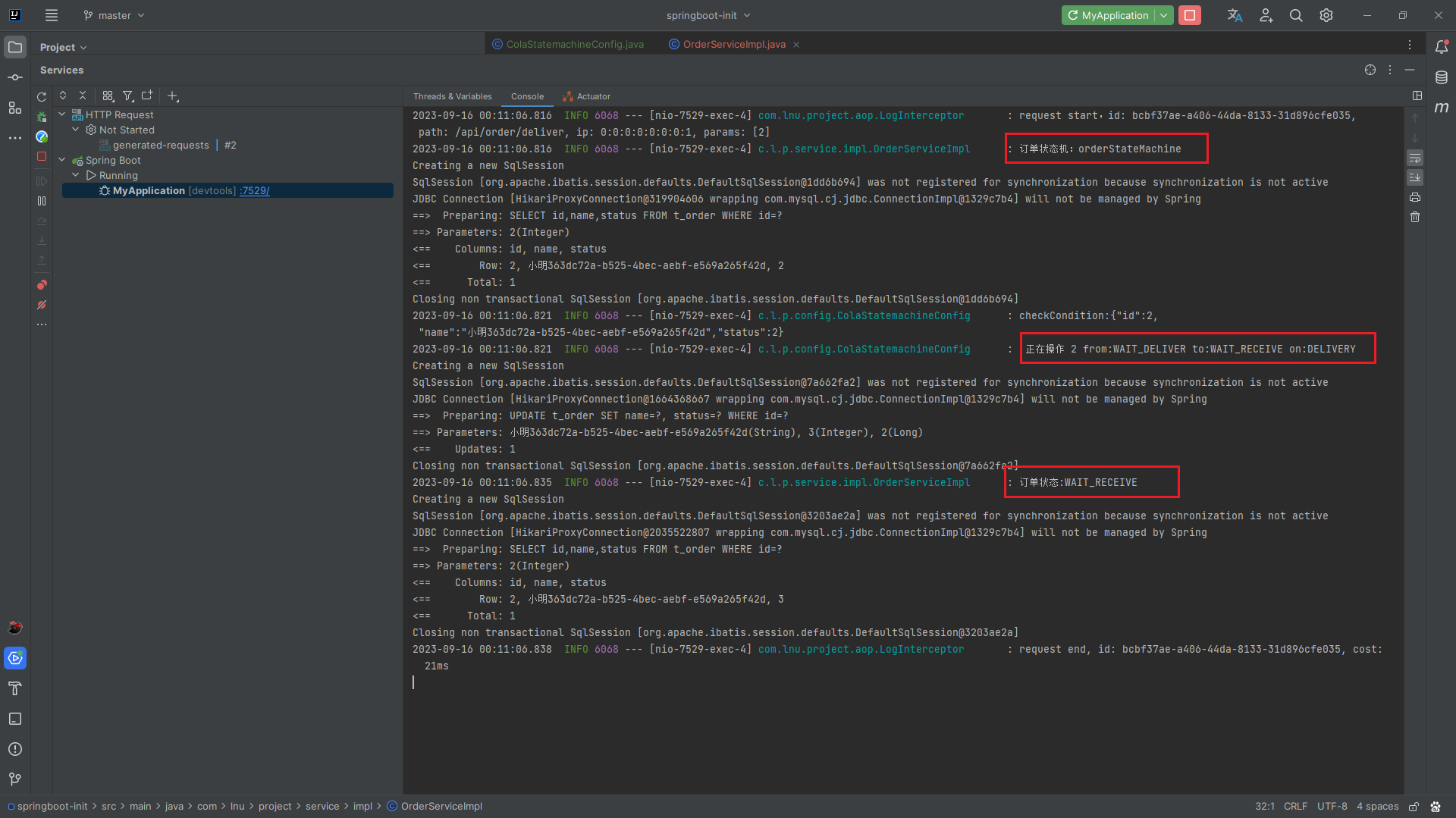

探索状态驱动开发的奇妙世界——Cola-StateMachine的介绍与使用

文章目录 1. 前言2. Cola-StateMachine概述3. Cola-StateMachine相关API4. Cola-StateMachine实战5. 其他 1. 前言

前面接受了Spring实现的状态机Spring StateMachine,这个状态机的优点在于功能很完备,缺点也是功能十分完备。

完备到什么程度了&#x…

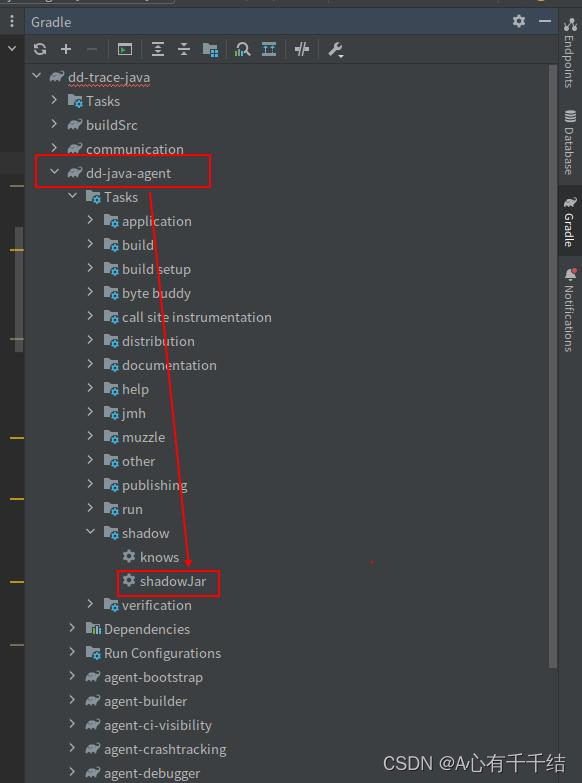

ddtrace 系列篇之 dd-trace-java 项目编译

dd-trace-java 是 Datadog 开源的 java APM 框架,本文主要讲解如何编译 dd-trace-java 项目。

环境准备 JDK 编译环境(三个都要:jdk8\jdk11\jdk17) Gradle 8 Maven 3.9 (需要 15G 以上的存储空间存放依赖) Git >2 (低于会出现一想不到的异常…

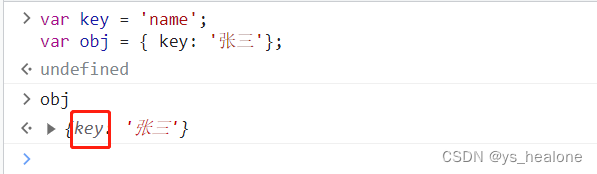

js创建动态key的对象ES6和ES5的方法

前提:

有个场景,循环数组,根据每一项的值,往一个数组中push一个新对象,对象的key不同要从数组中获取 情况解析:push没有什么问题,问题就是创建一个动态key的对象。下面就说一下如何以参数为key…

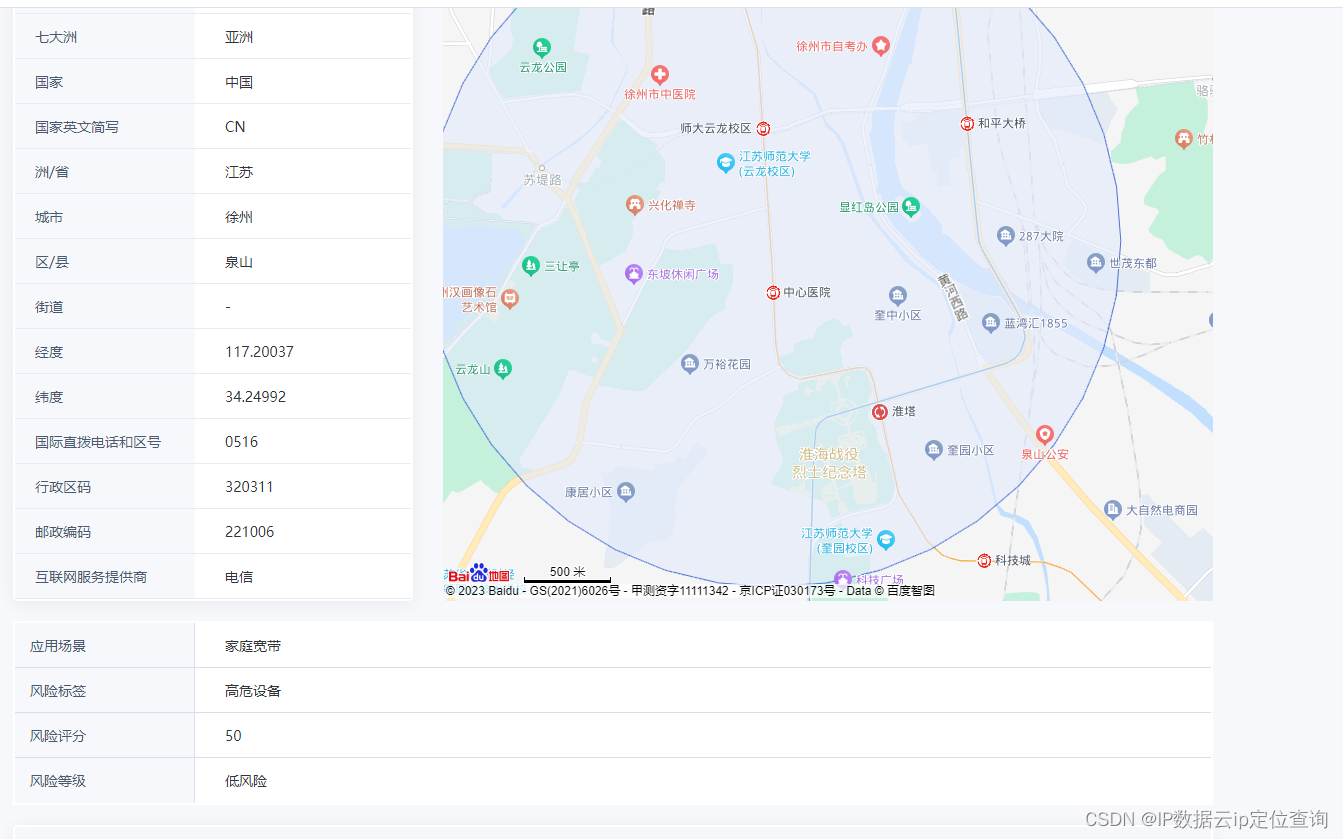

IP风险查询:抵御DDoS攻击和CC攻击的关键一步

随着互联网的普及,网络攻击变得越来越普遍和复杂,对企业和个人的网络安全构成了重大威胁。其中,DDoS(分布式拒绝服务)攻击和CC(网络连接)攻击是两种常见且具有破坏性的攻击类型,它们…

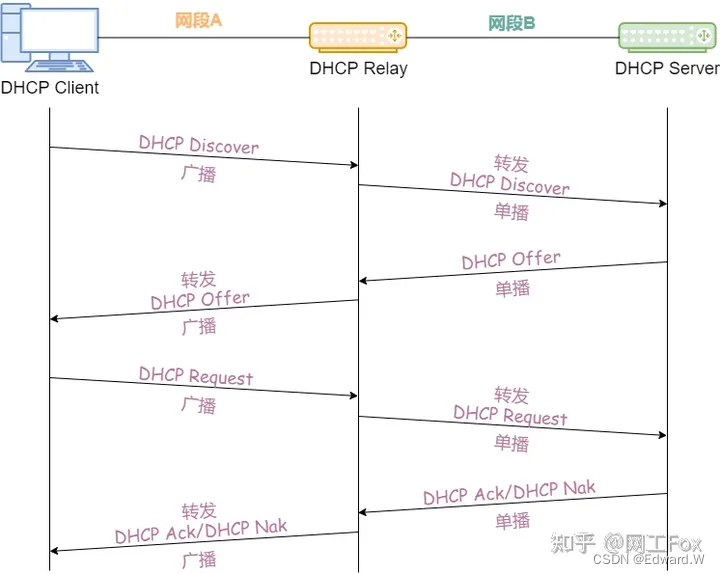

【软考复习系列】计算机网络易错知识点记录

参考文章:图解路由器:这玩意儿能连接全世界的网络? - 知乎 (zhihu.com)

宏内核和微内核

宏内核应该叫单内核或者单核。在这种单核的设计中,内核是一个大的整体,所有内核服务都运行在一个地址空间中,函数之…

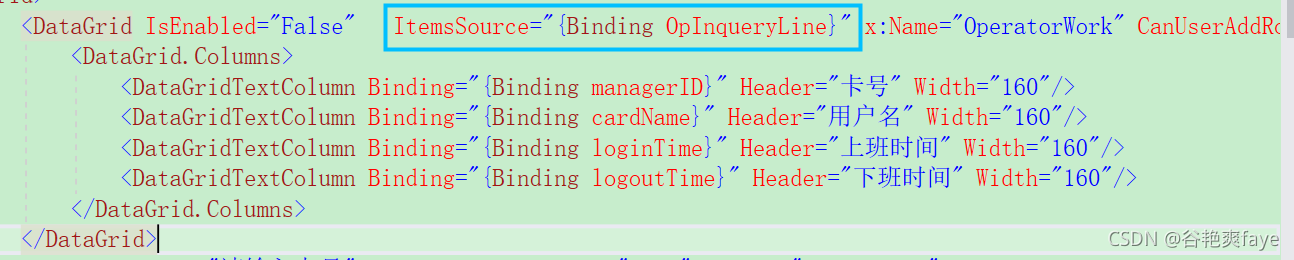

WPF中DataGrid控件绑定数据源

步骤 创建数据源:首先,我们需要创建一个数据源,可以是一个集合(如List、ObservableCollection等),也可以是一个DataTable对象。数据源中的每个元素代表一行数据。 设置DataGrid的ItemsSource属性ÿ…