入侵防御系统(IPS)网络安全设备介绍

1. IPS设备基础

- IPS定义

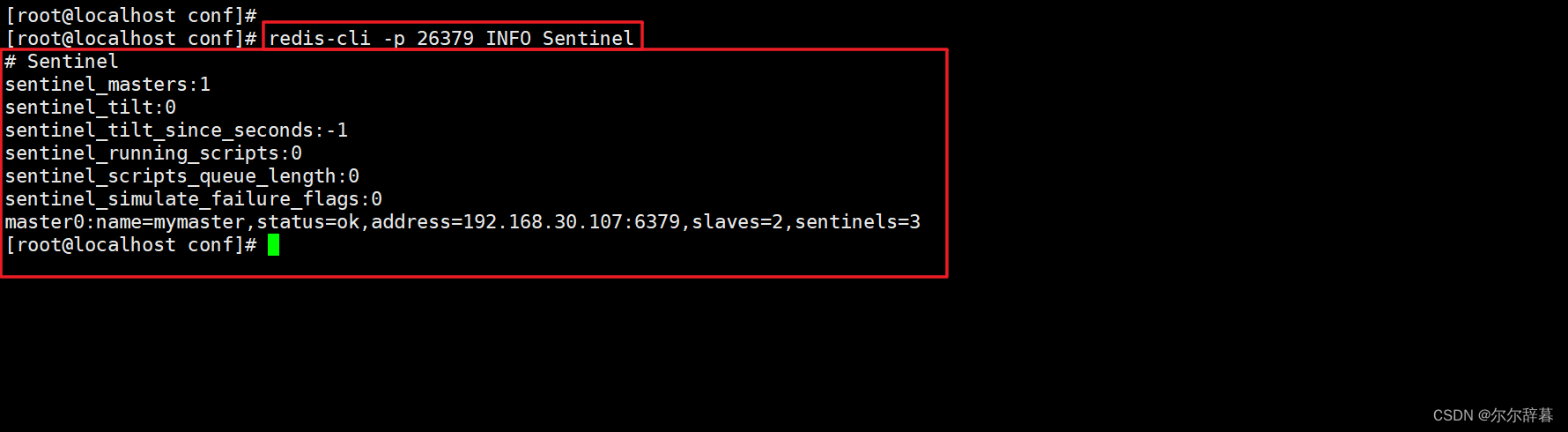

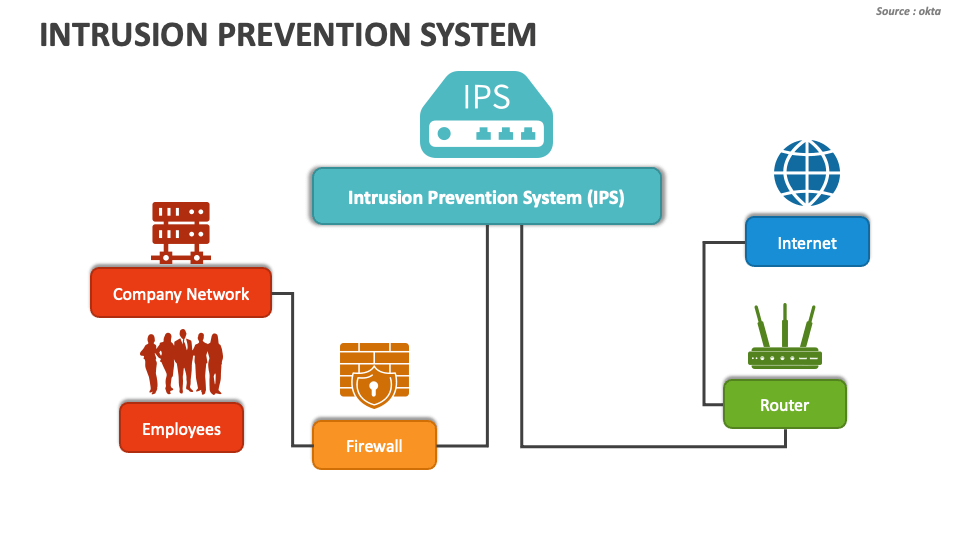

IPS(Intrusion Prevention System)是一种网络安全设备或系统,用于监视、检测和阻止网络上的入侵尝试和恶意活动。它是网络安全架构中的重要组成部分,通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护企业信息系统和网络架构免受侵害,有助于保护网络和数据免受威胁。

- IPS与IDS的区别

IPS与IDS(Intrusion Detection System)类似,但有一个重要的区别。IDS仅用于检测威胁,而IPS不仅检测威胁还主动采取措施来阻止它们。这种主动防御使IPS更加强大。

- 部署位置

IPS设备通常位于网络中的关键位置,例如边界防火墙、内部网络段和数据中心。这有助于监视流入和流出的流量,以及内部网络流量,以确保全面的安全性。

2. IPS工作原理

- 流量分析

IPS设备使用深度数据包检查来分析网络流量。这包括检查数据包的源IP地址、目标IP地址、端口号、协议和内容。

- 签名检测

IPS设备使用签名数据库来比对已知的攻击模式。这些签名类似于病毒定义文件,可以识别已知的恶意代码和攻击。

- 异常检测

除了签名检测,IPS还可以使用行为分析来检测未知的、新型的攻击。这种方法涉及监视流量的正常模式,以便识别不正常或异常的活动。

- 漏洞利用检测

IPS设备可以检测和阻止攻击者尝试利用已知的软件漏洞入侵系统的行为。这是通过检查流量中的特定模式和行为来实现的。

常见入侵行为:

篡改Web网页

破解系统密码

复制/查看敏感数据

使用网络嗅探工具获取用户密码

访问未经允许的服务器

其他特殊硬件获得原始网络包

向主机植入特洛伊木马程序

3. IPS设备功能

- 阻止恶意流量

当IPS设备识别到潜在威胁时,它可以采取多种措施来阻止攻击。这包括丢弃恶意数据包、重定向流量到隔离区域或禁止特定IP地址的访问。

- 日志记录和报警

IPS设备生成详细的日志,记录检测到的威胁和采取的防御措施。这些日志对于安全审计和调查非常重要。此外,IPS可以触发警报,通知安全管理员有关威胁的情况。

- 自动化响应

高级IPS设备可以实现自动化响应。这意味着根据威胁的严重性和类型,IPS可以自动采取措施,减少人工干预的需求。这有助于快速应对威胁。

- 性能优化

IPS设备通常具有性能优化功能,以确保对网络流量的监视不会影响网络性能。这包括硬件加速和流量优化技术。

4. IPS设备分类

- 网络IPS

这是最常见的IPS类型,用于保护整个网络。它们通常位于边界防火墙之后,监视流入和流出的流量。网络IPS可分为内联和被动模式。

- 主机IPS

主机IPS位于单个计算机或服务器上,用于保护特定主机免受恶意攻击。它可以监视和保护操作系统和应用程序。

- 虚拟化IPS

随着虚拟化技术的普及,虚拟化IPS出现,用于保护虚拟机和虚拟化环境。

- 云IPS

云IPS位于云环境中,用于保护云基础架构和云服务。它们可以检测和阻止云中的威胁。

5. IPS设备与其他安全设备的集成

- 防火墙

IPS通常与防火墙集成,以提供更全面的安全性。防火墙用于控制流量进出网络,而IPS用于检测和防止威胁。

- IDS

IDS和IPS通常一起使用。IDS用于检测威胁,而IPS用于主动阻止它们。

- SIEM系统

安全信息与事件管理系统(SIEM)与IPS集成,用于收集、分析和报告关于网络安全事件的信息。这有助于安全团队了解网络的整体安全状况。

6. IPS的挑战和限制

- 虚假正例

IPS设备有时会误报正常流量为威胁,这被称为虚假正例。这可能导致安全团队不必要的干预。

- 性能成本

深度分析和检查流量对IPS设备的性能有一定要求。在高流量网络中,IPS设备可能需要更多的计算资源。

- 零日攻击

IPS设备通常依赖于已知的攻击签名来检测威胁,因此可能无法检测新型的零日攻击,这是尚未公开的漏洞的攻击。

- 隐私考虑

IPS设备检查网络流量的内容,可能引发隐私问题,特别是在企业内部网络中。

7. IPS的未来趋势

- 人工智能和机器学习

IPS设备越来越采用人工智能和机器学习技术,以提高检测准确性和减少虚假报警。

- 云集成

随着企业越来越多地将工作负载迁移到云中,IPS设备也需要集成到云环境中,以保护云基础架构和应用程序。

- 自动化响应

IPS设备将进一步实现自动化响应,以快速应对威胁,减少安全团队的工作负担。

- IoT安全

随着物联网(IoT)设备的增加,IPS设备将面临更多挑战,需要能够监视和保护IoT设备。

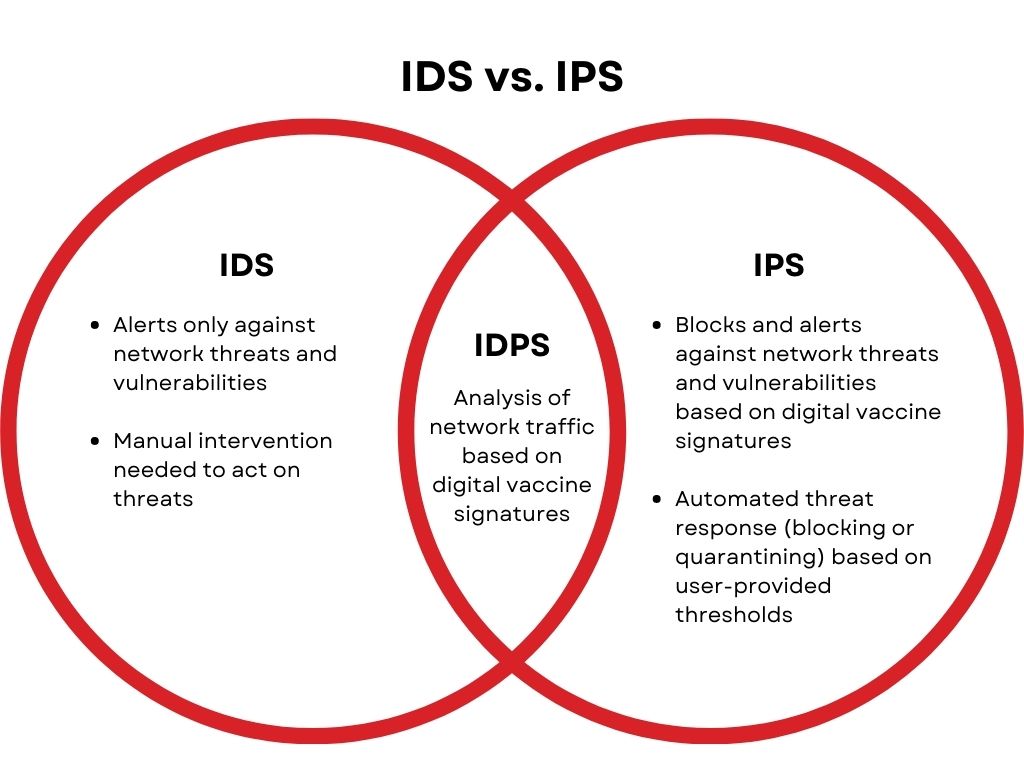

8. IDS、IPS、IDPS关系

IDS(入侵检测系统)

IPS(入侵防御系统)

IDPS(入侵检测与入侵防御系统)

三个都是用于网络安全的关键工具,但它们在功能和工作方式上有一些重要的区别和关系:

-

IDS(入侵检测系统):

- 功能:IDS的主要功能是监视网络流量以检测可能的入侵或异常行为。它们分析网络流量、日志和事件,并生成警报以通知管理员可能的威胁。

- 工作方式:IDS通常采用被动模式,只监视流量并生成警报,但不主动采取行动来阻止威胁。

- 重点:IDS关注于威胁检测和报告,但不直接防止入侵。

-

IPS(入侵防御系统):

- 功能:IPS的主要功能是与IDS类似,但它不仅检测威胁还主动采取措施来阻止它们。它可以阻止恶意流量和攻击。

- 工作方式:IPS采用主动模式,具有阻止能力,可以在检测到潜在威胁时自动采取措施来阻止攻击。

- 重点:IPS强调威胁检测和即时响应。

-

IDPS(入侵检测与入侵防御系统):

- 功能:IDPS是将IDS和IPS功能集成到一个系统中的设备,既能检测潜在威胁也能采取主动措施来防止入侵。

- 工作方式:IDPS能够根据配置进行主动防御,也能生成警报以通知管理员有关威胁的信息。

- 重点:IDPS强调综合性的入侵检测和入侵防御。

- IDS和IPS是IDPS的两个组成部分,IDPS可以同时执行它们的功能,也就是说,它既能监视并报告潜在的入侵,又能采取措施来防止入侵。

- IDS和IPS都侧重于网络安全,但IDS主要用于监视和检测,而IPS除了监视和检测还能采取防御措施。

- IDPS是一种集成了IDS和IPS功能的综合性解决方案,提供了更全面的入侵检测和防御能力,但通常也更昂贵。

9. IPS在常见安全设备中角色定位

防火墙 - 建筑物的围墙和消防系统

WAF(Web应用程序防火墙) - 建筑物的入口大门保安的角色

IDS(入侵检测系统) - 建筑物内部的安全巡逻队

IPS(入侵防御系统) - 建筑物内部的监控系统和安全团队

VPN(虚拟专用网络) - 建筑物内部的隧道系统

我们可以构建全面的网络安全生态系统的类比:

-

防火墙:把防火墙看作是建筑物的围墙和消防系统。它在建筑物的周围建起围墙,防止外部威胁进入。同时,它还监控建筑物内部的火灾风险,以防止火灾蔓延。防火墙负责控制流量进出,就像网络防火墙控制数据包的流动。

- 职责:防火墙在网络边界处建立一道防线,监控所有进出网络的流量。它通过过滤数据包和控制端口访问来防止未经授权的访问和网络攻击。此外,防火墙还可以执行网络地址转换(NAT)和端口映射等操作。

- 作用:防火墙保护网络免受未经授权的访问,防止外部威胁进入内部网络。

-

WAF(Web应用程序防火墙):WAF类似扮演着建筑物的入口大门保安的角色。他负责检查进入建筑物的人员和物品,确保只有合法的访问,并拦截潜在的威胁。这位保安会检查人们携带的物品,确保没有危险的物品,就像WAF检查Web应用程序的流量,确保没有恶意请求。

- 职责:WAF专注于保护Web应用程序的安全性。它检查所有进入Web应用程序的流量,过滤和识别潜在的Web攻击,如SQL注入、跨站脚本(XSS)和跨站请求伪造(CSRF)等。如果检测到威胁,WAF会阻止攻击并生成警报。

- 作用:WAF确保Web应用程序的安全,防止攻击者通过Web应用程序入侵服务器或窃取用户数据。

-

IDS(入侵检测系统):可比作为建筑物内部的安全巡逻队。这支巡逻队定期巡逻,观察建筑物内外是否有不寻常的活动,然后报告给安全团队。它们不干预,但提供了及时的警报,就像IDS监视网络流量并生成警报,等待安全团队采取措施。

- 职责:IDS定期监视网络流量和系统行为,寻找不寻常的模式或活动。如果发现可疑行为,它们生成警报通知安全团队。IDS不直接阻止攻击,而是提供警报和事件记录。

- 作用:IDS帮助监控网络活动,发现潜在的威胁,提供信息给安全团队进行进一步的调查和响应。

-

IPS(入侵防御系统):类似于建筑物内部的监控系统和安全团队,监控系统会检查建筑物内部的每一个房间和走廊,以及每个人的行为。如果有人在建筑物内部做出不寻常的行为,监控系统会立即触发警报,并通知安全团队采取行动,就像IPS检测和阻止内部网络的恶意行为。

- 职责:IPS在网络内部监视流量和行为,检测可能的入侵和恶意活动。它能够识别恶意行为并采取主动措施来阻止攻击,如封锁攻击源或修改防火墙规则。

- 作用:IPS确保内部网络的安全,及时响应威胁并采取行动,防止内部系统和数据受到损害。

-

VPN(虚拟专用网络):相当于建筑物内部的隧道系统。它们允许远程员工或分支机构通过安全的通道直接连通到建筑物内部,就像VPN允许用户通过加密通道连接到内部网络,确保数据的机密性和完整性。

- 职责:VPN允许远程用户或分支机构通过加密通道安全地连接到内部网络。它加密数据传输,确保数据的机密性和完整性,并提供远程访问功能。

- 作用:VPN扩展了内部网络的边界,允许远程访问,同时确保数据在传输过程中得到保护,适用于远程办公和分支机构连接。

10. 总结

IPS设备是网络安全的关键组成部分,用于检测和防止恶意攻击和入侵尝试。它们通过流量分析、签名检测和异常检测来实现这一目标,并可以采取各种防御措施。IPS设备还与其他安全设备集成,以提供全面的安全性和监控。然而,IPS设备也存在一些挑战和限制,需要不断演进以适应不断变化的网络威胁。在未来,IPS设备将继续发展,采用新技术来提高安全性和效率,以应对不断增加的网络威胁。