思维导图:

1.8 网络安全模型笔记:

网络安全模型核心概念:

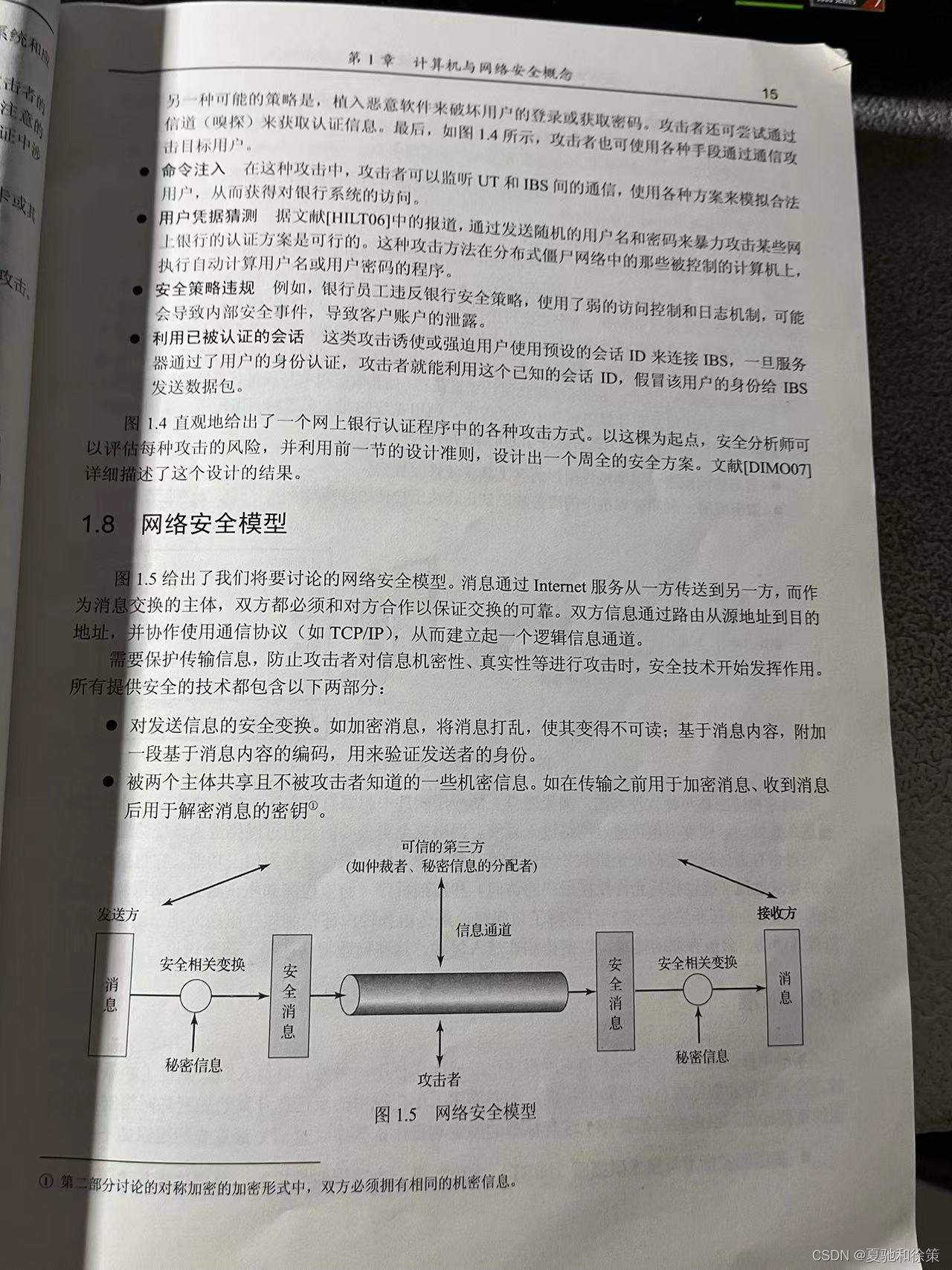

- 消息在Internet上从发送方传送至接收方,涉及到源地址、目的地址、通信协议(如TCP/IP)的使用。

- 信息交换的双方需要合作保证交换的可靠性。

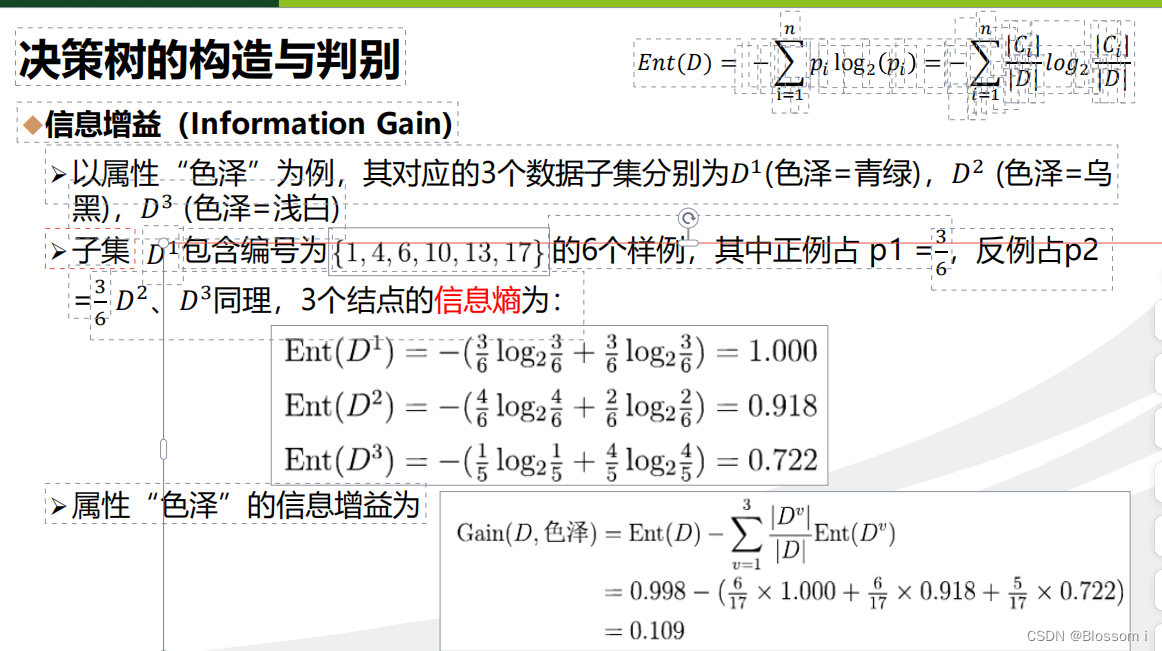

安全技术核心组成:

- 对发送信息的安全变换:

- 加密消息,使消息不可读。

- 附加一段基于消息内容的编码,验证发送者身份。

- 双方共享的机密信息(例如,加密和解密的密钥)。

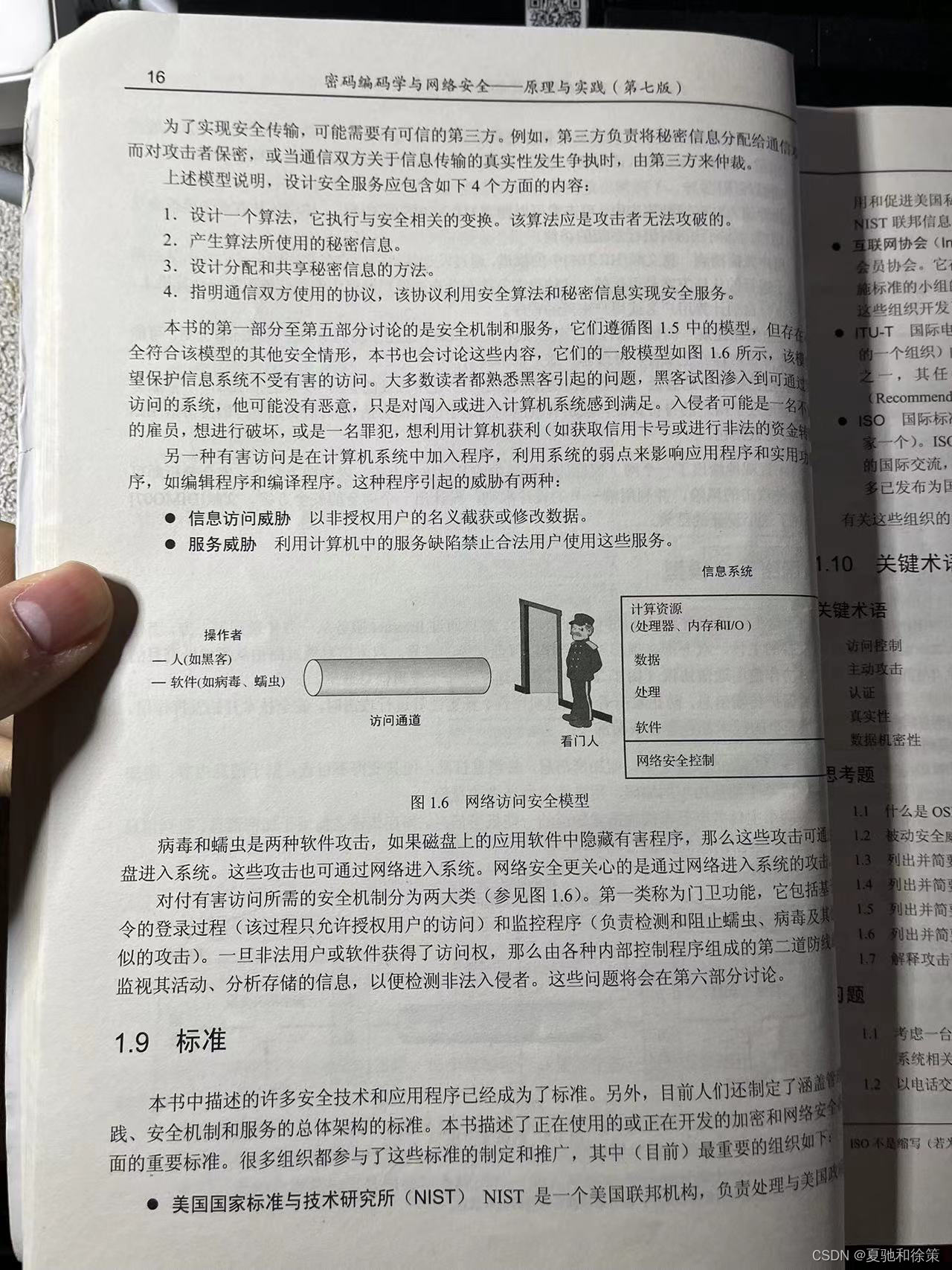

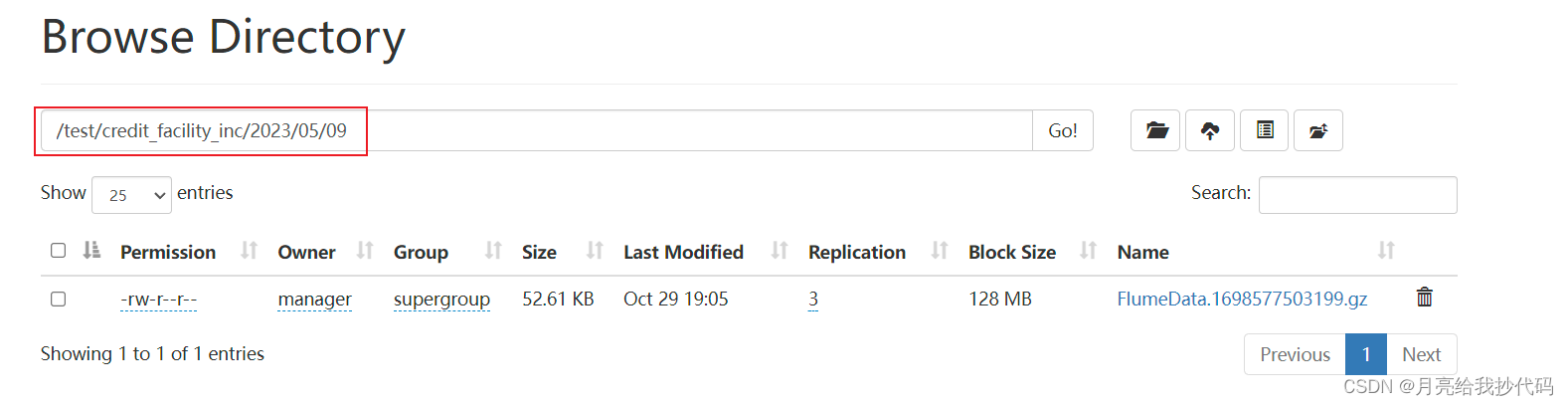

图1.5 网络安全模型:

- 发送方和接收方之间的信息传输,涉及安全相关变换和秘密信息。

- 攻击者可能试图截获或篡改信息。

- 可信的第三方角色,例如秘密信息的分配者或仲裁者。

对称加密:

- 双方使用相同的机密信息。

可信第三方的作用:

- 分配秘密信息给通信双方并对攻击者保密。

- 仲裁双方关于信息传输真实性的争议。

设计安全服务应考虑的四个方面:

- 设计一个攻击者无法破解的安全相关算法。

- 产生算法所使用的秘密信息。

- 设计秘密信息的分配和共享方法。

- 制定利用安全算法和秘密信息实现安全服务的协议。

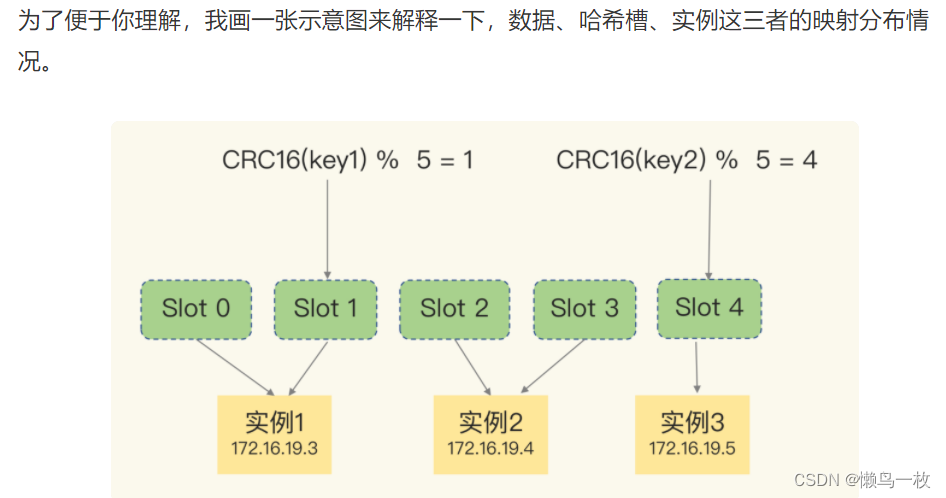

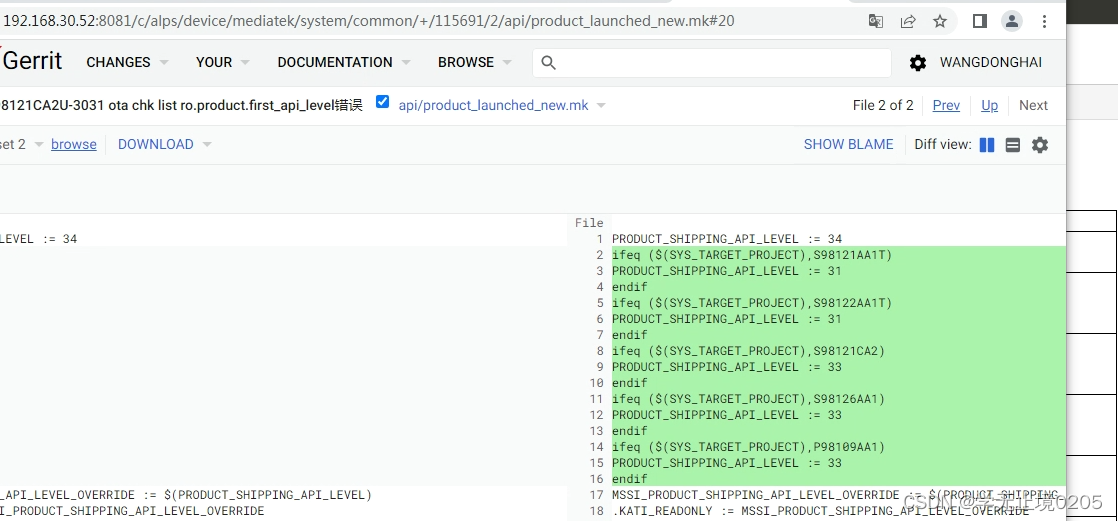

图1.6 网络访问安全模型:

- 描述了保护信息系统不受有害访问的各种方法。

- 黑客和软件攻击(如病毒、蠕虫)是两种常见的威胁。

- 安全机制分为两大类:门卫功能(登录、监控程序等)和内部控制程序(监视非法入侵者的活动)。

我的理解:

1.8 网络安全模型的理解:

1. 消息传输的基础概念:

- 当我们在互联网上交换信息,从一个点(发送方)到另一个点(接收方),这个过程不是简单的明文传输。为了保证信息的安全性和真实性,必须有一套复杂的机制和协议在起作用。

2. 安全技术的重要性:

- 网络通信的安全性不仅仅在于保证信息在传输过程中不被非法窃取,更要确保信息不被篡改,发送者的身份是真实的,以及接收方能够解读这个信息。

3. 对称加密的原理:

- 信息的发送方和接收方使用同一把“钥匙”(或称为密钥)来加密和解密信息。这要求双方都拥有这个密钥,并保守这个秘密。

4. 可信的第三方的角色:

- 在某些场景下,为了确保通信的安全性和公正性,可能需要一个第三方来介入,例如:为双方提供密钥,或在争议时进行仲裁。

5. 安全服务的设计方面:

- 保障网络安全不仅仅是设计一个安全算法,更涉及到如何生成、分配、共享密钥,以及如何利用已有的安全技术和密钥来制定一个可行的通信协议。

6. 网络访问安全模型:

- 除了信息的传输安全,还要考虑系统本身的安全性。例如,黑客可能试图非法进入一个系统,或者某些恶意软件(如病毒、蠕虫)可能试图破坏系统。

总的来说,1.8节的网络安全模型提供了一个框架,帮助我们理解在网络通信中涉及的各种安全问题及其解决方法。它提醒我们,网络安全不仅仅是加密和解密,还涉及到一系列的策略、技术和协议,以确保信息的机密性、完整性和真实性。