网络安全是当今数字时代的重要议题,随着技术的不断发展,网络攻击和漏洞问题也日益复杂。在这篇文章中,我们将深入研究网络安全漏洞管理与修复的流程,包括漏洞扫描、评估、修复和验证。通过理解和实施这一流程,组织可以更好地保护其信息资产免受潜在的威胁。

第一章:漏洞的定义和分类

首先,让我们明确定义什么是漏洞。漏洞是指系统或应用程序中的缺陷或错误,使得攻击者可以利用这些缺陷来访问、修改或破坏系统的数据或功能。漏洞通常分为以下几类:

代码漏洞:由于编程错误而导致的漏洞,例如缓冲区溢出、SQL注入、跨站脚本等。

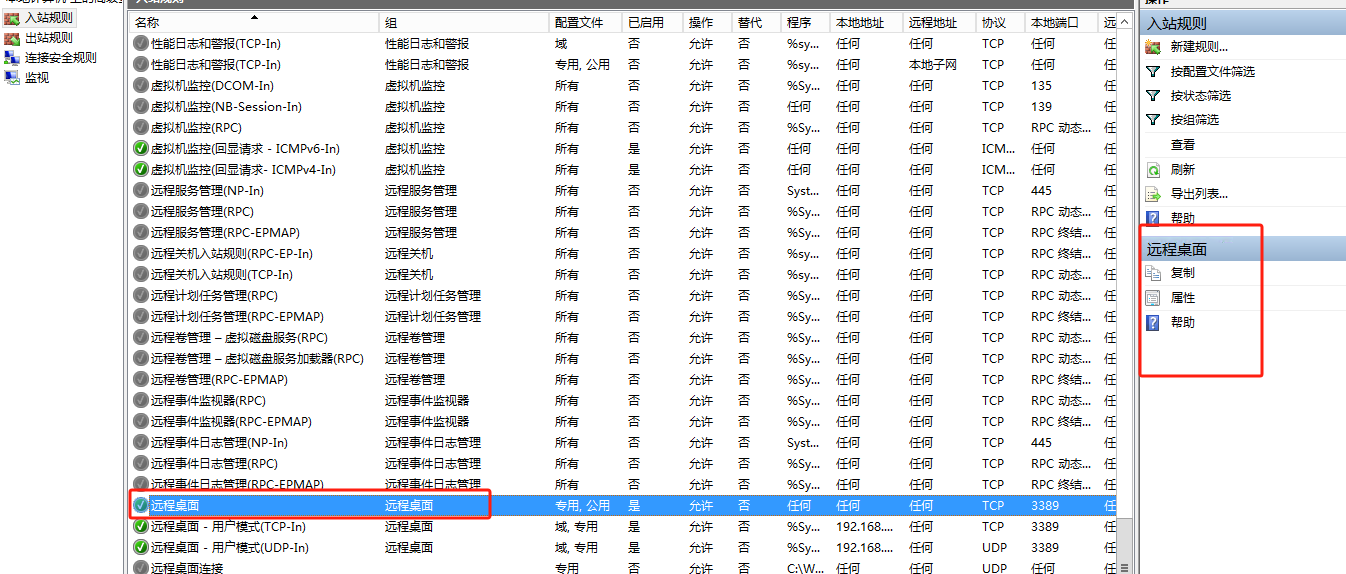

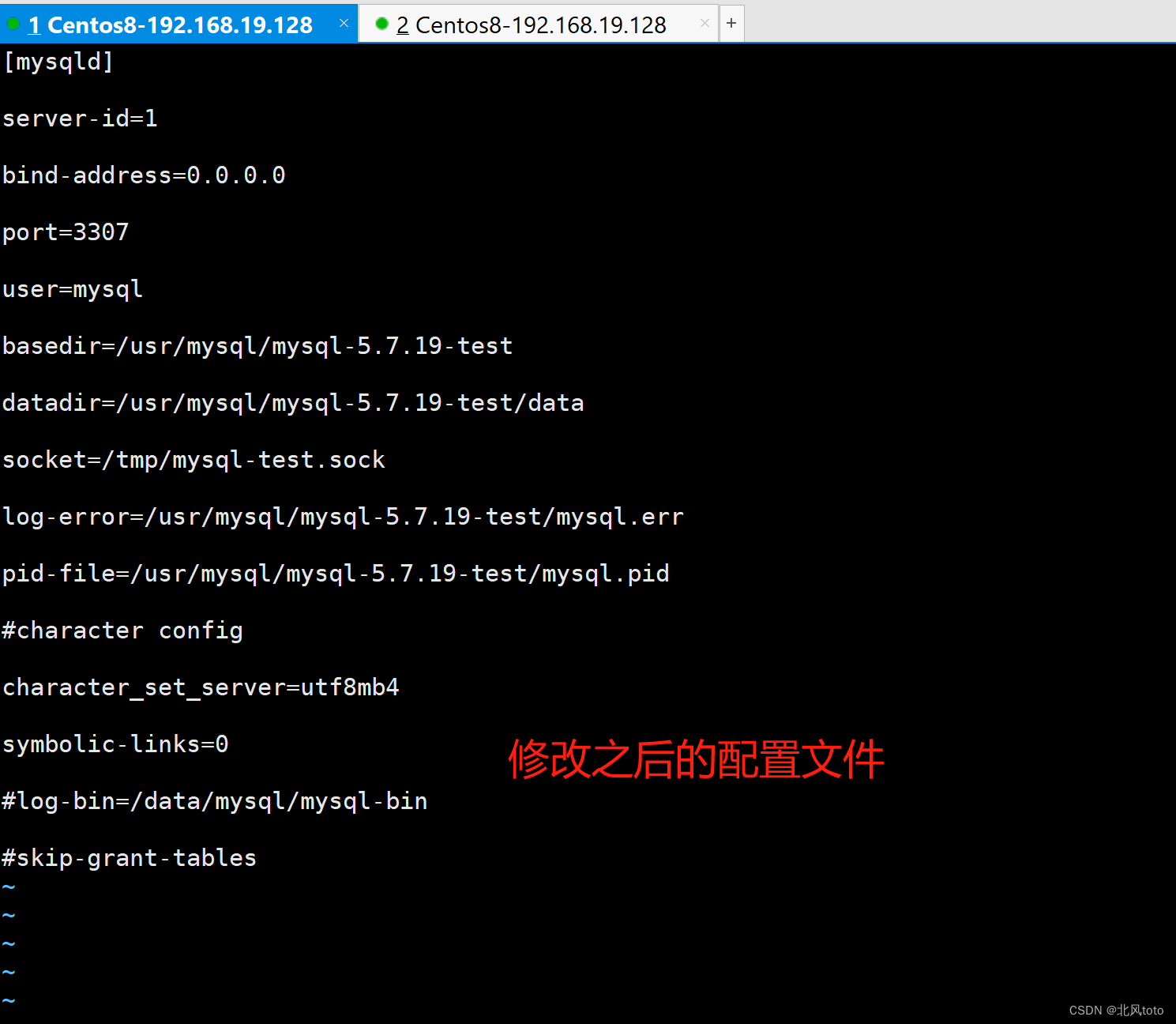

配置漏洞:系统或应用程序配置错误导致的漏洞,例如未正确配置的访问控制、默认凭证、开放端口等。

依赖漏洞:由于第三方组件或库的漏洞而导致的漏洞,例如未及时更新的库、组件或操作系统。

逻辑漏洞:不是由技术错误引起的漏洞,而是由设计或业务逻辑的缺陷引起的,例如权限绕过、会话劫持等。

第二章:漏洞扫描

漏洞扫描是漏洞管理流程的第一步,它旨在识别潜在的漏洞。常见的漏洞扫描工具包括Nessus、OpenVAS、Qualys等。这些工具能够自动扫描网络和应用程序,发现可能存在的漏洞。

举个例子,我们可以使用Nessus进行漏洞扫描,示例代码如下:

上述命令将对IP地址为192.168.1.1的主机的端口80和443进行漏洞扫描,并将结果以HTML格式保存。

第三章:漏洞评估

漏洞扫描之后,需要对扫描结果进行评估。这一步是确定漏洞的严重性和影响的关键。评估可以根据漏洞的CVSS(Common Vulnerability Scoring System)分数来进行,分数越高,漏洞越严重。

例如,如果我们发现一个应用程序中的SQL注入漏洞,可以使用以下代码来评估漏洞的严重性:

第四章:漏洞修复

一旦漏洞被评估为严重,就需要采取措施来修复它。修复漏洞通常涉及修改代码、更新组件或配置,以消除漏洞。

例如,如果发现一个应用程序中的跨站脚本漏洞,可以使用以下示例代码来修复漏洞:

第五章:漏洞验证

漏洞修复后,需要进行验证,确保漏洞已成功修复。验证过程包括重新扫描应用程序或系统,以确保漏洞不再存在,并且进行一些手动测试,以验证漏洞已被彻底修复。

例如,可以使用示例代码来验证跨站脚本漏洞的修复:

第六章:漏洞管理流程

综合以上步骤,漏洞管理流程如下:

进行漏洞扫描,使用适当的工具识别潜在漏洞。

对扫描结果进行评估,确定漏洞的严重性和影响。

如果漏洞被评估为严重,进行漏洞修复,包括修改代码、更新组件或配置。

验证漏洞修复,重新扫描应用程序或系统,以确保漏洞已成功修复。

定期监控漏洞,进行漏洞管理和更新,以应对新的漏洞。

总结,网络安全漏洞管理与修复是保护组织信息资产的关键步骤。通过建立严格的漏洞管理流程,及时识别、评估、修复和验证漏洞,组织可以降低潜在威胁,提高网络安全水平。漏洞管理不仅仅是技术问题,还需要涉及组织的政策、流程和人员培训,以确保网络安全的全面保护。