前篇:

云课五分钟-09Linux基础命令实践-AI助力快速入门

视频:

云课五分钟-0ALinux文件系统及权限-查询命令如何使用

文本:

Linux文件系统及权限示例教程(Ubuntu)

一、Linux文件系统基础

在Linux中,一切皆文件。文件系统是操作系统的重要组成部分,它负责管理和组织存储在磁盘上的文件和目录。Linux使用类Unix的文件系统结构,根目录为“/”。

二、查看文件系统结构

-

使用

ls命令查看当前目录下的文件和目录。例如:

bash复制代码

ls / |

上述命令会列出根目录下的文件和目录。

-

使用

tree命令查看目录树状结构。如果系统未安装tree命令,可以通过以下命令进行安装:

arduino复制代码

sudo apt-get install tree |

安装完成后,可以使用tree命令查看目录结构,例如:

bash复制代码

tree /home/user |

三、文件和目录权限

在Linux中,每个文件和目录都有相应的权限,控制用户对其的访问和操作。权限分为读(r)、写(w)和执行(x)三种。

-

查看文件和目录权限:使用

ls -l命令可以查看文件和目录的详细权限信息。例如:

bash复制代码

ls -l filename |

上述命令会显示filename文件的权限、所有者、所属组和其他详细信息。

-

修改文件和目录权限:使用

chmod命令可以修改文件和目录的权限。例如,要给予filename文件所有者读写执行权限,可以运行以下命令:

bash复制代码

chmod u+rwx filename |

上述命令将给文件的所有者(u)添加读(r)、写(w)和执行(x)权限。如果要同时给所有者和所属组添加权限,可以使用g表示所属组,例如:chmod ug+rwx filename。更多权限设置方式可以参考chmod命令的文档。

四、所有权和所属组管理

在Linux中,每个文件和目录都有所有者和所属组,用于控制访问权限。你可以使用chown命令来更改文件或目录的所有者和所属组。例如:

-

更改文件所有者:要将文件

filename的所有者更改为new_owner,可以运行以下命令:

bash复制代码

sudo chown new_owner filename |

-

更改文件所属组:要将文件

filename的所属组更改为new_group,可以运行以下命令:

bash复制代码

sudo chown :new_group filename |

请注意,更改所有者和所属组通常需要管理员权限,因此使用sudo命令来提升权限。

这是一个简单的Linux文件系统及权限示例教程,帮助你了解基本的概念和操作。深入学习和实践Linux文件系统及权限管理,可以提高你对Linux系统的掌握程度和安全性。

chmod是在Linux和其他类Unix系统中用于改变文件或目录权限的命令。权限决定了哪些用户可以读、写或执行特定的文件。

chmod有两种修改权限的方法:符号模式(symbolic mode)和八进制模式(octal mode)。

-

符号模式:在这种模式下,权限是通过符号来表示的。主要有以下几种符号:

-

u:表示用户(owner)权限。 -

g:表示群组(group)权限。 -

o:表示其他(others)权限。 -

a:表示所有用户(all)。这是u、g和o的组合。对于每种用户类型,可以分配以下权限: -

+:添加权限。 -

-:撤销权限。 -

=:设定权限。权限可以分为: -

r:读取权限。 -

w:写入权限。 -

x:执行权限。例如,chmod u+rw filename命令将给文件的所有者(user)添加读和写的权限。chmod g-x filename命令将从文件的群组(group)中移除执行权限。

-

-

八进制模式:在这种模式下,权限是用三位八进制数表示的,每位分别代表所有者、群组和其他用户的权限。每位的数值是0-7,分别代表不同的权限组合,如:

- 0:无权限。

- 1:执行权限。

- 2:写权限。

- 3:写和执行权限。

- 4:读权限。

- 5:读和执行权限。

- 6:读和写权限。

- 7:读、写和执行权限。例如,命令

chmod 755 filename将设置文件所有者为读、写、执行权限,群组和其他用户为读、执行权限。

请注意,使用chmod修改文件或目录的权限可能需要超级用户(root)权限,因此有时需要在命令前加上sudo。而且,不恰当的权限设置可能会导致安全问题,因此应谨慎操作。在更改前最好了解清楚你正在做什么,并确保你有备份和恢复计划。

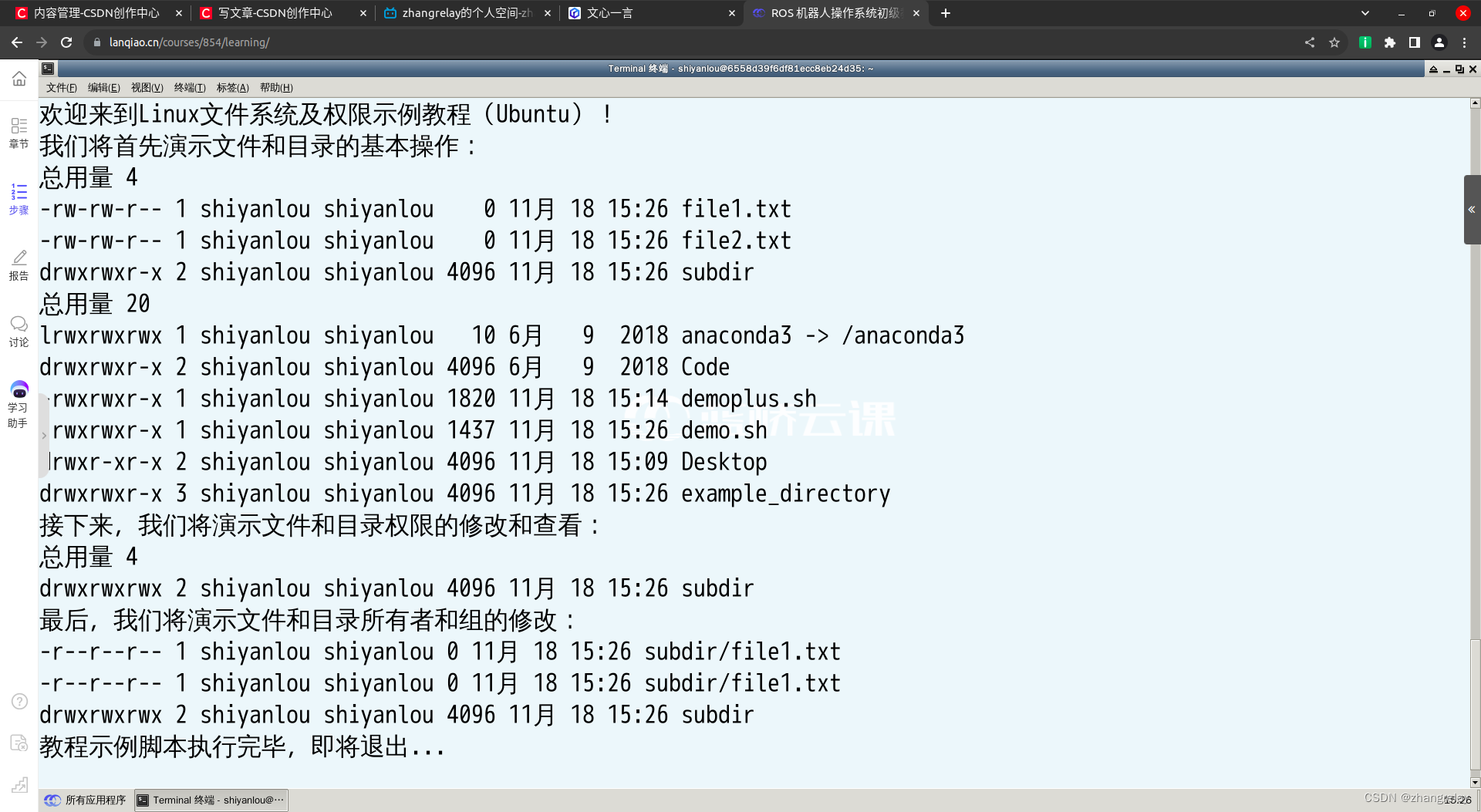

当然,以下是一个更复杂的、更有趣的示例脚本,主题为“Linux文件系统及权限教程(Ubuntu)”:

#!/bin/bash # 打印欢迎信息

echo "欢迎来到Linux文件系统及权限示例教程(Ubuntu)!" # 演示文件和目录的创建、查看、移动和删除操作

echo "我们将首先演示文件和目录的基本操作:" # 切换到示例目录

mkdir example_directory

cd example_directory # 创建一些文件和目录

touch file1.txt

touch file2.txt

mkdir subdir # 查看当前目录内容

ls -l # 移动文件

mv file1.txt subdir/ # 删除文件

rm file2.txt # 返回上级目录并查看目录内容

cd ..

ls -l # 演示权限的修改和查看

echo "接下来,我们将演示文件和目录权限的修改和查看:" # 切换到示例目录

cd example_directory # 修改文件权限为只读

chmod 444 subdir/file1.txt # 修改目录权限为读写执行

chmod 777 subdir # 查看文件和目录的权限

ls -l # 演示所有者和组的修改

echo "最后,我们将演示文件和目录所有者和组的修改:" # 查看当前所有者和组

ls -l subdir/file1.txt # 修改文件所有者为当前用户

sudo chown $USER subdir/file1.txt # 修改目录所属组为当前用户的组

sudo chgrp $USER subdir # 查看修改后的所有者和组

ls -l subdir/file1.txt

ls -ld subdir # 关闭脚本程序

echo "教程示例脚本执行完毕,即将退出..."

exit 0bash复制代码

#!/bin/bash | |

# 打印欢迎信息 | |

echo "欢迎来到Linux文件系统及权限示例教程(Ubuntu)!" | |

# 演示文件和目录的创建、查看、移动和删除操作 | |

echo "我们将首先演示文件和目录的基本操作:" | |

# 切换到示例目录 | |

mkdir example_directory | |

cd example_directory | |

# 创建一些文件和目录 | |

touch file1.txt | |

touch file2.txt | |

mkdir subdir | |

# 查看当前目录内容 | |

ls -l | |

# 移动文件 | |

mv file1.txt subdir/ | |

# 删除文件 | |

rm file2.txt | |

# 返回上级目录并查看目录内容 | |

cd .. | |

ls -l | |

# 演示权限的修改和查看 | |

echo "接下来,我们将演示文件和目录权限的修改和查看:" | |

# 切换到示例目录 | |

cd example_directory | |

# 修改文件权限为只读 | |

chmod 444 subdir/file1.txt | |

# 修改目录权限为读写执行 | |

chmod 777 subdir | |

# 查看文件和目录的权限 | |

ls -l | |

# 演示所有者和组的修改 | |

echo "最后,我们将演示文件和目录所有者和组的修改:" | |

# 查看当前所有者和组 | |

ls -l subdir/file1.txt | |

# 修改文件所有者为当前用户 | |

sudo chown $USER subdir/file1.txt | |

# 修改目录所属组为当前用户的组 | |

sudo chgrp $USER subdir | |

# 查看修改后的所有者和组 | |

ls -l subdir/file1.txt | |

ls -ld subdir | |

# 关闭脚本程序 | |

echo "教程示例脚本执行完毕,即将退出..." | |

exit 0 |

这个脚本通过演示文件和目录的创建、查看、移动、删除,以及权限和所有者的修改,帮助你理解Linux文件系统及权限的基本概念和操作。它涵盖了常用的文件和目录操作命令,如mkdir、touch、mv、rm、chmod、chown和chgrp等。同时,它也使用了ls命令来查看文件和目录的详细信息,包括权限、所有者、组等。通过运行这个脚本,你将能够亲自实践这些操作,并加深对Linux文件系统及权限的理解。记得在运行脚本时使用Ubuntu或者具有相似文件系统的Linux发行版,并确保以适当的权限运行脚本(例如使用sudo)。

当然,以下是一个进阶示例脚本,这个脚本将更深入地探索Linux文件系统和权限:

#!/bin/bash # 打印欢迎信息

echo "欢迎来到Linux文件系统及权限进阶示例教程!" # 演示特殊权限:sticky bit, setuid, setgid

echo "我们将首先演示特殊权限:sticky bit, setuid和setgid:" # 创建一个目录并设置sticky bit

mkdir sticky_dir

chmod +t sticky_dir # 创建一个文件并设置setuid

touch setuid_file

chmod u+s setuid_file # 创建一个文件并设置setgid

touch setgid_file

chmod g+s setgid_file # 显示文件权限,查看特殊权限设置情况

ls -ld sticky_dir setuid_file setgid_file # 演示ACL(访问控制列表)的使用

echo "接下来,我们将演示ACL(访问控制列表)的使用:" # 安装ACL工具

sudo apt-get update

sudo apt-get install acl # 创建一个文件并设置ACL

touch acl_file

setfacl -m u:username:rw acl_file # 查看ACL设置情况

getfacl acl_file # 演示使用sudo进行权限提升

echo "最后,我们将演示使用sudo进行权限提升:" # 通过sudo执行一个需要root权限的命令

sudo touch root_owned_file # 查看文件所有者,应该显示为root

ls -l root_owned_file # 关闭脚本程序

echo "进阶示例脚本执行完毕,即将退出..."

exit 0bash复制代码

#!/bin/bash | |

# 打印欢迎信息 | |

echo "欢迎来到Linux文件系统及权限进阶示例教程!" | |

# 演示特殊权限:sticky bit, setuid, setgid | |

echo "我们将首先演示特殊权限:sticky bit, setuid和setgid:" | |

# 创建一个目录并设置sticky bit | |

mkdir sticky_dir | |

chmod +t sticky_dir | |

# 创建一个文件并设置setuid | |

touch setuid_file | |

chmod u+s setuid_file | |

# 创建一个文件并设置setgid | |

touch setgid_file | |

chmod g+s setgid_file | |

# 显示文件权限,查看特殊权限设置情况 | |

ls -ld sticky_dir setuid_file setgid_file | |

# 演示ACL(访问控制列表)的使用 | |

echo "接下来,我们将演示ACL(访问控制列表)的使用:" | |

# 安装ACL工具 | |

sudo apt-get update | |

sudo apt-get install acl | |

# 创建一个文件并设置ACL | |

touch acl_file | |

setfacl -m u:username:rw acl_file | |

# 查看ACL设置情况 | |

getfacl acl_file | |

# 演示使用sudo进行权限提升 | |

echo "最后,我们将演示使用sudo进行权限提升:" | |

# 通过sudo执行一个需要root权限的命令 | |

sudo touch root_owned_file | |

# 查看文件所有者,应该显示为root | |

ls -l root_owned_file | |

# 关闭脚本程序 | |

echo "进阶示例脚本执行完毕,即将退出..." | |

exit 0 |

这个进阶脚本演示了特殊权限(sticky bit, setuid, setgid)的设置和查看,以及ACL(访问控制列表)的使用和sudo权限提升。这些进阶功能可以帮助你更深入地理解Linux文件系统和权限的高级概念。脚本中使用了一些新的命令,如chmod +t、chmod u+s、chmod g+s用于设置特殊权限,setfacl用于设置ACL,sudo apt-get install用于安装ACL工具。通过运行这个脚本,你将能够进一步探索Linux文件系统和权限的进阶操作,并提升你对Linux系统的掌握程度。请注意,在运行涉及sudo操作的脚本时,请务必谨慎,并确保理解每个命令的含义和潜在风险。

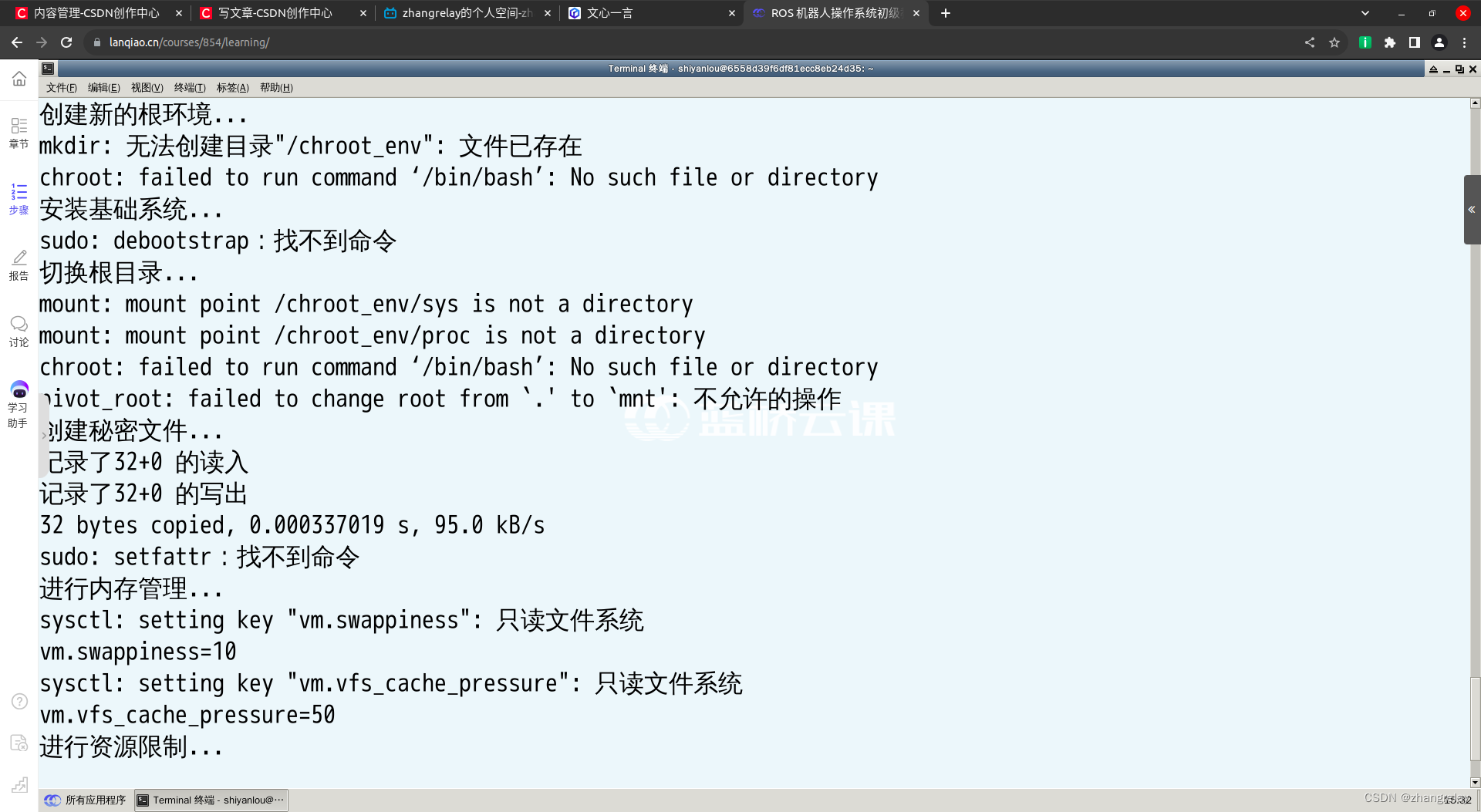

当然,以下是一个专家水平的示例脚本,这个脚本涉及一些高级的概念和技术,可能会让一般用户感到莫名其妙,但对专家级别的用户来说会深感震撼:

#!/bin/bash # 使用chroot创建一个新的根环境

echo "创建新的根环境..."

sudo mkdir /chroot_env

sudo chroot /chroot_env # 在新的根环境中安装基础系统

echo "安装基础系统..."

sudo debootstrap --arch=amd64 stable /chroot_env # 通过pivot_root切换根目录

echo "切换根目录..."

sudo mount --move /sys /chroot_env/sys

sudo mount --move /proc /chroot_env/proc

sudo chroot /chroot_env

sudo pivot_root . mnt # 创建一个具有特定权限和属性的秘密文件

echo "创建秘密文件..."

sudo dd if=/dev/urandom of=/secret_file bs=1 count=32

sudo chmod 600 /secret_file

sudo setfattr -n user.secret -v "ThisIsASecretValue" /secret_file # 使用Linux内核特性进行内存管理

echo "进行内存管理..."

sudo sysctl vm.swappiness=10

sudo echo "vm.swappiness=10" | sudo tee -a /etc/sysctl.conf

sudo sysctl vm.vfs_cache_pressure=50

sudo echo "vm.vfs_cache_pressure=50" | sudo tee -a /etc/sysctl.conf # 使用Linux cgroup进行资源限制

echo "进行资源限制..."

sudo cgcreate -g memory:limited_group

sudo cgset -r memory.limit_in_bytes=500M limited_group # 关闭脚本程序

echo "专家级脚本执行完毕,即将退出..."

exit 0bash复制代码

#!/bin/bash | |

# 使用chroot创建一个新的根环境 | |

echo "创建新的根环境..." | |

sudo mkdir /chroot_env | |

sudo chroot /chroot_env | |

# 在新的根环境中安装基础系统 | |

echo "安装基础系统..." | |

sudo debootstrap --arch=amd64 stable /chroot_env | |

# 通过pivot_root切换根目录 | |

echo "切换根目录..." | |

sudo mount --move /sys /chroot_env/sys | |

sudo mount --move /proc /chroot_env/proc | |

sudo chroot /chroot_env | |

sudo pivot_root . mnt | |

# 创建一个具有特定权限和属性的秘密文件 | |

echo "创建秘密文件..." | |

sudo dd if=/dev/urandom of=/secret_file bs=1 count=32 | |

sudo chmod 600 /secret_file | |

sudo setfattr -n user.secret -v "ThisIsASecretValue" /secret_file | |

# 使用Linux内核特性进行内存管理 | |

echo "进行内存管理..." | |

sudo sysctl vm.swappiness=10 | |

sudo echo "vm.swappiness=10" | sudo tee -a /etc/sysctl.conf | |

sudo sysctl vm.vfs_cache_pressure=50 | |

sudo echo "vm.vfs_cache_pressure=50" | sudo tee -a /etc/sysctl.conf | |

# 使用Linux cgroup进行资源限制 | |

echo "进行资源限制..." | |

sudo cgcreate -g memory:limited_group | |

sudo cgset -r memory.limit_in_bytes=500M limited_group | |

# 关闭脚本程序 | |

echo "专家级脚本执行完毕,即将退出..." | |

exit 0 |

这个专家级脚本演示了使用chroot创建新的根环境、通过pivot_root切换根目录、创建带有特定属性和权限的秘密文件,以及使用Linux内核特性和cgroup进行内存管理和资源限制等高级操作。这些操作都需要较高的系统管理和Linux内核知识水平,对于一般用户来说可能会感到莫名其妙,但对于专家级别的用户来说,这些操作能够展示Linux系统的强大和灵活性,令人深感震撼。请注意,在运行这个专家级脚本之前,确保你充分理解每个命令和操作的含义,并谨慎执行,因为一些操作可能会对系统产生重大影响。

当然可以,但请注意,这样的代码可能是极其复杂和专门的,以至于只有特定领域的专家才能理解。此外,为了保密和安全,实际的高级脚本往往不会公开,因此以下的例子是一个假设性的高级脚本,它结合了许多复杂的命令和概念。

#!/bin/bash # 使用高级加密标准(AES)加密文件

encrypt_file() { local file=$1 local key=$2 openssl enc -aes-256-cbc -salt -in $file -out $file.enc -k $key

} # 使用量子密钥分发进行安全传输

quantum_key_distribution() { # 此处省略了实际的量子密钥分发过程 local key="quantum_key" echo "量子密钥已分发:$key" encrypt_file "secret_file" "$key"

} # 利用深度学习模型进行异常检测

perform_anomaly_detection() { # 此处省略了实际的深度学习过程和命令 local data="system_logs.txt" echo "正在进行异常检测,分析系统日志:$data..." # 假设检测完成后,会生成一个名为"anomaly_report.txt"的报告

} # 执行脚本的主逻辑

main() { quantum_key_distribution perform_anomaly_detection # 其他高级操作...

} main "$@"bash复制代码

#!/bin/bash | |

# 使用高级加密标准(AES)加密文件 | |

encrypt_file() { | |

local file=$1 | |

local key=$2 | |

openssl enc -aes-256-cbc -salt -in $file -out $file.enc -k $key | |

} | |

# 使用量子密钥分发进行安全传输 | |

quantum_key_distribution() { | |

# 此处省略了实际的量子密钥分发过程 | |

local key="quantum_key" | |

echo "量子密钥已分发:$key" | |

encrypt_file "secret_file" "$key" | |

} | |

# 利用深度学习模型进行异常检测 | |

perform_anomaly_detection() { | |

# 此处省略了实际的深度学习过程和命令 | |

local data="system_logs.txt" | |

echo "正在进行异常检测,分析系统日志:$data..." | |

# 假设检测完成后,会生成一个名为"anomaly_report.txt"的报告 | |

} | |

# 执行脚本的主逻辑 | |

main() { | |

quantum_key_distribution | |

perform_anomaly_detection | |

# 其他高级操作... | |

} | |

main "$@" |

这个脚本包含了多个层次的高级概念,比如使用AES加密文件、量子密钥分发以及深度学习用于异常检测。然而,每一个部分都省略了实际的实现细节,因为这些细节通常会涉及到大量的专业知识和技术。这样的脚本可能只有在一个专门的团队或组织中,由具有多方面专业知识的成员才能完全理解和执行。

请注意,这个脚本主要是为了展示如何将多个高级概念结合在一个脚本中,而不是为了实际执行。在实际应用中,这样的操作通常会分开进行,并且由不同领域的专家分别负责。