文章目录

- 1. 结构光(Structured Light)

- 2. 飞行时间(Time of Flight,ToF)

- 3. 双目视觉(Stereo Vision)

- 4. 线扫描(Line Scan)

- 5. 散斑(Speckle)

在工业中,3D相机是一种非常重要的传感器,它通过测量目标的物理尺寸和形状来获取关于目标的数据。这种3D相机的工作原理主要基于机器视觉和计算机视觉技术。以下是一些常见的3D相机的工作原理:

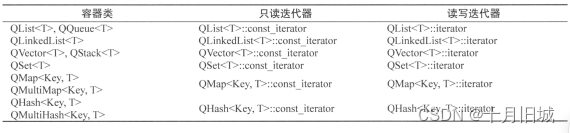

1. 结构光(Structured Light)

这种3D相机使用特定类型的激光光源和摄像机,通常是红外光。激光在物体表面产生特定模式的光斑,这些光斑会因为物体的形状而发生扭曲,摄像机捕捉到这种扭曲的图像。通过分析这些图像,可以计算出物体表面的三维结构。

2. 飞行时间(Time of Flight,ToF)

ToF相机通过发射一道红外光脉冲,并测量光脉冲从发射到返回的时间来计算物体的距离。通过多个光脉冲的发射和接收,可以计算出物体的三维结构。这种方法在3D成像精度和抗干扰性方面具有优势。

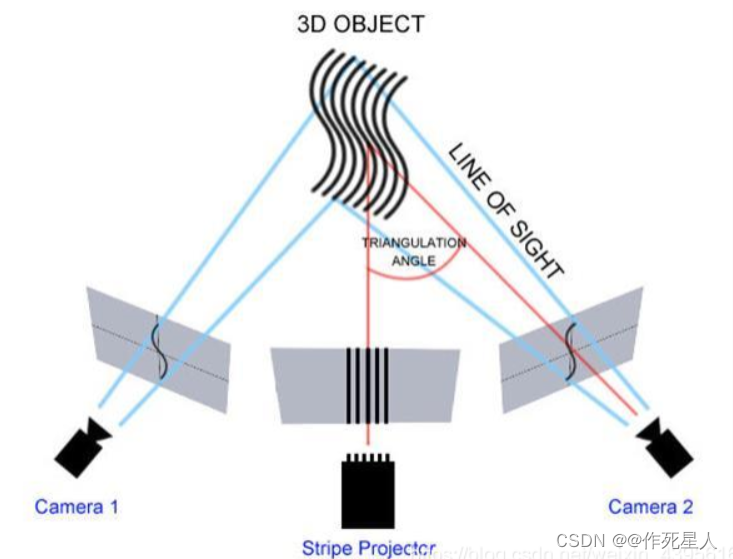

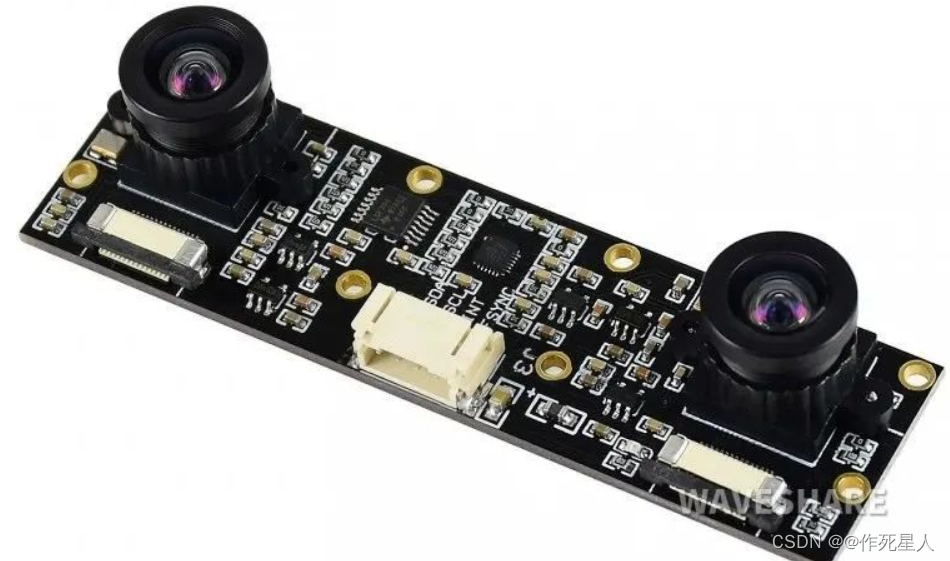

3. 双目视觉(Stereo Vision)

双目视觉系统通过两个摄像机获取同一场景的不同视图,然后根据视图之间的相对位置和差异来计算物体的深度信息。双目视觉系统需要精确地校准两个摄像机之间的距离,以获得精确的深度信息。

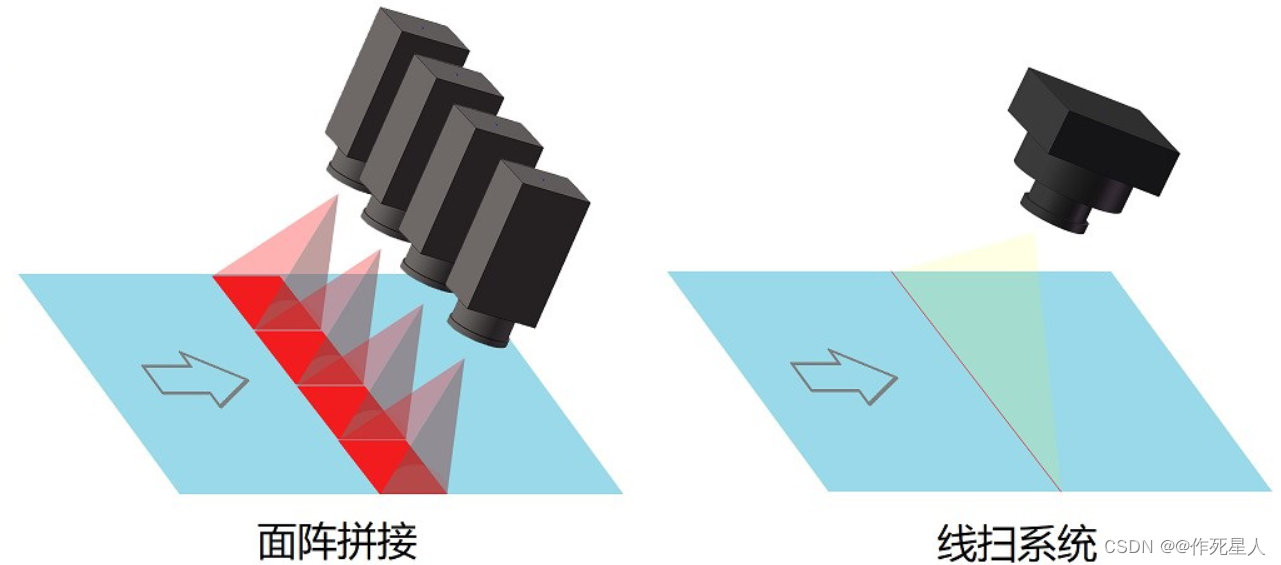

4. 线扫描(Line Scan)

线扫描相机通过连续发送一系列线光源,并捕捉线光源在物体表面的反射。通过分析这些反射光,可以计算出物体的三维结构。线扫描相机通常用于高速测量和高精度测量应用。

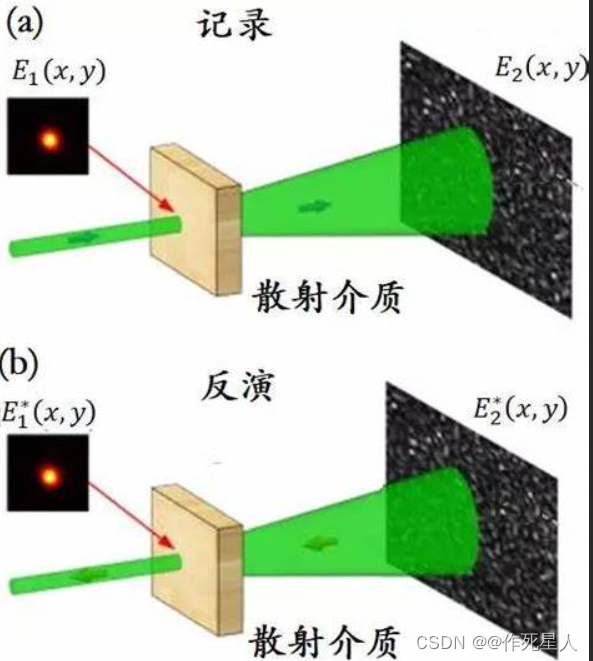

5. 散斑(Speckle)

散斑技术利用激光在物体表面产生随机分布的斑点,这些斑点会因为物体的形状和纹理而发生变形。通过分析这些变形的斑点,可以计算出物体的三维结构。这种方法具有低成本、低功耗的优点,但精度相对较低。

这些3D相机的工作原理可以根据实际应用场景进行选择和优化。在工业领域,这些3D相机可以用于机器人导航、物体定位、测量、三维重建等任务。随着技术的发展,3D相机的性能和成本将不断提高,为工业领域带来更多的应用和价值。