这里只对隐私计算做一些概念性的浅显介绍,作为入门了解即可

目录

- 隐私计算概述

- 隐私计算概念

- 隐私计算背景

- 国外各个国家和地区纷纷出台了围绕数据使用和保护的公共政策

- 国内近年来也出台了数据安全、隐私和使用相关的政策法规

- 隐私计算技术发展

- 隐私计算技术

- 安全多方计算

- 不经意传输

- 混淆电路

- 秘密分享

- 同态加密

- 可信执行环境

- 功能介绍

- 联邦学习

- 功能介绍

- 算法对比

- 最后

隐私计算概述

隐私计算概念

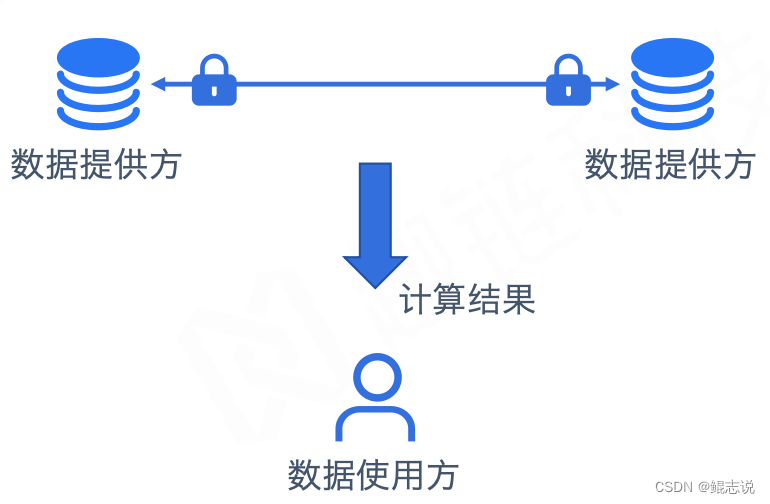

隐私计算(Privacy preserving computation) 是指在保证数据提供方不泄露原始数据的前提下,对数据进行分析计算的一系列信息技术,保障数据在流通和融合过程中的“可用不可见”。

隐私计算背景

国外各个国家和地区纷纷出台了围绕数据使用和保护的公共政策

- 欧盟出台的 《通用数据保护条例》(GDPR)于2018年5月正式实行,加强对欧盟境内居民的个人数据和隐私的保护。

- 2021年7月,美国统一法律委员会通过了 《统一个人数据保护法案》 (UPDPA),明确提出了数据处理相关禁止行为,确立了个人数据保护的重要地位。

- 韩国在2020年1月通过了新修订的 《个人信息保护法》、《信用信息法》、《信息通信网法》 三部法律,确定了个人和企业可以收集、利用的个人信息范围。

国内近年来也出台了数据安全、隐私和使用相关的政策法规

- 2020年3月20日中共中央国务院发布 《关于构建更加完善的要素市场化配置体制机制的意见》,第六章第二十、二十一、二十二条,明确提出加快培育数据要素市场的意见。

- 2021年6月10日,《中华人民共和国数据安全法》 在十三届全国人大常委会正式颁布。明确指出坚持安全与发展并重,锁定支持促进数据安全与发展的措施;建立保障政务数据安全和推动政务数据开放的制度措施。该法自2021年9月1日起施行。

- 2021年8月20日,十三届全国人大常委会表决通过 《个人信息保护法》,规定任何组织、个人不得非法收集、使用、加工、传输他人个人信息,不得非法买卖、提供或者公开他人个人信息。该法自2021年11月1日起施行。

隐私计算技术发展

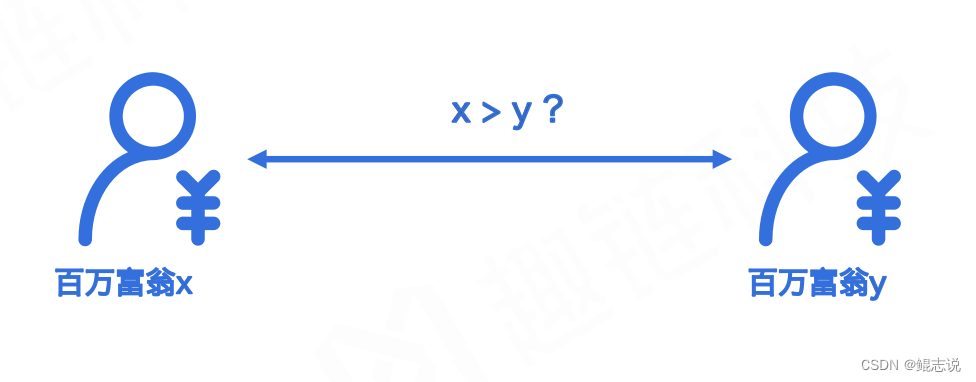

- 1982年姚期智提出百万富翁问题,安全多方计算概念被提出

- 1986年姚期智提出基于混淆电路的通用解决方案

- 2009年Gentry首次提出了全同态算法

- 2013年Intel推出SGX指令集扩展,提供软硬件一体的可信执行环境

- 2016年谷歌提出联邦学习,解决安卓手机终端用户的联合模型训练

- 2016年发布的《隐私计算研究范畴及发展趋势》首次提出了隐私计算概念

- 2021年信通院制定了隐私计算+区块链相关标准,并达成业内共识

- 。。。。。。

隐私计算技术

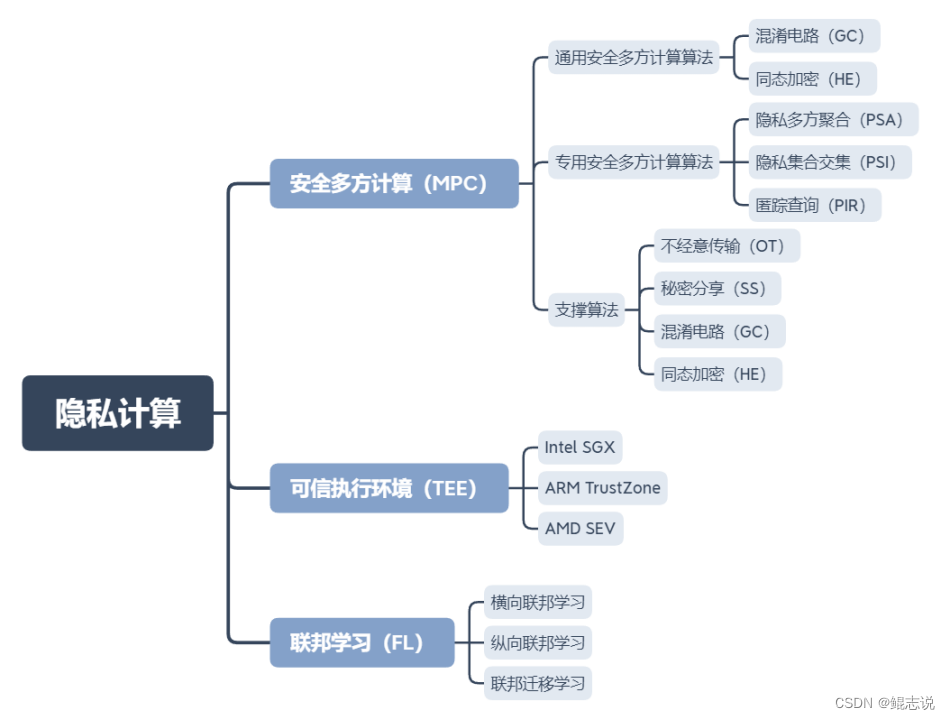

隐私计算(Privacy preserving computation)主要包括安全多方计算、可信执行环境、联邦学习三大类技术。

安全多方计算

从百万富翁问题说起:在没有第三方的情况下,如何判断两个富翁谁更富有?

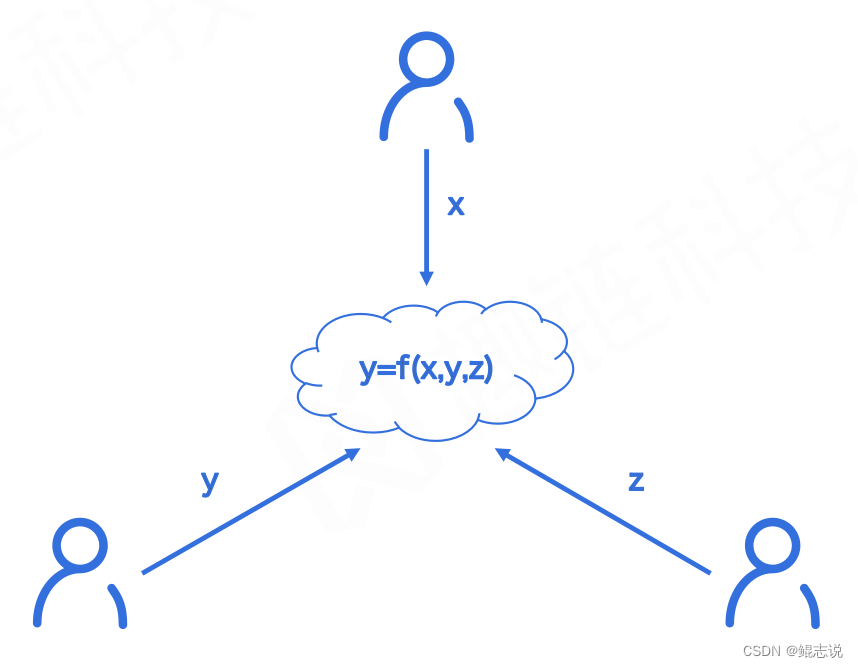

安全多方计算(Secure Multi-Party Computation, SMPC, MPC):在无可信第三方的情况下,安全地计算一个约定函数的问题

不经意传输

不经意传输(Oblivious Transfer),又称茫然传输,是一个保护双方隐私的交互协议,使用密码学手段保证数据拥有方的数据与需求方需求的数据索引的隐私,实现数据的隐私交互。

算法优势

- 算法用途广泛,可以为各类算法提供支撑,如混淆电路等

- 算法效率高,是目前安全多方计算中效率最高的支撑算法

混淆电路

混淆电路(Garbled Circuit, GC),又称姚氏电路,由我国科学院院士姚期智教授于1986年提出核心思想是将两方的安全计算函数编译成布尔电路的形式,由一方将布尔电路的真值表加密、打乱顺序,由另外一方执行并获得结果,中间不泄露双方隐私信息。

算法优势

- 算法通用,大部分计算逻辑都可以转化成布尔电路或算术电路,因此基于混淆电路技术可以构造出通用的安全多方计算协议

算法劣势

- 算法效率低,对于常见的算术运算,生成电路复杂,传输数据量很大,效率很低

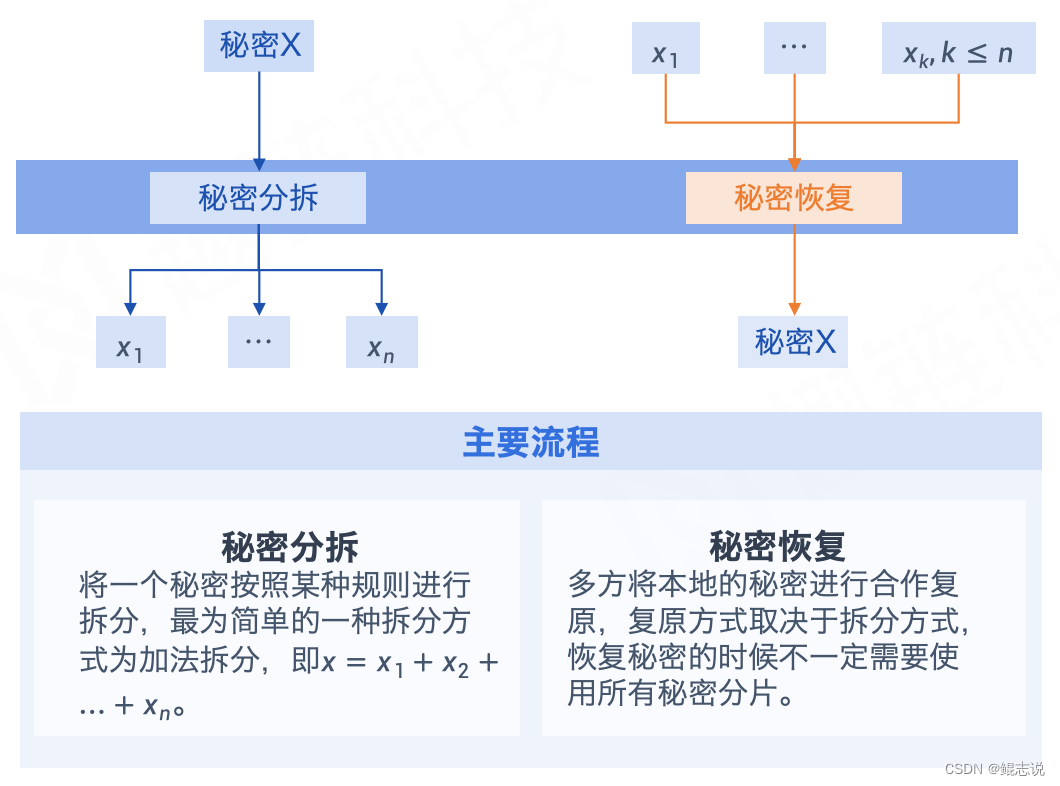

秘密分享

秘密分享(Secret Sharing),一种将秘密分拆用以保护隐私的交互协议,秘密分享可以保证在仅有几方作恶的情况下也无法复原原数据,同时因为具有一定的同态性质,每个秘密持有方可以进行本地运算。

算法优势

- 运算效率高且具有部分同态性质,被广泛运用于安全多方计算算法设计

- 某些秘密分享算法复原秘密时不需要使用到所有秘密分片,具有较强的鲁棒性

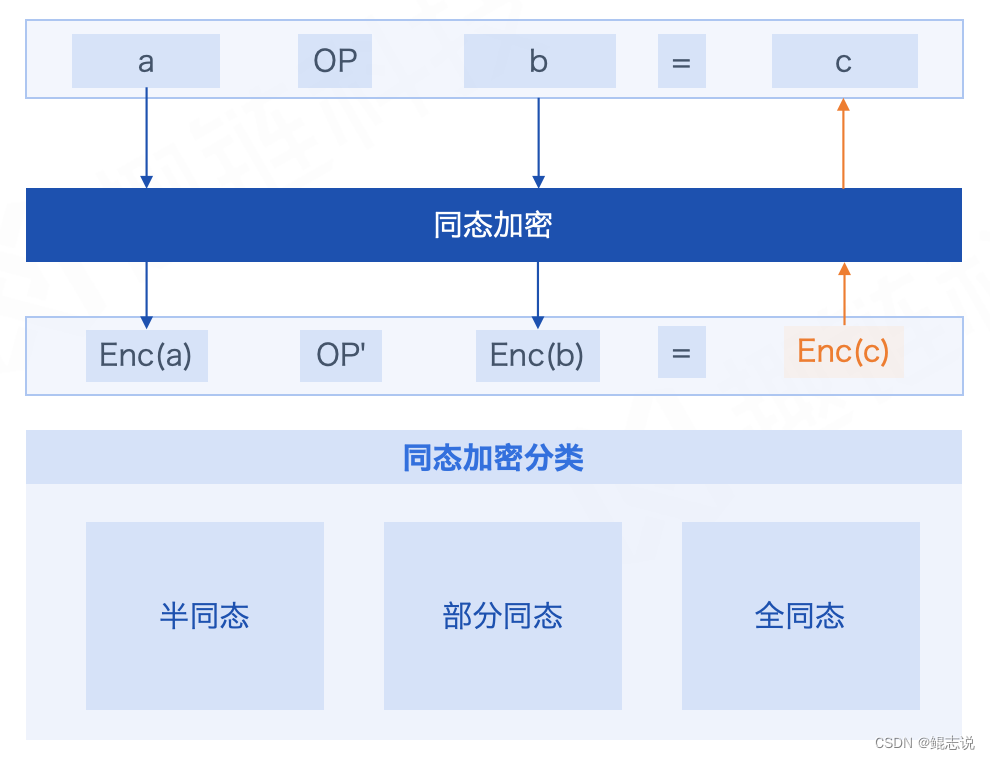

同态加密

同态加密(Homomorphic Encryption) 是利用函数同态性质对数据进行加密的一种算法协议,是目前最为常见的基础协议之一。

算法优势

- 算法简单,交互少,容易理解

- 全同态算法通用性强,可以满足各类场景的需求

算法劣势

- 全同态算法效率低,不能满足实际场景的计算时延要求

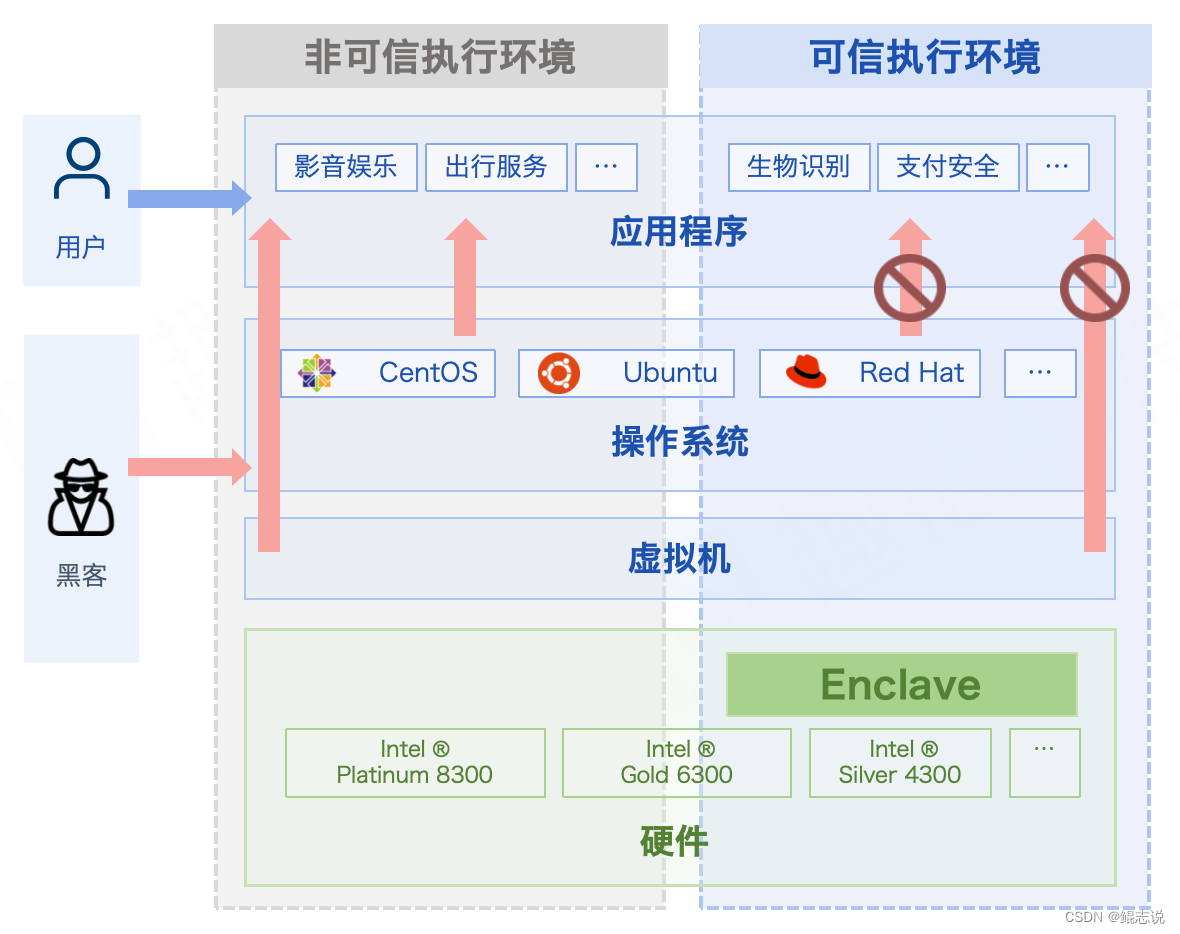

可信执行环境

可信执行环境(TEE):以硬件为载体,提供强安全隔离和通用计算环境。即可以把任务通用程序运行在TEE内部,保证不会泄露内部程序或数据,也无法干预程序的内部执行流程

现有的TEE方案:Intel SGX,ARM TrustZone,AMD SEV等等

特点 :隔离的执行环境,安全性更高,即使操作系统或者虚拟机被攻破也无法获取TEE内部的程序或数据

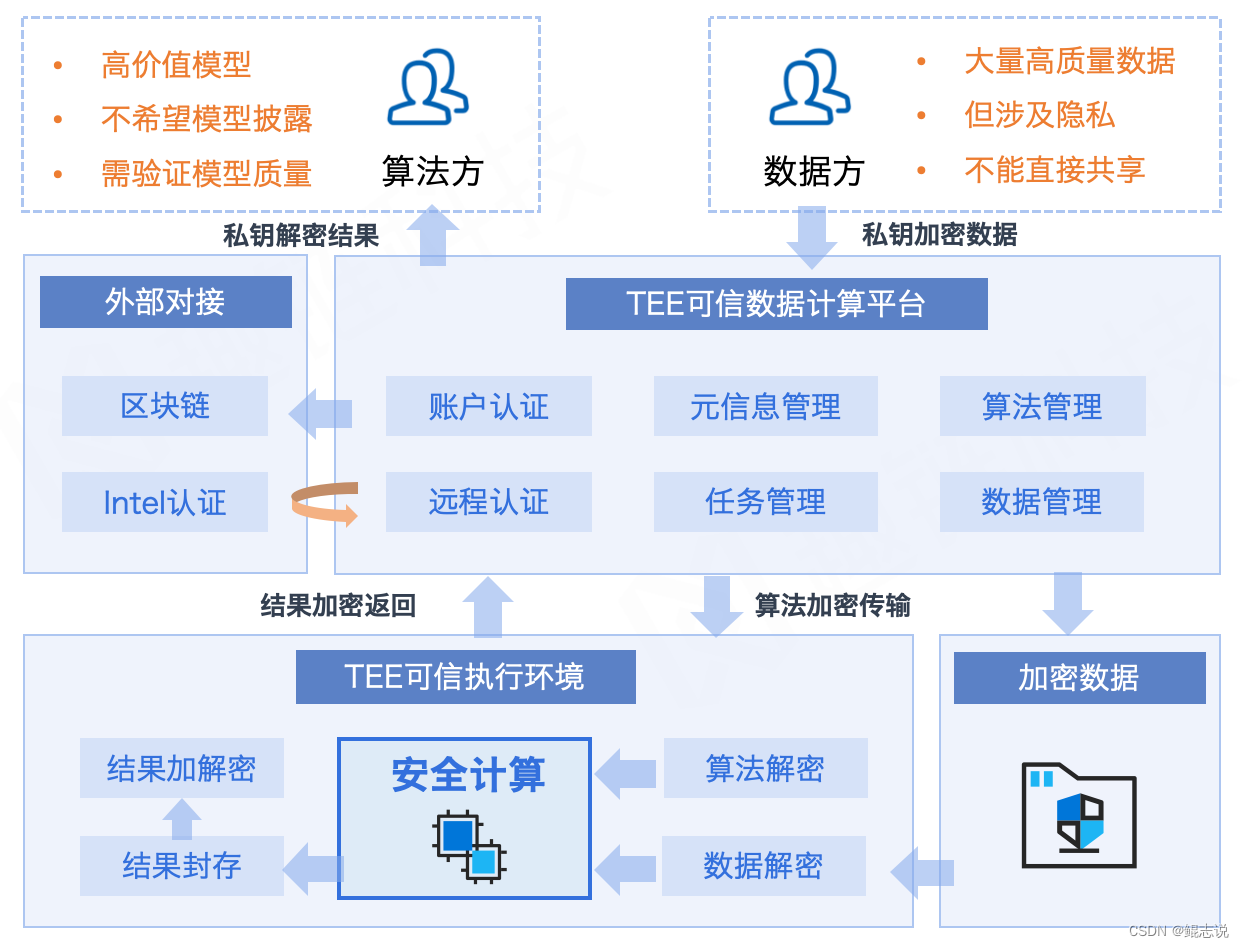

功能介绍

- 可信安全沙箱:借助独立的硬件安全计算环境增强数据和算法的安全隐私性

- 双向隐私:保证数据方的数据隐私及算法方的算法隐私,任何一方的信息均只能使用己方私钥解密

- 远程认证:TEE提供远程认证功能,保障硬件环境安全,Intel认证信息签名上链,平台使用更放心

联邦学习

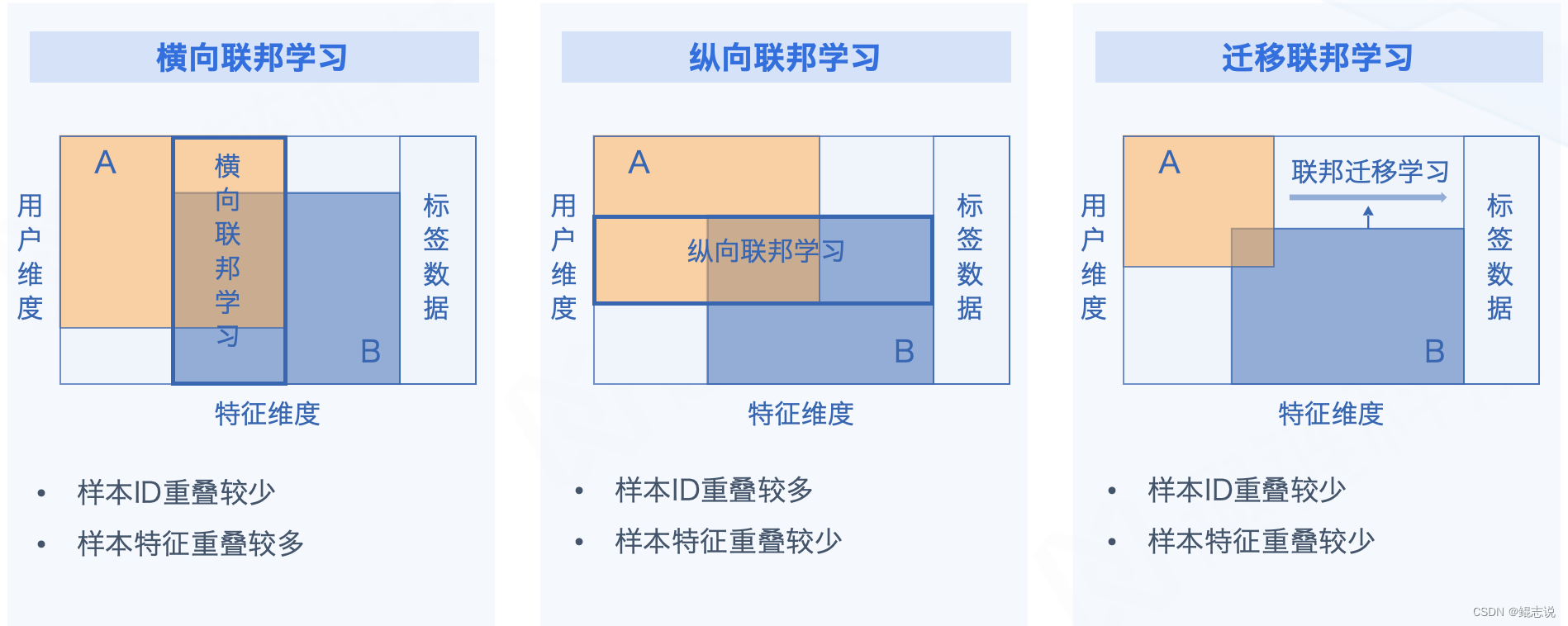

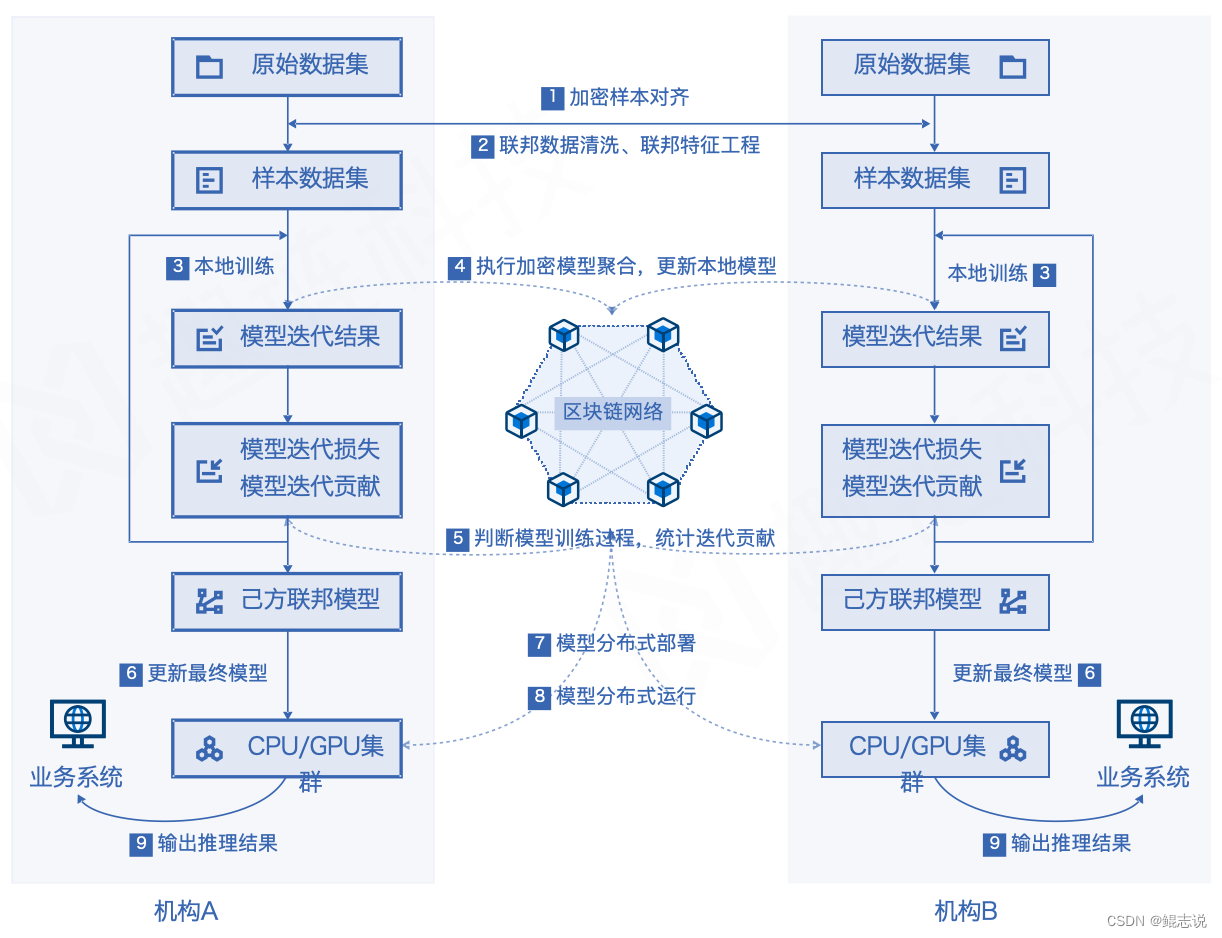

联邦学习:以多方原数据不出库,无中间隐私泄露为前提,多方联合进行模型训练,并执行联合预测

功能介绍

基于机器学习训练,将各方模型训练中的参数,通过同态加密、秘密共享、混淆电路和差分隐私的方式,通过区块链网络执行模型聚合并分发共享模型,并发放模型训练激励奖励。保护数据隐私的同时,公平,公正,公开的训练模型并评估各方贡献。

算法对比

最后

- 好看的灵魂千篇一律,有趣的鲲志一百六七!

- 如果觉得文章还不错的话,可以点赞+收藏+关注 支持一下,鲲志的主页 还有很多有趣的文章,欢迎小伙伴们前去点评

- 如果有什么需要改进的地方还请大佬指出❌