-

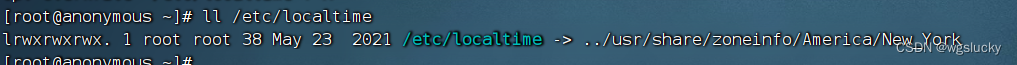

查看时区

ll /etc/localtime

可以看到这里显示的是纽约的时区 -

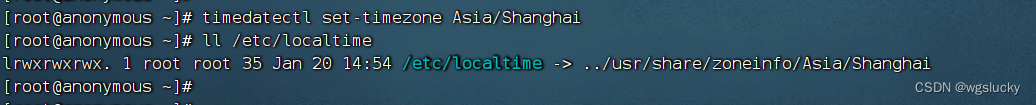

修改时区

timedatectl set-timezone Asia/Shanghai

如图所示,表示修改成功为上海时区

Linux 查看时区及修改时区的方法

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/417402.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

每日一题——LeetCode1287.有序数组中出现次数超过25%的元素

方法一 一次循环统计

题目给出的数据相同的元素都是相邻的,那么直接从头开始遍历,统计每种元素出现次数,当有元素次数超过arr.length/4即为要求的元素 var findSpecialInteger function(arr) {let countMath.floor(arr.length/4),num1conso…

【涨薪技术】掌握加密签名接口测试实战!

接口加密是指在网络传输过程中,将数据进行加密,以保护数据的安全性。接口加密可以采用多种加密算法,如AES、DES、RSA等。测试接口加密的目的是验证接口加密算法的正确性和安全性。 1加密与加密算法

加密(Encrypt)是将…

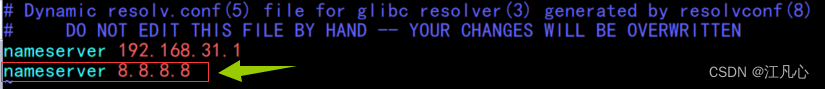

Linux问题 apt-get install时 无法解析域名“cn.archive.ubuntu.com”

问题描述:

在安装程序时会出现无法解析域名的错误 解决办法:

1、编辑文件 sudo vim /etc/resolv.conf 2、在最后加上(按键 i 进入编辑模式) nameserver 8.8.8.8

3、保存退出(:wq)

使用 FFmpeg 轻松调整视频的大小/缩放/更改分辨率

在此 FFmpeg 教程中,我们学习使用 FFmpeg 的命令行工具更改视频的分辨率(或调整视频的大小/缩放)。

更改视频的分辨率(也称为调整大小或缩放)是视频编辑、处理和压缩中非常常见的操作。对于 ABR 视频流尤其如此&#…

深入解析JavaScript中的var、let和const

🧑🎓 个人主页:《爱蹦跶的大A阿》

🔥当前正在更新专栏:《VUE》 、《JavaScript保姆级教程》、《krpano》、《krpano中文文档》

✨ 前言 变量的声明是编程中非常基础和关键的概念。在ES6之前,JavaScript只有…

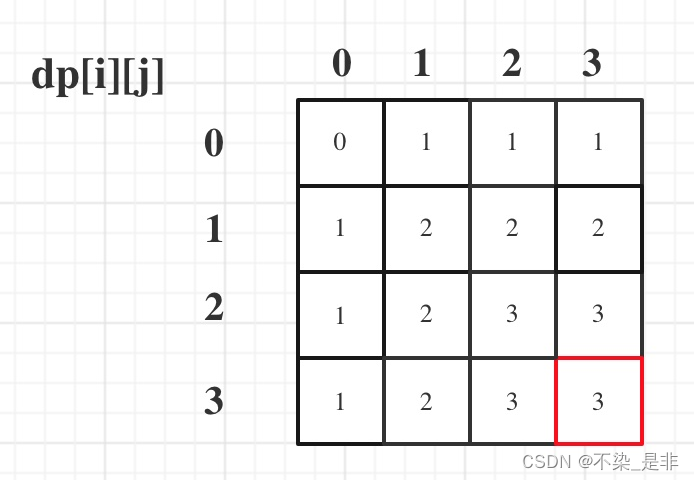

力扣:474. 一和零(动态规划)(01背包)

题目:

给你一个二进制字符串数组 strs 和两个整数 m 和 n 。

请你找出并返回 strs 的最大子集的长度,该子集中 最多 有 m 个 0 和 n 个 1 。

如果 x 的所有元素也是 y 的元素,集合 x 是集合 y 的 子集 。

示例 1:

输入&#…

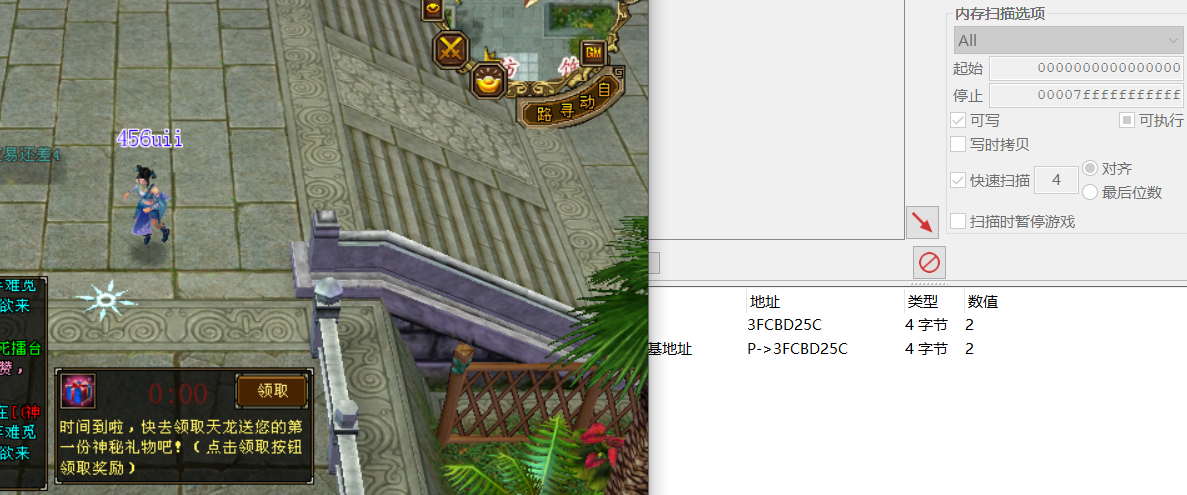

内存分析CE寻找天龙八部人物状态及基址

扫描类型为未知的数值首次扫描 通过改变角色状态 扫描类型变动的数值和未变动的数值扫描地址 选择3FCBD25C为人物状态地址 0站立 2走路 6打坐 7打怪

找基址

鼠标右键找出是什么访问了这个地址 查看第一个的详细信息 与02 和 00 进行判断(走路和站立&#…

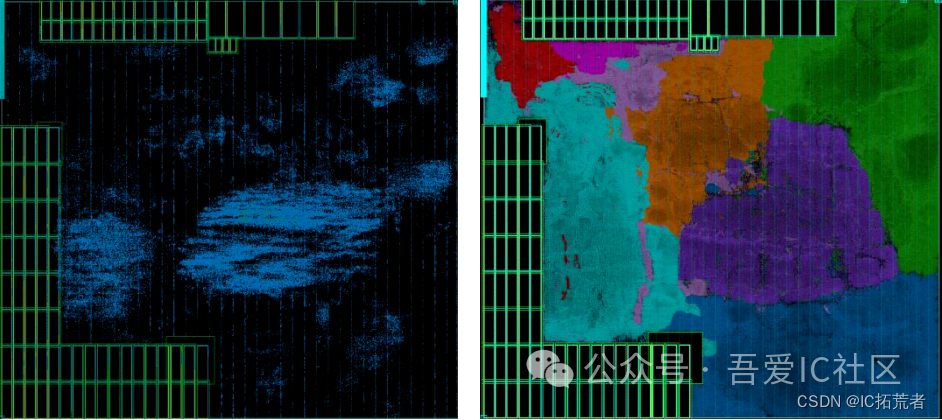

数字IC后端设计实现 | PR工具中到底应该如何控制density和congestion?(ICC2Innovus)

吾爱IC社区星友提问:请教星主和各位大佬,对于一个模块如果不加干预工具会让inst挤成一团,后面eco修时序就没有空间了。如果全都加instPadding会导致面积不够overlap,大家一般怎么处理这种问题?

在数字IC后端设计实现中…

在 Python 中检查一个数字是否是同构数

更多资料获取

📚 个人网站:ipengtao.com 同构数,又称为自守数或自同构数,是一类特殊的数字,它们具有一种有趣的性质:将其平方后的数字,可以通过某种方式重新排列得到原来的数字。本文将详细介绍…

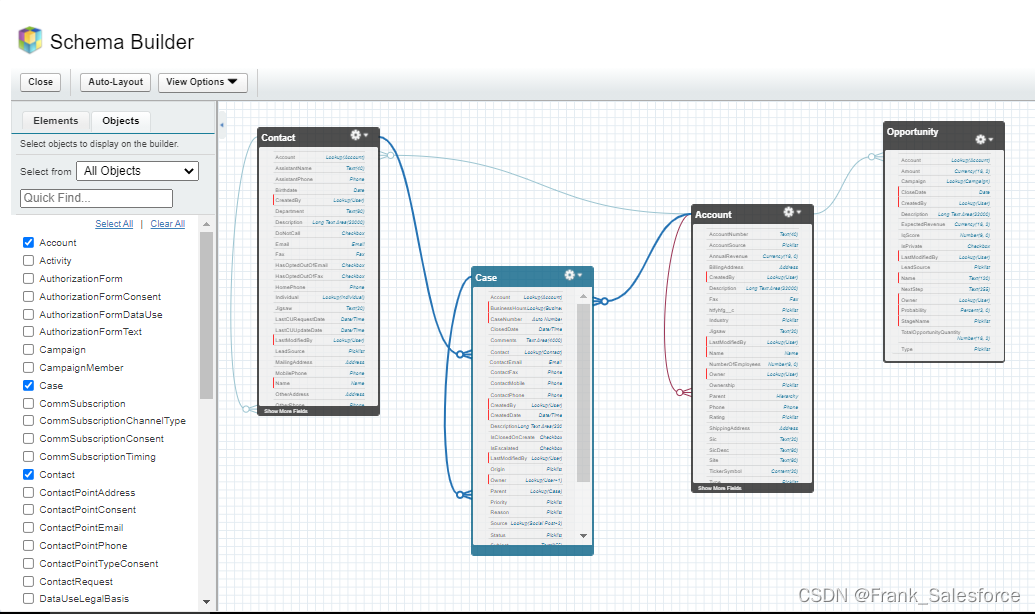

Schema Builder - Salesforce的图形化工具

Schema Builder这个工具最近几年接触Salesforce的宝们用到的很少,这里给大家简单介绍下:

1. Schema Builder是一个动态的环境,在这个环境里管理员能查看或更改组织内对象及对象之间的关联关系;如果一开始接触CRM可以通过这个图形…

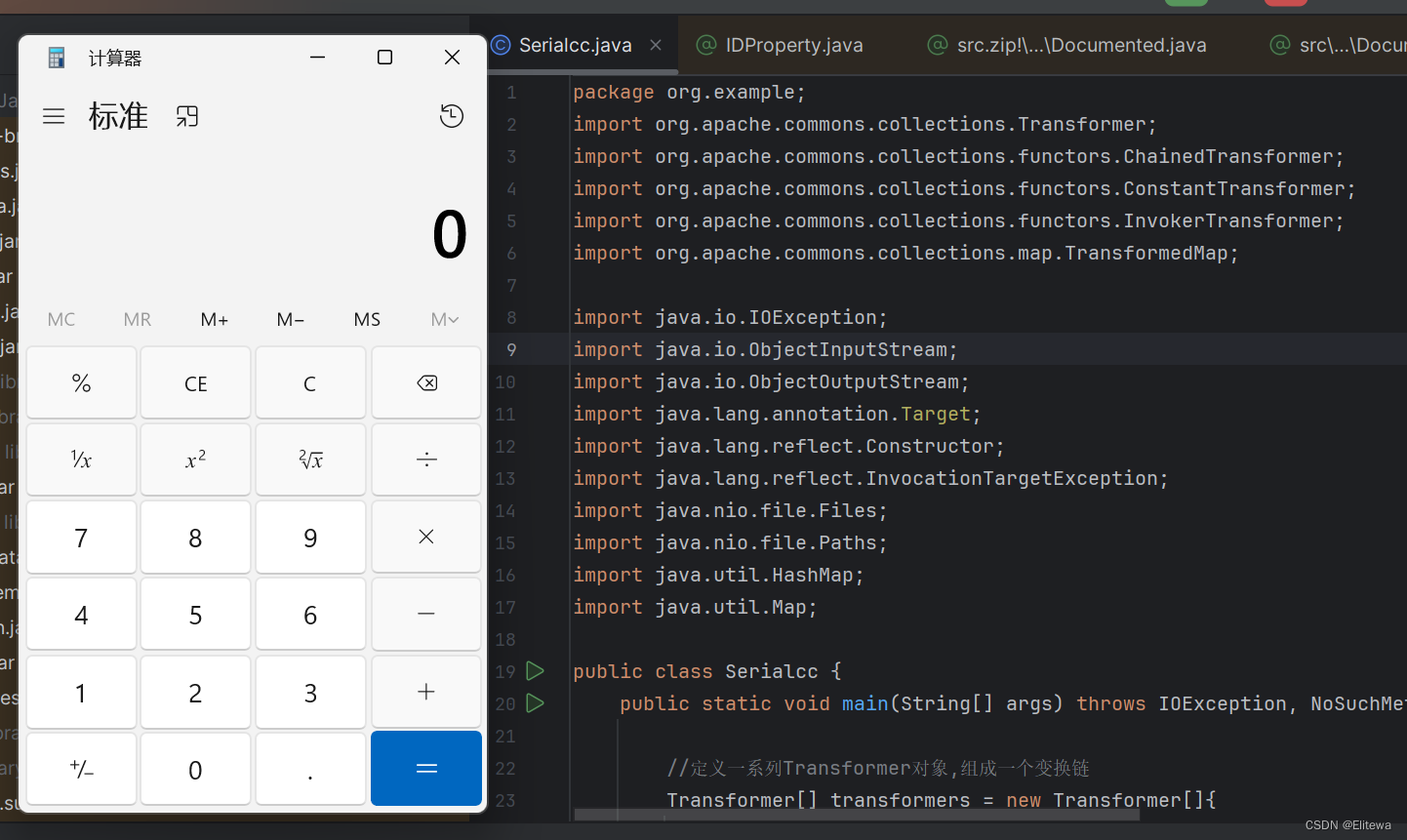

Java安全 CC链1分析

Java安全之CC链1分析 什么是CC链环境搭建jdk下载idea配置创建项目 前置知识Transformer接口ConstantTransformer类invokerTransformer类ChainedTransformer类 构造CC链1CC链1核心demo1demo1分析 寻找如何触发CC链1核心TransformedMap类AbstractInputCheckedMapDecorator类readO…

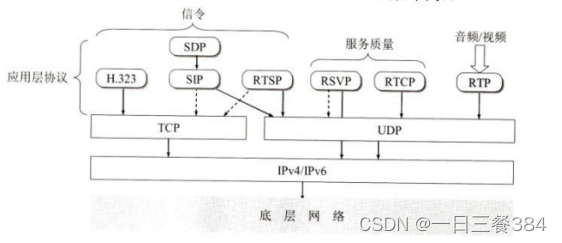

【计算机网络】第七,八,九章摘要重点

第七章网络管理

1.计算机网络面临的两大威胁? 恶意程序有:计算机病毒,计算机蠕虫,特洛伊木马,逻辑炸弹,后门入侵和流氓软件。

2.安全的计算机网络四个目标:

机密性,端点鉴别&…