目录

1. #{}

使用示例:

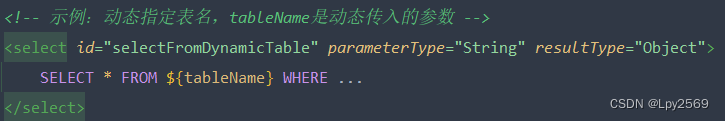

2. ${}

使用示例:

SQL注入

使用#{}的情况:

使用${}的情况:

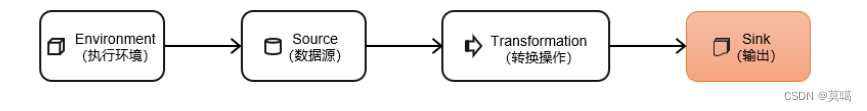

MyBatis是一种用于Java语言的持久层框架,它简化了数据库操作的过程。在MyBatis中,我们经常会看到两种不同的参数占位符语法:#{}和${}。虽然它们看起来相似,但在使用和处理上却有一些重要的区别。本文将深入解析这两种占位符的使用场景和特点。

1. #{}

(1)参数预编译: 使用 # 时,MyBatis 会将参数值安全地传递给 SQL 查询语句的预编译语句中。这种预编译是通过 JDBC 的 PreparedStatement 实现的。PreparedStatement 在执行前会预先编译 SQL 语句,参数值会以安全的方式填充到预编译的语句中,不会破坏 SQL 语句的结构。

(2)参数转义: MyBatis 在使用 # 时会对参数进行转义和处理,确保参数值不会被误解为 SQL 语句的一部分。这样可以避免用户输入中包含的特殊字符对 SQL 查询造成破坏,从而提高了安全性。

(3)类型安全: # 能够根据参数的类型自动进行类型转换,确保传递给数据库的值是正确的类型。这减少了因类型不匹配而引起的问题,并避免了手动转换类型可能引入的错误。

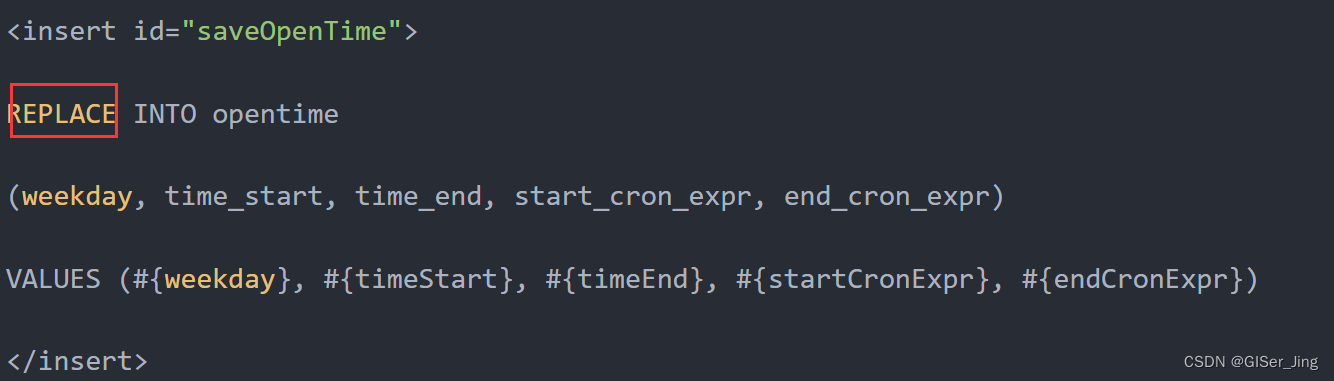

使用示例:

在这个例子中,#{userId}将被替换为具体的参数值,而不会影响SQL语句的结构,从而提高了安全性。

2. ${}

${}是另一种参数占位符,它将传递的参数值直接嵌入到SQL语句中,而不进行预编译或转义。这种方式的主要特点是灵活性,但也存在一定的风险,因为如果不谨慎处理输入值,可能导致SQL注入攻击。

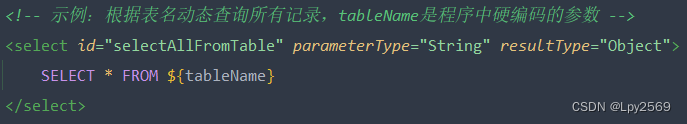

使用示例:

在这个例子中,${username}将被替换为具体的参数值,但如果用户输入的值不经过严格的验证和过滤,可能会导致潜在的安全问题。

SQL注入

SQL注入是一种常见的安全漏洞,它发生在应用程序对用户输入的数据(通常是字符串)进行不安全处理时。攻击者通过巧妙地构造恶意的输入数据,试图欺骗应用程序的数据库查询,从而执行未经授权的SQL操作。这可能导致敏感数据的泄露、数据的篡改或者在最坏的情况下,完全破坏数据库。

以下是一个简单的例子来说明SQL注入的原理:

假设有一个登录页面,用户输入用户名和密码进行验证:

SELECT * FROM users WHERE username = '输入的用户名' AND password = '输入的密码';

正常情况下,如果用户输入合法的用户名和密码,查询结果应该是一个匹配的用户。然而,如果应用程序没有正确地过滤和转义用户输入,而是直接将输入拼接到SQL查询语句中,攻击者可以通过巧妙的输入来修改查询的逻辑。

例如,攻击者可能输入如下内容作为用户名:

' OR '1'='1'; --

那么,最终形成的SQL查询语句将变为:

SELECT * FROM users WHERE username = '' OR '1'='1'; --' AND password = '输入的密码';

这样,由于'1'='1'永远为真,整个WHERE条件将始终成立,绕过了正常的用户名和密码验证。攻击者成功登录而不知道合法用户的密码。

使用#{}的情况:

1. 用户输入参数: 当参数值是来自用户输入(比如表单提交、URL参数等)时,强烈建议使用#{},因为它可以防止SQL注入攻击。使用预编译语句可以确保传递的参数值被安全地插入到SQL语句中,而不会破坏原始的SQL结构。

2. 动态条件查询: 当需要根据不同条件动态生成SQL查询语句时,#{}更安全,因为它可以确保动态生成的条件不会导致SQL注入问题。

使用${}的情况:

1. 非用户输入参数: 当参数值是固定的、在程序中被硬编码的,且不受用户控制时,可以考虑使用${}。这通常用于动态拼接SQL语句的场景,但需要确保输入值是可信的,不容易受到恶意注入。

2. 动态表名或列名: 当需要在查询中动态指定表名或列名时,可以使用${}。但同样需要谨慎处理输入值,以防止潜在的安全问题。