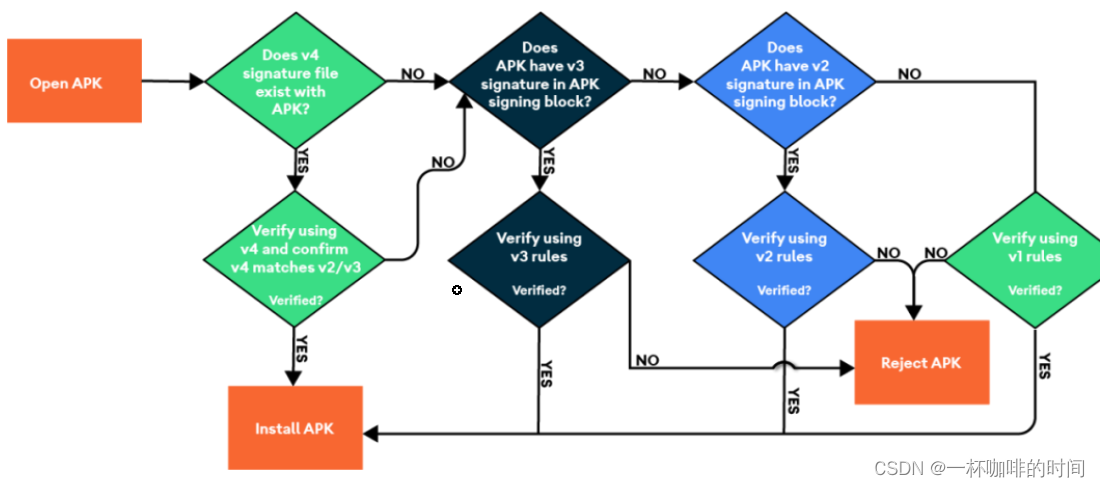

在 Android 应用签名中,V1 V2 V3 V4签名是不同的签名方案,具体描述如下:

V1 签名(JAR 签名):早期 Android 应用签名的基本形式,基于 Java 签名(JAR 签名)规范。它将应用的整个 APK 文件作为一个整体进行签名,包括应用的所有内容(包括清单文件、资源文件和代码文件等)。V1 签名使用了基于 MD5 和 SHA1 的哈希算法,以及 RSA 或 DSA 加密算法。

V2 签名(APK 签名方案 v2+):Android 7.0(API 级别 24)及更高版本引入的新签名方案。它采用了一种增量签名的方法,只对 APK 内容的部分进行签名,而不是整个 APK 文件。这种增量签名可以提供更好的签名效率和验证性能,并且不会破坏 APK 的完整性。V2 签名使用了基于 SHA256 的哈希算法,并采用 ECDSA(椭圆曲线数字签名算法)进行签名。它还提供了对 APK 文件进行验证和完整性检查的机制,以确保 APK 在传输和安装过程中没有被篡改。V2 签名是对 V1 签名的增强,而不是互斥的。在支持 V2 签名的设备上,应用将同时包含 V1 和 V2 两种签名方案,以保证在各种设备上的兼容性和验证方式。V2 签名是在 V1 签名基础上引入的增强方案,提供了更好的效率和安全性。

V3 签名(APK 签名方案 v3+): Android 9.0(API 级别 28)及更高版本引入的新签名方案。它是对 V2 签名的进一步增强。V3 签名采用了更强大的签名算法(基于 RSA 或 ECDSA)和更长的密钥长度,以提供更高的安全性。V3 签名与 V2 签名类似,仍然采用增量签名的方式,只对 APK 内容的部分进行签名。V3 签名在验证和完整性检查方面与 V2 签名相似,但它还提供了一些额外的安全特性,例如签名块的完整性保护和签名的附加时间戳。需要注意的是,V3 签名是可选的,应用可以同时包含 V1、V2 和 V3 三种签名方案。V3 签名的引入进一步提升了应用的安全性和验证机制,同时确保了对旧版 Android 设备的兼容性。开发者可以选择在构建应用时使用 V3 签名来提高应用的安全性水平。

V3.1 签名(APK 签名方案 v3+): Android 13 支持 APK 签名方案 v3.1,即现有 APK 签名方案 v3 的改进版本。v3.1 方案解决了 APK 签名方案 v3 在轮替方面的一些已知问题。具体而言,v3.1 签名方案支持 SDK 版本定位功能,这会允许轮替定位到平台的更高版本。

v3.1 签名方案使用在 Android 12 或更低版本中无法识别的分块 ID。因此,平台会应用以下 signer 行为:

- 搭载 Android 13 或更高版本的设备使用 v3.1 分块中的轮替 signer。

- 搭载旧版 Android 的设备会忽略轮替 signer,而使用 v3 分块中的原始 signer。

尚未轮替其签名密钥的应用无需执行任何其他操作。每当这些应用选择轮替时,系统都会默认应用 v3.1 签名方案。

V4 签名(APK 签名方案 v4+): Android 11.0 引入,用来支持 ADB 增量 APK 安装。v4 签名基于根据 APK 的所有字节计算得出的 Merkle 哈希树。它完全遵循 fs-verity 哈希树的结构(例如,对salt进行零填充,以及对最后一个分块进行零填充。)Android 11 将签名存储在单独的 [apk name].apk.idsig 文件中。v4 签名需要 v2 或 v3 签名作为补充。运行 adb install --incremental 命令时,adb 会要求 .apk.idsig 文件存在于 .apk 旁边。默认情况下,它还会使用 .idsig 文件尝试进行增量安装;如果此文件缺失或无效,该命令会回退到常规安装。

在 Android 7.0 及更高版本中,可以根据 APK 签名方案 v2+ 或 JAR 签名(v1 方案)验证 APK。更低版本的平台会忽略 v2 签名,仅验证 v1 签名。

在 Android 9 及更高版本中,可以根据 APK 签名方案 v3、v2 或 v1 验证 APK。较旧的平台会忽略 v3 签名而尝试验证 v2 签名,然后尝试验证 v1 签名。

APK v4同样是为了新功能而出现的,这个新功能就是ADB 增量 APK 安装,可以参考Android11 功能和 API 概览:https://developer.android.google.cn/about/versions/11/features

运行 adb install --incremental 命令时,adb 会要求 .apk.idsig 文件存在于 .apk 旁边(所以APK v4的签名文件.apk.idsig并不会打包进apk文件中)

默认情况下,它还会使用 .idsig 文件尝试进行增量安装;如果此文件缺失或无效,该命令会回退到常规安装。

APK v4是面向ADB即开发调试的,而如果我们没有运行比较大的apk(2GB以上)的情况,可以不用考虑Apk v4的情况。