🔥 技术相关:《技术应用》

⛺️ I Love you, like a fire!

文章目录

- 首先,使用Docker Hub控制访问

- 其次,保护密钥

- 写在最后

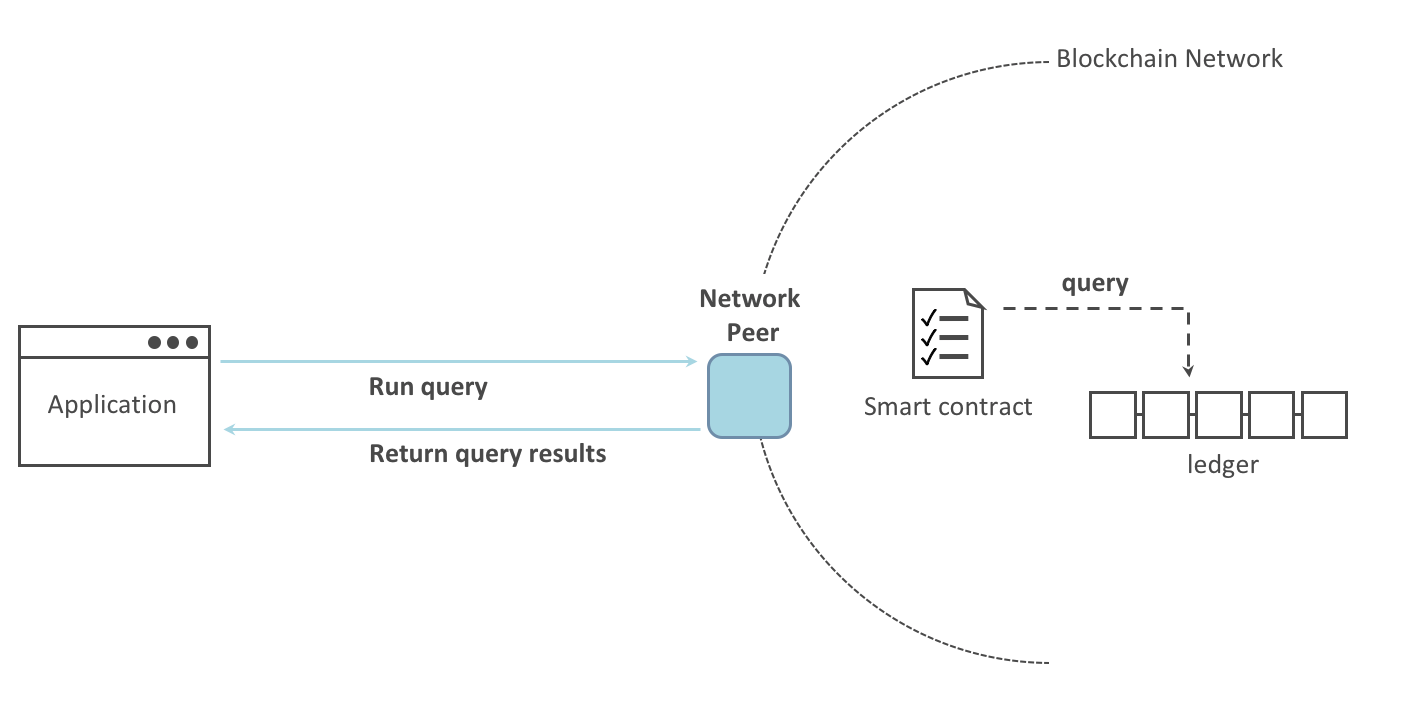

不可否认,能生存在互联网上的软件都是相互关联的,当我们开发一款应用程序时,它必须与其他的服务进行通信,无论是在你的基础设施,还是云服务,亦或是第三方应用程序上。当然,你不希望你不认识的人伪装成你,所以在你使用SSH密钥或者接口令牌来确保通信安全时,你必须保密。

不幸的是,有时你的密钥会泄露。当这种情况发生时,它可能会允许不良行为者恶意使用密钥或将其发布在“暗网”上供他人使用。他们可以在您的代码中插入漏洞。他们可以冒充您或拒绝合法用户访问资源。而且,如果秘密是用于可计费的东西(如公共云基础设施),他们会使用各种手段花费您很多钱,最终可能导致信用流失,以至于破产。

例如:

- 精准钓鱼:邮箱、帐号、密码、IP地址等

- 高薪诱惑:点击邮件中的链接

- 威胁恐吓:短信诈骗、邮件诈骗

针对信息安全,我们应该如何防护呢?

首先,使用Docker Hub控制访问

最小权限原则是您的安全状态的一个强大部分。如果有人不需要访问您的Docker Hub映像,他们就不应该有访问权限。Docker Hub提供私有存储库,以便您可以将镜像留给自己。Docker个人订阅者可以创建一个私有存储库,而Docker Pro、Docker Team和Docker Business订阅提供无限的私有存储库。Docker Hub也不用于存储帐户机密,私有存储库是深度防御模型中的一层。

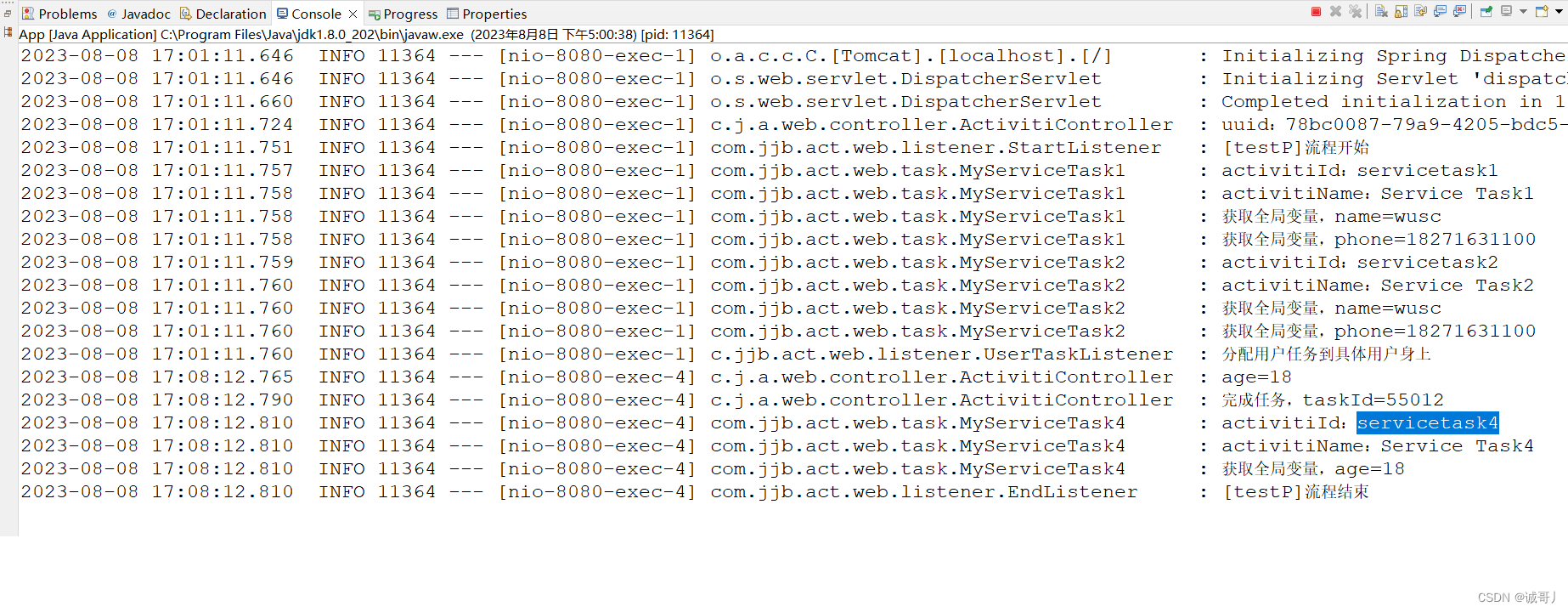

其次,保护密钥

避免意外添加机密的最佳方法是使用机密管理器,例如AWS Secrets Manager,其中包含一些CLI选项。如果您必须将机密保存在本地环境中,您可以通过将文件添加到.dockerignore文件来防止文件意外在图像上结束。例如,如果您担心意外将SSH密钥添加到图像中,您可以包括:id_rsa。这种方法适用于具有可预测名称的文件中的机密。如果您总是将云凭据存储在名为cloud_key.txt的文件中,那么您就得到了很好的保护。但您不会捕获cloud_credentials.txt。

您可以使用秘密扫描仪添加另一层安全性。Aqua Security Trivy工具会在您的文件中搜索看起来像秘密的东西。如果您在推送图像之前运行扫描仪,那么您可以在秘密逃脱之前捕获它。许多秘密扫描仪也可以绑定到Git提交挂钩中,以防止秘密包含在您的代码中。

写在最后

保护密钥是一个持续的过程,但值得每一个开发运维共同努力。就像网络安全中的一样,没有一个神奇的解决方案,但Docker提供了可用于帮助防止泄露秘密的功能。