听说过物质-光子混合实现可验证的盲量子计算(blind quantum computing)吗?

"盲量子计算"是一种使用户能够远程利用量子计算服务商的量子设备执行计算的模式。这一技术可能使数百万个人和企业安全地接入下一代量子计算机,同时保护他们的数据不被泄露。

最近,牛津大学英国量子计算与模拟中心的研究团队宣布,他们在连接两个独立的量子实体方面取得了重要进展——例如,一个人在家中通过一个界面访问云端的量子计算机服务器,而不会暴露用户的身份或其计算需求。

如果您有机会使用谷歌量子人工智能、IBM Q Experience 或 Rigetti Computing 等公司提供的量子云计算服务,您便能够利用盲量子计算技术在家中远程访问量子服务器。

尽管如此,除了数据的可靠性和真实性引发的问题外,当前的安全和加密系统可能存在暴露用户数据的风险。

量子计算机是一种利用量子力学现象来处理和存储信息的系统,它有潜力在多项任务上超越传统计算机。这些计算机能够帮助研究人员解决复杂的优化问题,加速新药开发,并在网络安全方面提供更好的保护。

虽然量子计算机具有诸多优势,但目前全球大多数的量子计算资源仍然限于少数能够使用它们的人手中。因此,计算机科学家们正在致力于开发能够促进量子计算广泛应用的方法,如允许远程访问量子服务器的云系统。

然而,云基础的访问虽然扩大了量子计算的可接触性,也带来了巨大的隐私和安全风险,因为用户的信息和操作可能被恶意获取。近年来,一些研究已经提出了解决这些问题的方法,使得服务器能够隐藏客户的算法以及云端量子计算系统处理或生成的信息。

现在,牛津大学的研究团队找到了缓解这些问题的有效方法。

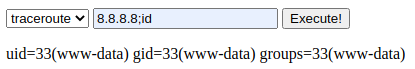

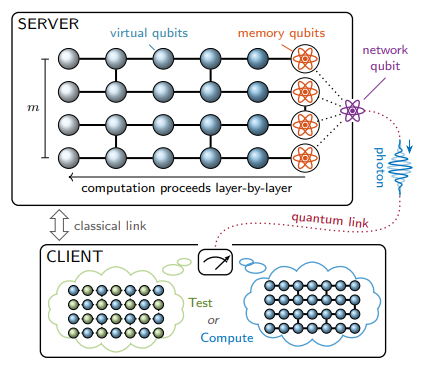

该过程允许远程用户(右)访问云中的量子计算机(左),且完全安全

研究人员在牛津大学已经在量子计算服务器与通过云远程访问服务器的独立计算机之间建立了光纤网络链接。他们表达,“每次计算都会产生修正,这些修正必须应用于所有后续计算,同时需要实时信息以确保符合预定算法。”

通过利用量子存储器和光子的独特组合,研究人员成功实现了盲量子计算。

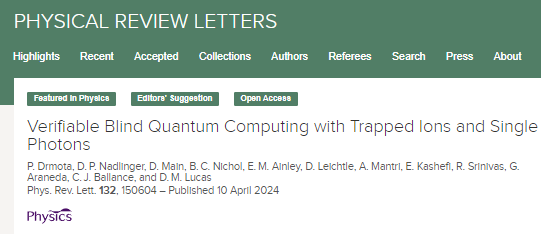

“我们已经能够在量子网络领域达到几个重要的里程碑,包括首次完整实现独立设备间的远程量子密钥分发,以及首个远程量子网络中的纠缠原子钟。”该研究的主要作者Peter Drmota表示。这篇论文中,Peter Drmota及其合作者着重研究了如何安全地将客户端的量子计算任务委托给不受信任的量子服务器。

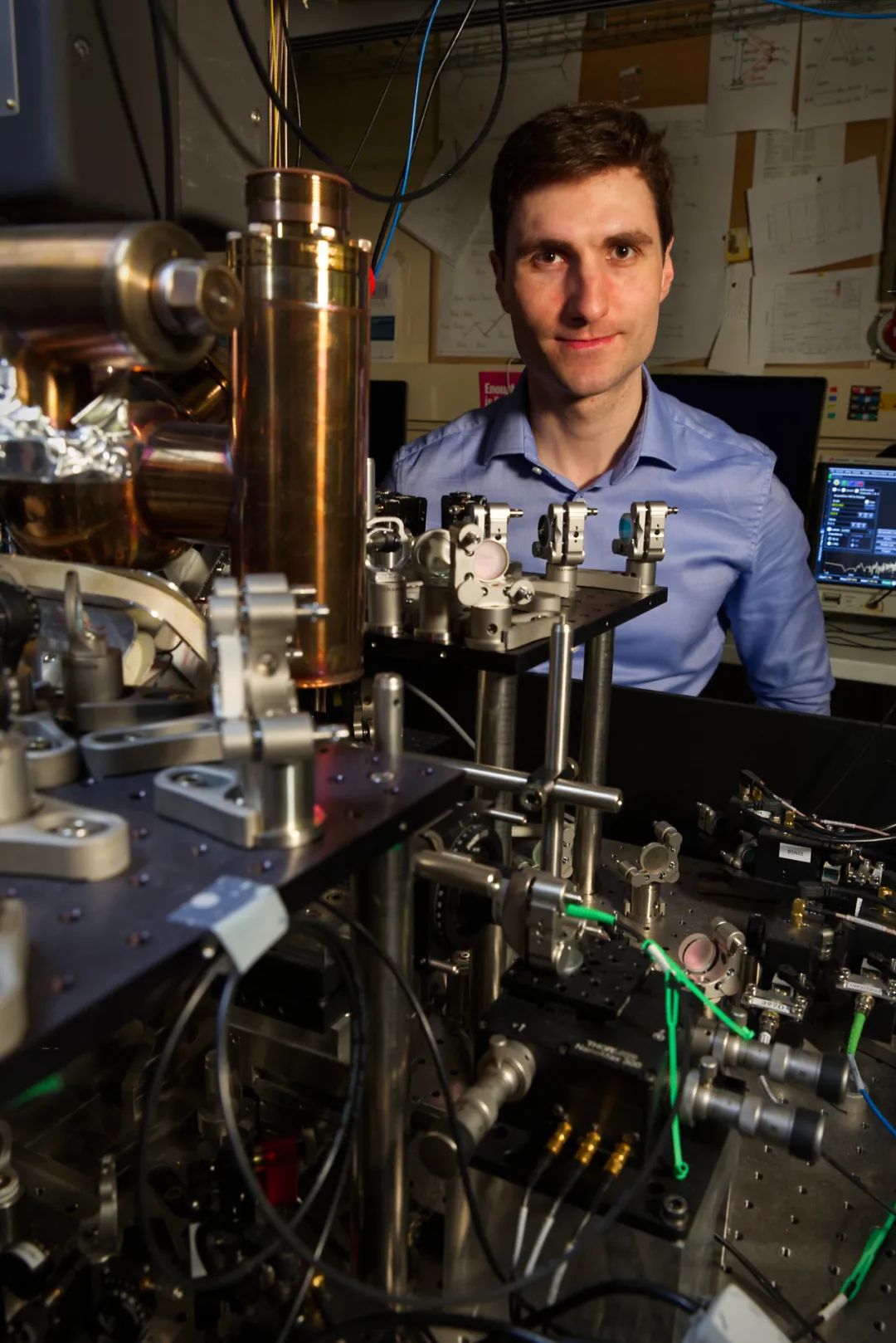

Peter Drmota是牛津大学物理系盲量子计算实验的负责人

Drmota解释称:“盲量子计算被提议作为一种安全的云计算解决方案,使客户端可以委托计算任务给量子服务器,而无需泄露任何关于算法或处理过的数据。此外,客户端还可以验证从服务器返回的结果是否准确;对于无法通过其他方式高效解决的问题,这是一个关键挑战。”

在过去,基于云的安全量子计算的理论并未考虑到设备的不完善性。由于量子计算机的许多固有缺陷,这些理论被证明是不完整的,并且容易受到噪声的影响。

索邦大学和爱丁堡大学的Dominik Leichtle及其团队发表了这篇论文,介绍了一种高效的盲量子计算验证协议。

以前的盲量子计算协议虽然利用光子进行计算和通信,但不能确定性地执行纠缠门,也缺乏必要的实时前馈信息。这意味着它们必须事后选择结果,大大限制了它们在实际应用中的有效性。Drmota和他的同事采用了不同的方法来实现盲量子计算协议,克服了这些问题。

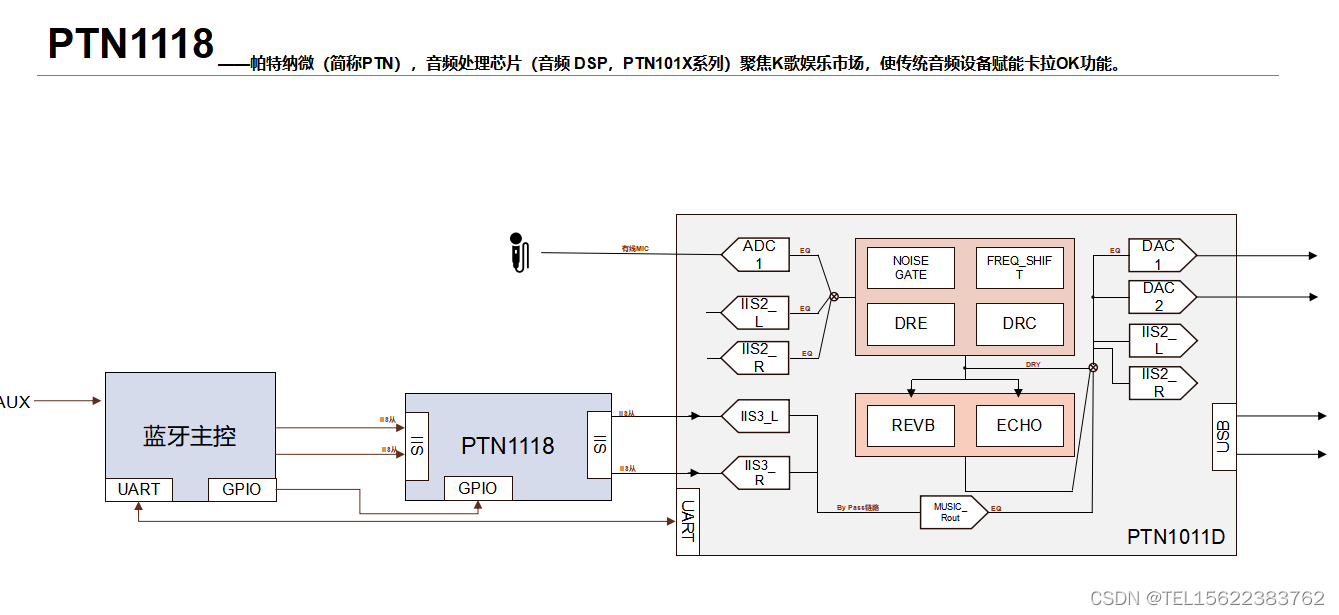

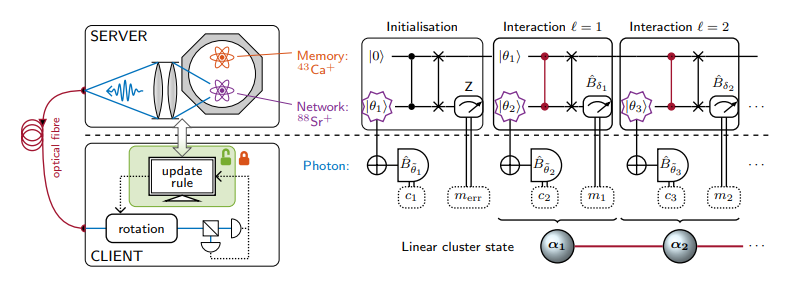

作为研究的一部分,Drmota及其在牛津大学的同事们开始在实验环境中应用这一协议,他们使用了一个捕获离子系统,通过量子光纤链路连接到客户可访问的光子探测系统。

研究团队使用捕获离子量子处理器,该处理器通过光纤量子链路与客户端设备联网。他们开发的系统依赖于与单个光子纠缠的网络量子比特和存储当前计算状态的内存量子比特。

展示的盲验证协议为基于云的量子计算服务的实施开辟了新的可能性。由于量子计算机是难以大规模部署的先进技术,其可靠的远程操作可能是短期内实现广泛应用的最可行途径。

这使得用户能够在量子服务器上进行计算,而无需向服务器透露计算的具体性质。用户自身无需具备量子技能,只需通过界面向服务器发出指令。服务器完成计算后,会将结果返回给用户。

基于测量模型的可验证盲量子计算

使用捕获离子量子服务器和光子客户端生成线性群集态的协议

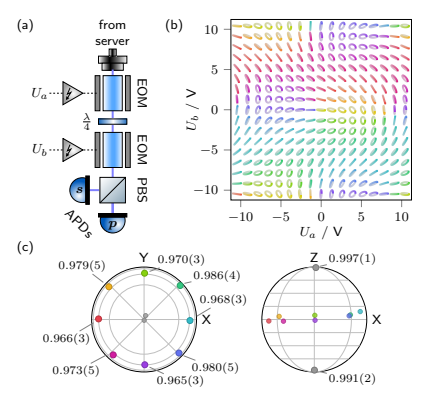

客户端使用快速切换偏振分析仪执行远程状态准备 (RSP)

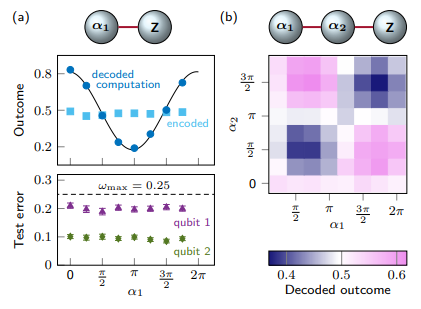

扩展线性簇状态的实验结果,其中前导量子比特是在客户端和服务器之间(a)一个和(b)两个交互步骤后以Z基础测量的

博士Peter Drmota表示:“在云计算和人工智能时代,关于数据和代码隐私的争论前所未有地迫切。随着量子计算机能力的日益增强,人们将寻求在完全安全且私密的条件下通过网络使用它们。我们的最新成果标志着在这方面能力的一个重大飞跃。”

“通过盲量子计算,客户能够远程访问量子计算机,使用保密算法来处理敏感数据,并验证结果的正确性,同时不泄露任何敏感信息。”

在商业应用层面,这一技术可能带来类似于家用笔记本电脑插件的设备,用以在连接量子云服务器时保护用户的隐私和数据安全(仿佛回到了大家都随身携带U盘的时代)。

目前,量子计算机的应用相对有限,主要用于运行实验和培训企业及科学家,预备他们未来(不可避免地?)使用更大规模的量子计算机系统。研究人员指出,随着大型量子计算系统的发展,他们的研究成果将被扩展到这些系统的操作上。

在接下来的研究中,Drmota及其合作伙伴计划继续完善他们的系统。例如,他们考虑采用可升级的系统设计,通过增加内存量子比特数量和提高本地操作的保真度,以扩展他们的方法,执行更大规模的计算。

“服务器和客户端之间的距离也可能扩展到城市规模的网络,使用成熟技术将光子转换为电信波长。” 论文的合著者Gabriel Araneda补充说:“此外,还可以通过使用光开关增加客户端数量,将量子处理器发射的光子路由到不同的客户端。我们计划与Elham Kashefi教授和英国国家量子计算中心合作,探索在不同实验平台上验证量子计算的途径,这些平台能够处理最先进的噪声水平。”

未来,量子计算有望带来牢不可破的加密技术,并可能彻底改变互联网的构架。然而,在此之前,尽管盲量子计算仍处于初期阶段,它已经开始挑战我们对云计算隐私和安全的传统看法。

参考链接:

[1]https://thenextweb.com/news/oxford-breakthrough-entirely-secure-quantum-cloud-computing

[2]https://www.innovationnewsnetwork.com/quantum-computing-home-gains-potential-thanks-new-breakthrough/46200/

[3]https://phys.org/news/2024-04-experimental-quantum-protocol.html

[4]https://www.eurekalert.org/news-releases/1040807

[5]https://thequantuminsider.com/2024/04/12/private-quantum-cloud-oxford-university-physicists-make-advance-in-blind-quantum-computing/

[6]https://www.ox.ac.uk/news/2024-04-11-breakthrough-promises-secure-quantum-computing-home-0