后台有很多老板留言,说最近机密数据外泄的事情频发,让自己开始有了危机意识,想要提前针对企业安全问题采取措施,比方说选一款适合防泄密软件,但是不知道如何选择。

下面介绍几款软件,让大家了解一下市面上常见的几款软件都是怎样的。

一、域智盾

该加密系统采用先进的加密技术,可以对企业机密文件进行全方位保护。

点击获取软件![]() https://work.weixin.qq.com/ca/cawcde06a33907e60a官网直通车

https://work.weixin.qq.com/ca/cawcde06a33907e60a官网直通车![]() https://www.yzdsaas.com

https://www.yzdsaas.com

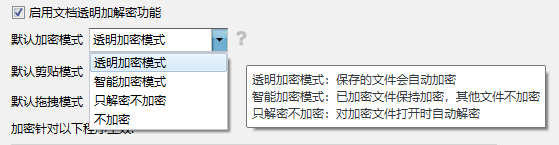

并且支持文件透明加密功能,这意味着用户在操作文件感知不到加密过程,而文件本身却被有效地加密保护,防止了未经授权的复制和外发。

同时提供了多个加密模式,企业可以根据自身的需求选择合适的加密级别。

还能设置禁止拖拽、剪贴板加密等功能,有效杜绝了员工通过拖拽或剪贴板复制敏感信息的风险。

除此之外,还可以对文件进行敏感识别,通过设置关键字等敏感词,当文件还有敏感词达到敏感文件标准时该文件就会自动加密了。

该软件不仅功能强大,且支持多种操作系统:适用于windows全系系统、苹果mac系统、信创系统、linux系统。

二、Symantec Endpoint Protection

是一款全球知名的企业防泄密软件。它提供了全面的端点安全解决方案,包括防病毒、防恶意软件、数据丢失防护等功能。

三、Kaspersky Endpoint Security

卡巴斯基公司的一款企业级安全软件,专注于防止数据泄露和网络攻击。它提供了先进的威胁检测、文件加密、应用程序控制等功能。

四、Norton Data Loss Prevention

由诺顿公司开发,是一款专业的数据防泄露软件。它提供了实时的数据监控、加密、访问控制等功能,帮助企业保护敏感数据不被泄露。

五、Trend Micro Deep Security

趋势科技的一款综合安全平台,提供了深度的数据保护功能。它包括入侵检测、恶意软件防护、数据泄露防护等功能,能够实时监控和阻止潜在的数据泄露风险。

以上软件只是供大家参考,如何选择一款适合自己的防泄密软件,要根据企业需求以及软件优势进行一个互相的选择。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~