背景和介绍

RASP(Runtime Application Self Protection, RASP)是一种安全解决方案,用于对特定应用提供个性化防护。它利用对应用内部数据和状态的洞察和观测,使其能够在该应用运行时,识别出可能被其他解决方案所忽视的威胁。

RASP工作原理

RASP封装并防护一个特定的应用程序,而不是通用的网络层或者终端层防护解决方案。这种更加目的性的部署位置使RASP能够监控被防护的应用的输入,输出和内部状态。通过部署RASP,开发者能够识别应用内的漏洞。此外,RASP解决方案

也能够在部署的应用封堵利用现有漏洞的请求。

RASP的集中监控使其能检测大范围的威胁,包括0day攻击。因为RASP能够洞见应用的内部情况,能够检测到可能由新的攻击导致的行为改变。这使其能够根据攻击对目标应用程序的影响来响应零日攻击。

RASP的优势

RASP区别于其他网络安全产品的地方在于其集中于单个应用。这种集中有几点优势:

- 上下文感知

当RASP解决方案识别出潜在威胁,它会有额外的上下文信息,包括应用的当前状态和所影响的数据和代码。这种上下文对于调查,鉴别,和修复潜在漏洞是有价值的,因为其指出了漏洞位置以及如何被利用。 - 应用层攻击可见

RASP对应用层深度可视,原因在于其与特定应用集成在一起。应用层可视,洞察力和知识能够帮助检测大范围潜在攻击和漏洞。 - 0day防护

RASP可以使用签名识别攻击,但是其不限于基于签名的检测。通过识别和响应异常行为,也能够检测和封堵0day攻击。 - 较低误报

RASP对应用内部深度可视,包括观察潜在攻击如何影响应用运行的能力。这极具提高RASP区分真正攻击的能力,降低误报,真正的攻击是对应用的性能和安全有真正负面影响的,误报可能是在SQL查询中从未出现的SQL注入尝试。

这些能够降低安全团队的工作量并使他们聚焦真正的攻击威胁。 - 较低的成本

RASP易部署且能够在应用程序漏洞攻击和降低误报率方面有重大影响。与手动补丁和Web应用防火墙(Wafs)相比,RASP降低前期费用及有效保护应用成本。 - 易维护

RASP是基于应用的洞见,而非流量规则,学习或者黑名单。SOC团队喜欢这种可靠性,CISO也赞赏这种资源节约型。应用不管在哪,都能自我防护。 - 灵活部署

虽然RASP通常基于HTML标准,但其易于调整其API以适应其他标准和应用框架。这使得它甚至可以保护使用XML和RPC等标准的非web应用程序。 - 支持云化

RASP被设计为集成并作为其保护的应用程序的一部分进行部署,这使得它可以部署在受保护的应用程序可以运行的任何位置,包括在云中。 - 支持DevSecOps

RASP解决方案旨在集成到DevOps持续集成和部署(CI/CD)管道中。这使得RASP易于部署并支持DevSecOps操作。

RASP用户案例

RASP的灵活性意味着开发人员能将其与其他很多应用集成到一起。某些RASP用例更为常见。例如:

- Web应用防护:

Web应用程序和APIs是一个组织或企业暴露在大量攻击风险面前的关键组成部分。这些应用暴露在公网,常常倾向于被漏洞利用。通过部署RASP防护这些应用和API,组织或者企业能够缩小其面向Web的基础设施的网络安全风险和攻击面。 - 0day预防:

尽管组织或企业有适当的流程来立即为关键应用程序和系统应用补丁,但补丁只能在开发和发布之后应用。部署RASP可以保护组织或企业内关键应用(可能包含Web应用和APIs),预防0day漏洞。 - 云应用防护:

防护云可能是复杂的,原因在于应用运行在组织或企业租赁的基础设施上,已经超出了网络边界。将RASP集成到这些应用程序中,以一种可移植且与基础设施无关的形式为它们提供了高级别的安全性。

RASP和WAF如何互补

RASP和WAF是应用安全互补的。然后WAF提供了第一道防线,在攻击到达目标应用前,过滤掉面向Web应用的大量威胁,RASP使用对应用的洞见的上下文识别并封堵通过WAF的攻击。这种组合最小化易检测攻击的影响,同时也提供了对高级威胁的防护。

从RASP到WAAP(Web Application and API Protection, WAAP)

防护Web应用免于新式的威胁,需要超越使用RASP和WAF的新式解决方案。

下一代的WAF是自动化的Web应用和API防护(WAAP)。WAAP解决方案认同这样一个事实,公司越来越多地向Internet公开web应用程序编程接口(api)。同样WAAP解决方案全面提供Web应用和API防护。

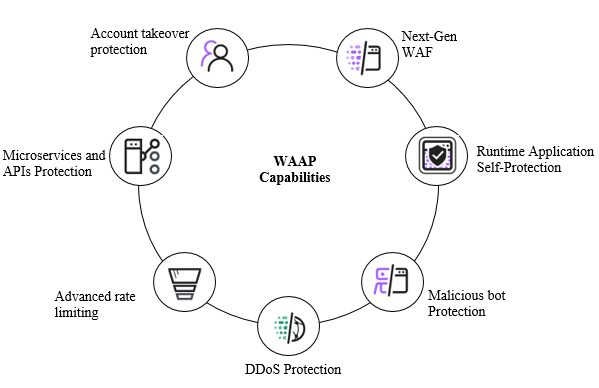

WAAP提供的功能很多:

- 下一代Web应用防火墙(Next-Gen WAF)

防护和监控web应用,使其免受部署位置的各种攻击--应用层。下一代WAF区别于传统WAF的点在于使用行为分析和AI来封堵攻击,而不仅依赖已知的模式和人工的安全规则。 - 运行时应用自我防护

嵌入在应用运行域内,给Web应用和API提供了实时攻击防御。 - 恶意僵尸主机防护

隔离并阻止可疑僵尸主机的攻击,同时允许安全bot流量到达应用。 - 分布式拒绝服务防护

在应用层和网络层防护目标为特定应用、API和微服务的DDoS攻击,能够扩大规模防御大规模攻击。 - 高级限速

在应用程序层级防止滥用活动,这些滥用活动可能会影响网站和API性能。 - 微服务和API防护

将安全置于微服务,应用程序或无服务器功能中,以在所有单个服务周围生成上下文和数据感知的微边界。 - 账号接管防护

防止攻击者使用从数据转储和密码列表获得的被盗用秘钥。通过身份验证API或面向用户身份验证应用检测对客户账号的非授权访问。