例题2.12_3代码

from ex2_12_2 import factorial, fib

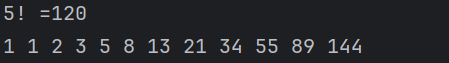

print('%d! =%d'%(5, factorial(5)))

fib(200)

from ex2_12_2 import factorial, fib

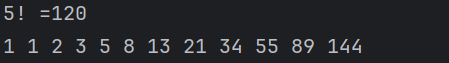

print('%d! =%d'%(5, factorial(5)))

fib(200)

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/819396.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!