1.实验内容

实验一:网络嗅探:网络嗅探利用计算机网络接口截获其他计算机数据报文,以监听数据流中包含的有效信息。由于捕获到的数据报文是经过封包处理的二进制数据,故还要结合网络协议分析技术。

使用tcpdump开源软件对在本机上访问www.tianya.cn网站过程进行嗅探,回答问题:你在访问www.tianya.cn网站首页时,浏览器将访问多少个Web服务器?他们的IP地址都是什么?

实验二:网络协议分析:网络协议分析从底向上逐层解析网络协议,同时进行IP分片包以及TCP会话的重组,解析与保存各个网络层次上的所有包头字段信息,以及最高层的应用层数据。

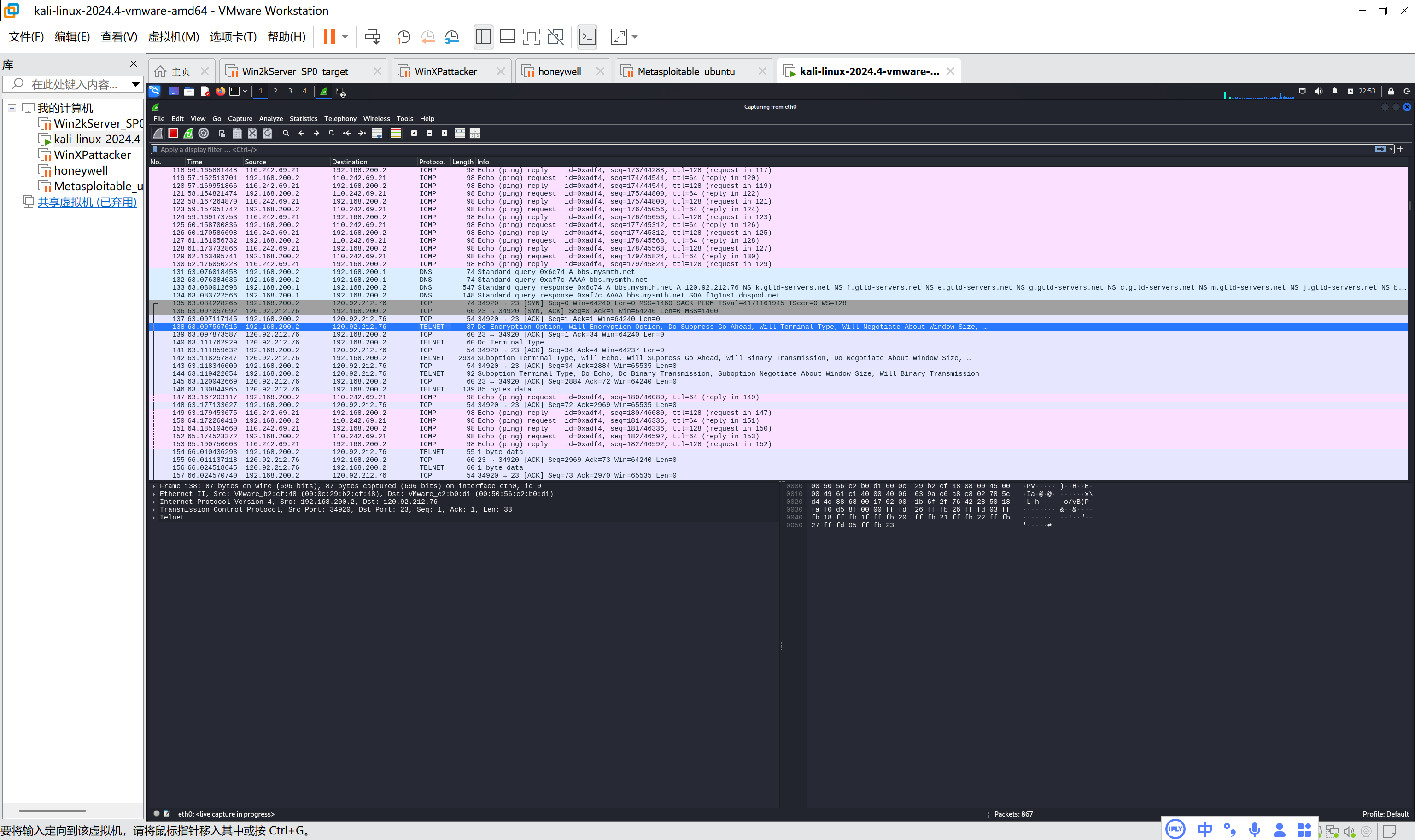

使用Wireshark开源软件对在本机上以TELNET方式登录BBS进行嗅探与协议分析,回答如下问题并给出操作过程:

你所登录的BBS服务器的IP地址与端口各是什么?

TELNET协议是如何向服务器传送你输入的用户名及登录口令?

如何利用Wireshark分析嗅探的数据包,并从中获取你的用户名及登录口令?

实验二:取证分析实践,解码网络扫描器(listen.cap)

攻击主机的IP地址是什么?

网络扫描的目标IP地址是什么?

本次案例中是使用了哪个扫描工具发起这些端口扫描?你是如何确定的?

你所分析的日志文件中,攻击者使用了那种扫描方法,扫描的目标端口是什么,并描述其工作原理。

在蜜罐主机上哪些端口被发现是开放的?

攻击主机的操作系统是什么?

2.实验过程

实验一:

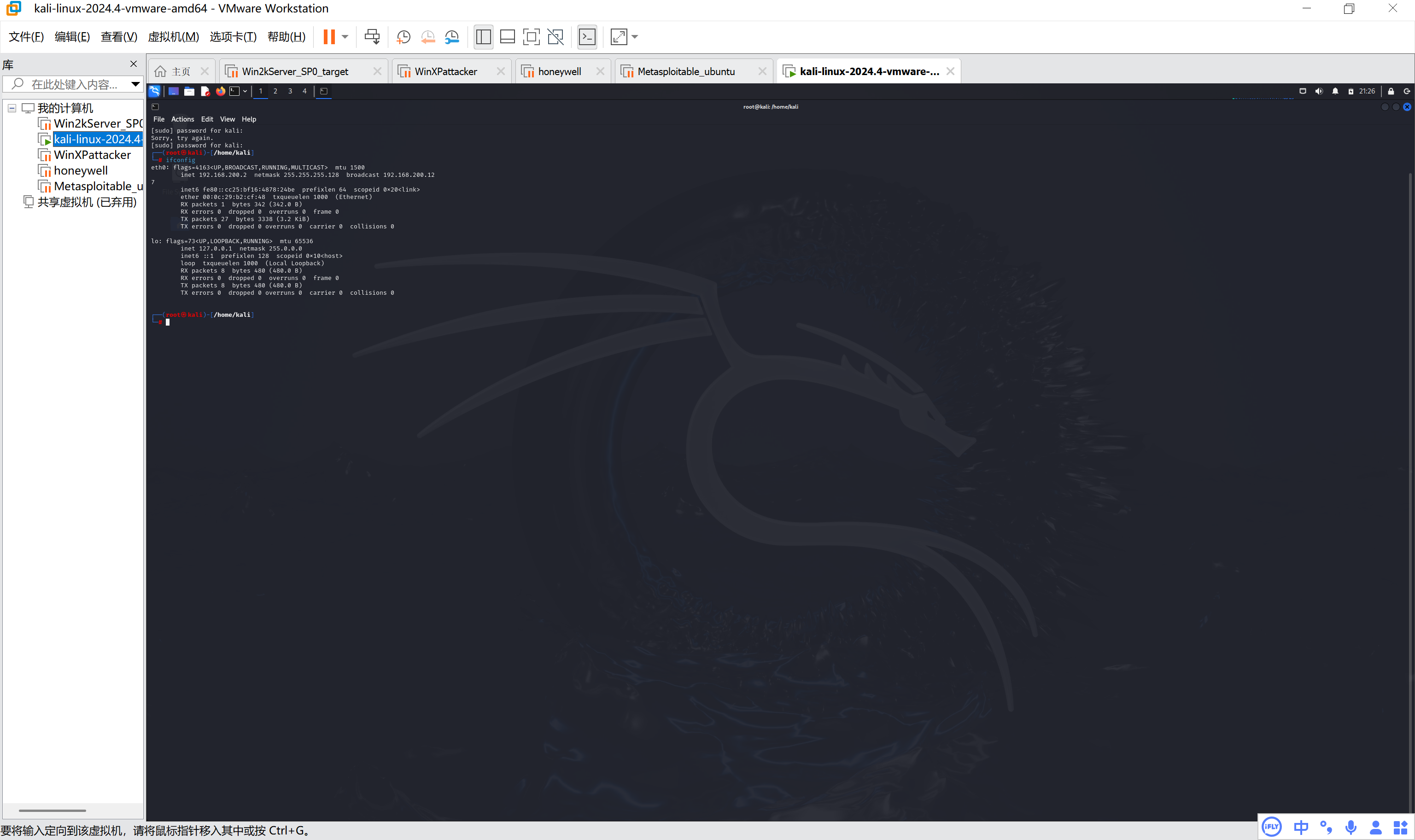

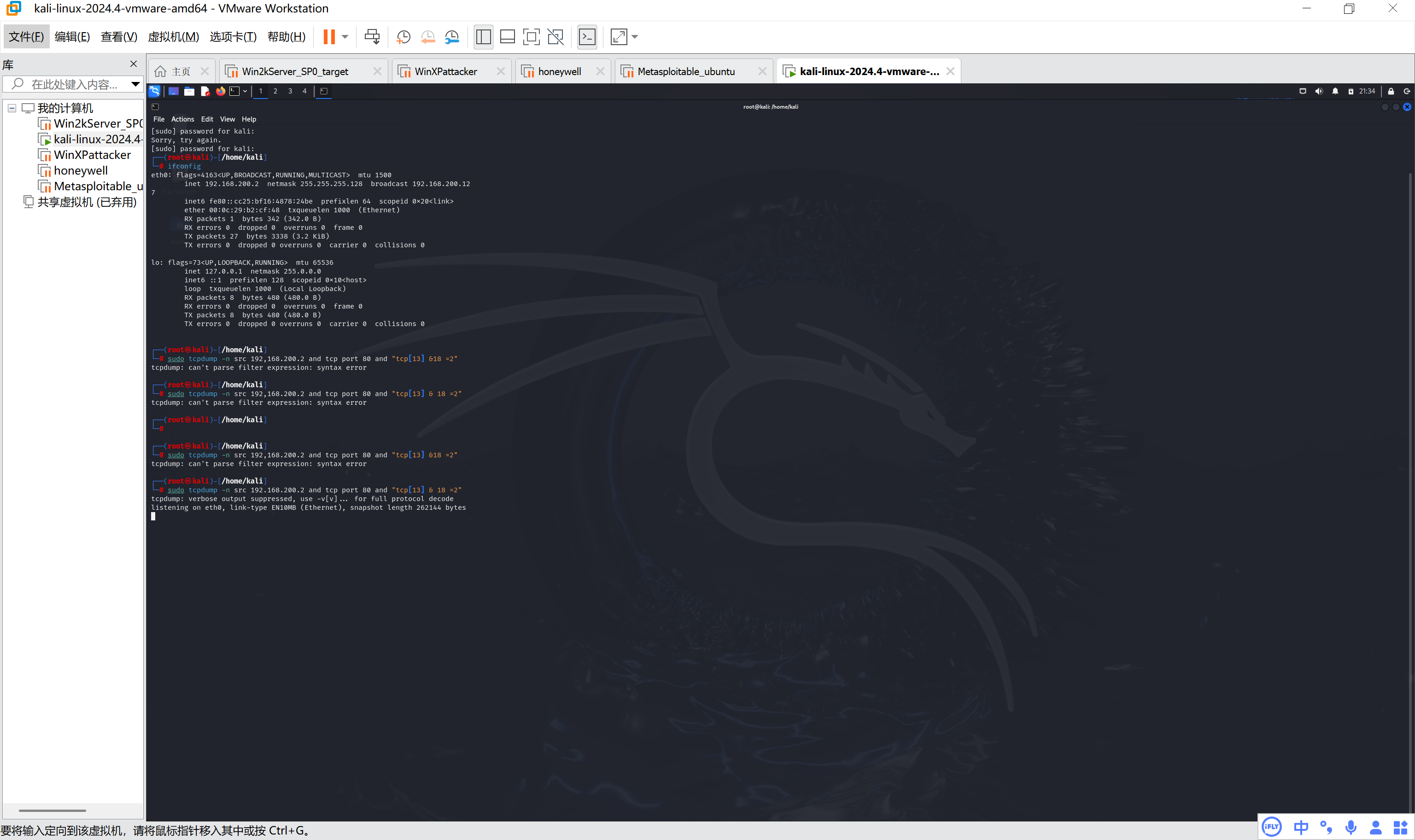

将kali虚拟机网络模式改变为桥接模式,并查询本机ip地址

运行命令 sudo tcpdump -n src 192.168.200.2 and tcp dst port 80 and "tcp[13] & 18 =2"

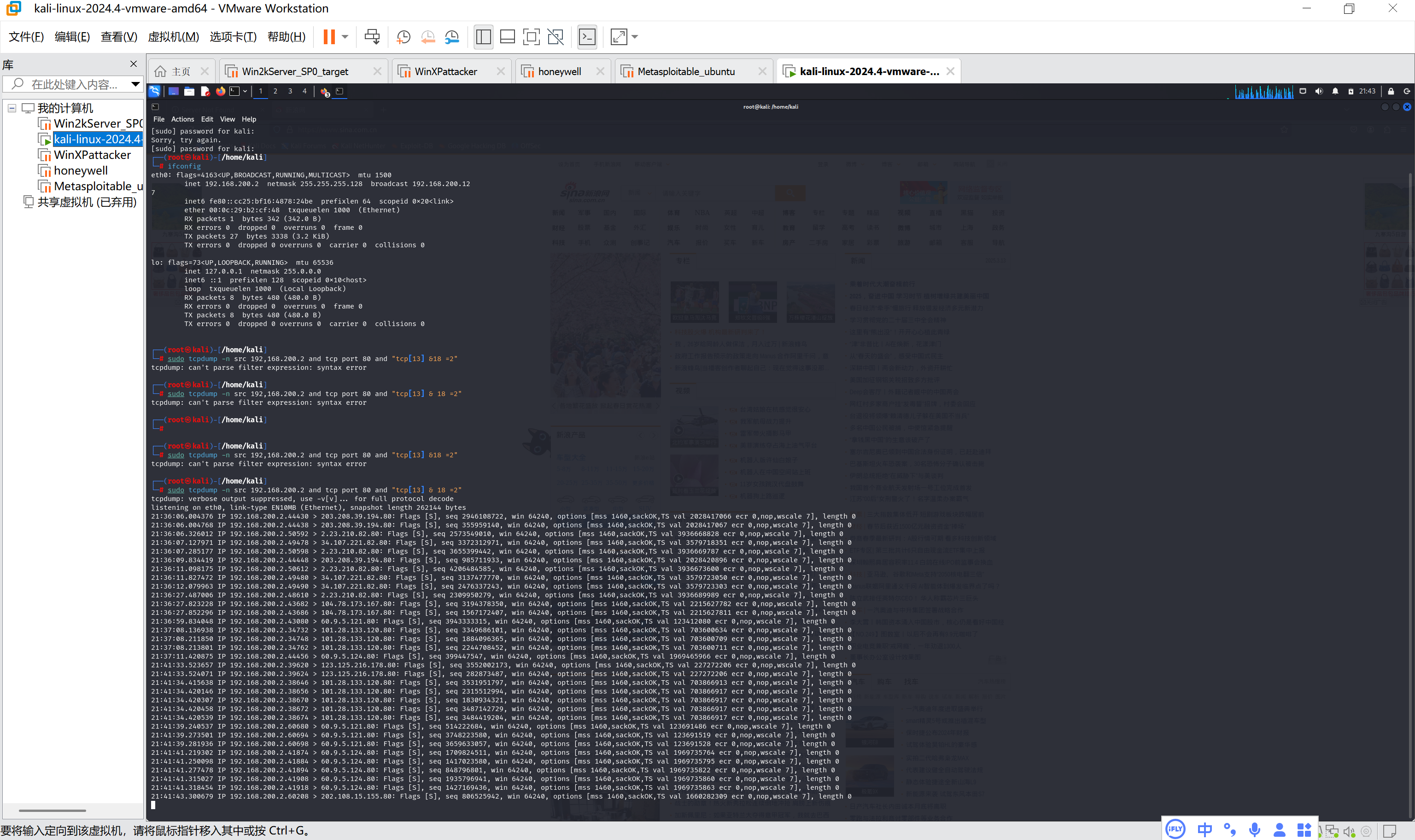

打开浏览器,在地址栏中输入https://www.sina.com.cn/,访问新浪网。

所以,访问 7 个 Web 服务器 ,ip地址分别为203.208.39.194 ; 2.23.210.82 ; 34.107.221.82 ;202.108.15.155 ; 60.9.5.121 ;101.28.133.120 ; 123.125.216.178

实验二:

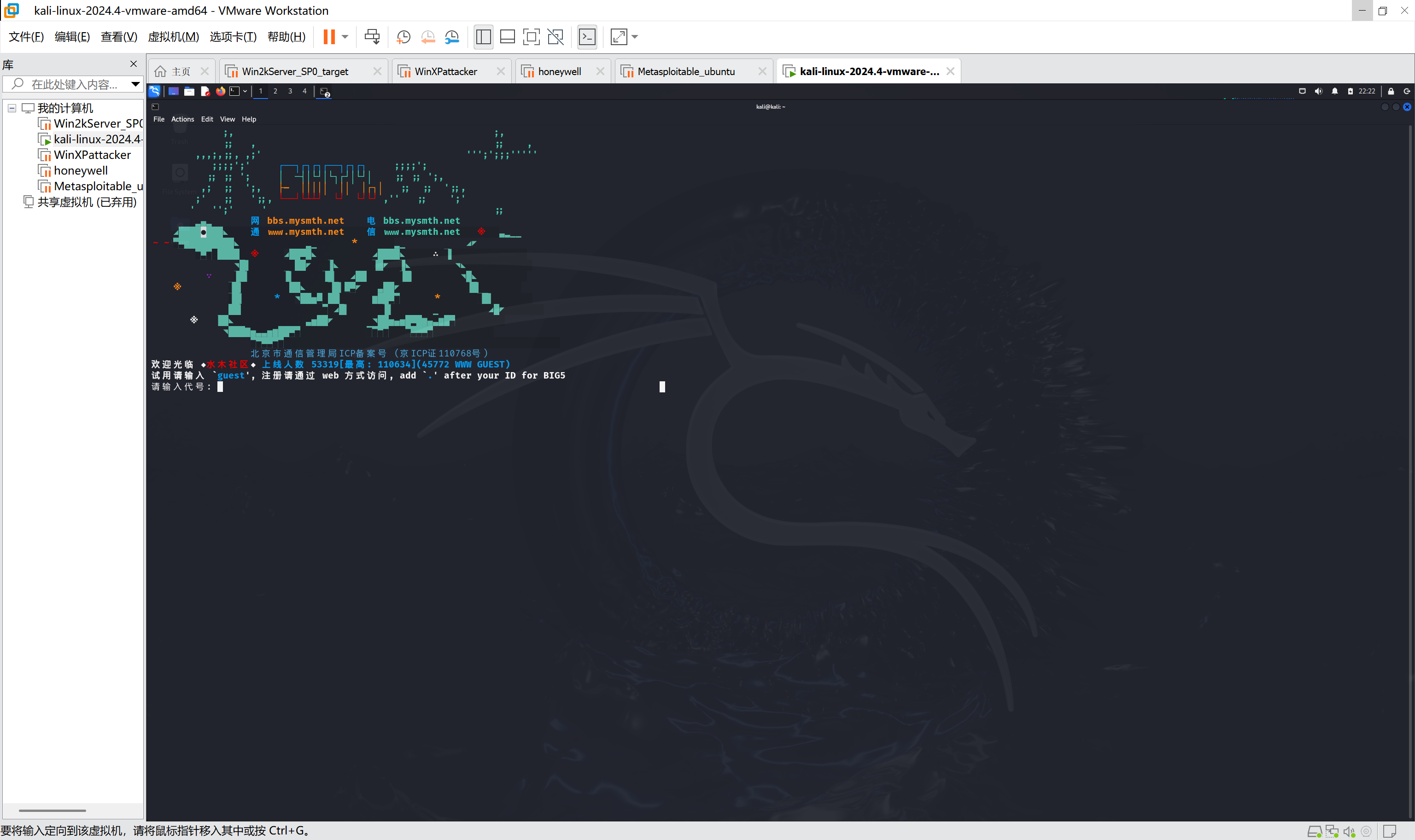

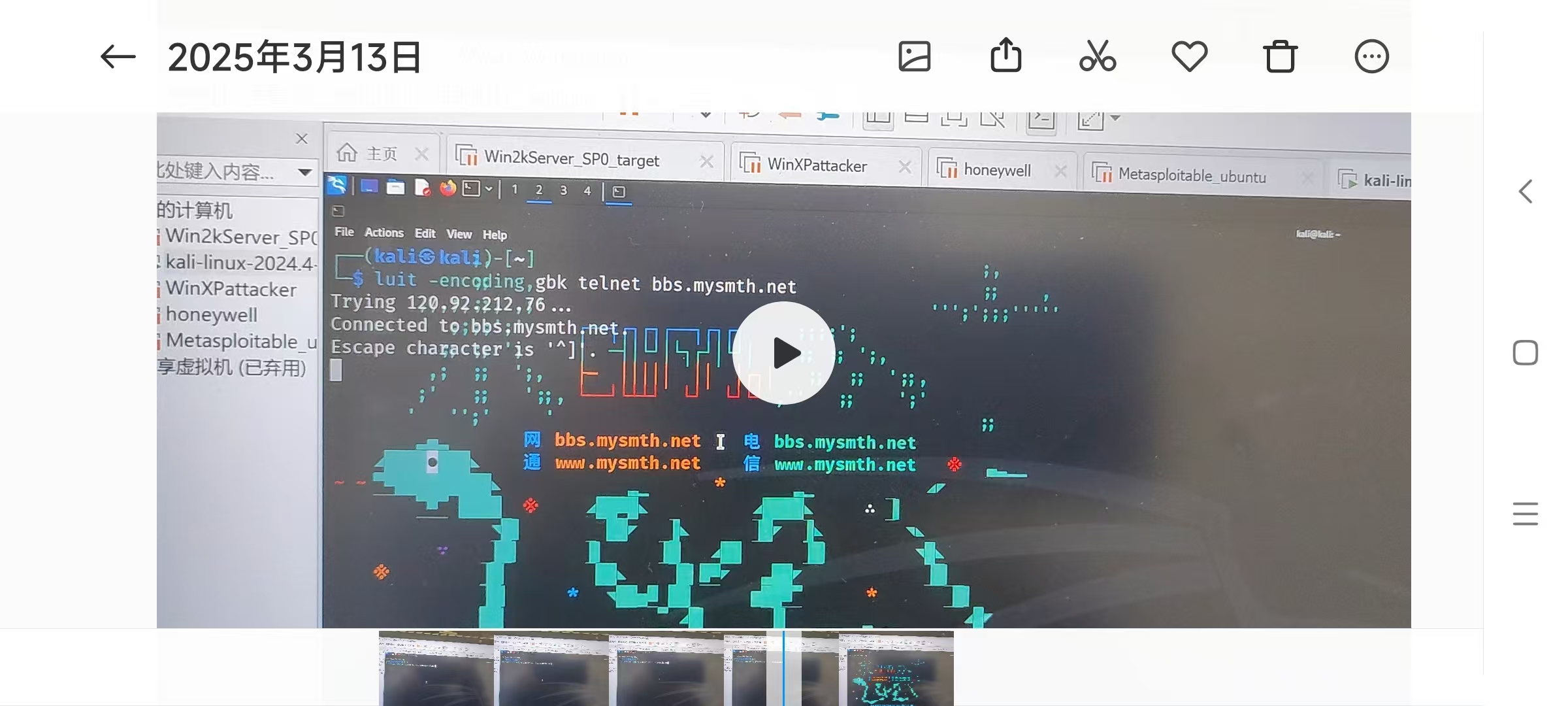

在Kali Linux的终端中运行命令luit -encoding gbk telnet bbs.mysmth.net

所以ip地址为120.92.212.76

虚拟机中打开wireshark,双击选择eth0这个网卡,wireshark开始抓包

所以端口为23

Telnet 连接建立后,本地输入用户名与口令,客户端依 ASCII 码转二进制,封装进协议数据包发往服务器。服务器解析数据包,提取字符转成可识别形式。完成接收后与系统用户信息比对,据此返回登录成功或失败的响应 。

随便选择一个Telnet分组,单击鼠标右键,选择“FOLLOW”>“TCP STEAM”。

我们可以从一堆乱码中找到我们的用户名“guest”

实验三:

启动Kali Linux的终端,运行命令sudo apt install snort,安装入侵检测工具snort。

在listen.pcap所在文件夹中单击鼠标右键,选择“在这里打开终端”。

在终端处输入并运行命令:sudo snort -A console -q -u snort -c /etc/snort/snort.conf -r listen.pcap

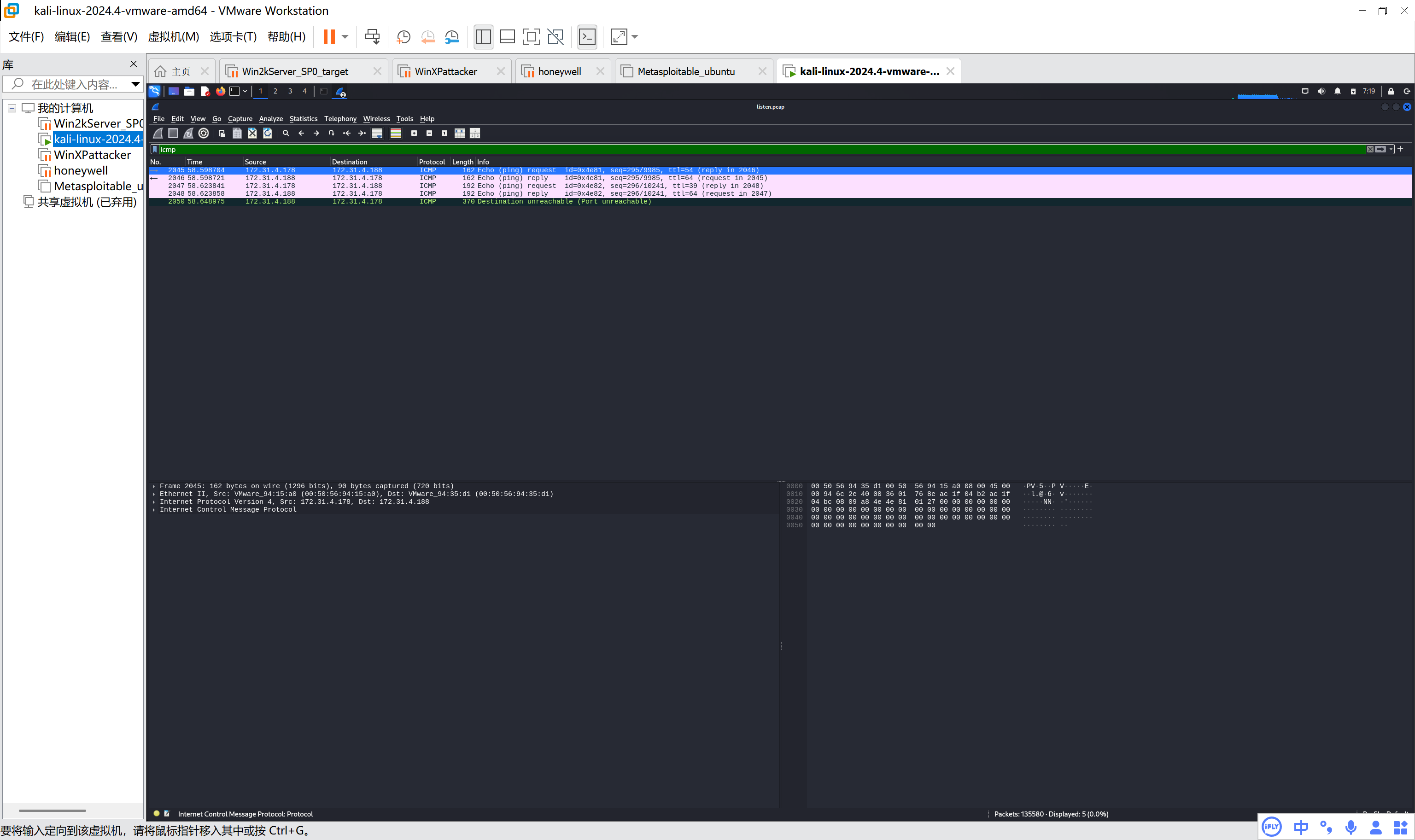

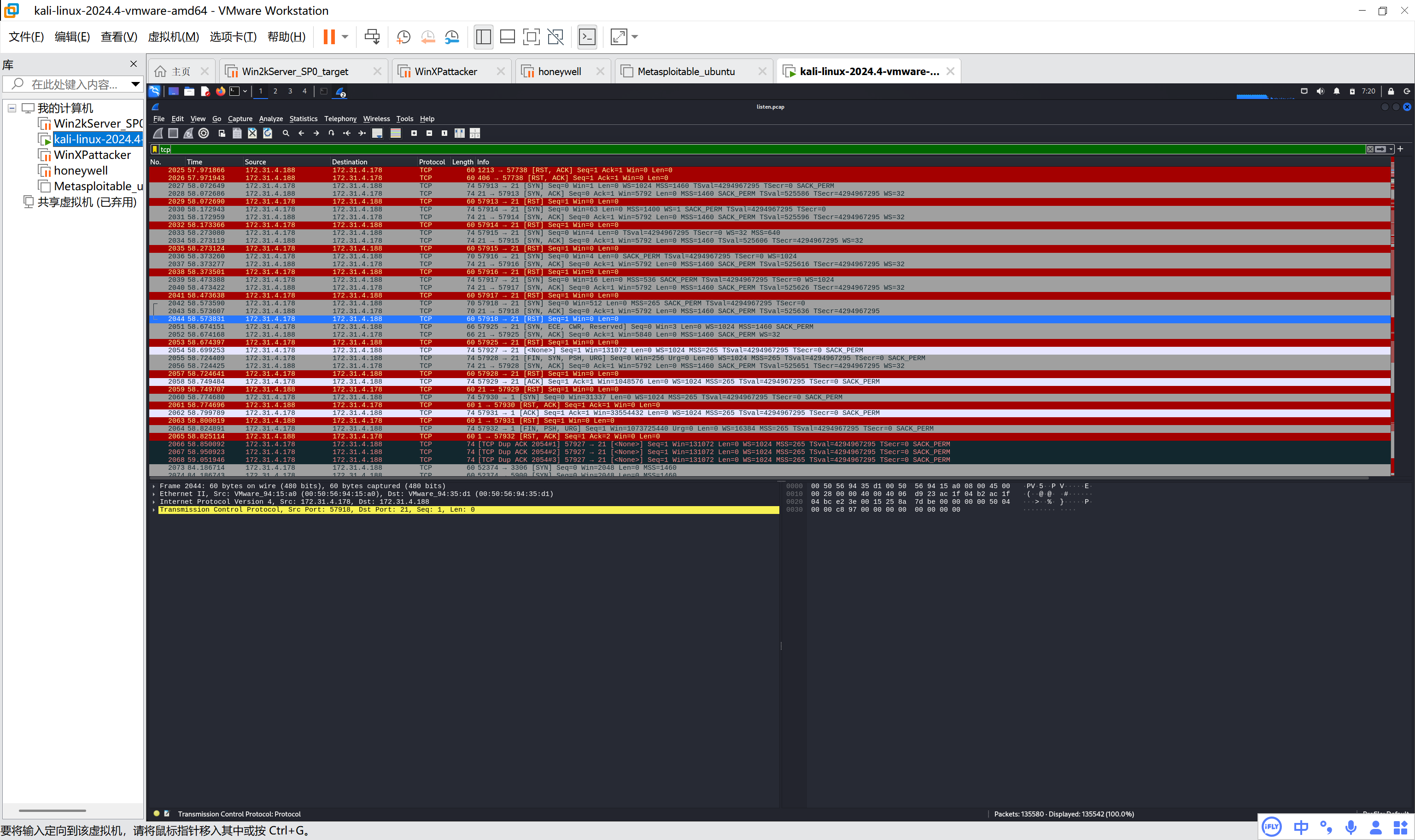

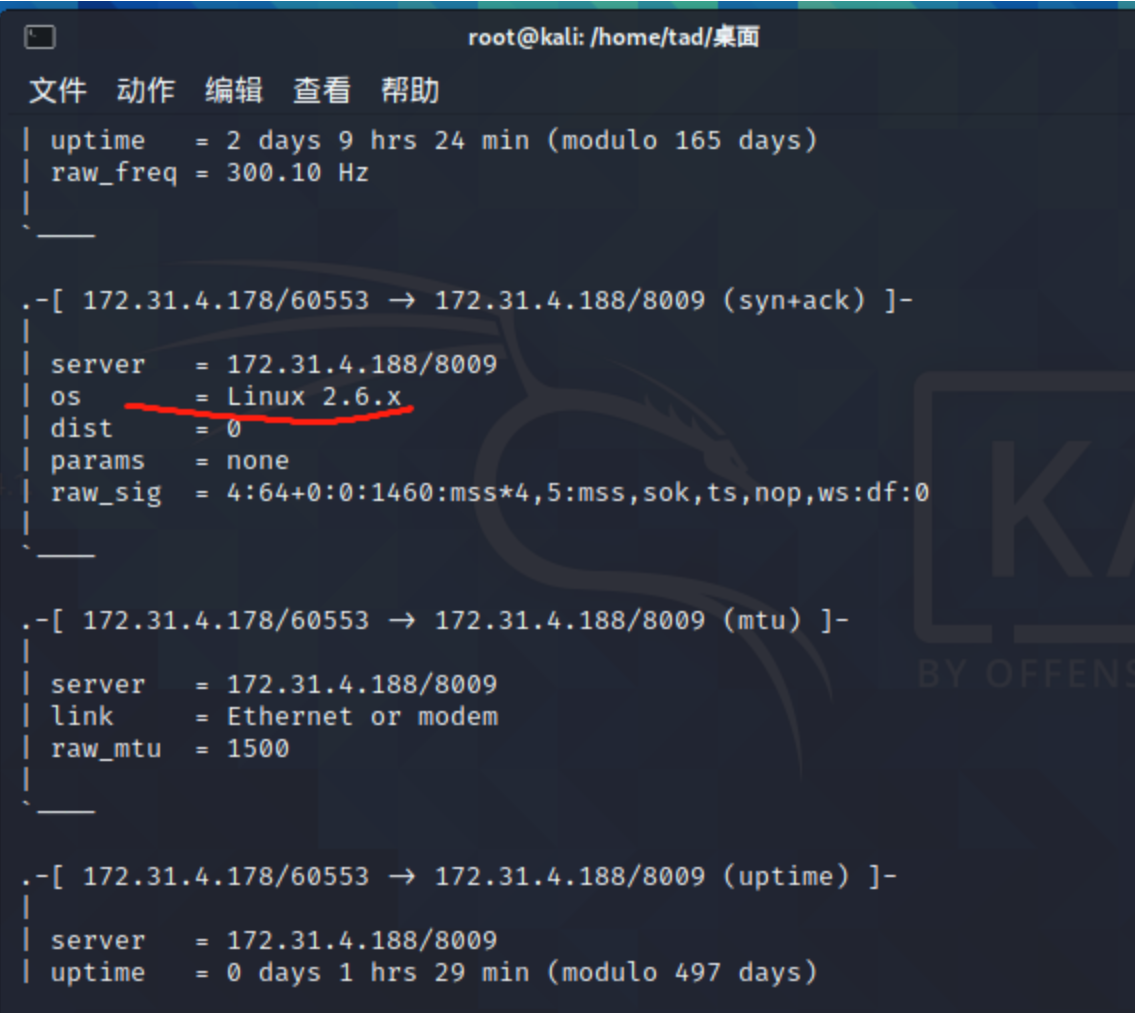

从上面的信息可以看出,攻击主机的IP地址为172.31.4.178,网络扫描目标的IP地址为172.31.4.188。

从第三行SCAN nmap XMAS中可看出,攻击者使用nmap工具进行端口扫描。

在Wireshark中筛选ARP

通过 arp 数据包可以看到攻击机进行了主机扫描nmap -sP 172.31.4.178

icmp过滤发现有数据包交互,说明进行了icmp ping扫描,即nmap -sP 172.31.4.188

观察到数据包有大量进行了TCP SYN扫描,攻击机进行了nmap -sS 172.31.4.188 扫描

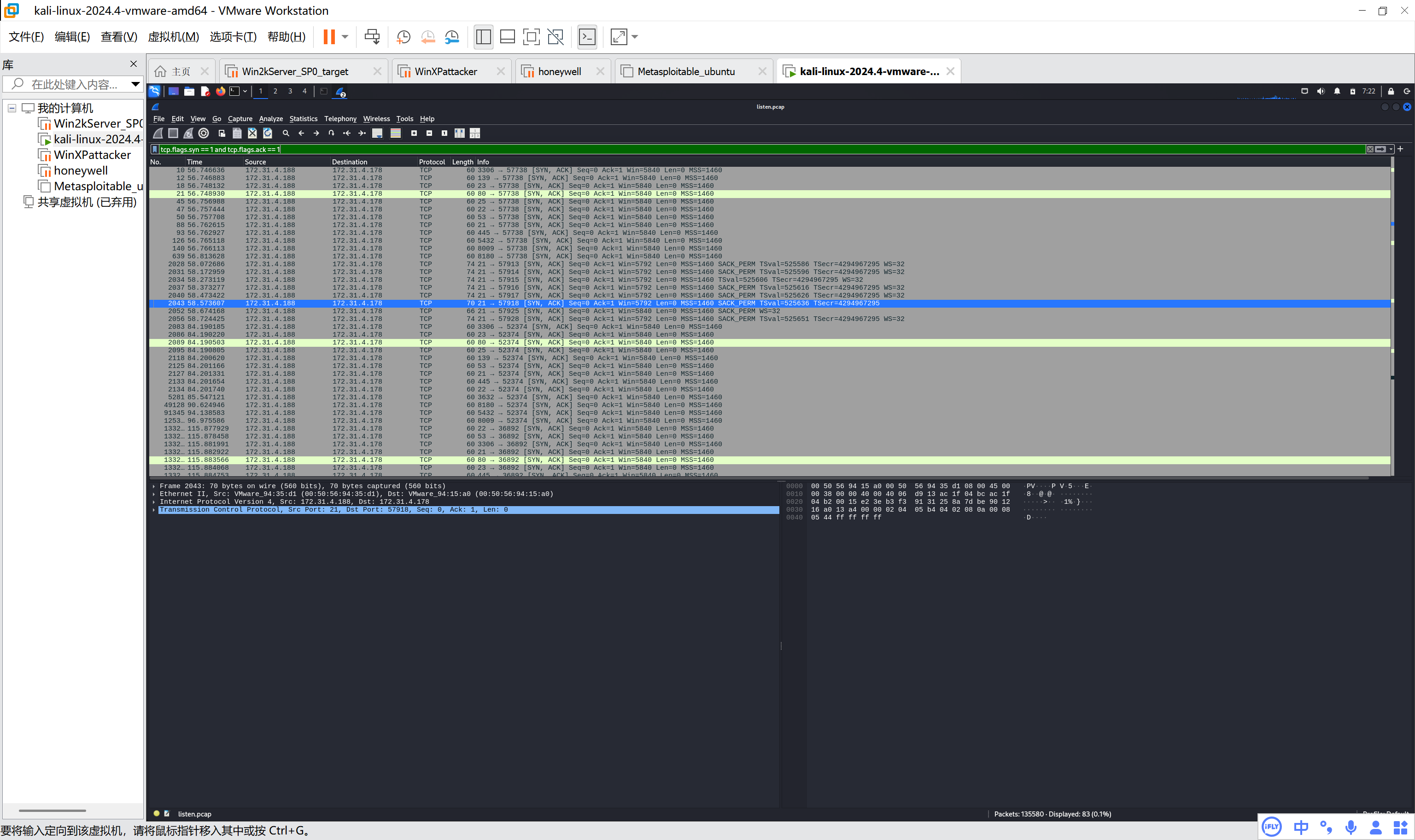

如果靶机的活跃端口是开放的,那么靶机会给攻击机发送一个带有SYN=1和ACK=1标志的数据包。

所以,在wireshark中输入筛选条件tcp.flags.ack1 and tcp.flags.syn1,回车。

得知21,22,23,25,53,80,139,445,3306,3632,5432,8009,8180这几个端口是活跃的

进入Kali Linux虚拟机。

在listen.pcap所在文件夹中打开终端,在终端中输入sudo apt install p0f,安装被动检测工具p0f。

然后输入命令p0f -r listen.pcap,回车运行。

通过 p0f 工具探测到攻击机操作系统,探测到攻击机操作系统为 linux 2.6

3.学习中遇到的问题及解决

问题1:复旦大学的bbs进入不了

问题1解决方案:可以通过luit -encoding gbk telnet bbs.mysmth.net 进入清华的bbs

问题2:不知道怎样将listen.pcap复制到Kali Linux虚拟机中。

问题2解决方案: 在网络中搜索,知道可以直接将 Windows 上的 listen.pcap 文件拖进 Kali Linux 虚拟机的桌面或其他指定位置

4.学习感悟、思考等

在实践中碰见一些奇怪的坑问题,真的是太难解决了,有时候浪费半天时间还是解决不了,好在最后还是解决了。

20242934 2024-2025-2 《网络攻防实践》第3周作业

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/898332.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

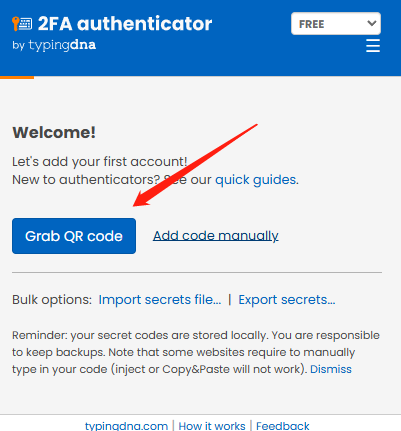

github 2FA 双因素验证

-

参考连接:https://www.cnblogs.com/johnnyzen/p/17880870.html

我采用浏览器插件

在谷歌商店搜索: Authenticator: 2FA Clien 2、选择添加到扩展程序3,点击这个插件,记得使用免费的

切换到github的双重验证二维码界面

点击抓取二维码 然后就会出来验证码,输入即可-

GESP-Lv8总结(202406)

GESP C++ 八级 2024 年 06 月

题目链接

错题

( T4 ) 有V个顶点、E条边的图的深度优先搜索遍历时间复杂度为

\(\color{red}{错误的:O(V})\)

\(\color{green}正确的:O(V+E)\)

求时间复杂度,我们就需要先搞清楚源代码是什么?以下为 DFS 模板

void dfs(int now, int fa)

{for(int…

城市林业的无声革命:人工智能与古老生态学如何重新设计城市

城市林业的无声革命:人工智能与古老生态学如何重新设计城市

在摩天大楼的阴影下,一场静悄悄的变革正在发生——它融合了硅芯片与古老根系,算法与原住民智慧。

作者:保罗桑杜作者利用 PicLumen 创建的图像城市森林不再只是城市规划中的装饰性附带元素。它们已成为活生生的实…

AI Agent替代化成风,企业HR SaaS如何选?| 盘点2025国内HR SaaS厂商Top10

自2025年以来,前有DeepSeek搅动国内外AI圈,后又国内外各大厂商纷纷加速AI技术及产品应用落地,紧随而来,在AI Agent成为又一关键热词,Manus携“全球首款通用Agent产品”再次掀起一番躁动。

如此喧嚣热闹的背景之下,向广大人力资源从业者传递一个强烈信号:AI技术的发展正在…

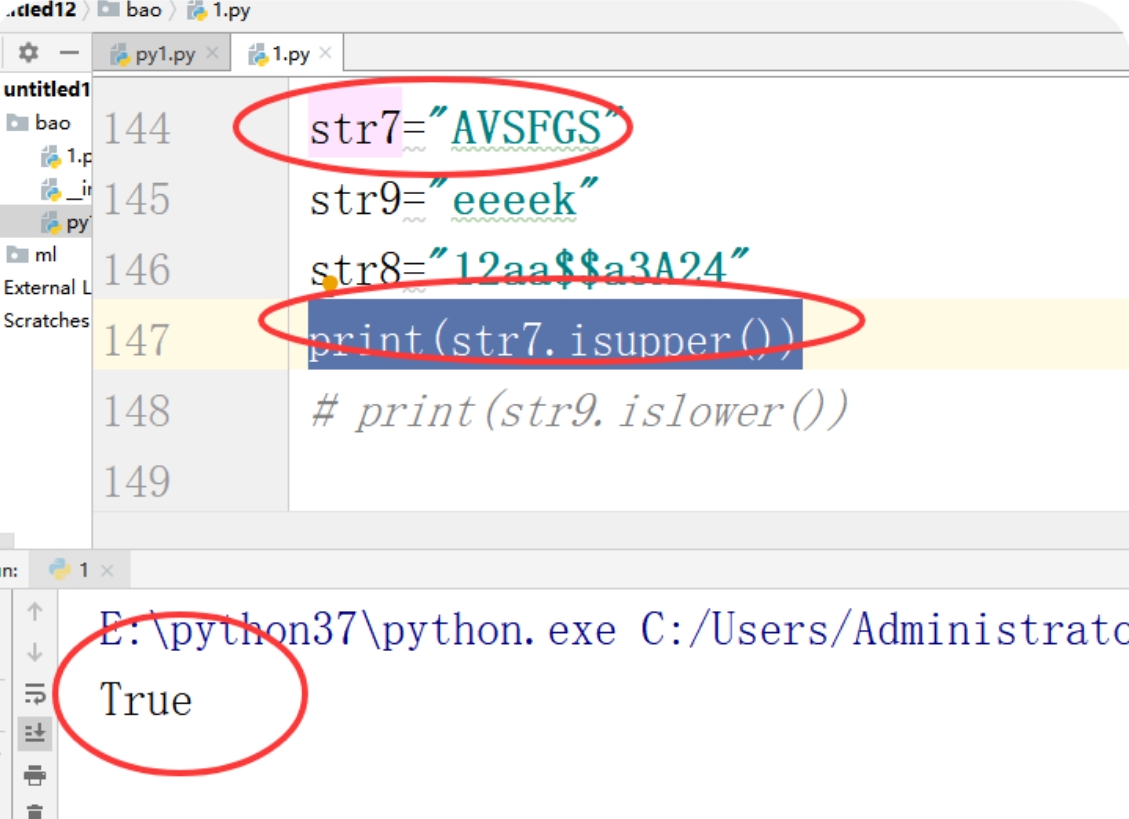

python的基本运用(3)——索引、切片、字符串

一、索引

索引在公司中一般也叫下标,或角标定义:可我们可以直接使用索引来访问序列中的元素,同时索引可分为正向索引和负向索引两种,而切片也会用到索引,如下图:Python中有序列:字符,列表,元组无序:集合正向索引:从0开始负向索引:-1开始二、切片

定义:切片是指对操…

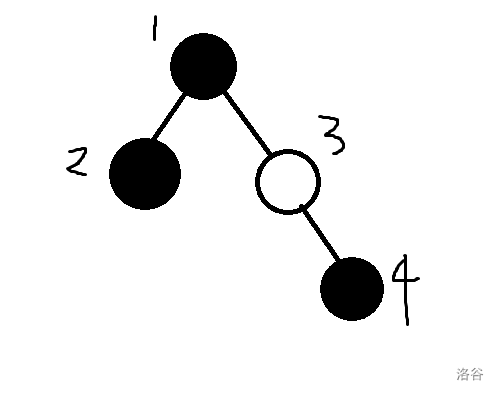

[算法学习记录] 并查集(附例题)

并查集简介

并查集是一种重要的数据结构,主要用于实现节点之间的合并查询操作(例如判断两个节点是否属于同一个连通块(共享同一个父节点的节点组成的集合叫连通块)),在解决不相交集合时有很大的用处;并查集同样常用于处理无向图,来描述接点的连通性,在初始化时,每个节…

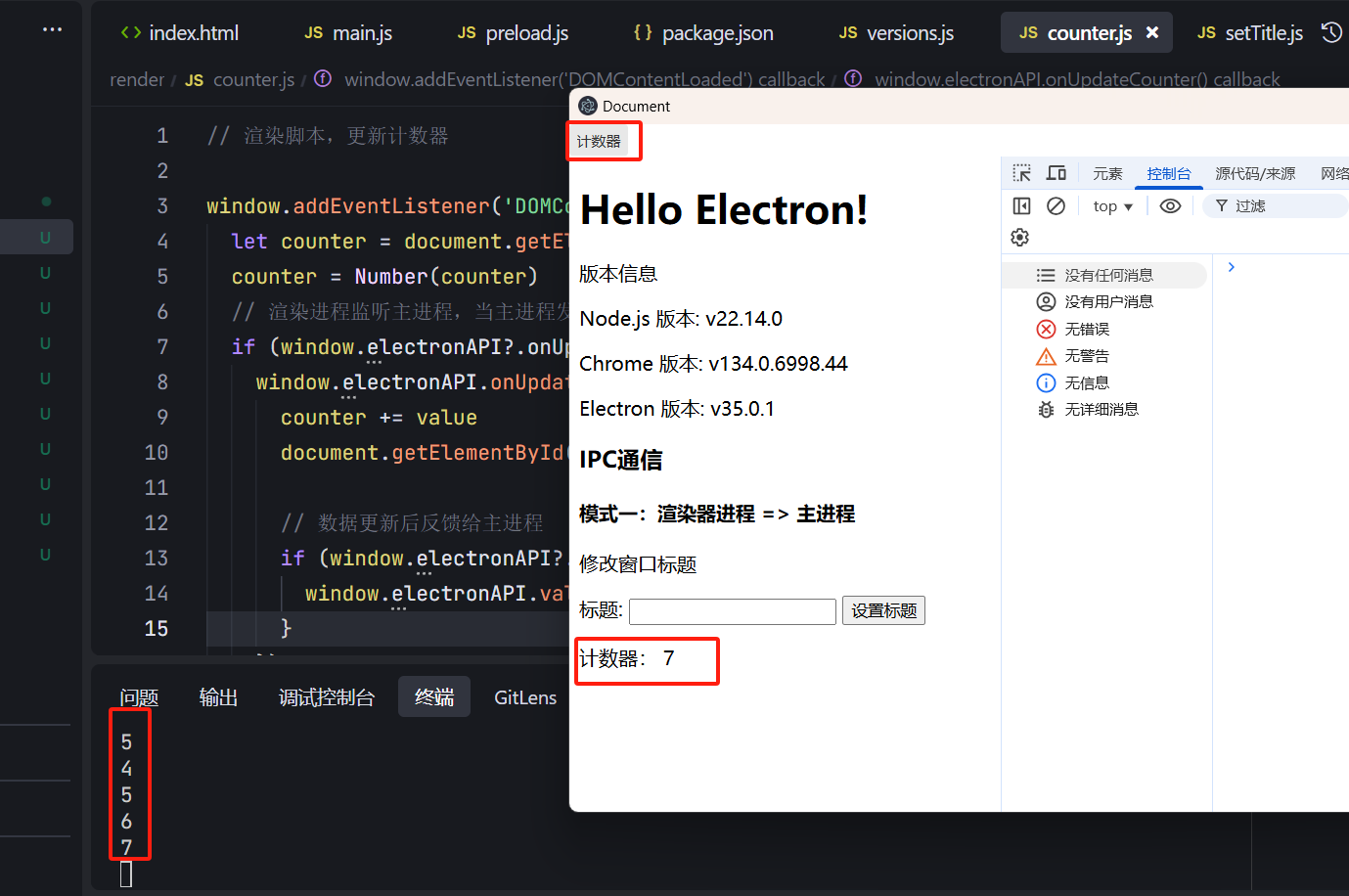

Electron 进程间通信(IPC)方法详解

Electron 是一个使用 JavaScript、HTML 和 CSS 构建桌面应用程序的框架,它是基于 Chromium 和 Node.js 构建的,而 Chromium 本身是采用多进程架构的,所以 Electron 也是多进程的。

Electron 是一个多进程框架,它的进程主要分为两类:主进程(Main Process) 和 渲染进程(R…

从零开始的web前端学习-JavaScript

JavaScript 是一种运行在客户端(浏览器)的编程语言,实现人机互动效果:网页特效(监听用户的某些行为并令网页进行反馈)

表单验证(针对表单数据的合法性进行判断)

数据交互(获取后台数据并渲染到前端)JavaScript 组成ECMAScript:基础语法核心

Web APIs:DOM(页面文档…

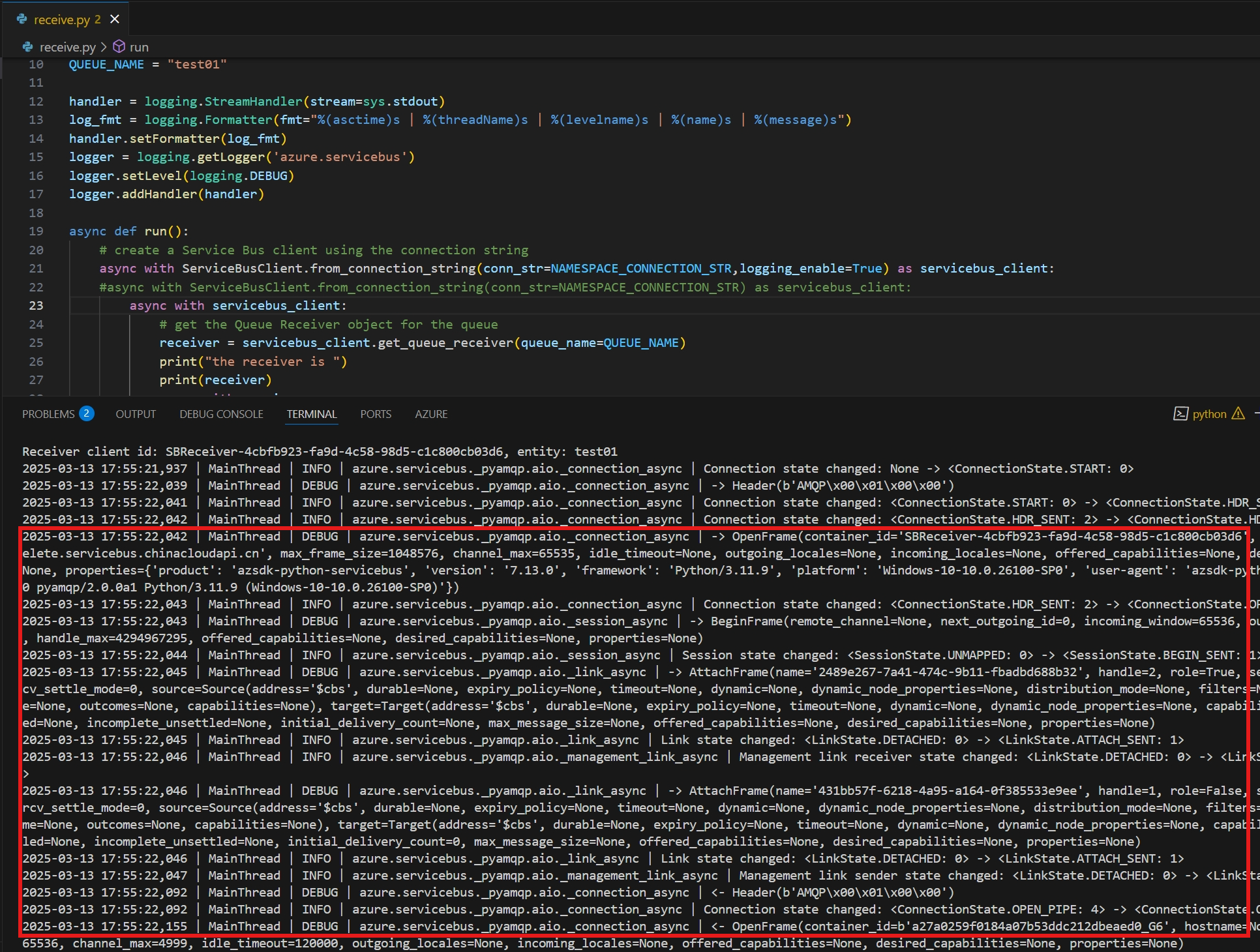

【Azure Service Bus】分享使用 Python Service Bus SDK 输出SDK内操作日志

问题描述

使用Python代码消费Service Bus中的消息,默认情况 Console 中的信息都是通过 print 打印输出。

有时候需要调查更多SDK中的日志,那么如何才能让SDK输出更多的日志呢?问题解答

方法就是引入 Logging SDK,然后再初始化 ServiceBusClient 对象时,设置logging_enabl…

![[算法学习记录] 并查集(附例题)](https://img2024.cnblogs.com/blog/3485182/202503/3485182-20250312180804045-1438289528.png)