应对策略与步骤

-

立即响应

- 确认通知内容,了解漏洞的具体情况(如SQL注入漏洞)。

- 联系专业网络安全公司,进行紧急漏洞修复。

-

全面安全检测

- 对网站进行全面的漏洞扫描,查找并修复所有潜在漏洞。

- 例如,SQL注入漏洞通常是由于未对用户输入进行过滤所致。

-

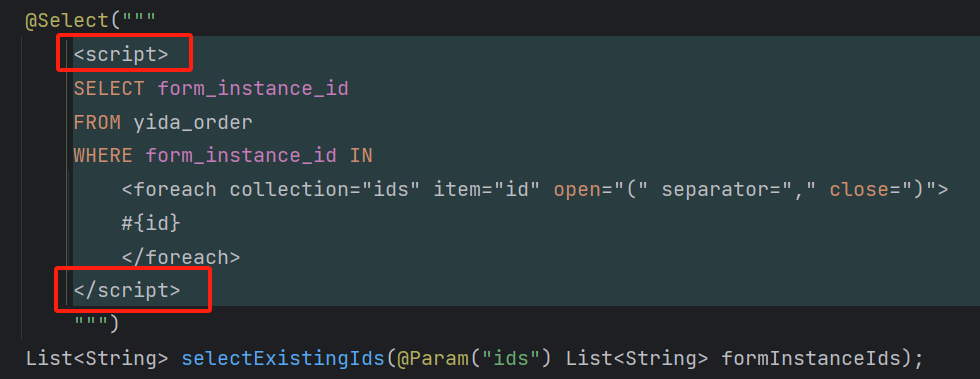

漏洞修复与加固

- 修复SQL注入漏洞:对用户输入的特殊字符进行严格过滤,如

'、"、<、>、/、*、;、+、-、&、|、(、)、and、or、select、union等。 - 其他漏洞修复:检查网站其他功能代码,修复发现的漏洞。

- 修复SQL注入漏洞:对用户输入的特殊字符进行严格过滤,如

-

编写整改报告

- 详细说明漏洞的原因、修复方法、安全加固措施及完成时间。

-

提交整改报告

- 将整改报告(盖章扫描件)、附件2(可编辑版)、网站安全案事件调查处置情况记录单(首页盖章)等文件打包,以“单位全称”命名压缩包文件名,发送至指定邮箱。

- 如果网站被篡改或植入恶意代码,还需提供被篡改页面、恶意代码、日志记录等文件。

![B3699 [语言月赛202301] 就要 62](https://img2024.cnblogs.com/blog/3619440/202503/3619440-20250331132221464-811514626.png)

![B3916 [语言月赛 202401] 区间函数最大值](https://img2024.cnblogs.com/blog/3619440/202503/3619440-20250331121007583-1146033787.png)