导语

最近,马来西亚皇家警察宣布成功打击了一个名为BulletProftLink的大规模网络钓鱼提供商。这个提供超过300个钓鱼模板的平台被查封,给全球网络安全带来了巨大的利好消息。本文将带您了解这个引人注目的行动背后的故事,并揭示BulletProftLink的运作方式。让我们一起来看看警方是如何成功拆除这个网络钓鱼帝国的。

警方行动的背景

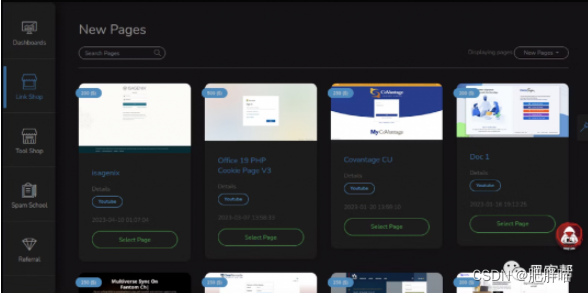

BulletProftLink是一个网络钓鱼即服务(PhaaS)平台,自2015年开始运营。尽管这个平台在2018年后变得更加活跃,拥有数千名订阅者,其中一些人还为了获取批量的凭证日志而付费。PhaaS平台为网络犯罪分子提供了一系列工具和资源,包括“即用即用”工具和模板、页面托管、定制选项、凭证收集和反向代理工具等,以进行网络钓鱼攻击。

BulletProftLink的运营情况在2020年已有文献记录。网络安全专家Gabor Szathmari在一系列开源情报研究中详细介绍了他如何与这个服务的运营商建立了高度相关性,并将其与一个过着奢华生活的马来西亚人联系起来。此外,微软在2021年9月的一份报告中警告称,BulletProftLink可能促成了大量的网络钓鱼攻击,并提供了大量的模板供购买者使用。该服务还收集了所有订阅者(当时为1,618人)通过网络钓鱼攻击窃取的凭证。

BulletProftLink的运营方式

BulletProftLink提供了丰富的网络钓鱼资源,包括Microsoft Office、DHL、韩国在线平台Naver以及美国运通、美国银行、消费者信用联盟和加拿大皇家银行等金融机构的登录页面。为了规避电子邮件安全工具的检测,其中一些钓鱼页面还托管在Google Cloud和Microsoft Azure等合法的云服务上。

此外,BulletProftLink还提供了Evilginx2反向代理工具,可以进行中间人(AITM)网络钓鱼攻击,绕过多因素身份验证保护。这个平台为职业网络犯罪分子提供了获取企业系统初始访问权限的重要凭证。一旦进入企业网络,攻击者可以开始侦察阶段,并横向移动到有价值的主机。

警方成功拆除BulletProftLink

在澳大利亚联邦警察和FBI的协助下,马来西亚警方成功拆除了BulletProftLink的运营并关闭了其使用的多个域名。11月6日,警方逮捕了8名犯罪嫌疑人,其中一人被认为是这个网络钓鱼帝国的头目。当局还查获了价值约21.3万美元的加密货币钱包、服务器、电脑、珠宝、车辆和支付卡等。

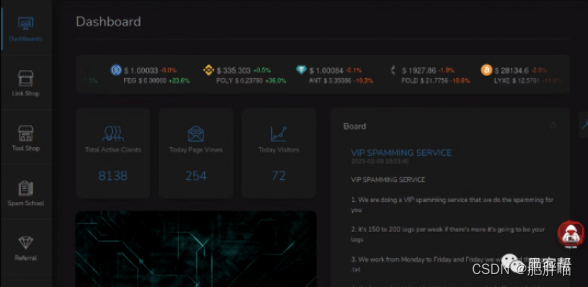

有了查封的服务器,执法部门可以对其进行详细分析,以识别平台的用户,其中一些用户每月支付2000美元的订阅费用,以获取定期的凭证日志。根据网络犯罪情报公司Intel471的数据显示,截至2023年4月,BulletProftLink拥有8138名活跃订阅者,可以访问327个钓鱼页面模板。与微软在2021年的报告相比,这个数字增长了403%,反映了该平台在网络犯罪社区中的巨大受欢迎程度。

总结

警方成功打击了大规模网络钓鱼提供商BulletProftLink,这是网络安全领域的重要胜利。BulletProftLink作为一个PhaaS平台,为网络犯罪分子提供了丰富的钓鱼资源和工具,对全球网络安全造成了巨大威胁。警方的行动不仅拆除了这个钓鱼帝国,还逮捕了相关嫌疑人,并追缴了大量非法财产。这个成功的案例向全球网络犯罪分子发出了强烈的警告,也为网络安全的未来带来了一丝希望。

![[CANN训练营]UART通信笔记](https://img-blog.csdnimg.cn/56f8c29731854dc89400f5d27db07133.png)