当今数字化时代,网络安全威胁和风险日益突出,已成为企业面临的重大安全挑战。网络攻击者不断尝试利用各种技术和手段对企业网络资源进行探测和攻击,如:利用漏洞、木马、钓鱼、勒索等方式窃取数据、破坏系统、篡改信息。因此,企业也需要采取有效的防御措施保护自己的数据和业务安全。

什么是主机安全

主机安全,其核心内容包括安全应用交付系统、应用监管系统、操作系统安全增强系统和运维安全管控系统。它的具体功能是指保证主机在数据存储和处理的保密性、完整性,可用性,它包括硬件、固件、系统软件的自身安全,以及一系列附加的安全技术和安全管理措施,从而建立一个完整的主机安全保护环境。

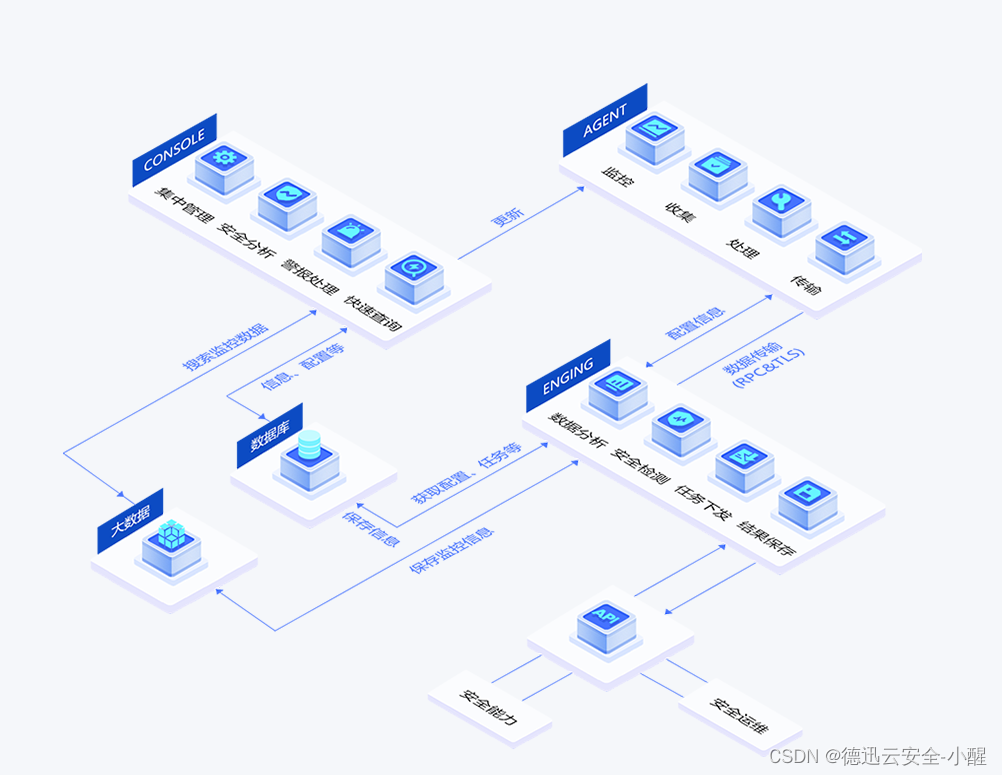

主机自适应安全平台通过对主机信息和行为进行持续监控和细粒度分析,快速精准地发现安全威胁和入侵事件,并提供灵活高效的问题解决能力,为用户提供下一代安全检测和响应能力。让主机安全又稳定。

主机安全可以提供哪些服务?

主机安全主要包含资产清点,风险发现,合规基线以及入侵检测四大方面,通过平台部署后,可以提供漏洞检测扫描,识别应用、加载SO和进程,风险文件检查,持续资产扫描能力等,获得实时的系统分析结果,帮助提醒目前存在哪些风险漏洞,需要怎么去修复,提高主机安全减少多方面的风险,同时还可实时检测服务器原有内部网站程序是否已被人放了脚本后门,发现时可以实时拦截掉。使用主机安全产品统一管理主机情况,包括进程、端口、账号、版本等资产信息,技术管理全面合规。方便的同时还满足等保合规相关要求。

资产清点

资产清点功能可根据用户需要,自定义时间周期,自动化构建细粒度资产信息,可对主机资产、应用资产、Web资产等进行全面清点,保证用户可实时掌握所有主机资产情况,包括Web、系统、进程、端口、账号、软件应用等。

1.全自动细粒度资产梳理,让保护对象清晰可见

2.关联CMDB系统补足缺失信息安全不再落后于运维

风险发现

风险发现功能通过细粒度分析系统内潜在的风险与合规问题,及时发现Web应用漏洞、弱口令、风险文件、错误配置等,生成分析报告并给出详细的修复建议,让安全管理清晰可衡量。根据业务需要制定合理的安全策略,构建完整的、定制化的安全体系。

1.无惧复杂环境,精准、快速、全面发现系统风险

2.自动关联资产数据,快速定位并有效解决风险问题

入侵检测

通过在黑客入侵的必经之路布上特征锚点,基于行为模式和关键模型分析黑客行为,结合最新威胁情报,第一时间发现入侵行为,保证企业损失最小化。

1.基于业务关系和行为特征,持续检测未知入侵,告警准确率高

2.细粒度数据分析,清楚梳理恶意行为链路,快速有效响应入侵

合规基线

合规基线构建了由国内信息安全等级保护要求和CIS(Center for Internet Security)组成的基准要求,涵盖多个版本的主流操作系统、Web应用、数据库等。结合这些基线内容,一方面,用户可快速进行企业内部风险自测,发现问题并及时修复,以满足监管部门要求的安全条件;另一方面,企业可自行定义基线标准,作为企业内部管理的安全基准。

1.提供企业基线定制服务,支撑企业日常运维及管理要求

2.一键任务化检测,基线检查结果可视化

主机安全适用于哪些情况?

1.安全修复漏洞

主机安全产品可以帮助公司检测和修复系统漏洞,以减少系统被攻击的风险。这些产品可以扫描系统中的漏洞,并提供建议和修复方案,以确保系统的安全性得到及时更新和加强。

2.安全修复漏洞

部署主机安全(服务器安全),可以帮助公司防止网络攻击,例如拒绝服务攻击、跨站脚本攻击和零日攻击等。这些攻击通常会破坏系统或窃取敏感信息,但主机安全产品可以检测和阻止这些攻击,以确保公司的系统和数据不受损失。

3.安全合规

满足等保合规相关要求的同时,统一管理主机情况,包括进程、端口、账号、版本等资产信息,技术管理全面合规。

德迅卫士采用自适应安全架构,有效解决传统专注防御手段的被动处境,为系统添加强大的实时监控和响应能力,帮助企业有效预测风险,精准感知威胁,提升响应效率,保障企业安全的最后一公里。