随着网络技术的迅速发展,网络攻击行为也日益猖獗。其中,虚假IP地址攻击是一种较为常见的网络攻击方式,它利用虚假的IP地址,通过互联网对目标进行攻击和入侵。这种攻击方式不仅难以追踪,而且往往会给企业和个人带来巨大的损失。因此,如何对虚假IP地址攻击进行溯源,成为了网络安全领域的一项重要挑战。

一、虚假IP地址攻击的溯源挑战

虚假IP地址攻击的溯源是一项非常困难的任务。攻击者通常会使用虚假的IP地址,掩盖其真实的地理位置和身份信息。这使得我们无法通过传统的追踪方式,如通过IP地址查询目标服务器的物理位置,来找到攻击者的踪迹。同时,攻击者还会利用各种技术手段,如代理服务器、VPN等,进一步掩盖其攻击行为。

二、虚假IP地址攻击的溯源方法

尽管虚假IP地址攻击的溯源面临诸多挑战,但并非无计可施。以下是一些可能的方法:

结合多种数据源:通过结合多种数据源,如网络流量数据、防火墙日志、入侵检测系统日志等,可以更全面地了解攻击者的行为模式和特征。通过综合分析这些数据,有可能找到攻击者的踪迹。

利用威胁情报:威胁情报可以帮助我们获取有关攻击者的信息,如攻击者的IP地址、域名、社交媒体账户等。通过这些信息,我们可以进一步追踪攻击者的行为,并采取相应的措施进行防范。

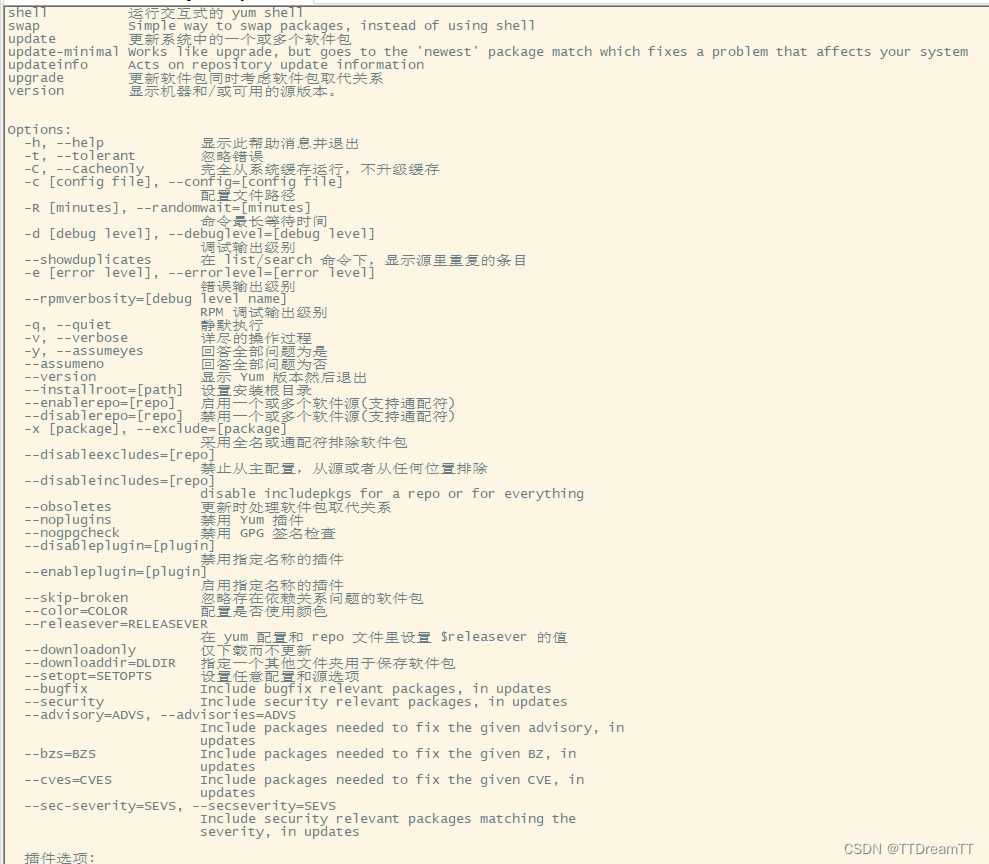

借助专业工具:一些专业的网络安全工具可以帮助我们进行虚假IP地址攻击的溯源。例如,网络流量分析工具可以分析网络流量数据,发现异常的流量模式和行为;网络协议分析工具可以帮助我们深入了解网络协议的细节,发现其中的漏洞和弱点。

三、加强网络安全意识教育

除了技术层面的措施外,我们还需要加强网络安全意识教育。通过教育和宣传,提高公众和企业对网络安全的认识和理解,增强其网络风险意识和自我保护能力。同时,鼓励企业和个人积极报告可疑的网络行为和事件,共同营造良好的网络安全环境。

四、总结

虚假IP地址攻击的溯源是一项具有挑战性的任务。然而,通过结合多种数据源、利用威胁情报和借助专业工具等方法,我们可以有效地追踪攻击者的踪迹,并采取相应的措施进行防范。同时,加强网络安全意识教育,提高公众和企业的网络安全意识和自我保护能力,也是防范虚假IP地址攻击的重要措施之一。让我们共同努力,共同维护一个安全、可靠的网络环境!