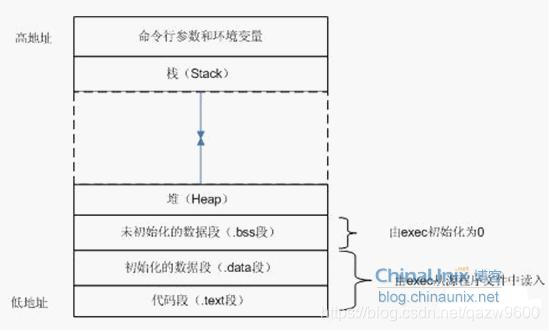

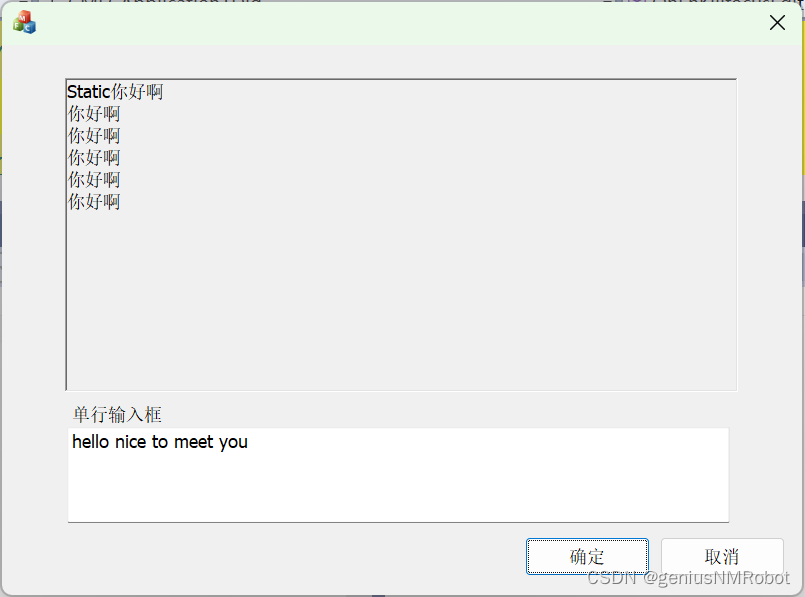

1、定义全局的数组

- 定义的全局数组属于bss段,相当于把bss段的一部分作为栈空间,栈空间的大小就是数组的大小

- 如果把栈空间放在bss段,则在bss段清零时会多清零一段地址空间

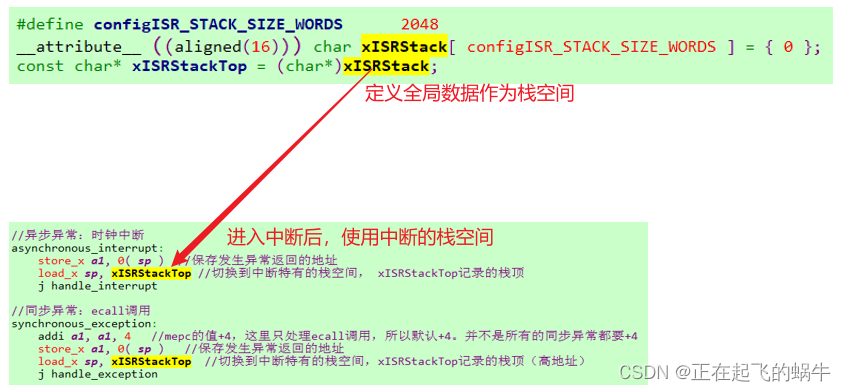

2、在链接脚本中指定

- 用链接脚本在所有段的后面增加stack段,在上一个段的尾部增加_stack_top大小作为栈的最高地址,用_stack_top符号记录

- 栈空间的大小由_stack_size指定

- 栈的所在地址是根据链接时候动态指定的

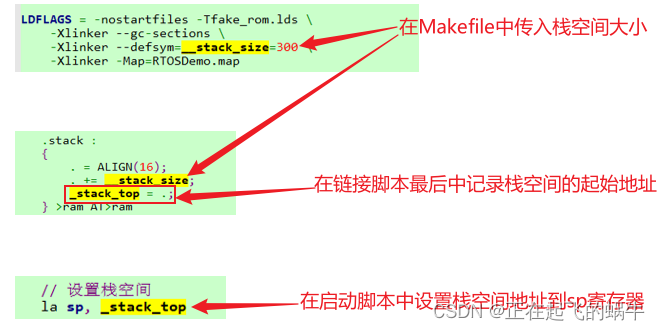

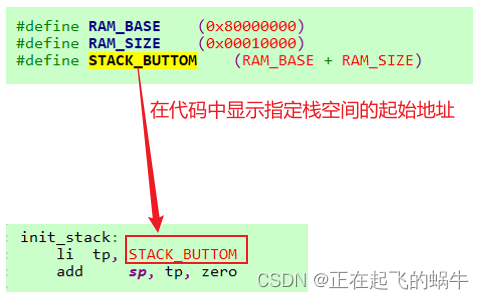

3、直接在代码里指定栈空间起始地址

- 直接在代码中指定栈空间最高位地址,但是没有指定栈空间的大小

- 相当于0x80000000开始放bin文件,0x80000000到0x80010000的0x10000空间除了烧录bin文件,剩下的空间作为栈空间