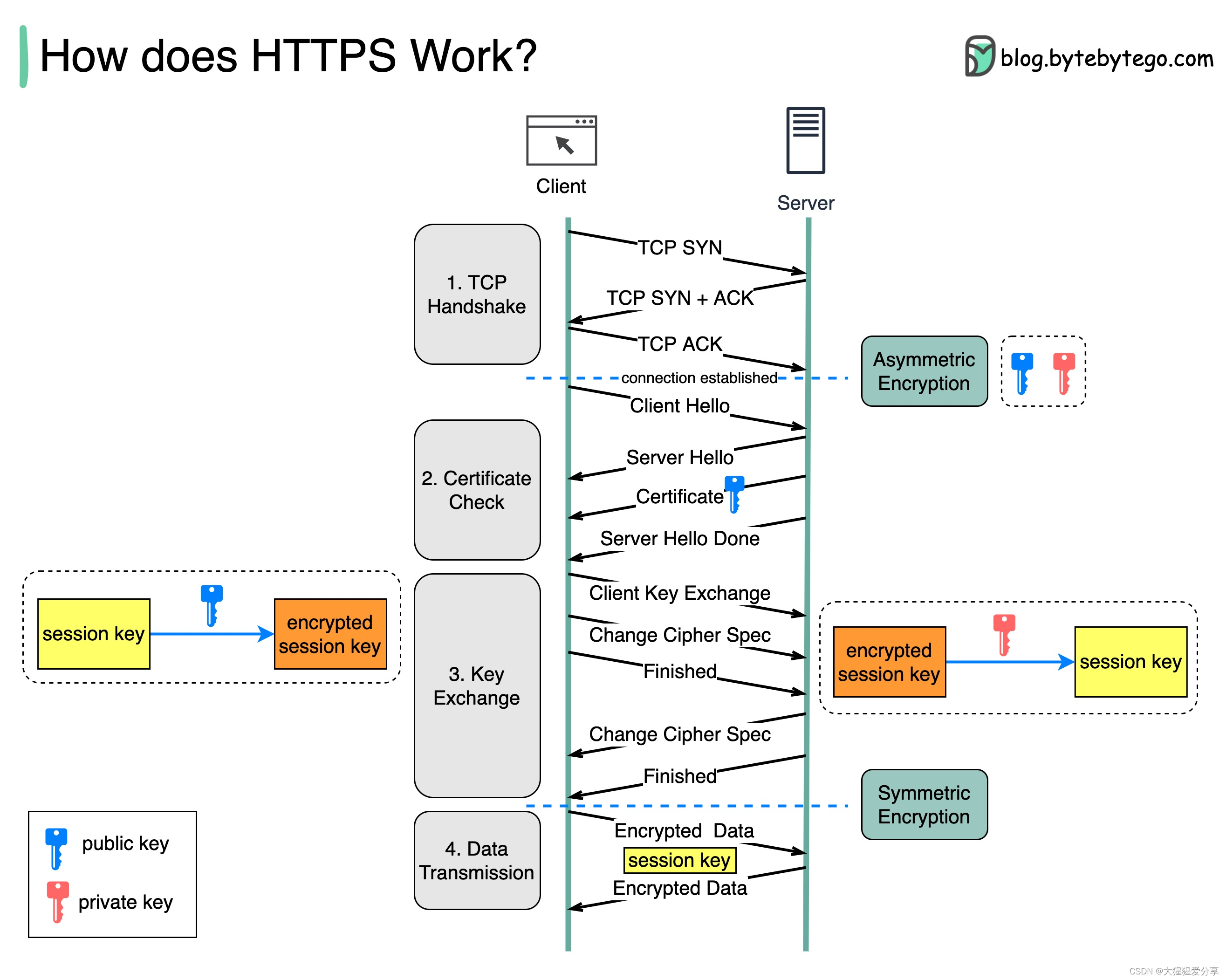

HTTPS 是如何工作的?

安全超文本传输协议(HTTPS)是超文本传输协议(HTTP)的扩展。HTTPS 使用传输层安全性(TLS)传输加密数据。如果数据在网上被劫持,劫持者得到的只是二进制代码。

数据是如何加密和解密的?

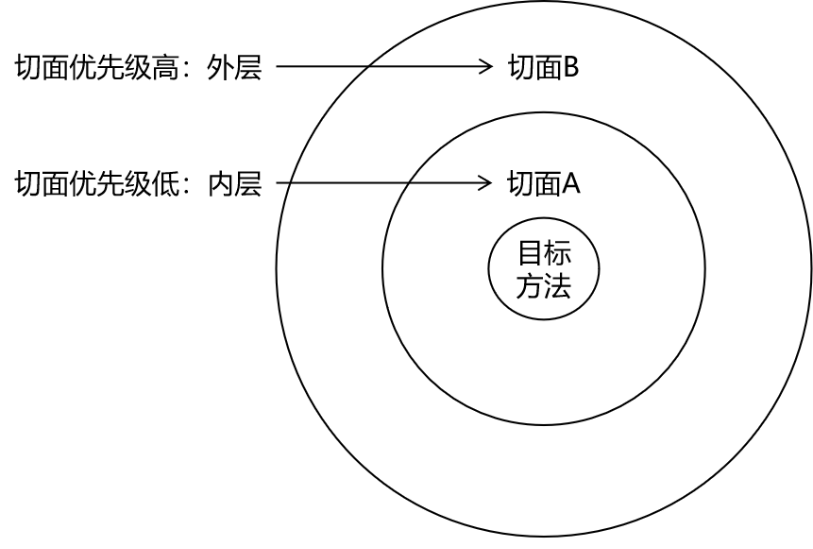

步骤 1 - 客户端(浏览器)和服务器建立 TCP 连接。

第 2 步 - 客户端向服务器发送“客户端问候”。该消息包含一组必要的加密算法(密码套件)及其可以支持的最新 TLS 版本。服务器响应“server hello”,以便浏览器知道它是否可以支持算法和 TLS 版本。

然后服务器将 SSL 证书发送给客户端。证书包含公钥、主机名、到期日期等。客户端验证证书。

步骤 3 - 验证 SSL 证书后,客户端生成会话密钥并使用公钥对其进行加密。服务器接收加密的会话密钥并用私钥解密。

步骤 4 - 现在客户端和服务器都持有相同的会话密钥(对称加密),加密的数据将在安全的双向通道中传输。

为什么HTTPS在数据传输过程中会切换为对称加密?主要原因有两个:

-

安全性:非对称加密只有一种方式。这意味着如果服务器尝试将加密数据发送回客户端,任何人都可以使用公钥解密数据。

-

服务器资源:非对称加密增加了相当多的数学开销。它不适合长时间会话中的数据传输。

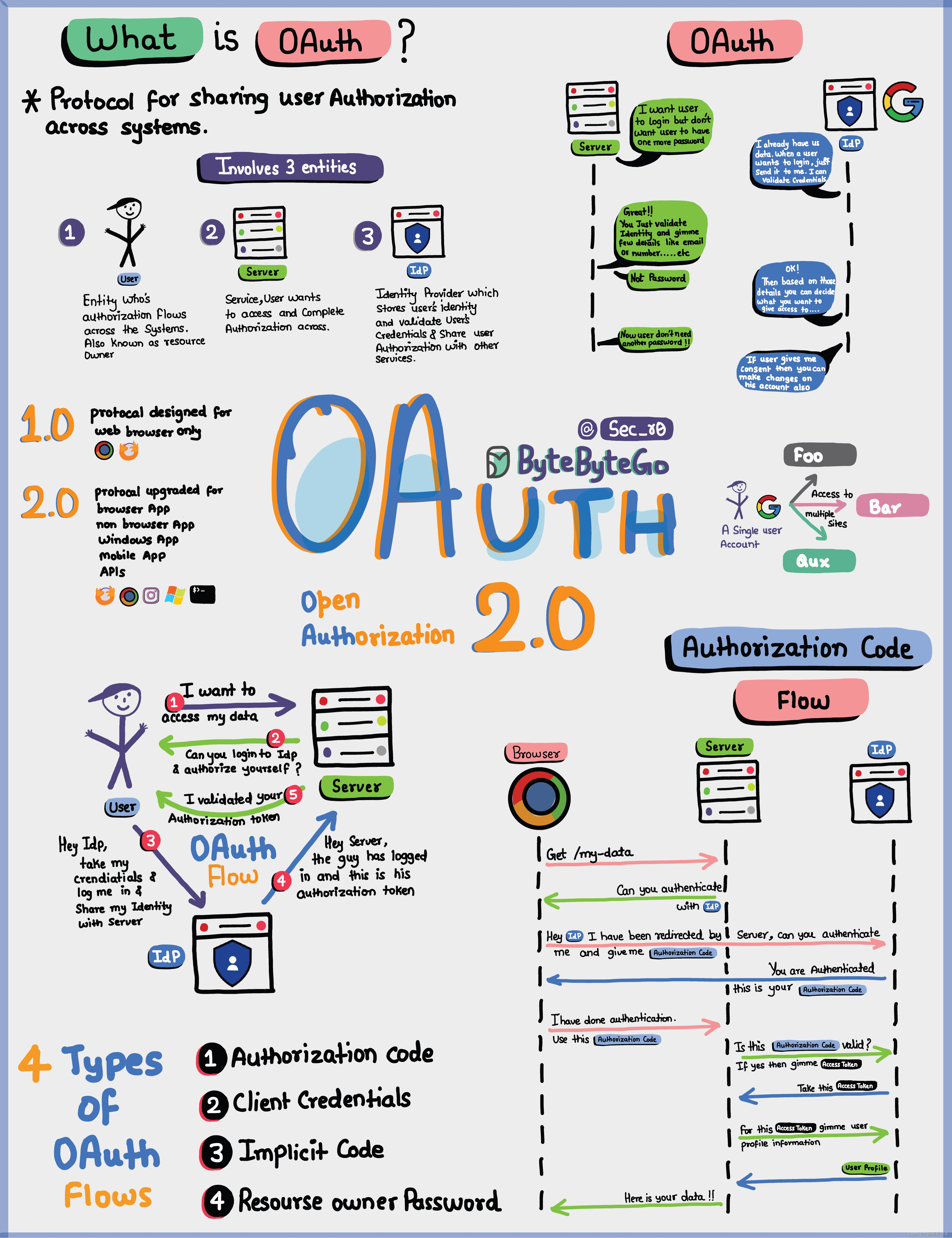

Oauth 2.0 用简单的术语解释。

OAuth 2.0 是一个强大且安全的框架,允许不同的应用程序代表用户安全地相互交互,而无需共享敏感凭据。

OAuth 涉及的实体是用户、服务器和身份提供者 (IDP)。

OAuth 令牌可以做什么?

当您使用 OAuth 时,您将获得代表您的身份和权限的 OAuth 令牌。这个令牌可以做一些重要的事情:

单点登录 (SSO):使用 OAuth 令牌,您只需一次登录即可登录多个服务或应用程序,让生活变得更轻松、更安全。

跨系统授权:OAuth 令牌允许您跨各个系统共享您的授权或访问权限,因此您不必在各处单独登录。

访问用户配置文件:具有 OAuth 令牌的应用程序可以访问您允许的用户配置文件的某些部分,但它们不会看到所有内容。

请记住,OAuth 2.0 的目的是确保您和您的数据安全,同时让您在不同的应用程序和服务中获得无缝、无忧的在线体验。

四种主要的身份验证机制形式

-

SSH 密钥:

加密密钥用于安全地访问远程系统和服务器

-

OAuth 令牌:

提供对第三方应用程序上的用户数据的有限访问的令牌

-

SSL 证书:

数字证书确保服务器和客户端之间的安全和加密通信

-

证书:

用户身份验证信息用于验证和授予对各种系统和服务的访问权限

会话、cookie、JWT、令牌、SSO 和 OAuth 2.0 - 它们是什么?

这些术语都与用户身份管理相关。当您登录网站时,您声明您是谁(身份)。您的身份已得到验证(身份验证),并且您被授予必要的权限(授权)。过去已经提出了许多解决方案,并且这个列表还在不断增加。

从简单到复杂,以下是我对用户身份管理的理解:

-

WWW-Authenticate 是最基本的方法。浏览器会要求您输入用户名和密码。由于无法控制登录生命周期,目前很少使用。

-

对登录生命周期更精细的控制是session-cookie。服务器维护会话存储,浏览器保存会话的ID。 Cookie 通常仅适用于浏览器,对移动应用程序不友好。

-

为了解决兼容性问题,可以使用token。客户端将令牌发送到服务器,服务器验证令牌。缺点是需要对token进行加密和解密,这可能比较耗时。

-

JWT 是表示令牌的标准方式。该信息可以被验证和信任,因为它是经过数字签名的。由于JWT包含签名,因此不需要在服务器端保存会话信息。

-

通过使用 SSO(单点登录),您只需登录一次即可登录多个网站。它使用CAS(中央身份验证服务)来维护跨站点信息。

-

通过使用 OAuth 2.0,您可以授权一个网站访问您在另一网站上的信息。

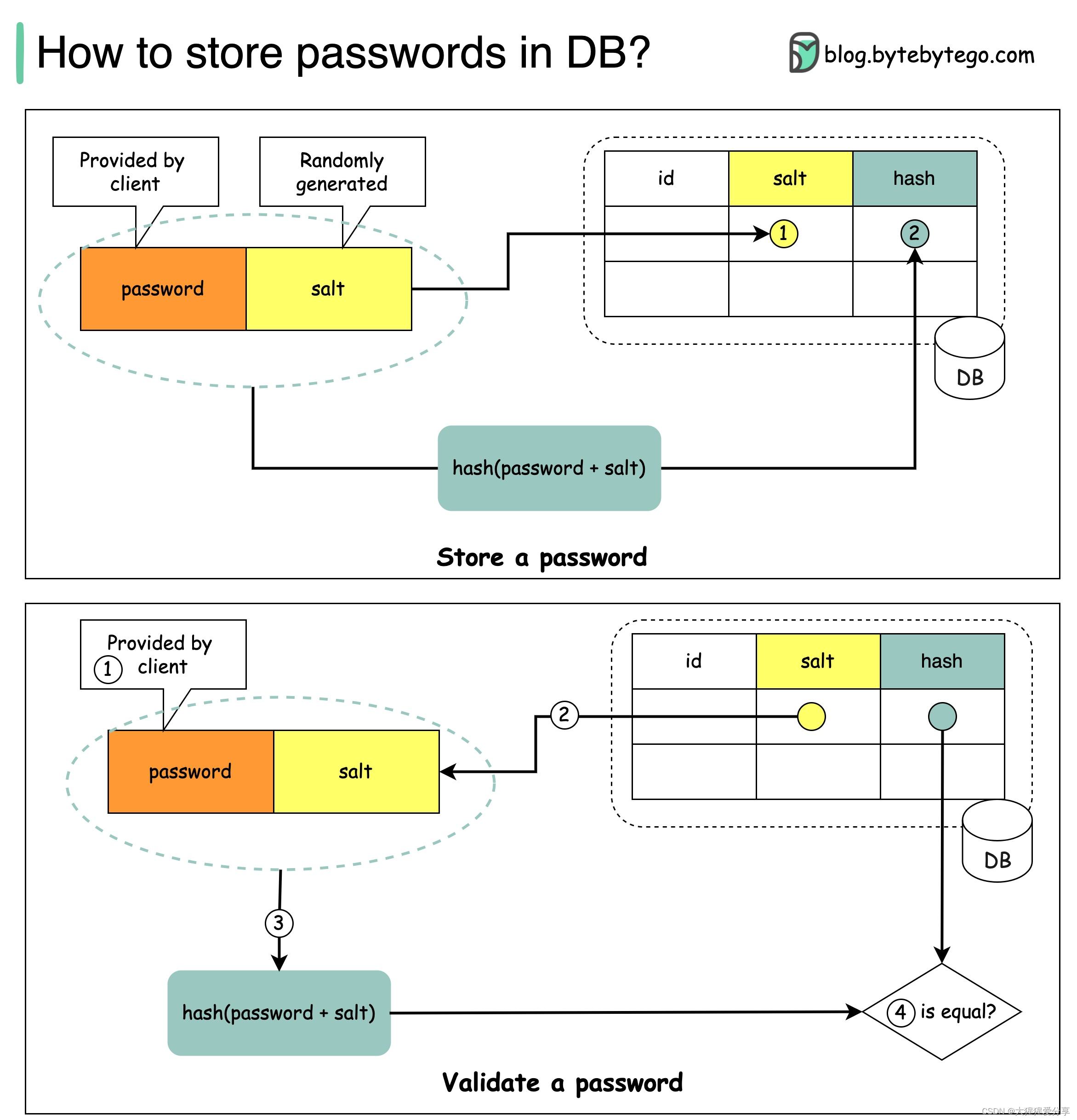

如何将密码安全地存储在数据库中以及如何验证密码?

不该做的事情

-

以纯文本形式存储密码不是一个好主意,因为具有内部访问权限的任何人都可以看到它们。

-

直接存储密码哈希值是不够的,因为它会被修剪以防止预计算攻击,例如彩虹表。

-

为了减轻预计算攻击,我们对密码加盐。

什么是盐?

根据 OWASP 指南,“盐是一个独特的、随机生成的字符串,作为哈希过程的一部分添加到每个密码中”。

如何存储密码和盐?

- 每个密码的哈希结果都是唯一的。

- 密码可以使用以下格式存储在数据库中:hash(password + salt)。

如何验证密码?

要验证密码,可以经过以下过程:

- 客户端输入密码。

- 系统从数据库中获取相应的salt。

- 系统将盐附加到密码并对其进行哈希处理。我们将哈希值称为 H1。

- 系统比较H1和H2,其中H2是存储在数据库中的哈希值。如果相同,则密码有效。

向 10 岁的孩子解释 JSON Web Token (JWT)

假设您有一个名为 JWT 的特殊盒子。在这个盒子里,有三个部分:标头、有效负载和签名。

标题就像盒子外面的标签。它告诉我们它是什么类型的盒子以及它是如何固定的。它通常以称为 JSON 的格式编写,这只是使用大括号 { } 和冒号 : 组织信息的一种方式。

有效负载就像您要发送的实际消息或信息。它可以是您的姓名、年龄或您想要共享的任何其他数据。它也是以 JSON 格式编写的,因此很容易理解和使用。 现在,签名是 JWT 安全的保证。它就像一个只有发送者知道如何创建的特殊印章。签名是使用密码创建的,有点像密码。此签名确保任何人都无法在发送者不知情的情况下篡改 JWT 的内容。

当您想要将 JWT 发送到服务器时,您可以将标头、有效负载和签名放入框中。然后您将其发送到服务器。服务器可以轻松读取标头和有效负载,以了解您是谁以及您想要做什么。

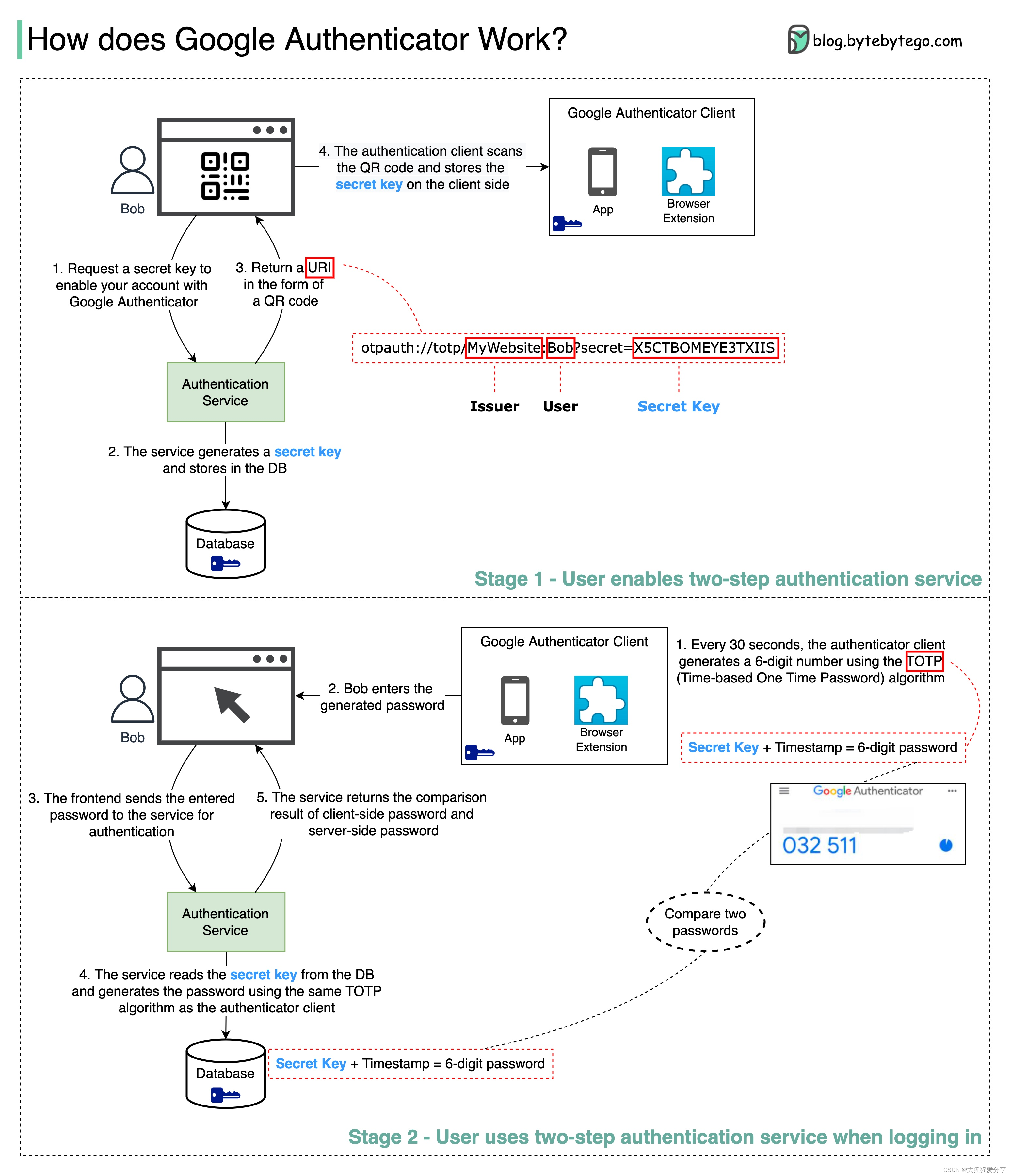

Google 身份验证器(或其他类型的二因素身份验证器)如何工作?

当启用两步身份验证时,Google 身份验证器通常用于登录我们的帐户。它如何保障安全?

Google Authenticator 是一种基于软件的身份验证器,可实现两步验证服务。下图提供了详细信息。

涉及两个阶段:

- 第 1 阶段 - 用户启用 Google 两步验证。

- 第 2 阶段 - 用户使用身份验证器进行登录等。

让我们看看这些阶段。

阶段1

步骤 1 和 2:Bob 打开网页以启用两步验证。前端请求密钥。身份验证服务为 Bob 生成密钥并将其存储在数据库中。

步骤3:认证服务向前端返回URI。 URI 由密钥颁发者、用户名和密钥组成。 URI以二维码的形式显示在网页上。

步骤 4:Bob 然后使用 Google Authenticator 扫描生成的二维码。密钥存储在验证器中。

第 2 阶段 第 1 步和第 2 步:Bob 想要登录具有 Google 两步验证的网站。为此,他需要密码。每 30 秒,Google 身份验证器就会使用 TOTP(基于时间的一次性密码)算法生成一个 6 位数字的密码。 Bob 使用密码进入网站。

步骤3和4:前端将Bob输入的密码发送到后端进行身份验证。身份验证服务从数据库中读取密钥,并使用与客户端相同的 TOTP 算法生成 6 位密码。

步骤5:认证服务比较客户端和服务器生成的两个密码,并将比较结果返回给前端。仅当两个密码匹配时,Bob 才能继续登录过程。

这种认证机制安全吗?

-

秘钥可以被其他人获取吗?

我们需要确保使用 HTTPS 传输密钥。验证器客户端和数据库存储密钥,我们需要确保密钥是加密的。

-

6位密码会被黑客猜到吗?

不会。密码有 6 位数字,因此生成的密码有 100 万种可能的组合。另外,密码每 30 秒更改一次。如果黑客想在30秒内猜出密码,则需要每秒输入30000个组合。

![力扣14题-最长公共前缀[简单]](https://img-blog.csdnimg.cn/img_convert/978823f635f65b0c17d07acc3452a0eb.png)