文章目录

- docker 知识点汇总

- docker chatgpt解释学习路线

- cmd和 ENTRYPOINT 的区别

- harbor安装漏洞扫描

docker 知识点汇总

docker 基础用法

docker 镜像基础用法

docker 容器网络

docker 存储卷

dockerfile

docker仓库 harbor

docker-compose

docker-swarm

docker chatgpt解释学习路线

学习Docker可以帮助你了解容器化技术,并且能够轻松地构建、打包和部署应用程序。以下是一些学习Docker的步骤和资源:了解Docker的基本概念:Docker是一个开源的容器化平台,可以通过将应用程序及其依赖项打包到一个独立的容器中来实现应用程序的隔离和部署。

Docker容器是轻量级、可移植和自包含的,可以在任何支持Docker的环境中运行。

安装Docker:在学习Docker之前,首先需要在你的计算机上安装Docker。可以根据你的操作系统选择合适的Docker版本,并按照官方文档进行安装。

学习Docker命令行工具:Docker提供了一组命令行工具,可以使用这些工具来管理和操作Docker容器。学习常用的Docker命令,如docker run、docker build、docker pull等。

构建和运行容器:学习如何使用Dockerfile来定义容器镜像的构建过程,以及如何使用docker build命令来构建镜像。

学习如何使用docker run命令来运行容器,并了解如何映射端口、挂载卷、设置环境变量等。

Docker镜像和容器管理:学习如何列出、启动、停止、删除容器。

学习如何搜索、拉取、推送、删除Docker镜像。

使用Docker Compose进行多容器管理:Docker Compose是一个用于定义和运行多容器Docker应用的工具。学习如何使用Docker Compose编写和管理多容器的应用程序。

深入学习Docker网络和存储:学习Docker网络的基础知识,如桥接网络、主机网络、Overlay网络等。

学习Docker存储的基础知识,如卷、存储驱动等。

探索更高级的Docker功能:学习Docker Swarm或Kubernetes等容器编排工具,以实现多主机的容器集群管理。

学习Docker的监控、日志记录和调试技术。

以下是一些学习Docker的资源:Docker官方文档:https://docs.docker.com/

Docker教程:https://www.docker.com/101-tutorial

Docker示例:https://docs.docker.com/samples/

Docker社区:https://forums.docker.com/

Docker Hub(Docker镜像仓库):https://hub.docker.com/

通过系统地学习和实践,你将能够掌握Docker的基本概念、命令和工具,从而更好地应用容器化技术来构建和管理应用程序。祝你学习愉快!

cmd和 ENTRYPOINT 的区别

当使用ENTRYPOINT和CMD指令时,它们的区别可以通过一个具体的例子来说明。假设我们有一个简单的Dockerfile用于构建一个打印欢迎消息的容器:dockerfile

# Dockerfile# 使用ENTRYPOINT定义容器的主要执行命令

ENTRYPOINT ["echo", "Welcome to my container!"]# 使用CMD定义容器启动时的默认参数

CMD ["John"]

在这个例子中,ENTRYPOINT指定了echo命令作为容器的主要执行命令,并打印出欢迎消息。CMD指定了默认参数John,将作为默认用户名传递给ENTRYPOINT指定的命令。当你构建并运行该容器时:shell

$ docker build -t welcome-container .

$ docker run welcome-container

输出将是:Welcome to my container! John

可以看到,容器成功执行了ENTRYPOINT指定的命令,并将默认参数John传递给了它。然而,如果你以另一种方式运行容器,并提供自己的参数:shell

$ docker run welcome-container Alice

输出将变为:Welcome to my container! Alice

此时,由于你在运行容器时提供了自己的参数Alice,它将覆盖CMD指定的默认参数,而ENTRYPOINT指定的命令仍然会被执行。总结一下,ENTRYPOINT设置了容器的主要执行命令,CMD设置了容器启动时的默认参数。在运行容器时,你可以选择提供自己的参数来覆盖默认参数,但ENTRYPOINT指定的命令始终会被执行。

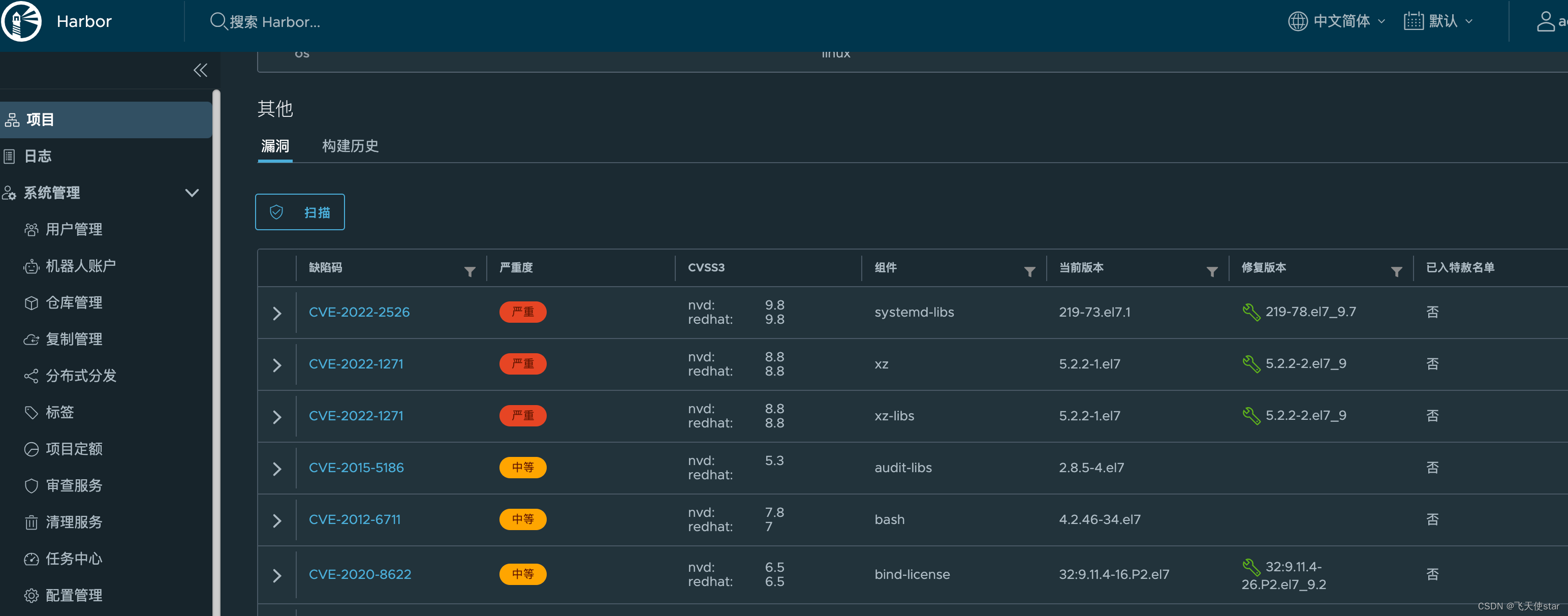

harbor安装漏洞扫描

./install.sh --with-trivy

参考文档: https://blog.51cto.com/lidabai/5175749