一、Haproxy知识

1.1 常用的负载均衡调度器

软件通常使用开源的LVS、Haproxy、 Nginx

LVS性能最好,但是搭建相对复杂;Nginx 的upstream模块支持群集功能,但是对群集节点健康检查功能不强,高并发性能没有Haproxy好。

硬件一般使用比较多的是F5、Array,也有很多人使用国内的一些产品,如梭子鱼、绿盟等硬件的效果比软件好,更加稳定,但管理成本高。

1.2 Haproxy 应用相比较其他的优缺点

Haproxy是一款可提供高可用性、负载均衡、及基于TCP和HTTP应用的代理的软件 。

Haproxy的缺点

LVS不支持正则处理,不能实现动静分离

对于大型网站,LVS的实施配置复杂,维护成本相对较高

Haproxy的优点

LVS在企业应用中抗负载能力很强

适用于负载大的Web站点

运行在硬件上可支持数以万计的并发连接的连接请求

1.3 Haproxy的特性

HAProxy是可提供高可用性、负载均衡以及基于TCP和HTTP应用的代理,是免费、快速并且可靠的一种解决方案。HAProxy非常适用于并发天(并发达1w以上)web站点,这些站点通常又需要会话保持或七层处理。HAProxy的运行模式使得它可以很简单安全的整合至当前的架构中,同时可以保护web服务器不被暴露到网络上。

HAProxy的主要特性

1.可靠性和稳定性非常好,可以与硬件级的F5负载均衡设备相媲美;

2.最高可以同时维护40000-50000个并发连接,单位时间内处理的最大请求数为20000个,最大处3.理能力可达10Git/s;

4.支持多达8种负载均衡算法

5.支持Session会话保持,Cookie的引导;

6.支持通过获取指定的url来检测后端服务器的状态;

7.支持虚机主机功能,从而实现web负载均衡更加灵活;

8.支持连接拒绝、全透明代理等独特的功能;

9.拥有强大的ACL支持,用于访问控制;

10.支持TCP和HTTP协议的负载均衡转发;

11.支持客户端的keepalive功能,减少客户端与haproxy的多次三次握手导致资源浪费,让多个请求在一个tcp连接中完成

1.4 Haproxy调度算法

常见的有如下8种:

(1)roundrobin,表示简单的轮询

(2)static-rr,表示根据权重

(3)leastconn,表示最少连接者先处理

(4)source,表示根据请求源IP

(5)uri,表示根据请求的URI,做cdn需使用;

(6)url_param,表示根据请求的URl参数'balance url_param' requires an URL parameter name

(7)hdr(name),表示根据HTTP请求头来锁定每一次HTTP请求;

(8)rdp-cookie(name),表示根据cookie(name)来锁定并哈希每一次TCP请求。

LVS、Nginx、HAproxy的区别:

负载均衡性能:[硬件负载均衡 F5] > LVS 最好 > HAProxy 其次 > Nginx 弱于其它两种

支持的代理类型:LVS是基于linux内核实现的软负载均衡,只支持4层代理的IP转发,并且不支持正则匹配

HAProxy和Nginx都是基于应用程序实现的软负载均衡,都支持4层和7层代理转发,且支持正则匹配

健康检查方式:LVS可以配合Keepalived实现支对TCP端口或者URL路径方式的健康检查

Nginx默认只支持被动健康检查,主动健康检查需要安装第三方模块后支持

HAProxy支持TCP端口、URL路径、脚本等方式的健康检查

二、Haproy负载均衡部署

2.1 部署haproxy负载均衡调度器

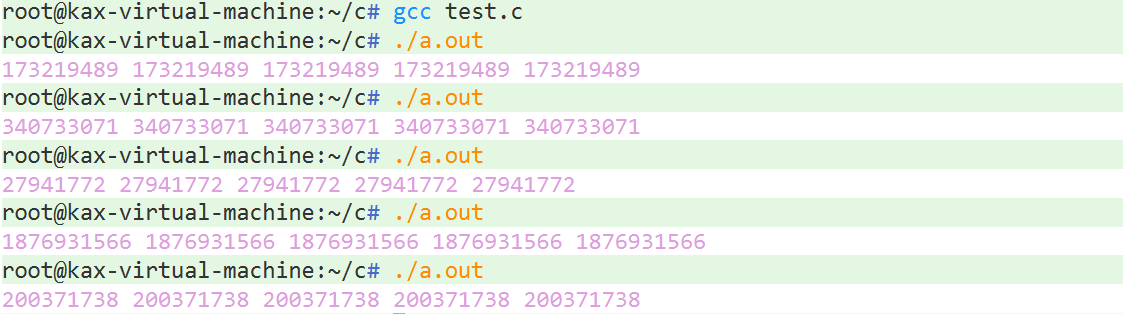

83 cd /opt84 rz -E#安装haproxy85 tar xf haproxy-2.8.3.tar.gz #解压软件包86 ls87 cd haproxy-2.8.3/ #进入软件包88 ls89 yum install -y zlib-devel openssl-devel pcre-devel systemd-devel #安装依赖包90 useradd -M -s /sbin/nologin haproxy #创建用户91 make ARCH=x86_64 TARGET=linux-glibc USE_PCRE=1 USE_OPENSSL=1 USE_ZLIB=1 USE_SYSTEMD=1 #编译92 make install PREFIX=/usr/local/haproxy #安装93 mkdir /etc/haproxy #创建目录94 cp examples/quick-test.cfg /etc/haproxy/haproxy.cfg #复制配置文件95 vim /etc/haproxy/haproxy.cfg #编辑配置文件96 cd -#haproxy系统服务的添加 97 cp examples/haproxy.init /etc/init.d/haproxy 98 vim /etc/init.d/haproxy 99 ln -s /usr/local/haproxy/sbin/haproxy /usr/sbin/100 haproxy -v101 chmod +x /etc/init.d/haproxy 102 chkconfig --add /etc/init.d/haproxy103 chkconfig --level 35 haproxy on104 chkconfig --list haproxy105 service haproxy start 106 netstat -lntp |grep haproxy 107 vim /etc/haproxy/haproxy.cfg 108 cd /etc/haproxy/109 ls110 service haproxy start 111 netstat -lntp | grep haproxy112 systemctl disable --now firewalld113 setenforce 0114 vim /etc/haproxy/haproxy.cfg 115 service haproxy stop 116 service haproxy start 117 journalctl -c -f haproxy.cfg118 ls119 journalctl -xe120 systemctl status haproxy.service121 haproxy -c -f haproxy.cfg 122 vim haproxy.cfg 123 haproxy -c -f haproxy.cfg 124 vim haproxy.cfg 125 haproxy -c -f haproxy.cfg 126 vim haproxy.cfg 127 haproxy -c -f haproxy.cfg 128 service haproxy start 129 vim haproxy.cfg

Haproxy服务器配置:

# Basic config mapping a listening IP:port to another host's IP:port with

# support for HTTP/1 and 2.global #全局配置,主要用于定义全局参数,属于进程级的配置,通常和操作系统配置有关#将info(及以上)的日志发送到rsyslog的local0接口,将warning(及以上)的日志发送到rsyslog的local1接口log 127.0.0.1 local0 infolog 127.0.0.1 local1 warningmaxconn 30000 #最大连接数,HAProxy 要求系统的 ulimit -n 参数大于 maxconn*2+18#chroot /var/lib/haproxy #修改haproxy工作目录至指定目录,一般需将此行注释掉 pidfile /var/run/haproxy.pid #指定保存HAProxy进程号的文件user haproxy #以指定的用户名身份运行haproxy进程group haproxy #以指定的组名运行haproxy,以免因权限问题带来风险daemon #让haproxy以守护进程的方式工作于后台#nbproc 1 #指定启动的haproxy进程个数,只能用于守护进程模式的haproxy,默认只启动一个进程。haproxy是单进程、事件驱动模型的软件,单进程下工作效率已经非常好,不建议开启多进程 spread-checks 2 #在haproxy后端有着众多服务器的场景中,在精确的时间间隔后统一对众服务器进行健康状况检查可能会带来意外问题;此选项用于将其检查的时间间隔长度上增加或减小一定的随机时长;默认为0,官方建议设置为2到5之间。defaults #配置默认参数,这些参数可以被用到listen,frontend,backend组件 log global #所有前端都默认使用global中的日志配置mode http #模式为http(7层代理http,4层代理tcp)option http-keep-alive #使用keepAlive连接,后端为静态建议使用http-keep-alive,后端为动态应用程序建议使用http-server-closeoption forwardfor #记录客户端IP在X-Forwarded-For头域中,haproxy将在发往后端的请求中加上"X-Forwarded-For"首部字段option httplog #开启httplog,在日志中记录http请求、session信息等。http模式时开启httplog,tcp模式时开启tcplogoption dontlognull #不在日志中记录空连接option redispatch #当某后端down掉使得haproxy无法转发携带cookie的请求到该后端时,将其转发到别的后端上option abortonclose #当服务器负载很高的时候,自动结束掉当前队列处理比较久的链接maxconn 20000 #最大连接数,“defaults”中的值不能超过“global”段中的定义retries 3 #定义连接后端服务器的失败重连次数,连接失败次数超过此值后会将对应后端服务器标记为不可用timeout http-request 2s #默认http请求超时时间,此为等待客户端发送完整请求的最大时长,用于避免类DoS攻击。haproxy总是要求一次请求或响应全部发送完成后才会处理、转发timeout queue 3s #默认客户端请求在队列中的最大时长timeout connect 1s #默认haproxy和服务端建立连接的最大时长,新版本中替代contimeout,该参数向后兼容timeout client 10s #默认和客户端保持空闲连接的超时时长,在高并发下可稍微短一点,可设置为10秒以尽快释放连接,新版本中替代clitimeouttimeout server 2s #默认和服务端保持空闲连接的超时时长,局域网内建立连接很快,所以尽量设置短一些,特别是高并发时,新版本中替代srvtimeouttimeout http-keep-alive 10s #默认和客户端保持长连接的最大时长。优先级高于timeout http-request 也高于timeout clienttimeout check 2s #和后端服务器成功建立连接后到最终完成检查的最大时长(不包括建立连接的时间,只是读取到检查结果的时长)

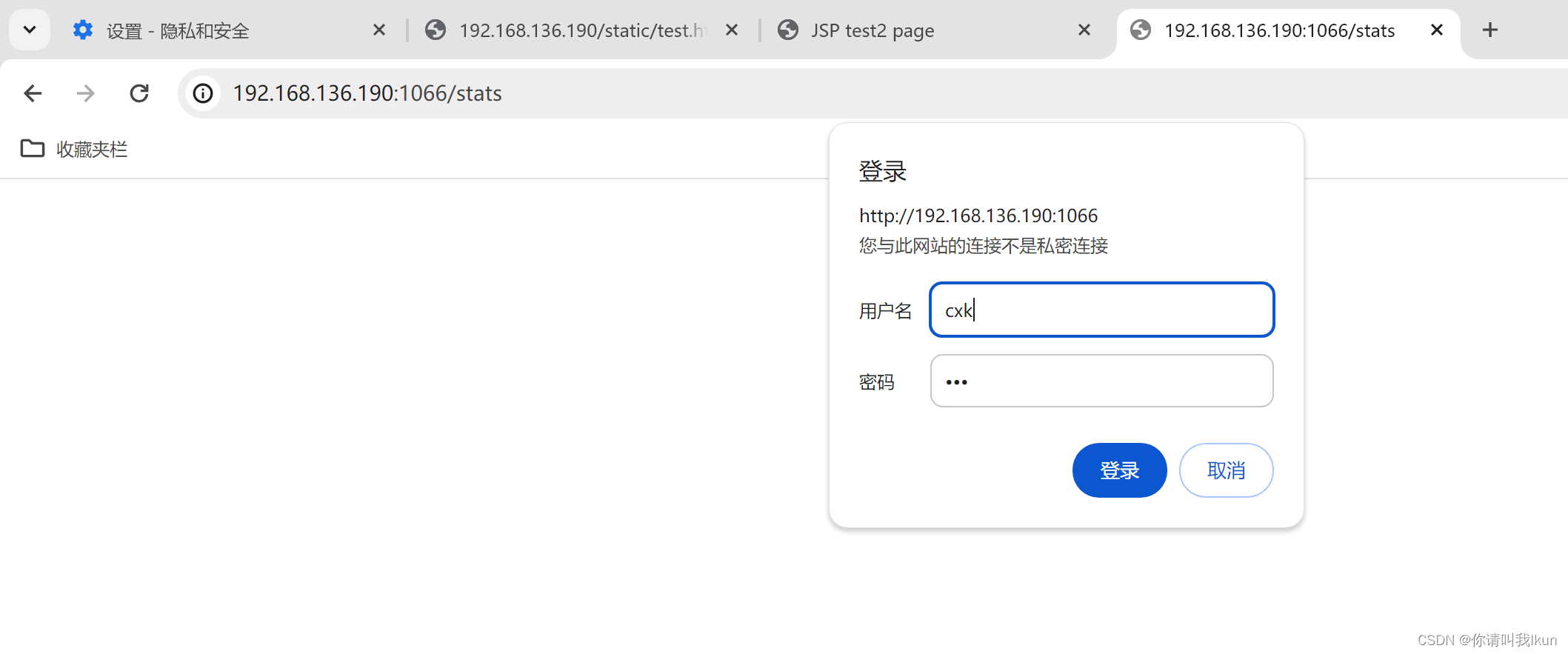

frontend CXK #定义前端域bind *:80 #设置监听地址和端口,指定为*或0.0.0.0时,将监听当前系统的所有IPv4地址acl url_static path_beg -i /static #定义ACL,当uri以定义的路径开头时,ACL[url_static1]为trueacl url_dynmaic path_end -i .jsp #定义ACL,当uri以定义的路径结尾时,ACL[url_static2]为trueuse_backend static_backend if url_static #当[url_static1]为true时,定向到后端域ms1中use_backend dynmaic_backend if url_dynmaic #当[url_static2]为true时,定向到后端域ms2中default_backend static_backend #其他情况时,定向到后端域dynamic_group中backend static_backend #定义后端域balance roundrobin #使用轮询算法option httpchk GET /index.html #表示基于http协议来做健康状况检查,只有返回状态码为2xx或3xx的才认为是健康的,其余所有状态码都认为不健康。不设置该选项时,默认采用tcp做健康检查,只要能建立tcp就表示健康。server static_inst01 192.168.136.160:80 check inter 2000 rise 2 fall 3server static_inst02 192.168.136.180:80 check inter 2000 rise 2 fall 3 #同上,inter 2000 rise 2 fall 3是默认值,可以省略backend dynmaic_backend #定义后端域balance roundrobinoption http-server-closeserver dynamic_inst01 192.168.136.150:8080 checkserver dynamic_inst02 192.168.136.150:8081 checklisten stats #定义监控页面bind *:1066 #绑定端口1066stats enable #启用统计报告监控stats refresh 30s #每30秒更新监控数据stats uri /stats #访问监控页面的uristats realm HAProxy\ Stats #监控页面的认证提示stats auth cxk:cxk #监控页面的用户名和密码

2.2 Nginx节点服务器的部署

2.2 Nginx节点服务器的部署

对两台 Nginx节点服务器设置

83 yum -y install epel-release.noarch 84 yum -y install nginx85 systemctl restart nginx.service 86 systemctl status nginx.service 87 cd /usr/share/nginx/88 ls89 cd html/90 ls91 mkdir static92 cd static/93 echo 'this is test1 web' > test.html94 ls95 cd ..96 ls97 mkdir /opt/nginx98 mv * /opt/nginx99 cd /opt/nginx100 ls101 mv static/ /usr/share/nginx/html/102 ls103 cd -104 ls105 echo '<h1> it is work </h1>' > index.html106 ls107 systemctl disable --now firewalld108 setenforce 0109 ls110 cd static/111 ls112 cat test.html 83 yum -y install epel-release.noarch 84 yum -y install nginx85 systemctl restart nginx.service86 cd /usr/share/nginx/html87 ls88 mkdir static89 cd static/90 ls91 echo 'this is test1 web' > test.html92 ls93 cd ..94 ls95 cat index.html 96 ls97 mv * /opt/nginx98 cd /opt/nginx99 cd /opt100 mkdir nginx101 cd -102 mv * /opt/nginx103 ls104 cd -105 cd nginx/106 ls107 mv static/ //usr/share/nginx/html122 cd /usr/local/share/123 ls124 cd /usr/share/nginx/html125 ls126 echo '<h1> it is work </h1>' > index.html127 ls128 systemctl disable --now firewalld129 setenforce 0130 cd static/131 cat test.html 132 vim test.html

2.3 多实例部署Tomcat动态网页

2.3 多实例部署Tomcat动态网页

86 cd /opt87 rz -E88 tar xf apache-tomcat-9.0.16.tar.gz 89 cd apache-tomcat-9.0.16/90 ls91 cd ..92 mv apache-tomcat-9.0.16 /usr/local/tomcat93 cd $!94 cd /usr/local/tomcat/95 ls96 cd webapps/97 ls98 vim test.jsp99 ls100 mkdir test101 mv test.jsp test102 ls103 cd /opt104 ls105 cd -106 cd /usr/local/tomcat/webapps/107 ls108 mkdir test109 cd test/110 ls111 cd ..112 ls113 mv tomcat/ tomcat1/114 ls115 cp -a tomcat1/ tomcat2/116 ls117 cd tomcat1/bin/118 vim startup.sh 119 vim shutdown.sh 120 cd ..121 vim tomcat2/bin/startup.sh 122 vim tomcat2/bin/shutdown.sh 123 ./tomcat1/bin/startup.sh 124 ./tomcat2/bin/startup.sh 125 netstat -lntp |grep java126 vim tomcat2/conf/server.xml #修改tomcat2的端口号127 ./tomcat2/bin/shutdown.sh 128 killakk java129 killall java130 netstat -lntp |grep java131 ./tomcat2/bin/startup.sh 132 ./tomcat1/bin/startup.sh 133 netstat -lntp |grep java134 cd tomcat2/webapps/135 ls136 cd test/137 ls138 vim test.jsp 139 systemctl disable --now firewalld140 setenforce 0

2.4 访问测试

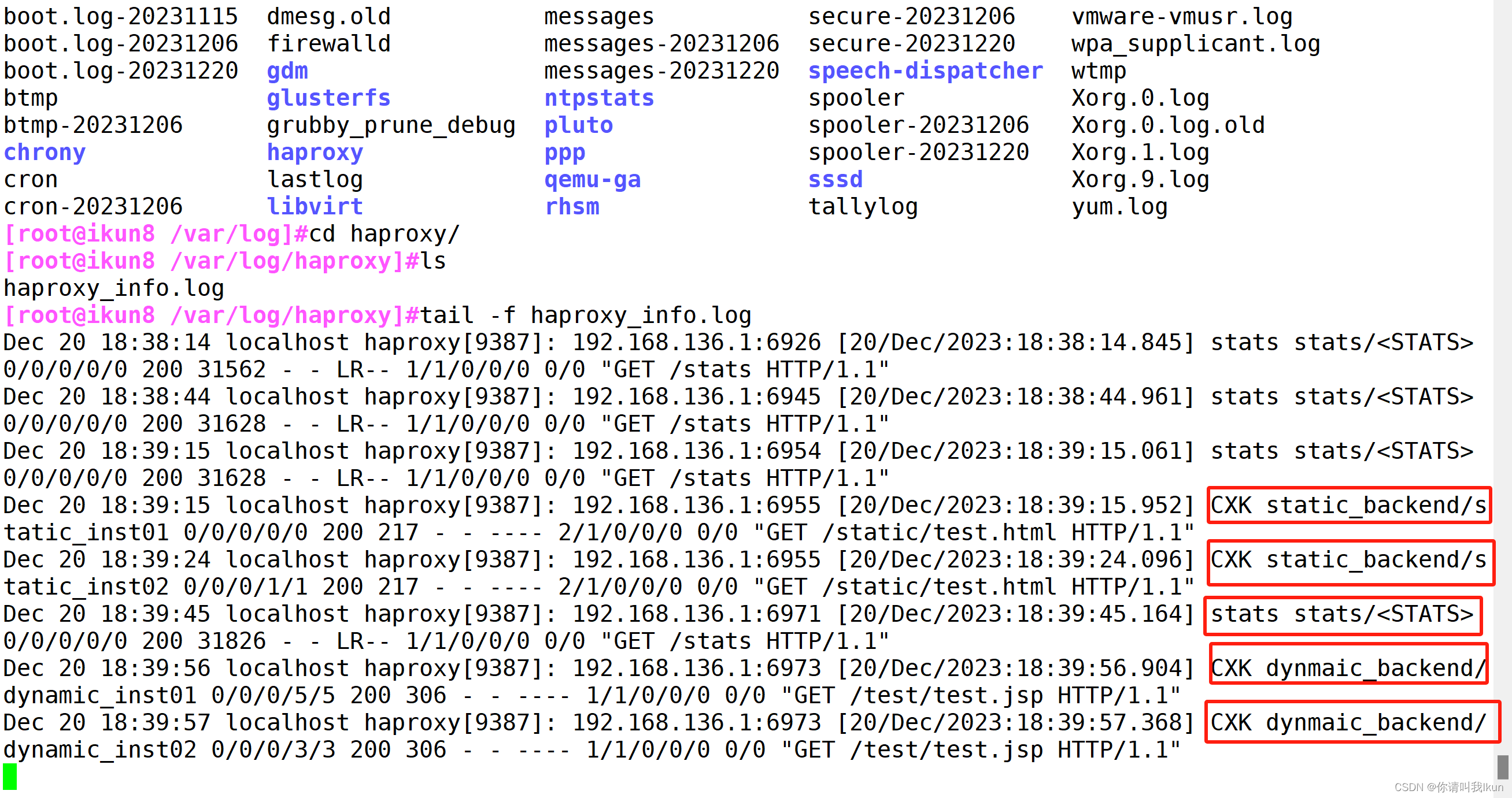

三、Haproxy的日志重定义

默认haproxy的日志是输出到系统的syslog中,查看起来不是非常方便,为了更好的管理haproxy的日志,我们在生产环境中一般单独定义出来。需要将haproxy的info及notice日志分别记录到不同的日志文件中。

方法一:

vim /etc/haproxy/haproxy.cfg

global......log 127.0.0.1 local0 infolog 127.0.0.1 local1 warning......defaults......log global......

#为 rsyslog 添加 haproxy 日志的配置

vim /etc/rsyslog.d/haproxy.conf

$ModLoad imudp

$UDPServerRun 514

$FileCreateMode 0644 #日志文件的权限

$FileOwner haproxy #日志文件的owner

local0.* /var/log/haproxy/haproxy.log #local0接口对应的日志输出文件

local1.* /var/log/haproxy/haproxy_warn.log #local1接口对应的日志输出文件 修改 rsyslog 的启动参数

修改 rsyslog 的启动参数

重启 rsyslog 和 HAProxy

方法二:

vim /etc/haproxy/haproxy.cfg

globallog /dev/log local0 infolog /dev/log local0 notice......defaults......log global......#需要修改rsyslog配置,为了便于管理。将haproxy相关的配置独立定义到haproxy.conf,并放到/etc/rsyslog.d/下,rsyslog启动时会自动加载此目录下的所有配置文件。

vim /etc/rsyslog.d/haproxy.conf

if ($programname == 'haproxy' and $syslogseverity-text == 'info')

then -/var/log/haproxy/haproxy-info.log

&~

if ($programname == 'haproxy' and $syslogseverity-text == 'notice')

then -/var/log/haproxy/haproxy-notice.log

&~service rsyslog restart

service haproxy restarttail -f /var/log/haproxy/haproxy-info.log #查看haproxy的访问请求日志信息