一、基本内容

近期,一种名为Dark Frost 的新型僵尸网络被发现正在对游戏行业发起分布式拒绝服务攻击(DDoS)。目标包括游戏公司、游戏服务器托管提供商、在线流媒体甚至和网络信息安全攻击者直接交互的其他游戏社区成员。截至2023年2月,僵尸网络包括414台运行各种指令集架构的机器,例如:ARM、x86、MIPSEL、MIPS和ARM7。

二、相关发声情况

Akamai安全研究员Allen West 在和黑客新闻分享一项新的技术分析中表示:“Dark Frost 僵尸网络以 Gafgyt、QBot、Mirai和其他恶意软件为蓝本,已经扩展到包含数百个受感染的设备。”

Akamai在2023年2月28日标记僵尸网络后对其进行逆向工程,通过UDP洪水攻击将攻击潜力固定在大约629.28Gbps。根据该公司透露,这网络信息安全攻击者至少从2022年5月就已经开始发起行动了。同时该网络基础建设公司声称:“让这个特殊案例变得有趣的是,这些攻击背后的参与者已经发布了他们攻击的实时记录,提供给所有人查看。”

三、分析研判

僵尸网络对游戏行业发起DDoS攻击造成严重影响,主要形成一下四点:

第一点、会造成网络瘫痪,大规模的DDoS攻击会导致网络瘫痪,会导致被攻击的网络用户无法访问网站或在线服务。

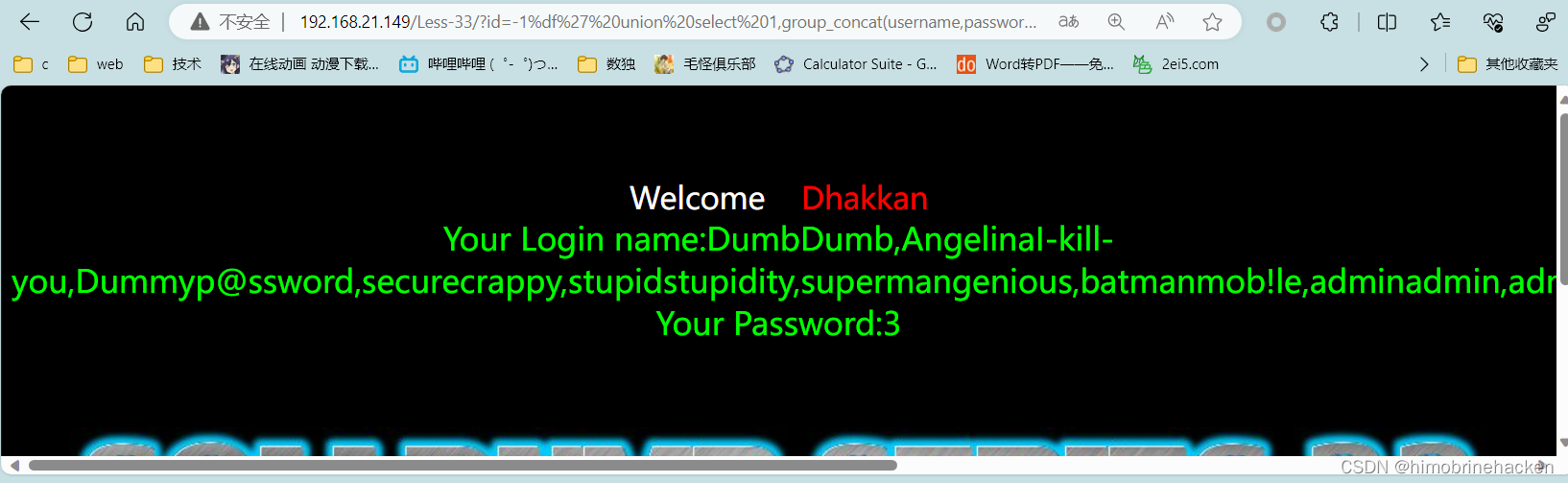

第二点、被攻击网站会被网络安全信息攻击者窃取数据,网络信息安全攻击者可以利用DDoS攻击分散网络管理员的注意力,从而更容易实施其他类型的攻击,在这个案件中网络信息安全攻击者可以窃取游戏用户个人信息等。

第三点、遭受DDoS攻击的网站会损失声誉,因为一旦一个网站或在线服务频繁被DDoS攻击,那么用户就会逐渐不再使用这个网站,网站在用户心中的可信度也会大幅度降低。

第四点、类似第三点影响,被攻击网站会产生商业经济损失。被攻击网站的所有者需要投入大量时间和金钱去防止和应对攻击。

四、应对策略

当用户面对僵尸网络进行DDoS攻击的时候,可以使用以下措施进行应对和预防。

第一种:可以通过增强网络安全防护能力,类似于配置防火墙、入侵检测系统等,这样可以及时发现并拦截来自僵尸网络的流量攻击。

第二种:可以进行网络流量清理,将非法的攻击流量过滤掉,保证正常的业务流量正常运行即可。

第三种:采取CDN等分布式技术,将组织的业务流量分散到不同的服务器上,避免单点故障,提高抗攻击能力。

第四种:需要及时更新系统补丁,关闭不必要的服务和端口,避免系统漏洞被网络信息安全攻击者利用。

第五种:可以尝增强用户网络安全教育,提高用户安全意识,防范个人计算机被感染成为僵尸网络的一部分。在应对僵尸网络攻击中需要注意的是,不能采取过度反制措施,类似于对网络信息安全攻击者进行反击或关闭整个网络等,否则可能会对组织正常业务流程产生不可逆影响。