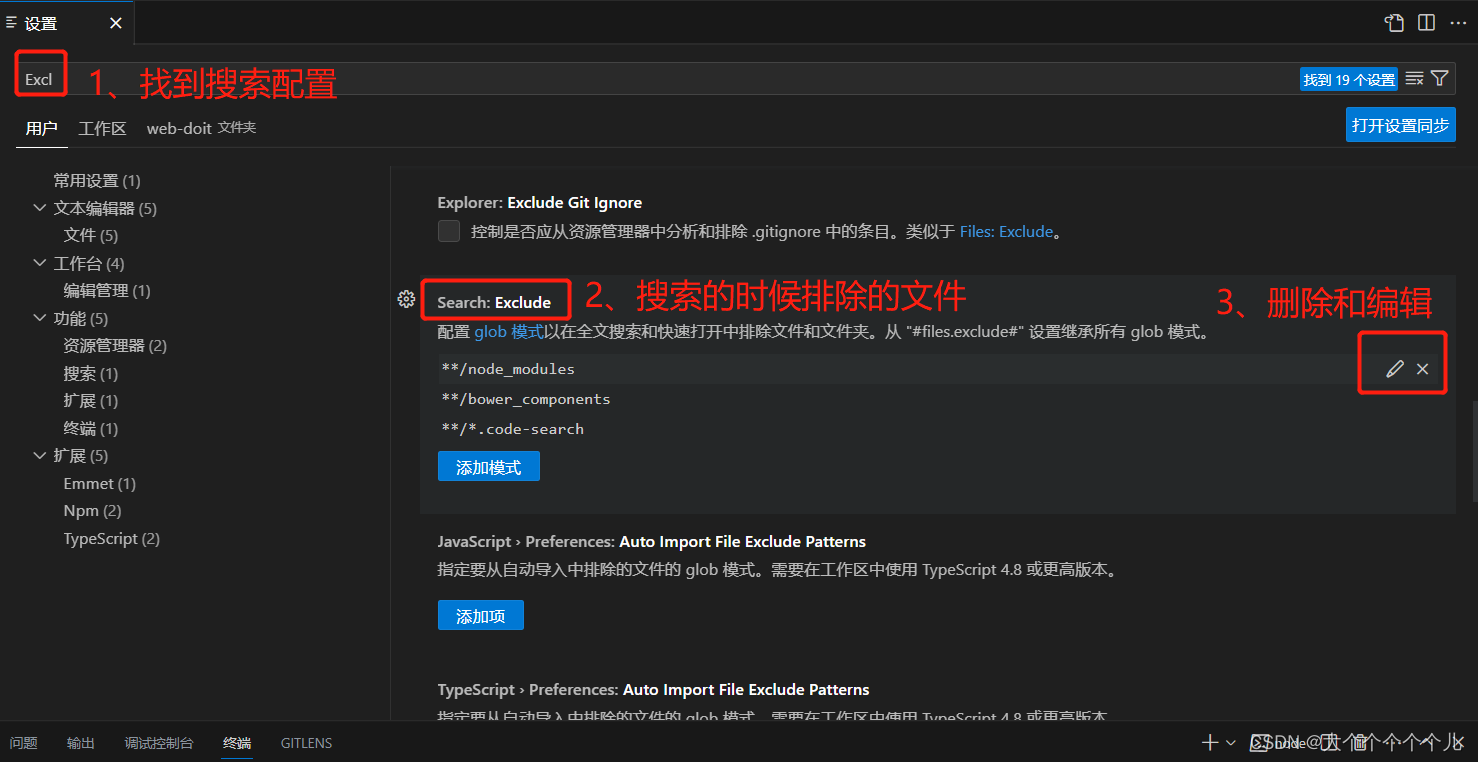

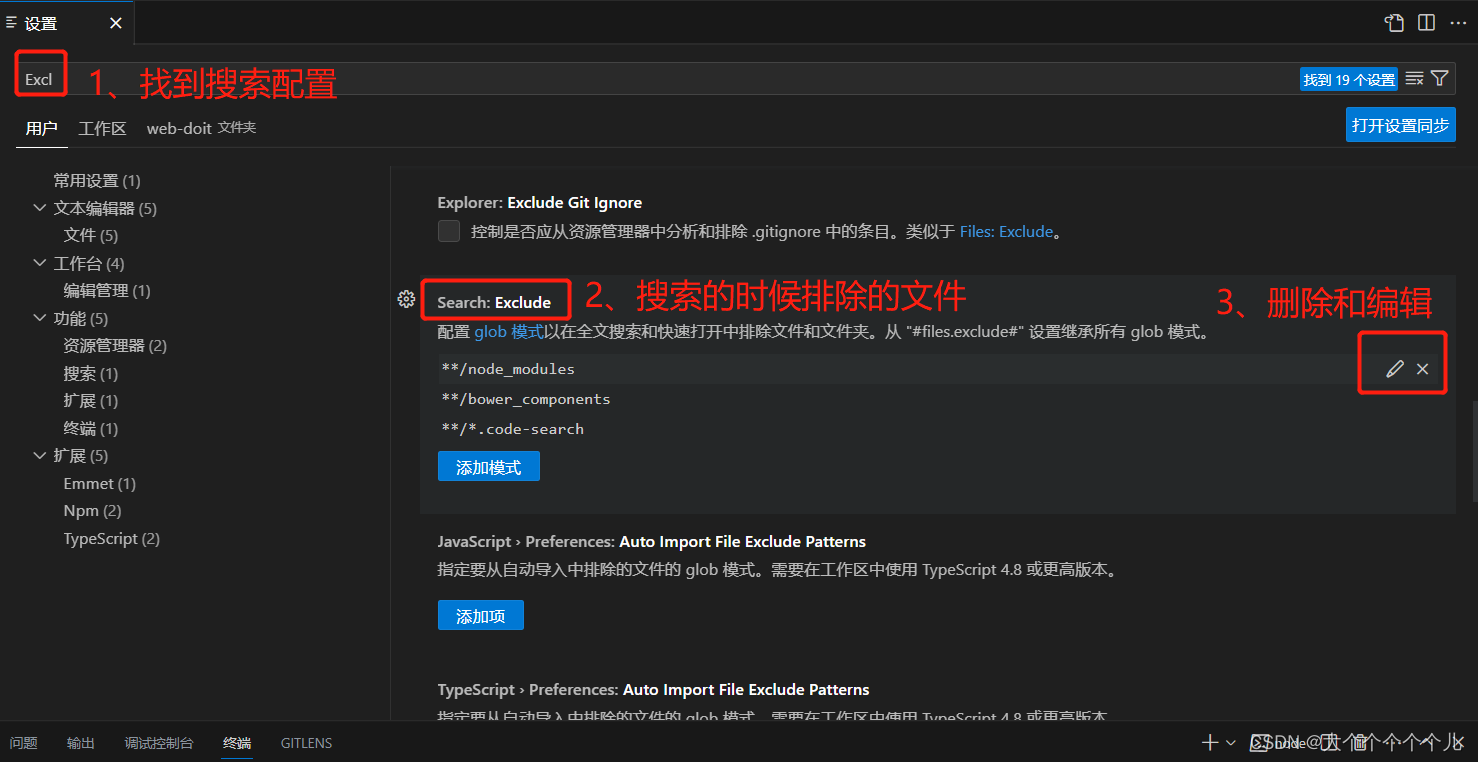

步骤3中删除掉node_modules,再搜索的时候,node_modules的匹配到代码也会展示出来了。

如果不想要被搜索文件包含node_modules,再添加上就可以。

步骤3中删除掉node_modules,再搜索的时候,node_modules的匹配到代码也会展示出来了。

如果不想要被搜索文件包含node_modules,再添加上就可以。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/3736.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!