随着互联网的普及,人们的生活越来越离不开网络。与此同时,网络安全问题也日益突出。网络威胁无处不在,个人隐私泄露、企业大规模数据泄露、远程入侵、恶意攻击等,这些安全问题都给从事网络工作的人的生活和工作带来了巨大的风险。因此,在我们日常运行网络业务的时候,需要提高网络安全意识,并采取一些安全防范措施,来保障我们的网络安全。

现在互联网上存在的网络威胁种类繁多,今天德迅云安全就来简单介绍一些常见的网络威胁类型,以及在我们日常运行网络业务的时候,有哪些安全措施和方案可以提高我们的使用安全。

目前常见的几种网络威胁:

1、恶意软件 恶意软件是一个广义术语,包括损害或破坏计算机的任何文件或程序。例如:勒索软件、僵尸网络软件、间谍软件、木马、病毒和蠕虫等,这些软件会在用户不知情的情况下,在其服务器上安装后门、收集信息,甚至破坏用户数据。比较常见的恶意软件攻击方式是恶意软件将自己伪装成合法文件,从而绕过检测。

2、分布式拒绝服务(DDoS)攻击 DDoS 攻击是通过大规模互联网流量淹没目标服务器或其周边基础设施,从而破坏目标服务器、服务或网络正常流量的恶意行为。它利用多台受损计算机系统作为攻击流量来源以达到攻击效果。利用的机器可以包括计算机,也可以包括其他联网资源(如 IoT 设备)。

3、网络钓鱼/社会工程学 网络钓鱼是一种社会工程形式,它诱使用户提供他们自己的 PII (Personal Identifiable Information,个人可识别信息)或敏感信息。比如我们肯定听说过的网络诈骗,很多就是将自己伪装成正规合法公司的电子邮件或短信,并在其中要求用户提供银行卡、密码等隐私信息。电子邮件或短信看似来自正规合法公司,要求用户提供敏感信息,例如银行卡数据或登录密码,但是实际上只要你完成输入,你的个人信息就会被盗走。这里也提醒大家:对疑似诈骗的行为,不轻信、不透露、不转账。

4、高级持续威胁(APT) APT 攻击,也称为定向威胁攻击,指某组织对特定对象展开的持续有效的攻击活动。这种攻击具有极强的隐蔽性和针对性,通常会运用受感染的各种介质、供应链和社会工程学等多种手段实施先进的、持久的且有效的威胁和攻击。

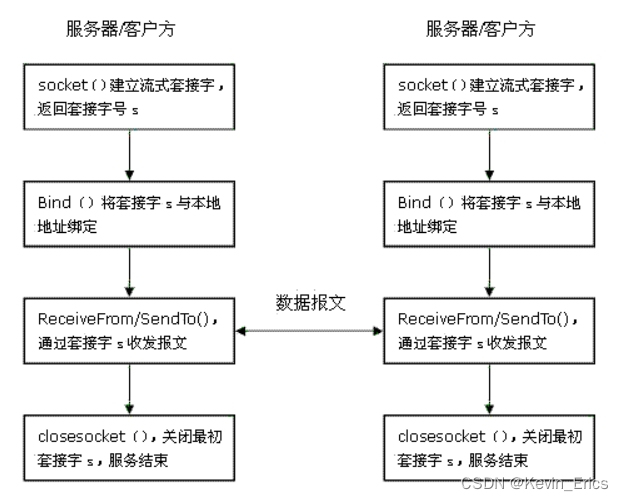

5、中间人攻击 中间人是一种窃听攻击,黑客通过拦截正常的网络通信数据,并进行数据篡改和嗅探,而通信的双方却毫不知情。例如,在不安全的 Wi-Fi 网络上,攻击者可以拦截在访客设备和网络之间传递的数据。

针对这些常见的网络威胁,德迅云安全建议大家可以考虑采取以下一些安全措施和方案:

使用主机安全软件:主机安全软件德迅卫士可主动、精准发现系统存在的安全风险,提供持续的风险监测和分析能力,可实时发现入侵事件,提供快速防御和响应能力以及相应的病毒处理能力。

使用安全SSL协议:德迅云安全SSL证书可以在互联网上传输数据时提供数据加密和身份认证功能。SSL是一种介于传输层和应用层之间的安全协议,能够保护数据在网络传输过程中的安全。

使用强密码和多因素身份验证:强密码可以增加黑客破解账户的难度,多因素身份验证可以提供额外的安全层保护。

定期更新操作系统和软件:操作系统和软件的更新可以修复安全漏洞和增加安全功能。

定期备份数据:重要的数据应该定期备份,以防止数据被破坏或丢失。

不要随意点击未知链接或下载未知附件:不要轻易点击来自陌生人或不可信来源的链接或下载未知附件,以免遭受钓鱼攻击或下载恶意软件。

总之,随着互联网的不断发展,网络安全也会越来越重要,涉及到的范围也会越来越广。尽管我们无法从源头上彻底解决,但是做好充足的准备和防范措施,全方位地加强网络安全防护,还是可以避免因为安全问题,而造成的各种损失。而这正是德迅云安全作为网络安全服务商要做到的事情,构建一个安全的网络环境,需要我们共同努力!