1. Python执行JavaScript代码

假如在爬虫逆向分析时,发现某个js加密算法比较繁琐,用Python还原同样的算法比较费劲。此时,可以不必使用Python还原,而是利用Python去直接调用JavaScript中定义的功能。

想实现Python调用JavaScript代码,需如下步骤:

- 在电脑上安装node.js(软件)

- 安装Python的第三方模块pyexecjs

- 利用 pyexecjs 调用 nodejs 去执行JavaScript代码

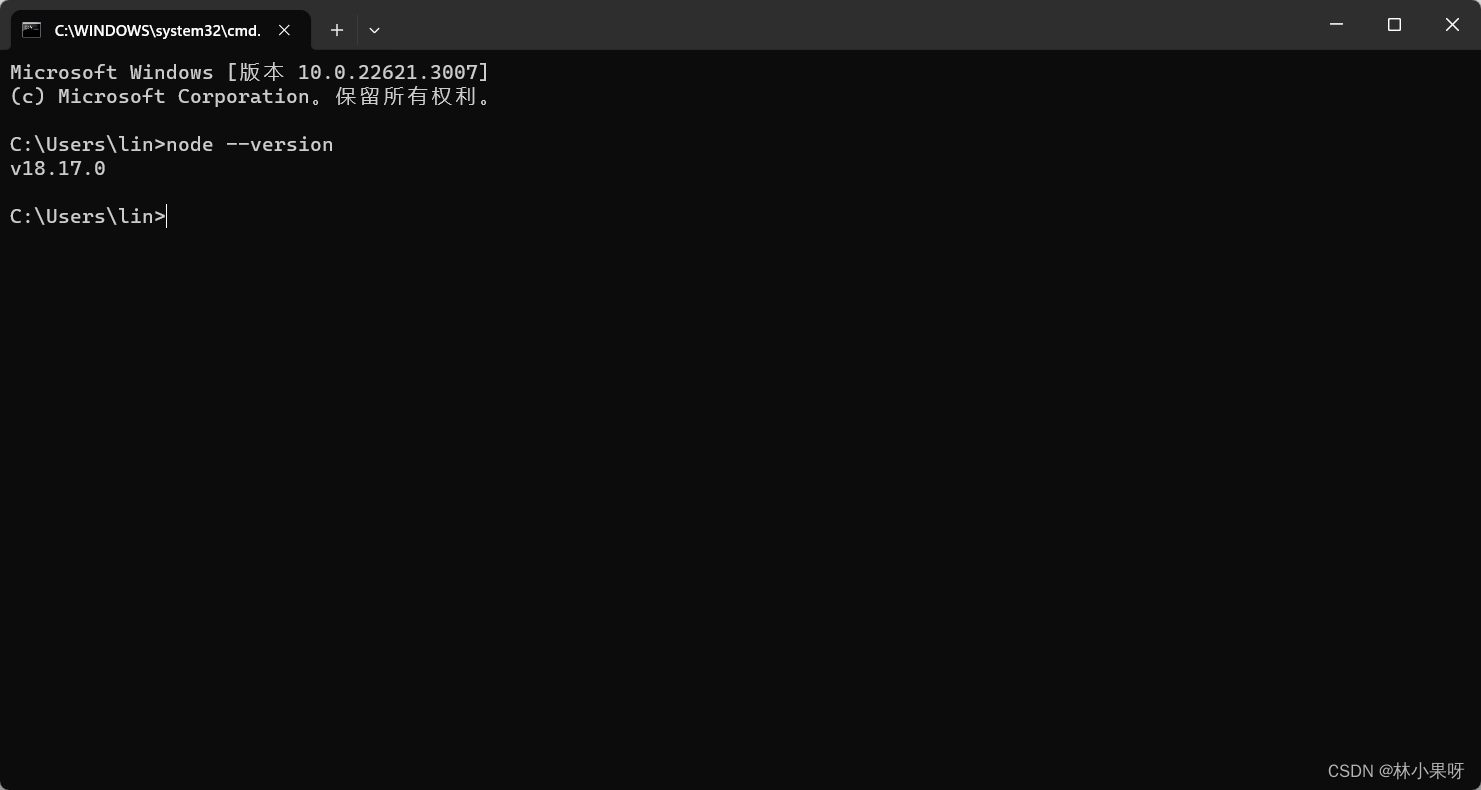

1.1 安装Node.js

最新版本:https://nodejs.org/en/download

历史版本:https://nodejs.org/en/about/previous-releases

安装完后配置到环境变量

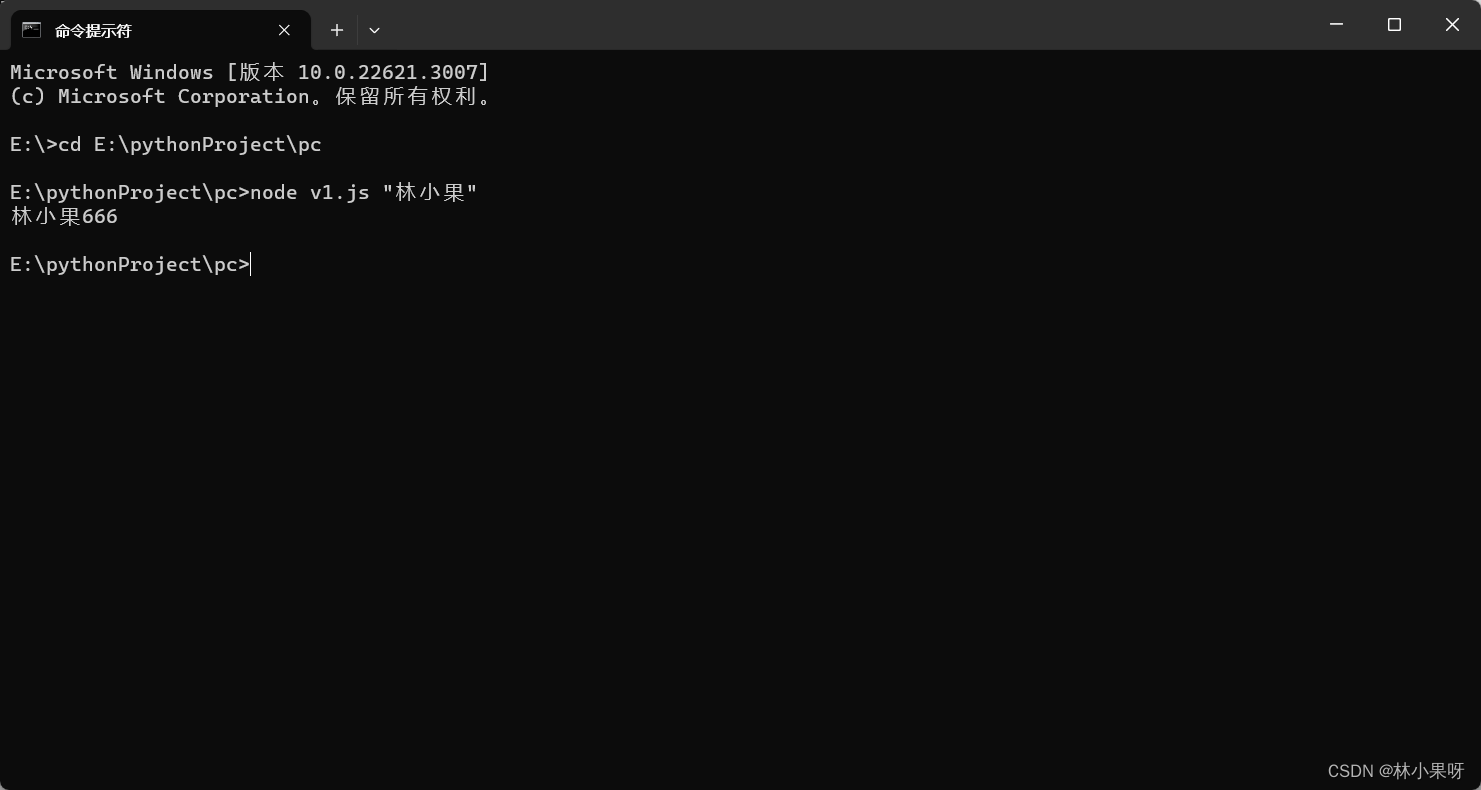

1.2 运行测试

在当前目录下编写js文件v1.js

function func(arg) {return arg + '666';

}

var a1 = process.argv[2]

var data = func(a1);

console.log(data)

node编译执行

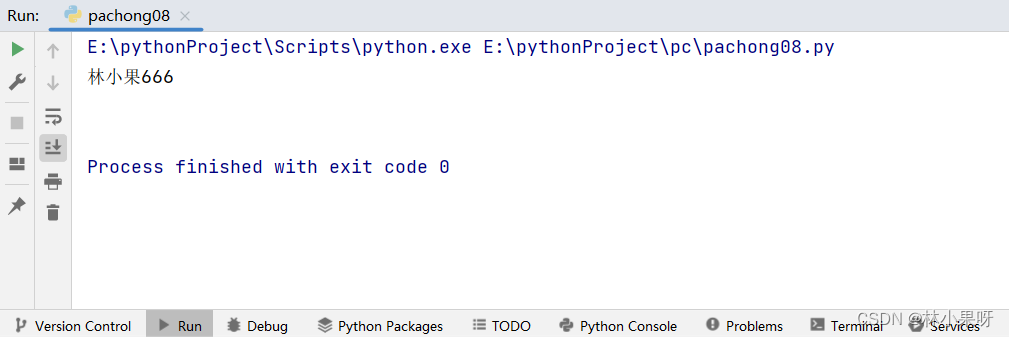

python执行执行本地命令:

import subprocessres = subprocess.check_output('node v1.js "林小果"', shell=True)

data_string = res.decode('utf-8')

print(data_string)

1.3 安装pyexecjs

pip3.11 install pyexecjs

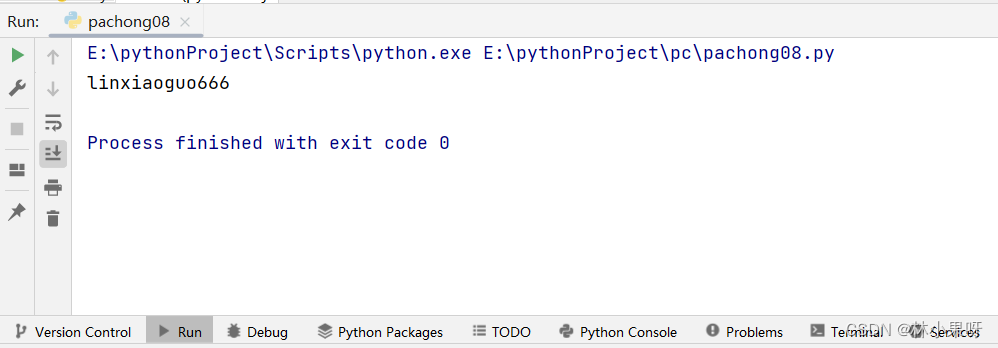

1.4 运行测试

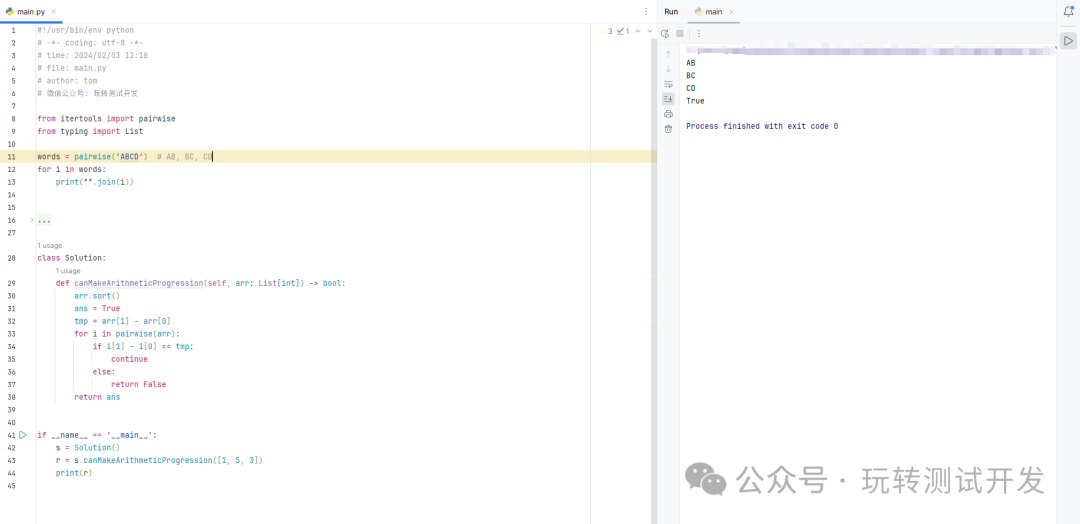

import execjsjs_string = """

function func(arg) {return arg + '666';

}

"""

JS = execjs.compile(js_string)sign = JS.call("func", "linxiaoguo")

print(sign)

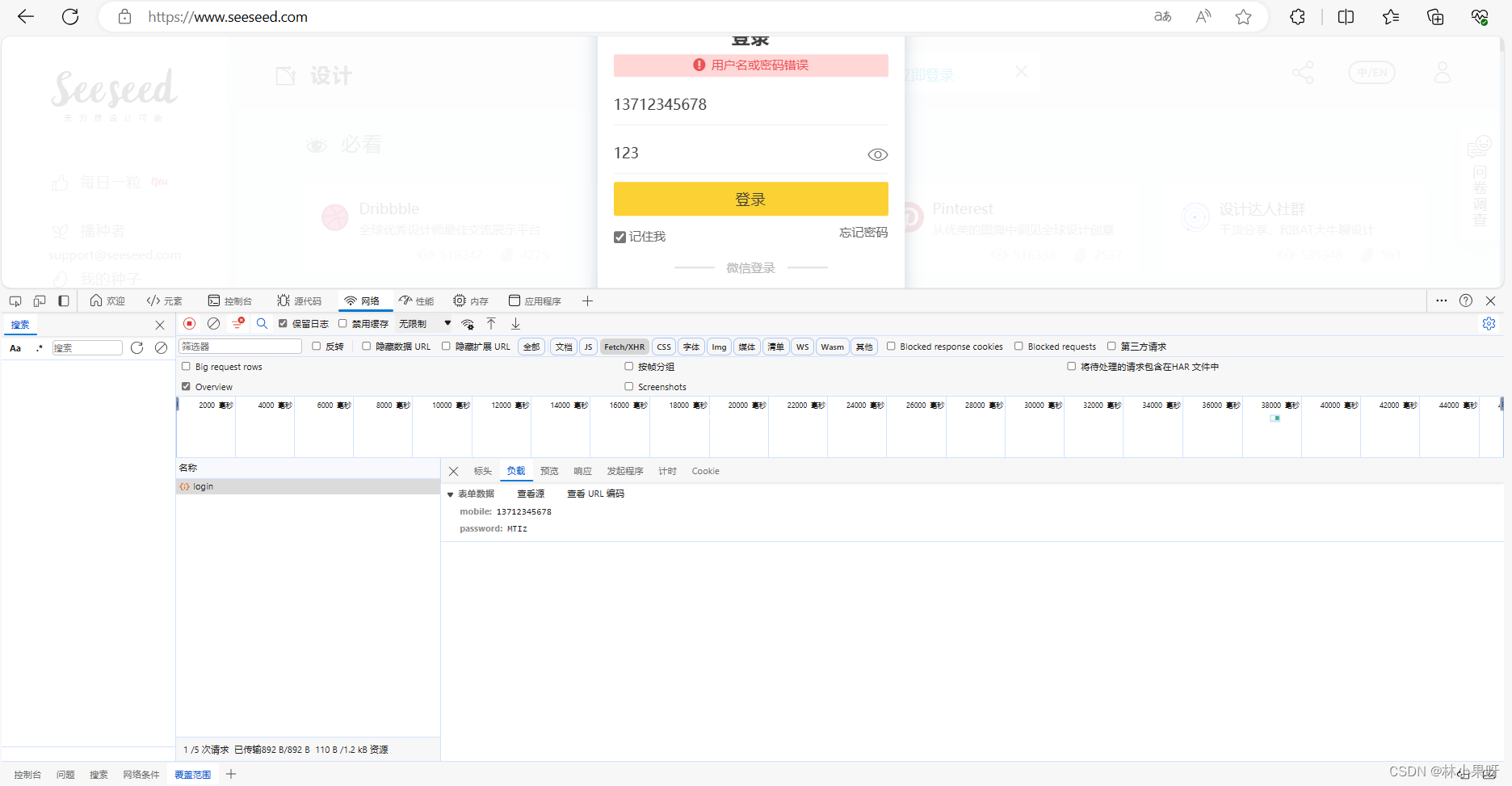

2. 逆向登录案例

网站:https://www.seeseed.com/

2.1 逆向分析

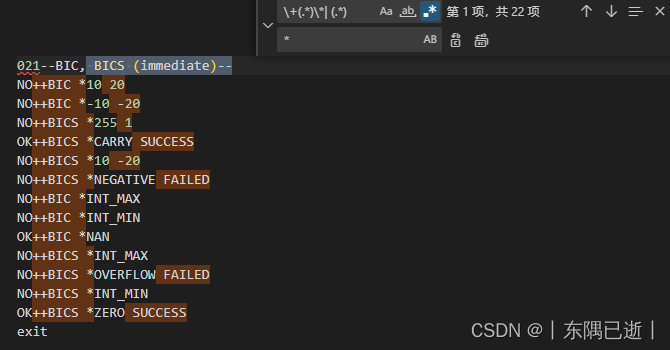

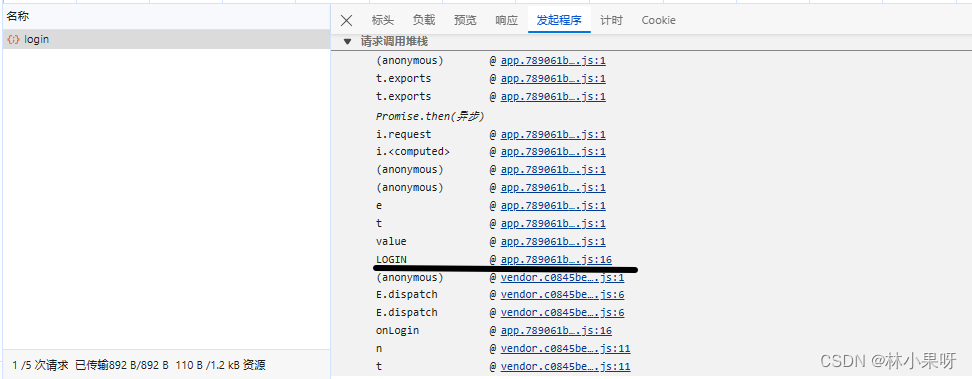

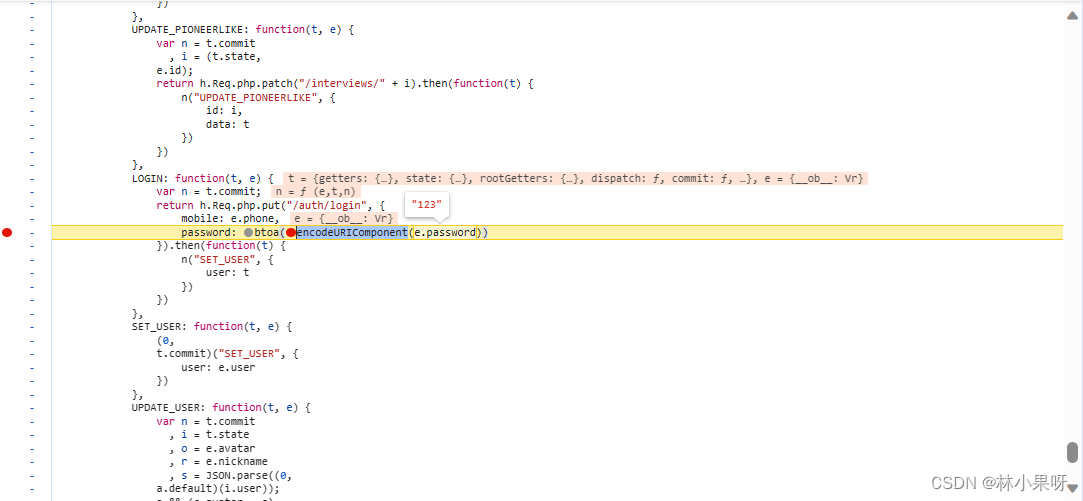

可以看见该网站对密码进行了加密,在发起程序中找到发起该请求的函数,获取到加密算法:

可见该函数先调用encodeURIComponent函数对密码进行编码,再用btoa函数将二进制数据编码为Base64格式,我们直接将该代码copy到我们的js文件中:

function func(password) {return btoa(encodeURIComponent(password));

}

在python代码中调用该函数:

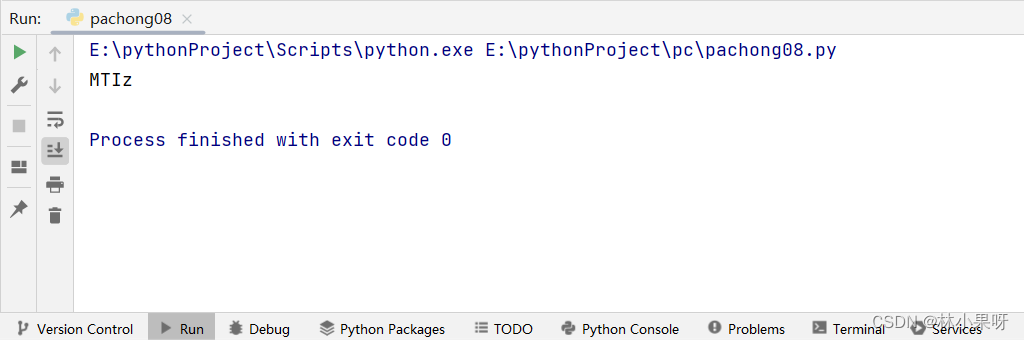

import execjswith open("v1.js", "r") as f:js_string = f.read()JS = execjs.compile(js_string)sign = JS.call("func", "123")

print(sign)

可得结果与我们在网页登录时加密后的结果一致:

2.2 模拟登录

with open("v1.js", "r") as f:js_string = f.read()JS = execjs.compile(js_string)sign = JS.call("func", "123")

print(sign)res = requests.put(url="https://api.seeseed.com/auth/login",data={"mobile": "1371234567","password": sign}

)print(json.loads(res.text))

获取结果: