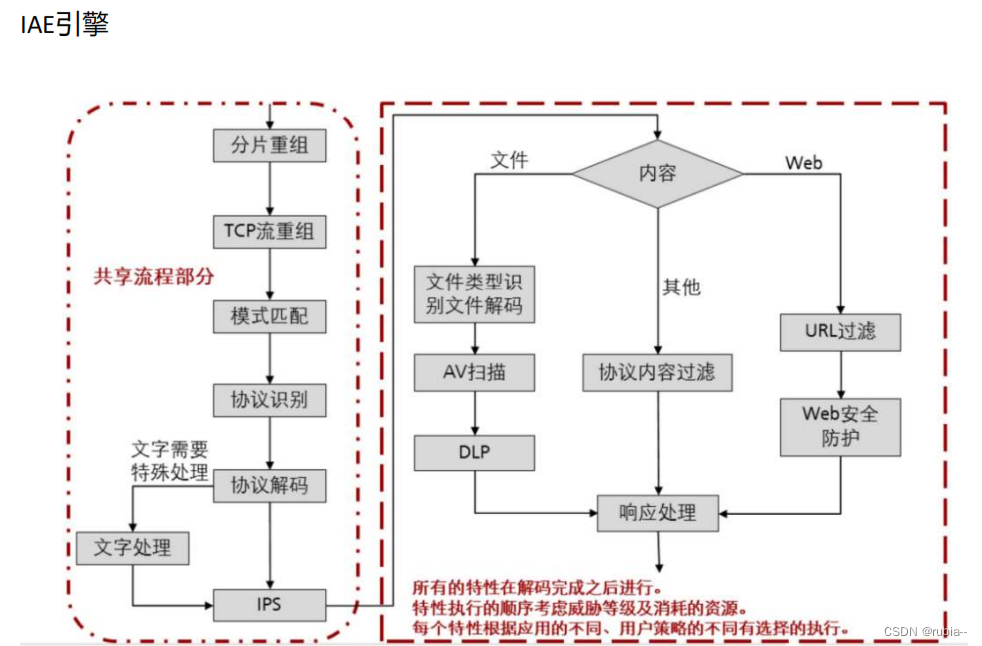

IAE引擎

1.深度检测技术--DFI和DPI技术

DFI和DPI都是流量解析技术,对业务的应用、行为及具体信息进行识别,主要应用于流量分析及流量检测。

DPI:深度包检测技术

DPI是一种基于应用层的流量检测和控制技术,对流量进行拆包,分析包头和应用层的内容,从而识别应用程序和应用程序的内容。

大多数流量安全产品里的应用协议解析使用该技术,例如在网络中识别出http协议的五元组及各字段信息。

DFI:深度流检测技术

DFI是基于流量行为的应用识别技术,即识别不同应用的会话连接行为。流就是将一定时间内具有相同的目的地址、源地址、目的端口地址、源端口地址和传输协议进行聚合,即一条流就是一个会话。

DFI可以识别一次会话的包数、流量字节大小、连接速率、持续时间等流量特征数据。通过对流数据进行研究,可以用来鉴别应用类型、网络异常现象等信息,如持续大流量、瞬时高速流、广播流、较小流等现象。

两个技术的区别

DPI技术能精准检测识别应用及协议字段,适用于精细管理的业务需求;DFI能识别会话流行为,适用于高效识别、粗放管理的业务需求。

从识别准确率来看: DPI采用逐包解析技术,能够对流量中具体应用类型、协议等精细化字段进行识别,适用于精细管理的业务需求;DFI能对流量行为,会话行为进行分析,只提取流特征以及相关统计数据,无法精确识别应用层数据,适用于高效识别、粗放管理的业务需求。

从处理速度来看: DFI识别粒度粗,因此处理速度相对快,而采用DPI技术需要逐包进行拆包操作,因此处理速度会慢些。

从维护成本来看: DPI技术是对具体应用的识别,而客户往往会有新业务需求,随之会产生新协议和新应用,因此需要定时对DPI数据库进行更新,维护成本较大;而同一类型的新应用和旧应用在流量特征上不会有较大的变化,因此DFI技术的管理维护成本较小

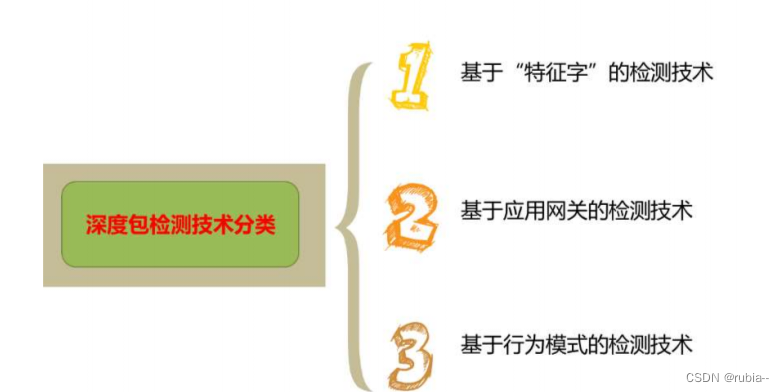

————基于“特征字”的检测技术 : 最常用的识别手段,基于一些协议的字段来识别特征

————基于应用网关的检测技术 --- 有些应用控制和数据传输是分离的,比如一些视频流,一开始需要TCP建立连接,协商参数,这一部分我们称为信令部分。之后,正式传输数据后,可能就通过UDP协议来传输,流量缺失可以识别的特征。所以,该技术就是基于前面信令部分的信息进行识别和控制

————基于行为模式的检测技术 --- 比如我们需要拦截一些垃圾邮件,但是,从特征字中很难区分垃圾邮件和正常邮件,所以,我们可以基于行为来进行判断。比如,垃圾邮件可能存在高频,群发等特性,如果出现,我们可以将其认定为垃圾邮件,进行拦截,对IP进行封锁

三、

IDS --- 侧重于风险管理的设备

IPS --- 侧重于风险控制的设备

IPS的优势:

1.实时的阻断攻击;

2.深层防护 --- 深入到应用层;

3.全方位的防护 --- IPS可以针对各种常见威胁做出及时的防御,提供全方位的防护;

4.内外兼防 --- 只要是通过设备的流量均可以进行检测,可以防止发自于内部的攻击。

5.不断升级,精准防护

入侵检测的方法: 异常检测 、误用检测

异常检测:异常检测基于一个假定,即用户行为是可以预测的,遵循一致性模式的;

误用检测:误用检测其实就是创建了一个异常行为的特征库。我们将一些入侵行为记录下来,总结成为特征,之后,检测流量和特征库进行对比,来发现威胁

总结:在进行IPS模块检测之前,首先需要重组IP分片报文和TCP数据流;增加检测的精准性 在此之后需要进行应用协议的识别。这样做主要为了针对特定的应用进行对应精细的解码,并深入报文提取特征;最后,解析报文特征和 签名(特征库里的特征) 进行匹配。再根据命中与否做出对应预设的处理方案。

告警 --- 对命中签名的报文进行放行,但是会记录再日志中

阻断 --- 对命中签名的报文进行拦截,并记录日志

放行 --- 对命中签名的报文放行,不记录日志

四、病毒

防病毒(AV) --- 传统的AV防病毒的方式是对文件进行查杀。

传统的防病毒的方式是通过将文件缓存之后,再进行特征库的比对,完成检测。但是,因为需

要缓存文件,则将占用设备资源并且,造成转发延迟,一些大文件可能无法缓存,所以,直接

放过可能造成安全风险。

代理扫描 --- 文件需要全部缓存 --- 可以完成更多的如解压,脱壳之类的高级操作,并且,检

测率高,但是,效率较低,占用资源较大。

流扫描 --- 基于文件片段进行扫描 --- 效率较高,但是这种方法检测率有限

病毒分类:

按照寄生方式和传染对象分类。计算机病毒可以分为引导型病毒、文件型病毒和复合型病毒。引导型病毒寄生在磁盘的引导区或主引导区,利用系统引导时对主引导区内容正确与否的判断缺陷进行感染;文件型病毒则寄生在文件中,如可执行文件或数据文件;复合型病毒同时具有引导型病毒和文件型病毒的寄生方式。

按照破坏程度分类。计算机病毒可以分为良性病毒和恶性病毒。良性病毒不会直接破坏系统或文件,但会占用资源,影响系统效率;恶性病毒则会直接破坏系统或文件,造成严重损失。

按照传播途径分类。计算机病毒可以分为单机病毒和网络病毒。单机病毒仅在单台计算机上传播,而网络病毒则通过计算机网络传播。

按照攻击的系统分类。计算机病毒可以分为攻击DOS系统的病毒、攻击Windows系统的病毒、攻击UNIX系统的病毒等。

按照病毒的链接方式分类。计算机病毒可以分为源码型病毒、嵌入型病毒、外壳型病毒和操作系统型病毒。源码型病毒在高级语言编译时插入到程序中;嵌入型病毒将病毒代码嵌入到现有程序中;外壳型病毒将自身代码包围在攻击对象四周;操作系统型病毒取代或加入到操作系统中。

五、URL过滤

URL ---- 资源定位符

URL过滤的方法:黑白名单 --- 如果匹配白名单,则允许该URL请求;如果匹配黑名单,则将拒绝URL请求:白名单的优先级高于黑名单。

本地缓存查询:远程分类服务查询 --- 如果进行了远程的查询,则会将查询结果记录在本地的缓存

中,方便后续的查询。

自定义的URL分类 :自定义的优先级高于预定义的优先级的,如果远程分类服务查询也没有对应分类,则将其归类为“其他”,则按照其他的处理逻辑执行。

六、 HTTPS

第一种:配置SSL解密功能,这种方法需要提前配置SSL的解密策略,因为需要防火墙在中间充当中间人,所以,性能消耗较大,效率较低。

第二种方法:加密流量进行过滤

文件过滤技术 :是指针对文件的类型进行的过滤,而不是文件的内容,想要实现这个效果,我们的设备必须识别出承载文件的应用 --- 承载文件的协议很多,所以需要先识别出协议以及应用。

文件的类型和拓展名 --- 设备可以识别出文件的真实类型,但是,如果文件的真实类型无法识别,则将基于后缀的拓展名来进行判断,主要为了减少一些绕过检测的伪装行为。