这三个概念都存在,一般人可能会混为一谈。

究竟它们之间是什么关系?并列?交叉?

可能从广义上来说它们都可以用来表示安全security这样一个笼统的概念。

但如果从狭义上理解,它们应该是有区别的,区别在哪呢?

我的理解计算机安全主要指单机(非网络环境下)的安全,一般可以包括

Authentication/

Access control/

cryptography/...网络安全主要考虑在网络环境下的安全问题,一般可包括

Firewall

VPN

VA/

IDS...但也包括网络环境的Authentication等等,有些技术也可以在单机上实行(如IDS等)

信息安全呢?一般可能专指密码学(考虑信息的完整性、机密性、真实性等)

当然以上几个概念经常被混用,表达一个security的概念。

什么是安全呢?

一般这样认为,包括:

| 机密性 | Confidentiality |

| 完整性 | Integrity |

| 可用性 | Availability |

| 真实性 | Authenticity |

| 实用性 | Utility |

| 占有性 | Possession |

| 非否认性 | Nonrepudiation) |

我再加一个非否认性(Nonrepudiation)

我理解的信息安全指的是数据的:

| 机密性 | 访问未被授权的数据在计算上是不可行的 |

| 完整性 | 篡改数据且不被发觉在计算上是不可行的 |

| 可鉴别性 | 数据的来源可以被确定,伪造数据来源在计算上是不可行的 |

| 非否认性 | 数据的发布方否认数据的发布在计算上是不可行的,数据的接收方否认 |

数据的接收方否认

数据的接收在计算上也是不可行的。

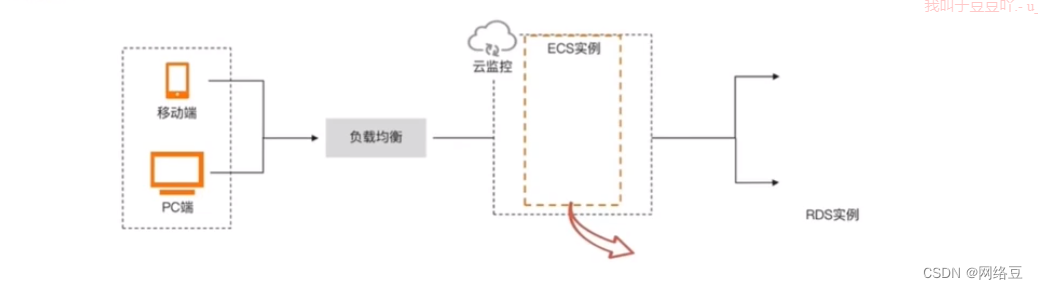

网络安全由于不同的环境和应用而产生了不同的类型。主要有以下几种:

-

系统安全:运行系统安全即保证信息处理和传输系统的安全。它侧重于保证系统正常运行。避免因为系统的崩演和损坏而对系统存储、处理和传输的消息造成破坏和损失。避免由于电磁泄翻,产生信息泄露,干扰他人或受他人干扰。

-

网络的安全:网络上系统信息的安全。包括用户口令鉴别,用户存取权限控制,数据存取权限、方式控制,安全审计。安全问题跟踩。计算机病毒防治,数据加密等。

-

信息传播安全:网络上信息传播安全,即信息传播后果的安全,包括信息过滤等。它侧重于防止和控制由非法、有害的信息进行传播所产生的后果,避免公用网络上大云自由传翰的信息失控。

-

信息内容安全:网络上信息内容的安全。它侧重于保护信息的保密性、真实性和完整性。避免攻击者利用系统的安全漏润进行窃听、冒充、诈编等有损于合法用户的行为。其本质是保护用户的利益和隐私。

网络安全基本知识:

什么是计算机病毒?

计算机病毒是指编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。

什么是防火墙?它是如何确保网络安全的?

使用功能防火墙是一种确保网络安全的方法。防火墙是指设置在不同网络(如可信任的企业内部网和不可信的公共网)或网络安全域之间的一系列部件的组合。它是不同网络或网络安全域之间信息的惟一出入口,能根据企业的安全策略控制(允许、拒绝、监测)出入网络的信息流,且本身具有较强的抗***能力。它是提供信息安全服务、实现网络和信息安全的基础设施。

什么是后门?为什么会存在后门?

后门是指一种绕过安全性控制而获取对程序或系统访问权的方法。在软件的开发阶段,程序员常会在软件内创建后门以便可以修改程序中的缺陷。如果后门被其他人知道,或者在发布软件之前没有删除,那么它就成了安全隐患。

什么叫数据包监测?它有什么作用?

数据包监测可以被认为是一根窃听电话线在计算机网络中的等价物。当某人在“监听”网络时,他们实际上是在阅读和解释网络上传送的数据包。如果你需要在互联网上通过计算机发送一封电子邮件或请求一个网页,这些传输信息时经过的计算机都能够看到你发送的数据,而数据包监测工具就允许某人截获数据并且查看它。

什么是NIDS?

NIDS是网络***检测系统的缩写,主要用于检测HACKER和CRACKER通过网络进行的***行为。NIDS的运行方式有两种,一种是在目标主机上运行以监测其本身的通信信息,另一种是在一台单独的机器上运行以监测所有网络设备的通信信息,比如HUB、路由器。

什么叫SYN包?

TCP连接的第一个包,非常小的一种数据包。SYN***包括大量此类的包,由于这些包看上去来自实际不存在的站点,因此无法有效进行处理。

加密技术是指什么?

加密技术是最常用的安全保密手段,利用技术手段把重要的数据变为乱码(加密)传送,到达目的地后再用相同或不同的手段还原(解密)。

加密技术包括两个元素:算法和密钥。算法是将普通的信息或者可以理解的信息与一串数字(密钥)结合,产生不可理解的密文的步骤,密钥是用来对数据进行编码和解密的一种算法。在安全保密中,可通过适当的密钥加密技术和管理机制来保证网络的信息通信安全。

什么叫蠕虫病毒?

蠕虫病毒源自一种在网络上传播的病毒。1988年,22岁的康奈尔大学研究生罗伯特.莫里斯通过网络发送了一种专为***UNIX系统缺陷、名为“蠕虫”的病毒,蠕虫造成了6000个系统瘫痪,估计损失为200万到6000万美圆。由于这只蠕虫的诞生,在网上还专门成立了计算机应急小组。现在蠕虫病毒家族已经壮大到成千上万种,并且这千万种蠕虫病毒大都出自***之手。

什么是操作系统病毒?

这种病毒会用它自己的程序加入操作系统进行工作,具有很强的破坏力,会导致整个系统瘫痪。并且由于感染了操作系统,这种病毒在运行时,会用自己的程序片段取代操作系统的合法程序模块。根据病毒自身的特点和被替代的操作系统中合法程序模块在操作系统中运行的地位与作用,以及病毒取代操作系统的取代方式等,对操作系统进行破坏。同时,这种病毒对系统中文件的感染性也很强。

莫里斯蠕虫是指什么?

它的编写者是美国康奈尔大学一年级研究生罗伯特.莫里斯。这个程序只有99行,利用UNIX系统的缺点,用finger命令查联机用户名单,然后破译用户口令,用MAIL系统复制、传播本身的源程序,再编译生成代码。

最初的网络蠕虫设计目的是当网络空闲时,程序就在计算机间“游荡”而不带来任何损害。当有机器负荷过重时,该程序可以从空闲计算机“借取资源”而达到网络的负载平衡。而莫里斯蠕虫不是“借取资源”,而是“耗尽所有资源”。

什么叫欺骗***?

网络欺骗的技术主要有:HONEYPOT和分布式HONEYPOT、欺骗空间技术等。主要方式有:IP欺骗、ARP欺骗、DNS欺骗、WEB欺骗、电子邮件欺骗、源路由欺骗(通过指定路由,以假冒身份与其他主机进行合法通信或发送假报文,使受***主机出现错误动作)、地址欺骗(包括伪造源地址和伪造中间站点)等。

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你也想学习:黑客&网络安全的零基础攻防教程

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

在这里领取:

这个是我花了几天几夜自整理的最新最全网安学习资料包免费共享给你们,其中包含以下东西:

1.学习路线&职业规划

2.全套体系课&入门到精通

3.黑客电子书&面试资料

4.漏洞挖掘工具和学习文档