本文将深入探讨MD5哈希算法的工作原理、应用场景以及安全性问题。我们将了解MD5如何生成固定长度的哈希值,以及它在数据完整性校验和密码存储等领域的应用。同时,我们也将讨论MD5算法存在的安全漏洞和替代方案。

目录

- 一、引言

- 二、MD5的发展历程

- 三、MD5算法的工作原理

- 四、MD5的使用

- 五、MD5的应用场景

- 六、MD5算法的安全性问题

- 七、替代方案

- 结语

一、引言

MD5(Message Digest Algorithm 5,信息摘要算法5)是一种广泛使用的哈希算法,它将任意长度的“字节串”映射为一个固定长度的大数,并且设计者寄希望于它无法逆向生成,也就是所谓的“雪崩效应”。MD5算法在信息安全领域具有重要地位,常用于数据完整性校验、密码存储等场景。然而,随着计算能力的提升和密码学研究的深入,MD5算法的安全性已经受到严重挑战。

二、MD5的发展历程

MD5其发展历史可以追溯到20世纪90年代初。该算法由MIT的计算机科学实验室和RSAData Security Inc共同发明,并经过MD2、MD3和MD4的逐步演变而来。

1992年8月,罗纳德·李维斯特(Ronald Linn Rivest)向互联网工程任务组(IETF)提交了一份重要文件,描述了MD5算法的原理。由于这种算法的公开性和安全性,它在90年代被广泛使用在各种程序语言中,用以确保资料传递无误等。

MD5算法的设计初衷是为了提高数据的安全性,通过将任意长度的“字节串”映射为一个128位的大整数,即哈希值,来实现数据的加密保护。这种变换是不可逆的,即使看到源程序和算法描述,也无法将一个MD5的值变换回原始的字符串。因此,MD5算法在数据完整性校验、密码存储等领域得到了广泛应用。

然而,随着密码学研究的深入和计算能力的提升,MD5算法的安全性逐渐受到挑战。1996年后,该算法被证实存在弱点,可以被加以破解。特别是对于需要高度安全性的数据,专家一般建议改用其他算法,如SHA-2。2004年,证实MD5算法无法防止碰撞(collision),因此不适用于安全性认证,如SSL公开密钥认证或是数字签名等用途。

尽管如此,由于MD5算法具有快速、稳定的特点,它仍然被广泛应用于普通数据的加密保护领域。但在对安全性要求较高的场景中,建议使用更安全的哈希算法来替代MD5。

三、MD5算法的工作原理

MD5算法的核心思想是将任意长度的输入数据通过一系列复杂的变换,最终生成一个128位的哈希值。这个过程可以分为以下四个主要步骤:

-

填充:MD5算法首先对输入数据进行填充,使其长度达到一个特定的长度,这是为了使原始数据的长度可以被512整除。填充的方法是在原始数据后面添加一个“1”,然后添加足够数量的“0”,最后添加一个64位的整数表示原始数据的长度。

-

初始化缓冲区:MD5算法使用了一个64位的缓冲区,分为四个16位部分,用来存储中间结果和最终结果。这四个部分被初始化为特定的常数。

-

处理分组:填充后的数据被划分为长度为512位的分组,每个分组又划分为16个32位的子分组。然后,通过一系列的位操作和模加运算,每个分组都被处理并更新缓冲区的内容。这个过程涉及四个主要的轮函数和一系列的非线性函数。

-

输出:处理完所有分组后,缓冲区中的内容就是最终的哈希值。这个哈希值是一个128位的数,通常表示为32个十六进制数。

四、MD5的使用

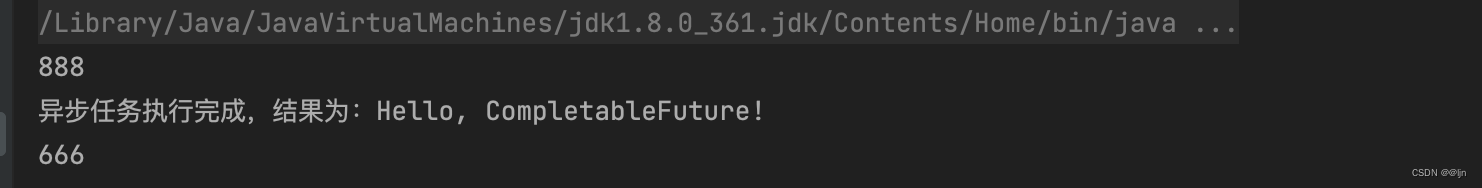

MD5是一种散列函数,它将输入数据(如密码)转换为固定长度(通常是128位)的散列值。这个过程是不可逆的,即不能从散列值恢复出原始输入。下面代码使用MD5来验证数据的完整性或比较两个数据是否相同:

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.nio.charset.StandardCharsets;

import java.util.Arrays;public class MD5Example {public static void main(String[] args) {// 原始字符串String originalString = "这是一个用于MD5加密的示例字符串";// 生成MD5散列值String md5Hash = generateMD5(originalString);System.out.println("原始字符串的MD5散列值: " + md5Hash);// 验证散列值boolean isMatch = verifyMD5(originalString, md5Hash);System.out.println("散列值验证结果: " + isMatch);// 修改原始字符串并尝试验证String modifiedString = originalString + "(已修改)";boolean modifiedMatch = verifyMD5(modifiedString, md5Hash);System.out.println("修改后字符串的散列值验证结果: " + modifiedMatch);}/*** 生成字符串的MD5散列值** @param input 待加密的字符串* @return 字符串的MD5散列值*/public static String generateMD5(String input) {try {// 创建一个MD5消息摘要实例MessageDigest md = MessageDigest.getInstance("MD5");// 将输入字符串转换为字节数组,并计算其散列值byte[] hashBytes = md.digest(input.getBytes(StandardCharsets.UTF_8));// 将字节数组转换为十六进制字符串StringBuilder sb = new StringBuilder();for (byte b : hashBytes) {sb.append(String.format("%02x", b));}return sb.toString();} catch (NoSuchAlgorithmException e) {throw new RuntimeException("MD5算法不可用", e);}}/*** 验证给定字符串的MD5散列值是否与期望的散列值匹配** @param input 待验证的字符串* @param expectedHash 期望的MD5散列值* @return 如果匹配则返回true,否则返回false*/public static boolean verifyMD5(String input, String expectedHash) {// 生成输入字符串的MD5散列值String actualHash = generateMD5(input);// 比较生成的散列值与期望的散列值是否相同return actualHash.equalsIgnoreCase(expectedHash);}

}

先定义了一个原始字符串,并使用generateMD5方法生成其MD5散列值。然后使用verifyMD5方法来验证原始字符串的散列值是否与生成的散列值匹配。最后修改原始字符串并尝试使用相同的散列值进行验证,展示MD5散列值对于数据的敏感性。

五、MD5的应用场景

- 数据完整性校验:MD5算法常用于验证数据的完整性。在数据传输过程中,发送方可以计算数据的MD5哈希值并将其发送给接收方。接收方收到数据后,再次计算哈希值并与发送方提供的哈希值进行比较。如果两者匹配,则说明数据在传输过程中没有被篡改。

- 密码存储:MD5算法也常用于密码存储。将用户密码通过MD5哈希后存储在数据库中,即使数据库被泄露,攻击者也无法直接获取用户的明文密码。然而,由于MD5算法存在已知的安全漏洞(如彩虹表攻击和碰撞攻击),现在已不推荐使用MD5来存储密码。更安全的做法是使用加盐哈希(如bcrypt或Argon2)。

六、MD5算法的安全性问题

尽管MD5算法在过去被广泛使用,但现在它已经被认为是不安全的。这主要归因于以下几个方面的安全漏洞:

- 碰撞攻击:碰撞攻击是指找到两个不同的输入数据,使它们具有相同的MD5哈希值。由于MD5算法的设计缺陷和计算能力的提升,现在已经可以相对容易地构造出MD5碰撞。这使得MD5算法在需要抵抗碰撞攻击的应用场景中不再适用。

- 原像攻击和逆像攻击:原像攻击是指给定一个哈希值,找到一个输入数据使其哈希值等于给定的哈希值;逆像攻击是指给定一个输入数据和其哈希值,找到一个不同的输入数据使其哈希值等于给定的哈希值。虽然目前对MD5算法的原像攻击和逆像攻击仍然比较困难,但由于MD5算法的安全性已经受到质疑,因此不建议在需要高安全性的场景中使用MD5。

七、替代方案

由于MD5算法的安全性问题,现在已经有许多替代方案可供选择。其中一些常见的替代方案包括SHA-1、SHA-256和SHA-3等。这些算法提供了更高的安全性和更强的抗碰撞性。特别是SHA-3算法(也称为Keccak算法),它是通过公开竞争选出的新一代哈希算法标准,具有优异的性能和安全性。

结语

MD5哈希算法曾经是信息安全领域的重要工具之一,但由于其存在的安全漏洞和计算能力的提升,现在已经不再推荐使用MD5算法进行安全敏感的操作。在选择哈希算法时,应优先考虑更安全、更现代的替代方案,如SHA-256或SHA-3等。同时,对于密码存储等特定应用场景,还应考虑使用加盐哈希等增强安全性的措施来保护用户数据的安全。

术因分享而日新,每获新知,喜溢心扉。

诚邀关注公众号 『码到三十五』 ,获取更多技术资料。

![慧天[HTWATER]:采用CUDA框架实现耦合模型并行求解](https://img-blog.csdnimg.cn/direct/d37df7539516484cb7b6e8c237e41901.png)