> 插:AI时代,程序员或多或少要了解些人工智能,前些天发现了一个巨牛的人工智能学习网站,通俗易懂,风趣幽默,忍不住分享一下给大家。点击跳转到网站。

坚持不懈,越努力越幸运,大家一起学习鸭~~~

风控,简单来说就是风险的控制,随着整个互联网技术的发展,有另外一种技术也在默默的发展、壮大,甚至形成一种上下游闭环的产业链,即“黑产”。黑产遍布整个互联网各行各业、各个角落,今天来跟大家说说关于电商黑色产业哪些事儿。

在电商的研发体系中有一个叫做“风控”的部门,整个部门负责保障整个网站的安全、可靠。是一个比较神秘的组织,每天需要与形形色色的黑客、黄牛斗智斗勇。

那么一个电商网站会存在哪些安全隐患呢?

1.数据的泄露

数据的重要性不言而喻,尤其是电商的数据,包含了个人信息(姓名、性别、收货地址、电话)以及购物信息,还是比较敏感的,现在国内比较大的电商平台都在搞大数据,可以算出每个用户的喜好是什么,根据每个人的不同喜好做定制的推送。甚至像阿里、京东在搞的金融业务,背后也是依赖这些常年积累下来的用户数据,基于这些数据可以对用户进行信用评级。

如果这些数据遭到泄露公司将受到巨大的损失,用户也会受到相应的损害,现在大家经常收到的各类骚扰电话,就是广告商通过各种渠道拿到用户信息,这信息基本都来自非正常渠道。

之前网上有黑客爆料过多家知名网站的用户数据信被窃取,如果爆料情况属实,那么可以看出我们目前所处的互联网环境并没有那么的安全,只是在不知不觉中我们的数据已经被泄露。好消息是目前关于安全的问题各大公司已经开始非常重视,尤其是用户的隐私信息,所以这里建议大家不要在一些不是很出名的网站上留下个人的敏感信息,因为目前中小网站的自我保护能力还没那么的强。

2.黄牛刷单

电商平台常用的促销手段一般为满减、满赠,当有稀缺商品或者价格力度比较大的话会上秒杀。由于活动促销确实非常给力,这时候会招来黄牛,黄牛可以说大家都比较熟悉了,在火车站旁、在医院旁、在演唱会门口、在电影院、在体育馆。。。可以说只要有稀缺资源的地方都有黄牛的身影。

在电商网站上只要搞大型促销活动,也会出现黄牛的身影。但是商家搞促销活动是希望能够吸引新用户,激活老用户,本质是一种花钱买潜在用户的过程,所以商家才愿意赔本搞促销。如

果商家投入了很大的成本搞了一场促销,结果他的商品都被黄牛买走了,真正它希望的目标用户没有买到,那么这是商家不愿意看到的情况;这个时候就需要电商平台有办法、有机制能够识别出黄牛,这就是一个跟黄牛斗智斗勇的过程。

互联网时代的黄牛也会使用互联网的工具,不仅仅像线下一样单纯靠人肉、体力去排队。互联网时代的黄牛会采用更智能化的工具,自动进行热门商品的抢购。

每年过年回家的时候相信大家都使用过自动抢票工具,黄牛使用的工具类似,只是对象变成了个各大平台的促销商品,这里的工具需要针对每个电商平台的特定协议进行定制开发。所以现在的黄牛已经不仅仅是一个人,已经是一个生态闭环的产业链:

- 有人专门提供工具

- 有人专门负责收集各大平台促销信息

- 有人负责定时的抢购商品

- 有人负责将抢到的商品通过各种渠道卖出去。

已经是一个比较专业的团队,团队内部分工明确,专业度也较高,这就为电商平台带来了比较大的挑战。是一个魔高一尺道高一丈的不断升级对抗的过程。

3.恶意攻击

上面提到的黄牛刷单尽管对业务有一定的影响,但不管怎样人家也是付了钱买东西的。还有一类更恶意的攻击就是他不仅不买东西,还让正常的用户无东西可以买。

这种恶意行为又具体分为两类:

其一是钻空子

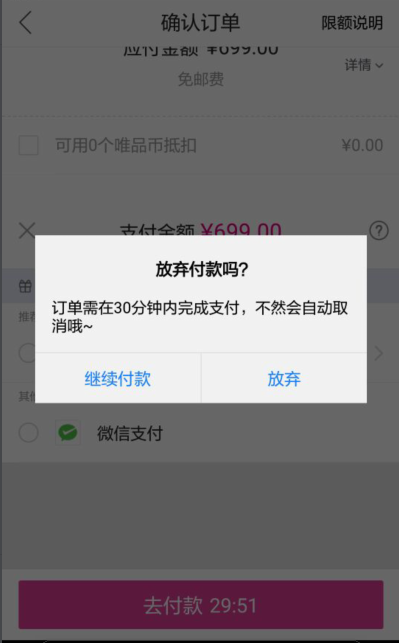

因为现在电商平台下单有一个业务的逻辑是:如果你下了单,但是没付款,那么这个商品的库存会被你先占用掉,等30分钟你仍然不付款,那么系统会将这个订单自动取消,然后释放库存。但是在这30分钟内你购买的商品库存是被你占用的,别人无法购买。

有点抽象,举个例子。

如果你在京东上买了一个iPhone7,这部iPhone7 京东的仓库里面一共有100件,你下单后京东会帮你锁定一件库存,表示你有购买意愿,给你预留着,等你付款后仓库会帮你发货。如果你30分钟没付款系统会把你的订单取消,但是在你下了单没付款的这30分钟里面,京东实际对外只能卖99件iPhone7,尽管他仓库里面有100件,因为有一件是给你预留的。

主流的电商基本都是这么玩的,只是大家等待的时间不一样,有的是半个小时、有的是1个小时、有的是2个小时。

有人利用这个业务特点会写工具进行批量下单但是不付款,导致电商平台上某段时间热门商品无法售卖,像上面的例子,如果黑客知道京东有100件iPhone7,那么他就把仓库的iPhone7 100件全部下单,但是不付款,就会导致京东有明明有很多iPhone7,但是商详上无法购买,会显示“到货通知”,因为库存全部被恶意占用了。

还有一种类似的攻击方法,现在很多网站支持货到付款。那么攻击者就将上面例子中的iPhone7买下来,但是支付方式选择“货到付款”,等配送员辛辛苦苦实际送到的时候再拒收。那么他同样占用了这个商品的库存,并且占用的时间更长,消耗的资源更多(还消耗了仓库捡货、配送资源)。如果再采用批量下单恶意占用某些商品的话,那么电商平台将遭受比较大的损失。

批量下单的方法有很多种,有的是一单下多个数量,但是主流平台一般会对一次购买数量有一个上限的控制。然后攻击者会通过各种渠道拿到很多注册账号,每个注册账号下多单等等。关于恶意注册也是常见的一种攻击方式,淘宝上也有卖各个平台的注册账号,也是一个完整的产业链,这里就不详细说了。

另外一种是大量恶意请求攻击导致网站不用

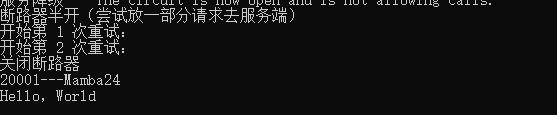

这种攻击手段比较偏技术些,细分下来也有两种:一种是DDOS攻击,简单暴力,导致整个网站请求流量过大而失去响应。另外一种是针对业务的攻击,专业术语叫“CC”攻击,比如写工具批量请求商详或者加入购物车的接口。因为每一次请求都会耗费服务端的资源,服务端响应的能力又是有限的,如果攻击的请求量比较大的话会导致正常用户的请求无法响应最终使得整个电商平台失去响应。这种攻击的目的就是导致网站不可用,需要网站具有快速扩容的能力与恶意流量清洗的能力。

上面介绍了几种常见的攻击手段,并不是很全面,现实中还会有一系列的问题需要解决,比如:虚假注册、盗号、套现、劫持、欺诈等等以及相应的预防手段,这里只能说水很深,很深!