公钥密码

- 1、概述

- 1.1设计要求

- 1.2单向函数和单向陷门函数

- 2、RSA公钥密码体制

- 2.1加解密

- 2.2安全性分析

- 3、ElGamal公钥密码体制

- 3.1加解密算法

- 3.2安全性分析

- 4、椭圆曲线

- 4.1椭圆曲线上的运算

- 4.2ECC

- 5、SM2公钥密码体制

- 5.1参数选取

- 5.2密钥派生函数

- 5.3加解密过程

- 5.3.1初始化

- 5.3.2加密过程

- 5.3.3解密过程

公钥密码体制的出现是迄今为止密码学发展史上一次最伟大的革命。

在公钥密码体制中有公钥(用于加密或验证签名)和私钥(用于解密或签名)之分,且公钥是公开的,通信双方不需要利用秘密信道就可以进行加密通信。

在公钥密码之前的密码都是基于代换和置换两个基本方法实现的,而公钥密码体制是采用的数学函数。

在对称密码体制中,密钥的分配、管理不方便,密钥量很大。

1、概述

1.1设计要求

密钥对(pk,sk),pk是公钥,sk是私钥。

使用公钥进行加密,使用私钥进行解密。

①产生密钥对的计算是容易的;加解密的计算是容易的;

②不能通过pk计算出sk;不能通过密文和公钥恢复出明文;

③加解密的次序可换。

1.2单向函数和单向陷门函数

单向函数:

已知X求Y很简单,但是已知Y求X很难;

单向陷门函数:

已知X求Y很简单,在参数t未知的情况下,已知Y求X很难,但是t已知的情况下,已知Y求X很简单。

单向陷门的例子:大素数相乘比因式分解容易;函数求导很容易但是求积分有可能很困难。

2、RSA公钥密码体制

RSA的基础是数论的欧拉定理,它的安全性依赖于大整数因子分解的困难性。RSA既可以用于加密,也可以用于数字签名,具有安全、易懂、易实现等特点。

2.1加解密

①选取两个不同的大素数p,q

②计算n=pq,r(n)=(p-1)(q-1),其中r(n)是n的欧拉函数

③随机选取整数e作为公钥,满足gcd(e,r(n))=1

④采用欧几里得算法计算私钥d,使得ed=1(modr(n)),即d=e-1(modr(n))

⑤加密函数:E(m)≡me(mod n)

⑥解密函数:D©≡cd(mod n)

2.2安全性分析

大因子分解很难;

侧信道安全性分析也称为信息泄露攻击,分为能量分析攻击、计时攻击、错误分析攻击。

3、ElGamal公钥密码体制

是基于离散对数问题且主要为数字签名的目的而设计,是继RSA之后最著名的数字签名方案。

3.1加解密算法

参数p是一个素数,g是Z*p上的一个生成元。

密钥生成,a∈(1,p-1),b=ga mod p,那么私钥为a,公钥为(p,g,b)

加密过程:任意选择随机数k∈(1,p-1),计算r=gk mod p和 t= mbk mod p,得到密文c=(r,t)

解密过程:计算r-a t = (gk)-at = m mod p =m,得以得到明文m

3.2安全性分析

算法的安全性是基于离散对数问题,求解离散对数问题的攻击算法有:Shanks算法、指标计算法、Pohlig-Hellman算法

4、椭圆曲线

研究学者将椭圆曲线引入密码学,提出了基于有限域GF§的椭圆曲线上的点集构成群,在这个群上定义了离散对数系统并构造出基于离散对数的一类公钥密码体制,即基于椭圆曲线的公钥密码体制,其安全性基于椭圆曲线上离散对数问题求解的困难性。

椭圆曲线是指由三次平滑代数平面曲线,可以表达为

E: y2+axy+by = x3+cx2+dx+e

其中a b c d e属于F,椭圆曲线是其上所有的点外加一个无限远点O(O不在椭圆曲线上)

通过坐标变换,可以简化称E:y2 = x3+ax+b

4.1椭圆曲线上的运算

⊕的运算如下:

①O⊕O=O;O是椭圆曲线的无穷远点

②P⊕O=P

③若P=(x,y),则P⊕(-P)=O,即P的逆-P=(x,-y)

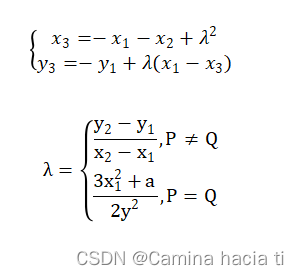

④若P=(x1,y1),Q=(x2,y2),则R=P⊕Q=(x3,y3)

⑤满足加法交换律,P⊕Q=Q⊕P

⑥满足假发结合律,(P⊕Q)⊕R=P⊕(Q⊕R)

kP=P⊕P⊕P…P⊕P k个P相加

(s+t)P=sP⊕+tP

椭圆曲线的阶是椭圆曲线中元素的个数

4.2ECC

设E是有限域GF(pm)或GF§上的椭圆曲线,其中p是素数,m是正整数,已知E对运算⊕构成一个群,ECC椭圆曲线公钥密码体制包括三个过程:选取参数、加密过程和解密过程

选取参数:选取椭圆曲线E(a,b),取其生成元G,任意选取x∈(1,ord(G))为私钥,Y=xG为公钥

加密过程:任意选取k,密文为c=(c1,c2),其中c1=kG,c2=M⊕kY

解密过程:c2-xc1=M,其中-为⊕的逆过程

5、SM2公钥密码体制

SM2是一种椭圆曲线公钥密码算法,密钥长度是256bit。SM2算法有基于素域和二元扩域的椭圆曲线。

5.1参数选取

p:有限域F( p )中元素的数目,越大越安全,但是会变慢

a,b:是方程中的系数,取值于F( p )

G:是基点

n:是点G的阶,大素数,应当尽可能大

h:是椭圆曲线上点的个数N除以n的结果,也称为余因子

5.2密钥派生函数

密钥派生函数的作用是从一个共享的秘密比特串中派生出密钥数据,需要调用杂凑函数,杂凑函数的输出比特长度为v

在SM2中,密钥派生函数是通过输入比特串Z=x2||y2和整数len,从而得到一个长度为len的比特串。

5.3加解密过程

5.3.1初始化

A->B发送数据,先选取椭圆曲线,后产生B的私钥dB和对应的公钥PB

5.3.2加密过程

发送消息为M,长度为len,则A需要:

①产生随机数k∈[1,n-1],其中n是椭圆曲线基点G的阶次

②计算椭圆曲线点C1=[k]G=(x1,y1)

③计算椭圆曲线上的点S=[h]PB

④计算椭圆曲线点[k]PB=(x2,y2)

⑤计算t=KDF(x2||y2,len)

⑥计算C2=M⊕t

⑦计算C3=Hash(x2||M||y2)

⑧输出密钥C=C1 || C2 || C3

5.3.3解密过程

①从C中取出C1,验证C1是否满足椭圆曲线方程,不满足就解密错误

②计算S=[h]C1,S若为无穷远点则解密错误

③计算[dB]C1=(x2,y2)

④计算t=KDF(x2 || y2,len),若t是全0比特串则解密错误

⑤从C中取出C2,计算M’ = C2⊕t

计算u=hash(x2 ||M’ ||y2),从C中取出C3,若u≠C3则解密错误

⑥M’就是解密后的明文