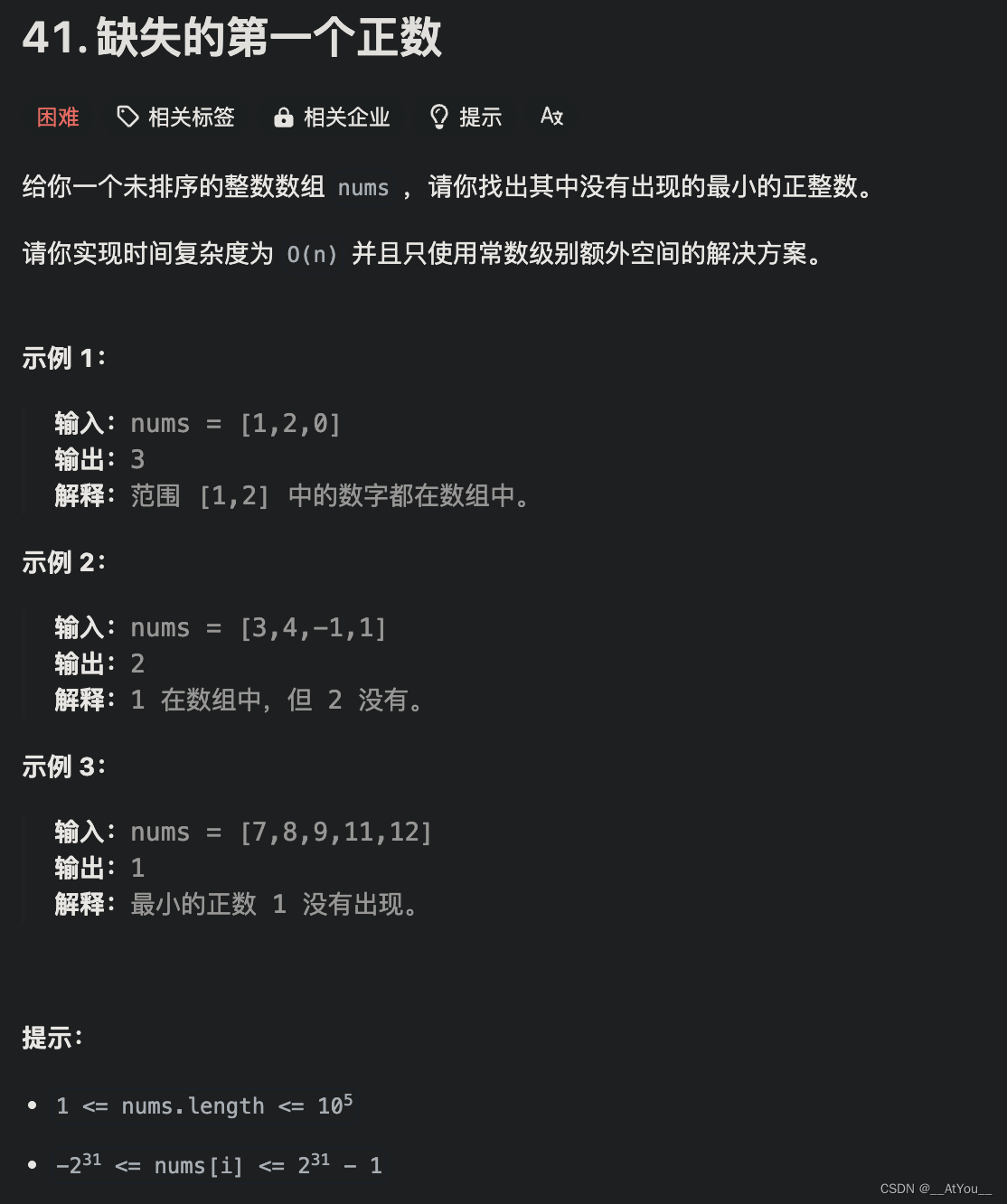

目录

一、引言

二、数美滑块验证概述

三、数美滑块加密机制分析

1、参数混淆与加密

2、JS代码动态执行

四、轨迹分析

1、轨迹数据获取

2、轨迹特征提取

五、动态JS参数分析

1、网络请求分析

2、JS代码调试与追踪

六、Python实现案例分析

1. 环境搭建与依赖安装

2. 代码实现

3. 案例演示

七、总结

一、引言

随着网络技术的快速发展,网络爬虫作为一种自动化获取网络数据的技术,得到了广泛的应用。然而,许多网站为了保护自己的数据资源,采取了各种反爬虫措施。数美滑块验证就是其中一种常见的反爬虫手段。它通过要求用户按照特定轨迹拖动滑块来完成验证,从而有效区分人类操作和自动化脚本。对于爬虫开发者来说,突破数美滑块验证是一个具有挑战性的任务。本文将深入探讨数美滑块的加密机制、轨迹分析以及如何通过Python进行动态JS参数分析,为新手提供有价值的参考。

二、数美滑块验证概述

数美滑块验证是一种基于行为生物识别技术的验证码,它通过分析用户的拖动轨迹、速度、加速度等参数来判断操作的真实性。与传统的字符验证码相比,数美滑块验证具有更高的安全性和用户体验。它采用了多种加密手段,使得传统的爬虫技术难以突破。

在数美滑块验证中,关键参数如滑块ID、背景图片URL、验证接口等通常经过混淆和加密处理。这些参数在前端JS代码中动态生成,使得直接分析静态页面难以获取有效信息。此外,数美滑块验证还采用了JS代码动态执行的方式,即在运行时根据特定条件生成或修改代码,进一步增强了安全性。

三、数美滑块加密机制分析

要突破数美滑块验证,首先需要对其加密机制进行深入分析。通过对前端JS代码进行逆向工程,我们可以发现一些关键的加密和混淆手段。

1、参数混淆与加密

数美滑块验证中的关键参数往往经过混淆和加密处理。例如,滑块ID可能是一个经过Base64编码或其他加密算法处理后的字符串;背景图片URL可能包含了一些随机生成的参数,使得每次请求的背景图片都不相同。这些混淆和加密手段使得直接获取和分析这些参数变得困难。

为了应对这种情况,我们可以使用Python的第三方库如base64、hashlib等来进行解码和加密操作。通过尝试不同的解码和加密算法,我们可以逐步还原出原始参数的值。

2、JS代码动态执行

数美滑块验证的JS代码可能采用动态执行的方式,即在运行时根据特定条件生成或修改代码。这种动态性使得传统的静态代码分析方法失效。为了应对这种情况,我们可以使用Python的浏览器自动化工具如Selenium来模拟用户操作,并捕获JS代码的执行过程。通过监听浏览器的事件和调用栈,我们可以获取到动态生成的JS代码,并进行分析和处理。

四、轨迹分析

除了对加密机制进行分析外,我们还需要对数美滑块验证的轨迹进行分析。通过分析用户的拖动轨迹,我们可以提取出有效的特征,从而构建识别模型来区分真实用户与爬虫操作。

1、轨迹数据获取

首先,我们需要获取到用户的拖动轨迹数据。这可以通过模拟用户操作并使用Selenium等工具来捕获轨迹数据实现。在模拟用户拖动滑块的过程中,我们可以记录下滑块的起始位置、目标位置以及用户的拖动路径等信息。

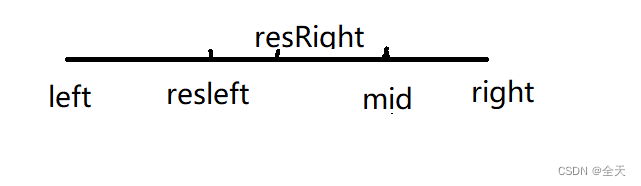

2、轨迹特征提取

获取到轨迹数据后,我们需要提取出有效的特征。这些特征可能包括轨迹的长度、曲率、速度变化等。通过计算这些特征的值,我们可以构建一个特征向量来表示用户的拖动轨迹。

为了提取轨迹特征,我们可以使用Python的数据处理库如NumPy和Pandas来进行数据处理和计算。例如,我们可以使用NumPy来计算轨迹的长度和曲率;使用Pandas来进行数据清洗和特征工程等操作。

五、动态JS参数分析

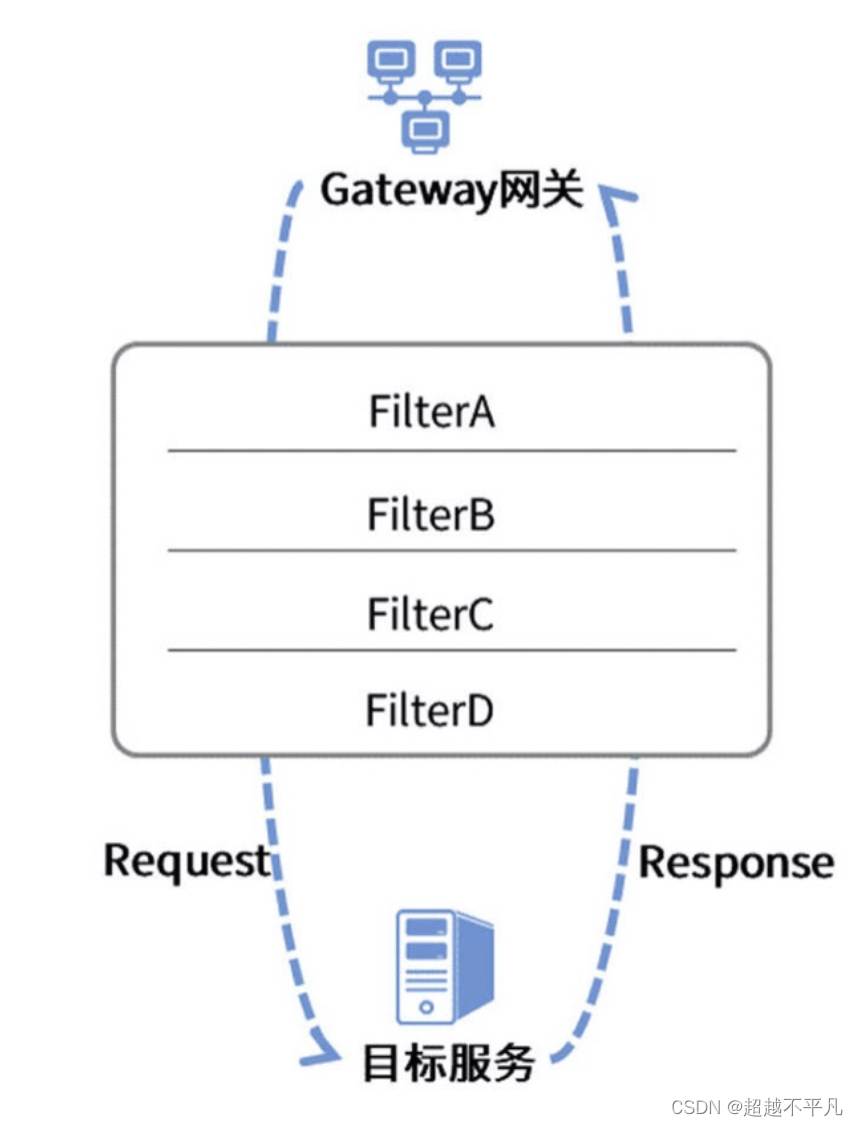

在突破数美滑块验证的过程中,我们还需要对动态JS参数进行分析。这些参数通常在前端JS代码中动态生成,并在用户操作过程中不断变化。通过分析这些参数,我们可以找到关键信息的来源和传输方式,从而构建出完整的验证流程。

1、网络请求分析

使用浏览器的开发者工具,我们可以监控数美滑块验证过程中的网络请求。通过分析这些请求,我们可以找到关键参数的来源和传输方式。例如,我们可以观察到在拖动滑块的过程中,浏览器会向服务器发送一些包含验证信息的请求。通过分析这些请求的URL、请求头和请求体,我们可以找到关键参数的名称和值。

在Python中,我们可以使用requests库来发送网络请求并获取响应数据。通过模拟浏览器发送相同的请求,我们可以获取到验证过程中所需的动态参数。

2、JS代码调试与追踪

对于复杂的JS代码,我们可以使用断点调试和代码追踪技术来逐步分析代码的执行过程。通过设置断点并观察变量的值变化,我们可以揭示参数的生成和加密逻辑。此外,我们还可以使用浏览器的控制台来执行JS代码并查看结果,以便更好地理解代码的功能和逻辑。

在Python中,我们可以使用Selenium的调试功能来模拟浏览器的调试过程。通过Selenium提供的API,我们可以设置断点、执行JS代码并获取结果,从而实现对JS代码的调试和追踪。

六、Python实现案例分析

在掌握了数美滑块加密机制及轨迹分析的基础上,我们将通过一个具体的案例,演示如何使用Python来突破数美滑块验证。

1. 环境搭建与依赖安装

首先,我们需要安装必要的Python库和工具。这包括Selenium用于模拟浏览器操作,requests用于发送网络请求,以及BeautifulSoup或lxml用于解析HTML页面。通过pip命令可以轻松安装这些依赖:

pip install selenium requests beautifulsoup4 lxml

此外,还需要下载并配置好Selenium所需的浏览器驱动(如ChromeDriver),确保能够控制浏览器进行自动化操作。

2. 代码实现

接下来,我们将编写Python代码来模拟用户操作、分析JS参数、提取轨迹特征,并最终突破数美滑块验证。

首先,我们使用Selenium来模拟用户打开目标网页,并定位到滑块元素:

from selenium import webdriver # 初始化浏览器驱动

driver = webdriver.Chrome(executable_path='path/to/chromedriver') # 打开目标网页

driver.get('http://example.com/login') # 定位滑块元素

slider = driver.find_element_by_id('slider-id')然后,我们需要分析JS参数并找到拖动滑块所需的动态信息。这通常涉及到对网络请求的监控和JS代码的调试。通过发送相同的网络请求并解析响应数据,我们可以获取到关键参数的值。

import requests

import json # 发送网络请求获取动态参数

response = requests.get('http://example.com/api/get_slider_info')

slider_info = json.loads(response.text) # 提取关键参数,如背景图片URL、滑块ID等

bg_image_url = slider_info['bg_image_url']

slider_id = slider_info['slider_id']接下来,我们模拟用户拖动滑块的行为。这需要根据轨迹分析的结果来制定拖动策略。一种简单的方法是使用固定的轨迹和速度来模拟拖动,但更高级的方法是根据提取的轨迹特征来构建更真实的拖动行为。

# 模拟拖动滑块

action_chains = webdriver.ActionChains(driver)

action_chains.click_and_hold(slider).move_by_offset(x_offset, y_offset).release().perform()其中,x_offset和y_offset是根据轨迹分析得到的偏移量。

最后,我们检查验证是否通过,并提取需要的数据。如果验证失败,可能需要调整拖动策略或重新分析参数。

# 检查验证结果并提取数据

if '登录成功' in driver.page_source: # 提取需要的数据,如用户信息、cookie等 pass

else: # 验证失败,可能需要重新尝试或分析原因 pass3. 案例演示

以某个具体的网站为例,我们将演示如何应用上述技术突破数美滑块验证。首先,通过分析该网站的JS代码和网络请求,我们找到了关键参数的来源和传输方式。然后,我们编写Python代码来模拟用户操作,并根据轨迹分析的结果制定拖动策略。最终,我们成功地通过了数美滑块验证,并获取到了目标数据。

七、总结

本文深入探讨了数美滑块验证的加密机制、轨迹分析以及如何通过Python进行动态JS参数分析。通过案例分析,我们展示了如何使用Python突破数美滑块验证,并提取出目标数据。然而,需要指出的是,反爬虫技术不断发展,新的验证机制可能不断涌现。因此,爬虫开发者需要保持对新技术的关注和学习,以便及时应对新的挑战。