参考:游戏黑灰产识别和溯源取证

1. 游戏中的黑灰产

1. 黑灰产简介

黑色产业:从事具有违法性活动且以此来牟取利润的产业;

灰色产业:不明显触犯法律和违背道德,游走于法律和道德边缘,以打擦边球的方式为“黑产”提供辅助的争议行为。

2. 游戏中的黑灰产方式

主要围绕着: 外挂辅助软件、盗号软件、工作室、私服、木马、钓鱼软件。

1. 外挂:一种基于游戏进行作弊的软件,通过利用第三方软件或程序对游戏数据进行修改,篡改游戏原本正常的设定的逻辑规则,使得游戏角色的特定数据变成异常的数据。

2. 私服:本质上属于盗版游戏,即未经授权,非法获得游戏服务器端和游戏客户端程序,之后自行设立游戏网络服务器,供其他玩家使用。

3. 倒卖游戏资源:利用各种非法手段,从游戏中获取虚拟货币、虚拟道具等游戏资源,以低于游戏官方售价的价格出售给玩家,赚取差价。

3. 黑产在游戏中的获利模式

养号卖号、卖游戏虚拟币游戏道具、游戏装备、代练、外挂作弊软件的出售、游戏逆向的数据或协议售卖、游戏中挖掘的漏洞售卖。

4. 游戏黑灰产不同层面的表现

1. 账号层 : 批量注册机注册、养号扫号、人机对抗、撞库、盗号等;

2. 流量层:流量攻击(DOOS攻击)、游戏的爬虫、游戏活动中的薅羊毛等;

3. 设备层:虚拟设备、模拟器、群控软件、云手机、改机软件等;

4. 业务层:通用的游戏脚本、游戏漏洞挖掘利用、游戏多开等。

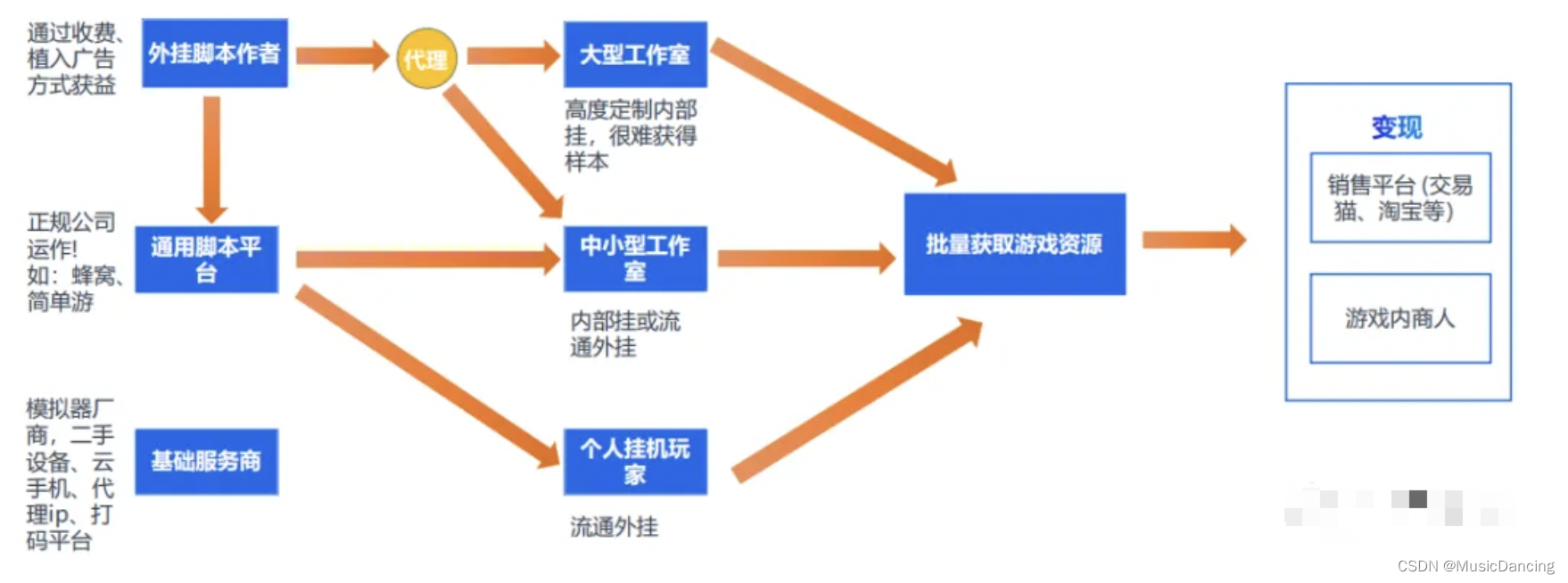

2. 游戏黑灰产的产业链

游戏黑灰产的整个产业链主要分为:上游、中游、下游三部分。

1. 上游根据中游和下游的需求,研发和提供各类黑灰产相关工具和资源。

1. 工具开发者:开发各类黑灰产工具,具备一定的研发能力,大多使用Python、Lua、易语言、按键精灵、TC脚本,有较强的反侦查和反检测能力,并且都具有固定的中游销售渠道(代理或内部工作室),多为兼职人员;

2. 卡源卡商 : 大多以正常业务为幌子,通过各种渠道从运营商或代理商获取手机卡资源,并向接码平台、号商等出售,并定期回收销号。其提供的手机卡按类型可分为: 虚拟卡/实卡、语音卡/短信卡、海外卡/国内卡、流量卡/注册卡;

3. 猫池厂商 : 向接码平台提供猫池设备,可分为2G、3G、4G猫池;

4. 号商 : 大量注册平台账号,并以人工或工具方式养号,借助账号代售平台进行账号出售;

5. 黑客 : 通过渗透技术或社会工程学手段发起攻击,以窃取游戏用户数据为主要目的,再通过各种渠道对用户数据进行出售。

2. 中游负责将上游生产和提供的各类黑灰产资源进行包装和批量转售,多以各类平台或服务的形式存在。

1. 接码平台: 负责连接卡商和羊毛党、号商等有手机验证码需求的群体,提供软件支持、 业务结算等平台服务,通过业务分成获利;

2. 打码平台: 为软件开发者、工作室、普通用户提供即时、精准的图片识别答题服务,通过识别验证码服务获利;

3. 帐号代售平台: 对工作室、普通用户提供相对应需求的账号,抽取相对应的佣金获利;

4. 工具代售平台: 对工作室、普通用户提供解决刷量需求的工具,抽取相对应的佣金获利;

5. 地下黑市: 相关的黑灰产业交流群、论坛,为工作室、普通用户提供一个需求解决场所。

3. 产业链下游负责直接执行黑灰产行为,多以工作室、游戏公会形式存在。

1. 刷游戏资源工作室 : 通过在游戏中利用大量的帐号和设备,利用挂机脚本在游戏中挂机完成各种任务、活动、副本来获取游戏物品和金币(指可交易的游戏虚拟币),然后再通过第三方交易平台进行交易出售。

2. 引流工作室 : 解决客户的需求,将游戏中大量玩家引向其他游戏平台、游戏公会,对引流人数和引向的平台设置不同的门槛,抽取佣金。

3. 黑产情报建设

情报挖掘是黑灰产对抗中至关重要的组成部分,对抗始于情报,亦终于情报。游戏黑灰产的对抗工作,不是简单的一环,而是一个完整的产业链。需要由从技术层面分析并瓦解每一个游戏的异常。例如在游戏运行环境中有没有使用作弊工具、篡改设备、绕过平台规则等,再由技术层面对异常进行分析,最后解决异常。或是利用舆情,检索黑灰产团伙的交流社群,渗透其中获取信息和动态。

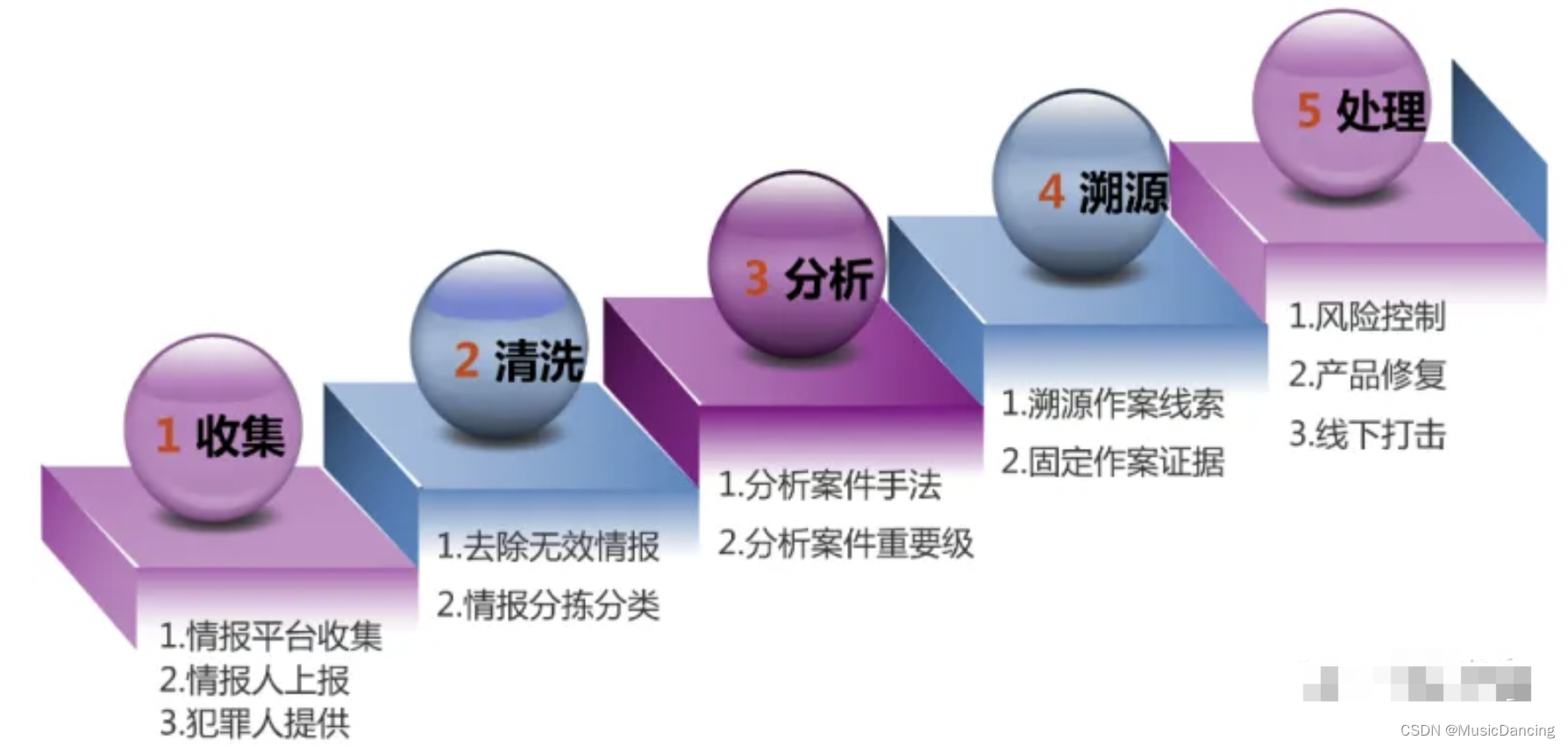

游戏黑灰产中的情报建设主要包括:

1. 情报收集: 情报平台的收集(基于人工的收集、玩家举报、内部情报平台的建设);

2. 信息加工: 排查分析确认情报是否有用,情报的分拣分类,数据特征提取;

3. 情报分析: 情报的实现原理分析,样本原理分析、高危玩家,黑灰产场景,黑名单库,作弊工具集,作弊作者库;

4. 情报溯源: 溯源黑灰产作者信息、固定作者的黑灰产证据;

5. 情报处理: 风险控制、游戏黑灰产对抗、线上线下结合打击。

情报的收集是为了及时发现游戏的漏洞,并及时更新解决游戏存在的漏洞。

1. 情报平台收集: 贴吧、QQ群、微信群、网盘、淘宝、闲鱼、游戏黑产技术或交易论坛(广海论坛、52辅助、5173交易平台、DD373交易平台等)、暗网黑市、Telegram群、微博等等;

2. 内部自建情报: SRC情报、反爬虫数据、反外挂数据、游戏自建的论坛数据、游戏内的玩家举报数据;

3. 情报溯源处理: 溯源处理,通过对游戏登录的用户信息,用户的设备信息,用户游戏中的行为等数据,对这些数据进行做加工,进行情报溯源处理。最终输出情报高危黑名单,以及手机号,作弊工具,用户ip和游戏行为。

其他的情报术语:

1. 开源情报:通过对公开的信息进行深度的挖掘分析,确认具体的威胁或事件,从而直接指导这些威胁或事件的具体决策和行动;

2. 闭源情报:通过对内部平台所监控到信息进行深度的挖掘分析,确认具体的威胁和事件,从而直接指导这些威胁或事件的具体决策和行动;

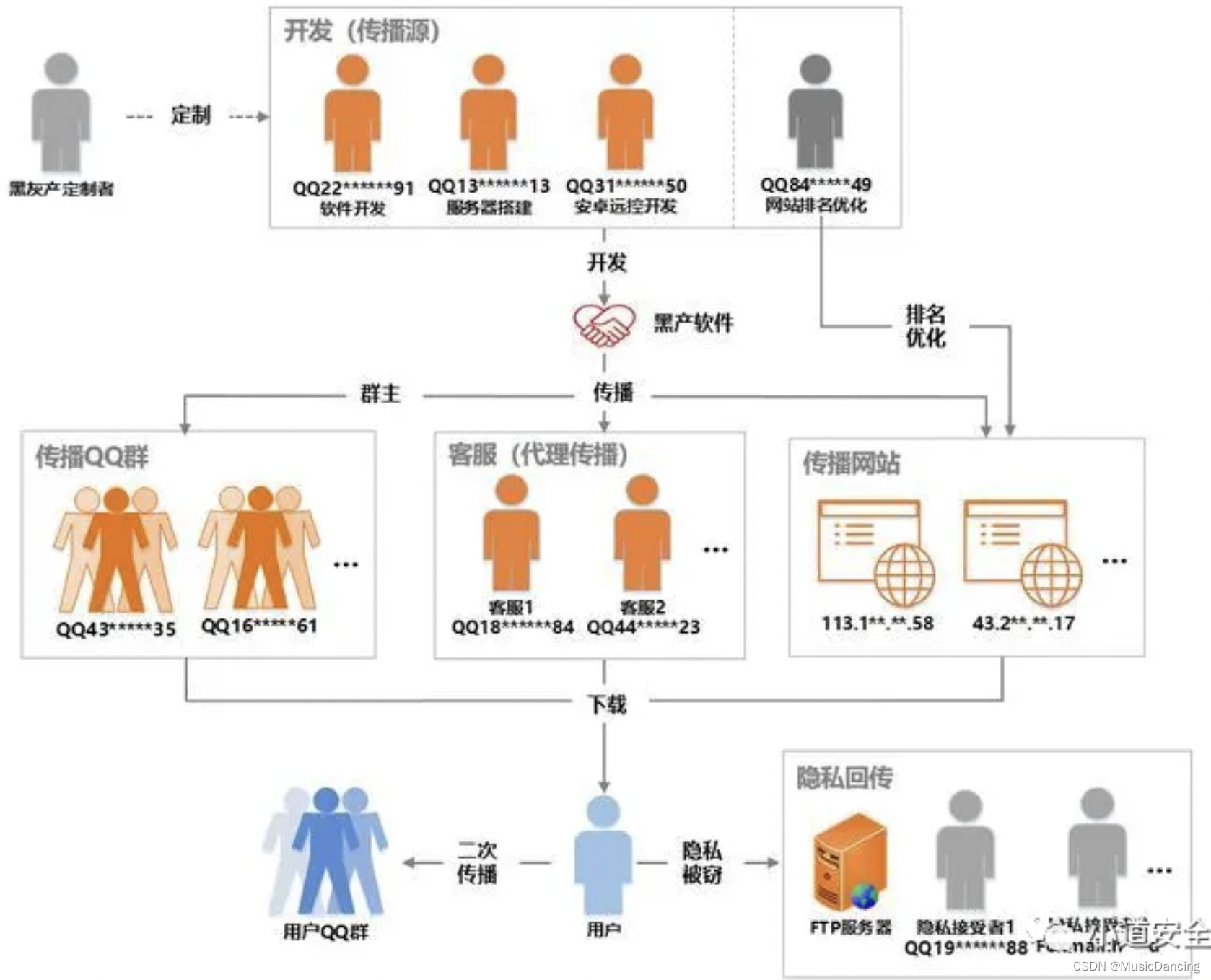

3. 工具情报:通过对黑灰产工具做深入的逆向分析,了解其攻击原理和攻击方式方法,然后通过聚类以及关联分析的方式挖掘出这个工具背后一系列的黑色产业链、黑产团伙、攻击目标和变种工具等等,从而描绘出一个以工具为源头的黑灰产产业链关系图谱。其能有效定位企业当前所处的风险状态,还原攻击特征迭代风控规则。

4. 溯源能力建设

在游戏黑产中构建溯源技术架构一般分为5个层次:

1. 源数据层: 设备环境数据、三方情报、风控数据、业务数据、恶意可疑样本检测;

2. 数据开发层: 异常环境数据、异常业务数据、防控策略;

3. 溯源分析层: 情报数据自动溯源分析、样本分析、网络特征、作弊方案分析;

4. 数据存储层: 外部黑灰产识别数据,黑灰产数据规则;

5. 数据应用层: 防控、风控、打击、大数据关联。

从技术架构上,底层主要以检测数据、异常日志、情报为主,数据层根据各种业务场景抽象出各类规则和策略,再上一层进行抽象具体的场景。最终溯源出的结果,会存放再数据存储层,然后用可视化平台进行给各部门进行处罚打击。

基于蜜罐技术和情报挖掘能力构建黑灰产监测平台,主要监测黑灰产交流渠道、攻击工具、攻击流量、使用资源(比如: 恶意IP|手机号|账号等),并将数据进行沉淀形成业务情报平台。重点解决互联网反欺诈安全问题,例如恶意注册、薅羊毛、流量欺诈、爬虫、恶意引流等。情报平台主要用于数据展示,具有攻击性的IP地址、手机号、工具等情报。情报来源包括三类:

1. 开源情报;

2. 监测网络平台上沉淀的闭源情报;

3. 工具情报。

溯源处理通过对游戏登录的用户信息,设备信息,用户游戏中的行为等数据等加工,进行情报溯源处理。最终输出情报高危黑名单,以及手机号,作弊工具,用户ip和游戏行为。由于黑灰产的攻击方式不断迭代优化,因此需要长期深入跟踪黑灰产的产业链、攻击模式以及使用的资源。

5. 打击取证

游戏黑灰产的整个打击可细分为五个阶段:

1. 溯源 : 需要通过检测数据、异常日志、行为、样本,明确作弊手法、作弊工具;

2. 分析:明确罪名,目前游戏黑灰产打击中主要有两个罪名:

(1)非法获取计算机系统;

(2)破坏计算机系统。

3. 报案 : 需要一些有法务工作经验的同事,写方案书。与警方进行初步的沟通,尽量用通俗的语言解释作弊情况,并提交相应证据材料。

4. 取证阶段 : 警方会指定第三方鉴定所,进行取证。基本的取证流程有固定的时间和地点,进行录屏。

5. 抓捕阶段 : 关键的是需要技术人员配合,现场抓捕,需要当场抓获一些工具和数据。需要的话,在抓捕后的审讯阶段,也要配合警方诉讼。

整个的案件打击中需要通过黑产信息去溯源分析出要打击的详细目标信息,以及黑灰产中的金额收益,并需提供准确的黑灰产的证据。

6. 游戏黑灰产对抗小思路

1. 对游戏的黑灰产相关论坛、社交群、网盘近期出现的新增高频词汇设定阈值,对超过设定阈值的词汇溯源;

2. 深入研究游戏黑灰产业链模式,对比核心产业链模式特征,总结产业链中角色交叉衍生产业链的上游(黑灰产工具开发作者),并对上游人员监控;

3. 对已发生事件追溯源头,通过分析产业链结构、成员角色、成本、利润来设置不同的解决措施;

4. 对持续存在的结构模式,通过捕获市场上存在周期长且特征明显的工具进行逆向分析,提高对批量行为的审核和监控,进一步提高黑灰产从业人员的成本;

5. 通过对典型有效的黑灰产工具的逆向,对存在业务逻辑漏洞的方向调整,提高黑灰产工具的开发成本;

6. 批量行为都是有迹可循的。企业可以针对恶意用户的行为偏好和其在黑产中的使用广度,在设备信息、注册信息重合度、恶意用户的行为数据等方面,进行多维度的判断;

7. 结合恶意数据情报库,对可疑用户提高注册门槛、增加复杂验证码等,并对这些用户进行重点监控,当其进行敏感操作时,进行防护;

8. 打击游戏的黑灰产需要通过技术手段和运营策略相结合。