通过引流方式实现防火墙旁挂部署并且实现安全防护功能案例

一、项目背景

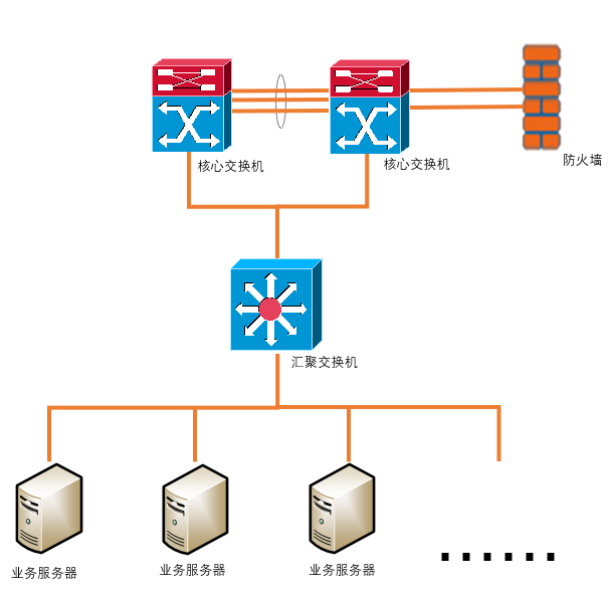

1、客户有购买了一台某公司由于性能问题和服务器直连核心交换机原因,决定采取旁挂方式部署,但是又希望实现安全防护,因此决定通过引流方式(QOS的流量重定向)把需要防护的流量引到防火墙,防火墙做路由模式部署,流量在防火墙上过一遍后再回到服务器或者出去。

2、这种部署模式好处如下:

a)只引流需要防护的流量即可,如果是透明模式部署,可能所有经过的流量都需要防护。

b)不用做网络改造,特别是对于直连核心的服务器,传统改造办法是新增服务器汇聚交换机,服务器接到汇聚交换机,汇聚交换机直连核心交换机。

c)在一些场景下,例如原本客户核心交换机和汇聚交换机是万兆接口互联,但是防火墙是千兆接口情况下,要上架防火墙并且实现安全防护,这时候可以把防火墙接到核心交换机千兆口上,配置为路由模式,然后通过引流方式先在防火墙过滤一遍再出去。

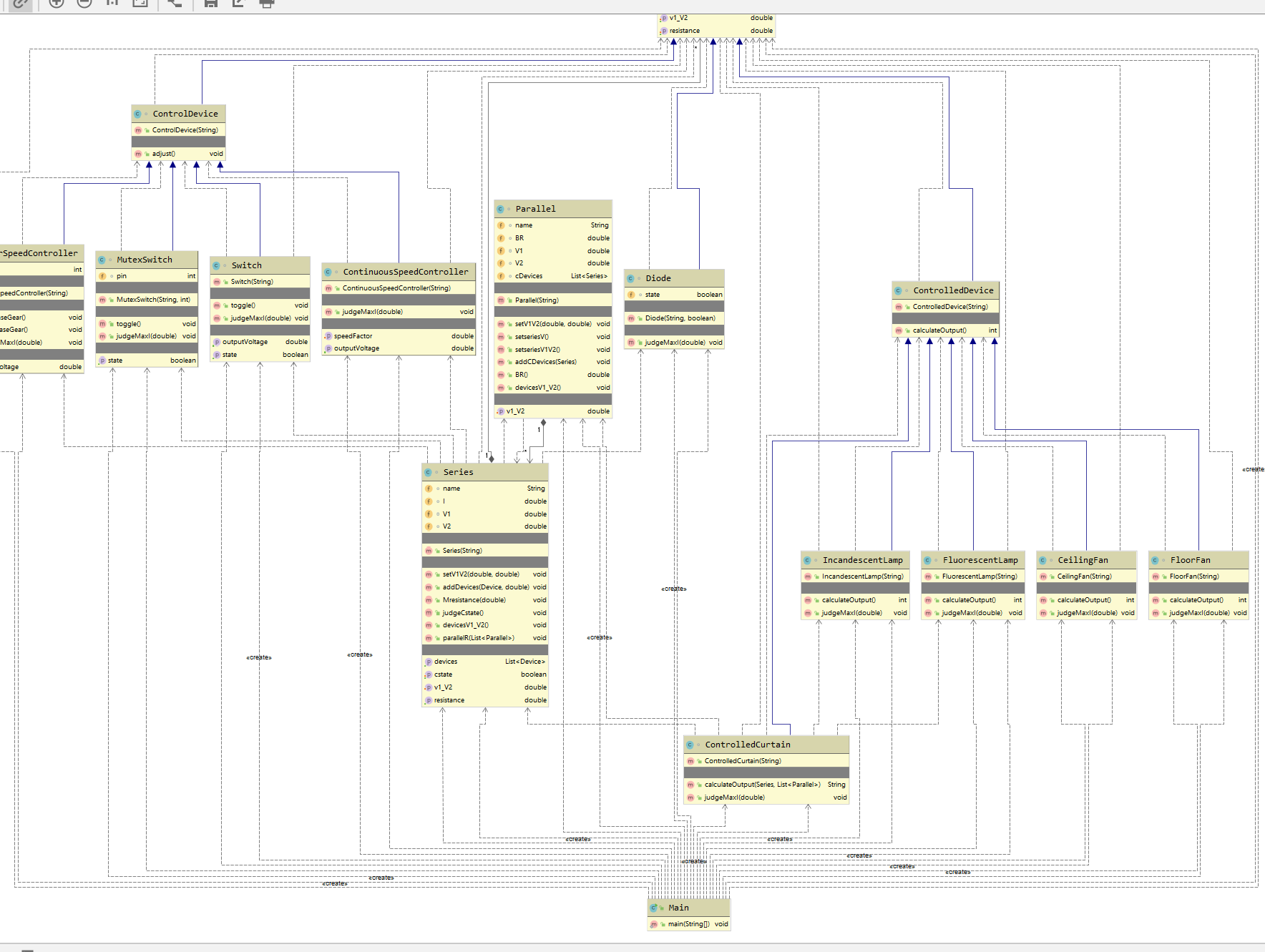

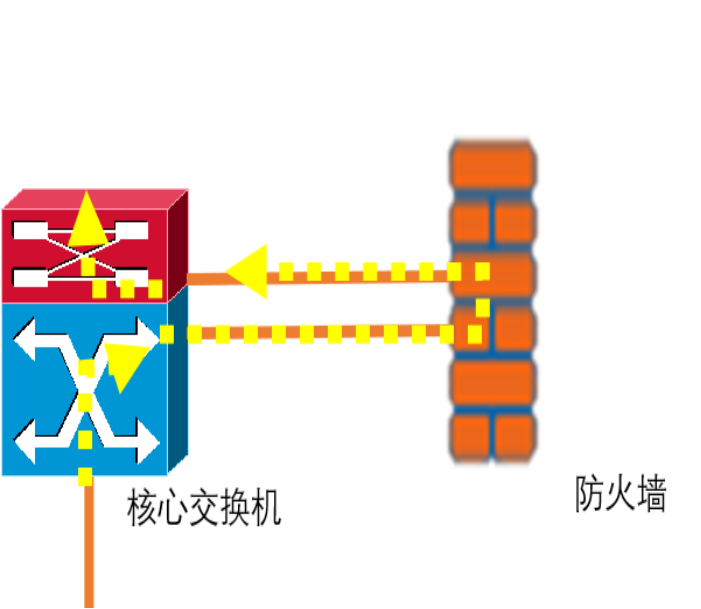

二、流程原理

1、业务流量从各业务服务器业务网段进入核心交换机上行端口

2、进入核心交换机内部的业务流量经策略路由引导从核心交换机的防火墙接入端口(LAN口)进入防火墙

2.1、如果防火墙无异常则业务流量正常进入防火墙

2.2、如果防火墙接入端口无法接通则业务流量经缺省路由直接导向核心交换机的流量出口

3、业务流量经接入端口进入防火墙后,由防火墙过滤异常流量

4、经防火墙过滤后的业务流量根据防火墙路由表由防火墙的接出端口(WAN口)到达核心交换机

5、经防火墙过滤后的业务流量进入核心交换机后,经过路由转发和数据交换机后到达各个接入交换机。

6、客户端访问业务的流量则反过来,先从防火墙WAN口进,然后从LAN口出去到核心交换机。

三、部署方案

1、防火墙设置两个三层口,均为不同网段,核心交换机上设置两个三层接口,IP设置为和防火墙的两个三层口在同一网段。

2、核心交换机通过流策略将报文转发给防火墙。防火墙工作在路由模式,使用三层接口接收核心交换机转发过来的流量,再通过静态路由回注给核心交换机侧的VLANIF接口。

3、这些流策略要写两个,一个是用户端访问业务的流量做引流的流策略P1,一个是业务服务器的回包流量或主动访问的流量做引流的流策略P2,因此P1对应下一跳是防火墙WAN口IP,P2对应下一跳是防火墙LAN口IP,P1对应的ACL是匹配访问业务的流量,P2对应的ACL是匹配访问业务的回包流量和业务服务器主动访问的流量。

4、防火墙上的配置分别如下:

4.1、除了设置接口IP,还需要设置默认路由和回包路由,确保网络通信正常。

4.2、两个接口设置不同区域,然后正常设置应用控制策略和安全防护策略。

4.3、核心交换机的内部以太网接口配置接口上报状态变化事件的延时时间。在重启防火墙的场景下,核心交换机侧内部以太网接口先于防火墙侧内部以太网接口Up,此时核心交换机将流量转发给防火墙,会导致流量中断。因此,需要在核心交换机的内部以太网接口配置接口上报状态变化事件的延时时间,建议不少于10秒。

4.4、核心交换机侧配置策略路由,将流量重定向到防火墙。

5、建议在交换机设置nqa,在防火墙无法通信情况,不做流量重定向,走核心交换机路由。

说明:

推荐将多个内部以太网接口捆绑成Eth-Trunk接口来提高带宽和可靠性。

四、具体配置

4.1 核心交换机部分

a)基础设置,接口部分:

核心交换机接防火墙WAN口的口

interface GigabitEthernet1/0/10

ip address 199.199.199.2 255.255.255.252

核心交换机接防火墙LAN口的口

interface GigabitEthernet1/0/11

ip address 199.199.199.6 255.255.255.252

配置内部以太网接口上报状态变化事件的延时时间(接口模式下)

carrier up-hold-time 10000

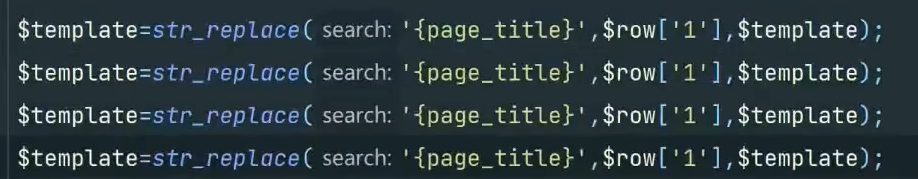

b)流量重定向设置(

配置流策略,服务器出去(用户访问服务器的回包流量)的流量重定向到防火墙

):

创建ACL。

acl number 3001

rule 5 permit ip source 192.168.141.111 0

rule 10 permit ip source 192.168.141.110 0

rule 15 permit ip source 192.168.141.223 0

rule 20 permit ip source 192.168.141.224 0

rule 25 permit ip source 192.168.141.225 0

rule 30 permit ip source 192.168.141.226 0

rule 35 permit ip source 192.168.141.227 0

rule 40 permit ip source 192.168.141.113 0

rule 45 permit ip source 192.168.141.232 0

rule 50 permit ip source 192.168.141.222 0

配置流分类。

traffic classifier c1 operator or precedence 10

if-match acl 3001

配置流行为,将流量重定向到防火墙LAN口。

traffic behavior beha1

permit

redirect ip-nexthop 199.199.199.5

配置流策略并应用到接口的入方向上。

traffic policy p1 match-order config

classifier c1 behavior beha1

GigabitEthernet1/0/32 (服务器所在接口)

port link-type trunk

port trunk allow-pass vlan 2 to 4094

traffic-policy p1 inbound

c)流量重定向设置(

配置流策略,

用户主动访问服务器的流量重定向到防火墙

):

创建ACL。

acl number 3002

rule 5 permit ip destination 192.168.141.111 0

rule 10 permit ip destination 192.168.141.221 0

rule 15 permit ip destination 192.168.141.222 0

rule 20 permit ip destination 192.168.141.223 0

rule 25 permit ip destination 192.168.141.224 0

rule 30 permit ip destination 192.168.141.225 0

rule 35 permit ip destination 192.168.141.226 0

rule 40 permit ip destination 192.168.141.227 0

rule 45 permit ip destination 192.168.141.113 0

rule 50 permit ip destination 192.168.141.232 0

配置流分类。

traffic classifier c2 operator or precedence 15

if-match acl 3002

配置流行为,将流量重定向到防火墙WAN口。

traffic behavior beha2

permit

redirect ip-nexthop 199.199.199.1

配置流策略并应用到接口的入方向上。

traffic policy p2 match-order config

classifier c2 behavior beha2

interface Eth-Trunk1 (核心上联口)

ip address 192.168.1.98 255.255.255.248

traffic-policy p2 inbound

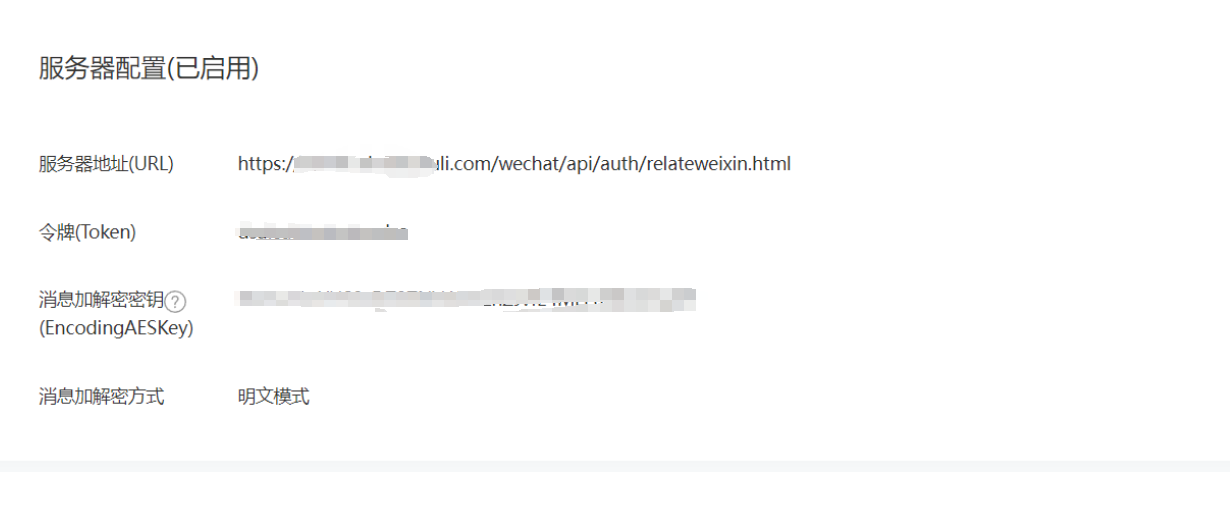

4.2:接入的防火墙需做以下配置(具体就不截图了,就是普通的路由部署):

1、防火墙:创建两个三层口接口,WAN199.199.199.1,LAN199.199.199.5:

3、防火墙:配置静态路由,将过滤流量导出

4、防火墙:接口加入安全域,并配置安全策略:.

![= ERROR [sshd internal] load metadata for docker.io/vulhub/openssh:7.7 问题解决,亲测有效!](https://img2024.cnblogs.com/blog/3304752/202406/3304752-20240629145045962-658686854.png)