祺印说信安 2024-01-26 00:00 发表于河南

以下文章来源于河南等级保护测评 ,作者铸盾安全

介绍

本知识领域的目的是概述现代网络和移动生态系统中的安全机制、攻击和防御。本概述旨在用于学术课程,并指导对该领域感兴趣的行业专业人士。

Web和移动安全已成为许多用户与Internet和计算系统交互的主要手段。因此,由于Web和移动应用程序(应用程序)的盛行,它们对整体信息安全的影响是显着的。该知识领域涵盖Web和移动安全,强调其安全机制、漏洞和缓解措施的交集。这两个领域有很多共同点,并且在其客户端应用程序(应用程序)提供的特性和功能方面经历了快速发展。这种现象,有时称为应用化,是现代网络和移动生态系统的驱动力。Web和移动客户端应用程序通常使用Web技术与服务器端应用程序接口进行交互。第二种现象,有时也称为网络化,同样影响网络和移动生态系统。在1990年代,Web和移动安全非常关注服务器端和基础设施安全。Web浏览器主要用于呈现和显示没有动态内容的静态网站。即使随着Perl和PHP等早期脚本语言的兴起,对服务器端的关注也占了上风。然而,Web内容在2000年代变得更加动态,服务器端安全性必须解决注入攻击。与网络浏览器类似,早期的移动设备功能有限,主要用于拨打电话或发送短信。当时的移动安全专注于访问控制,呼叫和SMS安全。

现代网络和移动平台的兴起带来了显著的变化。大量的Web应用程序代码不再在服务器端执行,而是在浏览器中运行。Web浏览器对Java,Adobe Flash,JavaScript和浏览器插件和扩展的支持为客户端带来了许多新功能,这促使攻击发生了巨大变化。在网络上显示。新型攻击(如跨站点脚本)出现,插件被证明是脆弱的,例如Adobe Flash浏览器插件以成为攻击者的有吸引力的目标而闻名。为了应对这些新的威胁,浏览器供应商和网站开发商和运营商采取了措施。例如,谷歌浏览器在2019年默认禁用了Adobe Flash插件[1],并开发了新的安全最佳实践[2]。与网络浏览器类似,移动设备变得更加智能,功能更加丰富。智能手机和平板电脑配备了传感器,包括运动、GPS和摄像头。它们具有广泛的计算能力,存储容量,并且可以24-7全天候连接到Internet。现代Android和iOS设备运行成熟的操作系统和功能日益丰富和复杂的应用程序框架。移动应用程序可以使用基于权限的访问控制请求访问所有设备的资源和传感器,并处理高度敏感的用户信息。功能强大、功能丰富且互联互通,使移动客户端成为有希望和有吸引力的攻击者目标。

现代网络和移动生态系统是应用程序兴起的主要驱动力,“万物皆有应用程序”的座右铭总结了近年来的许多技术和安全发展。应用趋势催生了数以百万计的应用程序,从简单的手电筒应用程序到在线社交网络应用程序,从网上银行应用程序到移动和基于浏览器的游戏。它还引发了Web和移动应用程序中使用的技术和安全机制的合并。这两个生态系统通常都是面向客户端-服务器的。

Web浏览器和移动应用程序通常使用以Web为中心的技术与后端服务进行通信。通信主要基于超文本传输协议(HTTP)及其安全扩展HTTPS。Web浏览器和移动应用程序都倾向于主要交换Hypter text标记语言(HTML),JSON和XML文档,并且都在服务器和客户端广泛使用JavaScript编程语言。网络化描述了向这些网络技术的转换。

现代网络和移动生态系统中大量的应用程序也影响了软件分发模式,从网站下载转移到集中式应用程序商店,允许开发人员发布,宣传和分发他们的软件,用户下载新的应用程序和应用程序。更新。集中式软件分发对Web和移动设备的更新频率和速度产生了积极影响。

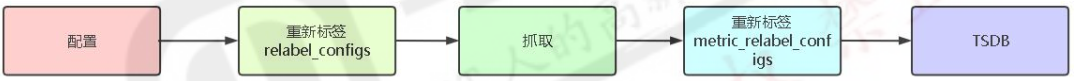

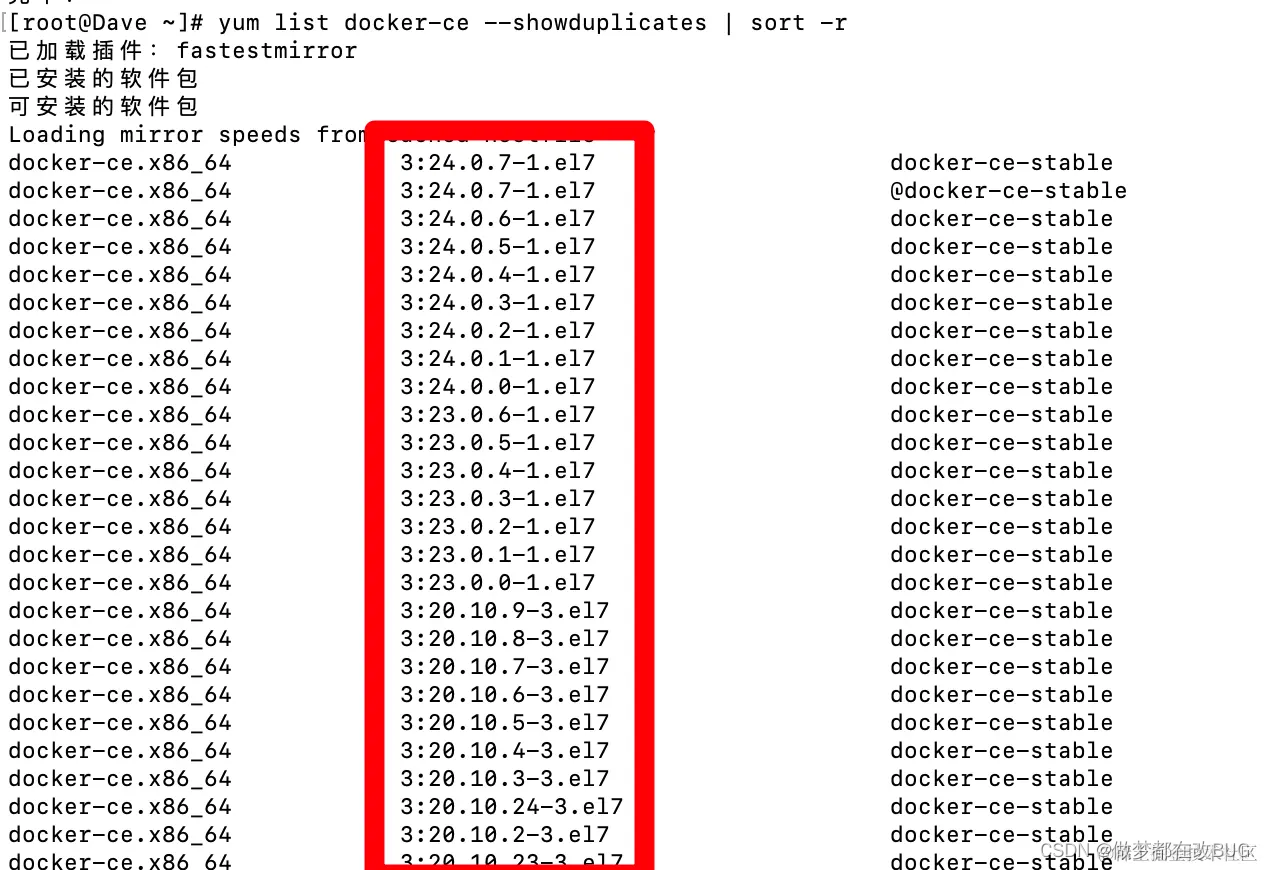

该知识领域侧重于应用趋势,并介绍了网络化现象的核心技术。图1概述了所涉及的实体及其交互。

【图 1】 Web和移动生态系统

在介绍了核心技术和概念之后,我们描述了重要的安全机制,并说明了它们与非Web和非移动生态系统的区别。软件和内容隔离是重要的安全机制,旨在保护应用程序和网站免受恶意访问。虽然隔离与传统操作系统的关系被理解(参见操作系统和虚拟化CyBOK知识领域[3]),但将概述Web和移动平台的细节。

现代Web和移动平台引入了基于权限对话的新形式的访问控制。虽然在身份验证,授权和问责制CyBOK知识领域[4]中包含了对访问控制的更一般性的讨论,但该知识领域讨论了网络和移动细节。Web和移动应用程序广泛使用HTTP和HTTPS协议。因此,我们将在网络安全中讨论Web公钥基础结构(PKI)和HTTPS扩展传输层安全性(TLS)部分。

CyBOK知识领域[5]。同样,我们将讨论特定于Web和移动的身份验证方面,将读者推荐给身份验证,授权和责任CyBOK知识领域[4],以对身份验证进行更一般性的讨论。最后,我们将频繁的软件更新视为一项至关重要的安全措施。虽然软件更新在传统计算机系统中同样重要,但网络和移动生态系统的集中化1带来了新的挑战和机遇。

以下各节重点介绍特定于Web和移动的客户端和服务器端安全方面。但是,我们不会解决常见的软件漏洞(参见软件安全CyBOK知识领域[6])和操作系统安全(参见操作系统和虚拟化CyBOK知识领域[3])一般。第3节首先介绍网络钓鱼和点击劫持攻击和防御。两者都会影响Web和移动客户端,并利用人类在正确解析URL或识别网站视觉外观变化方面的困难。由于功能丰富的Web和移动客户端存储敏感数据,我们将讨论客户端存储安全问题和缓解措施。最后,第3节讨论了对移动客户端的物理攻击,包括污迹攻击和肩部冲浪。第4节讨论了服务器端的挑战,首先概述了频繁的注入攻击。我们讨论了SQL和命令注入攻击,这些攻击允许恶意用户操纵数据库查询以存储Web应用程序和命令的后端执行。接下来讨论了跨站点脚本和跨站点请求伪造攻击以及可能导致服务易受攻击的常见服务器端错误配置后端。

总体而言,对客户端和服务器端安全挑战的讨论旨在强调Web和移动生态系统中实体之间的自然分裂。此外,所选方面说明了网络和移动世界与其他生态系统之间的差异。

由于其专注于Web和移动安全的交叉点,因此本知识领域不包括Web或移动设备(如移动设备)所特有的方面。安全性、移动网络(即2G/3G/4G/5G)安全性(参见物理层和电信安全CyBOK知识领域[7])和移动恶意软件。其中一些方面在硬件安全CyBOK知识领域[8],恶意软件和攻击技术CyBOK知识领域[9]和网络安全CyBOK知识领域[5]中进行了讨论。我们也不讨论侧信道攻击;侧信道安全的概念和示例在硬件安全CyBOK知识领域[8]中给出。