原创 袁哥大话安全 袁哥大话安全

一、工作内容

网络安全应急响应人员针对安全监测人员、业务部门或上级部门反馈的疑似安全事件进行研判,根据研判情况进行实际的上机排查和调查,以确定安全事件的原因、影响范围和解决方案。

网络安全事件应急响应的一般步骤:

1.1 网络安全事件检测分析

1)确定安全事件类型:首先要确定安全事件的类型,包括恶意软件感染、入侵攻击、数据泄露等,以便有针对性地进行排查和分析。

2)收集安全事件相关信息:收集安全事件发生时的相关信息,包括安全日志、网络流量数据、系统状态信息等,以便后续分析和调查。

3)分析安全事件现场:通过分析安全事件现场的系统日志、网络流量和系统状态信息等,确定安全事件的发生时间、攻击路径、受影响的系统和用户等,了解安全事件的情况和影响范围。

4)使用安全工具进行排查:利用安全工具和软件进行安全事件的排查和检测,包括入侵检测系统(IDS)、入侵防御系统(IPS)、反病毒软件、网络流量分析工具等,以发现潜在的安全威胁和攻击活动。

1.2 网络安全事件调查溯源

发生安全事件后,通过追溯攻击活动的来源、路径和方法,以确定攻击者身份、攻击手段和攻击目的,从而采取相应的对策和措施。

网络安全应急调查溯源的一般步骤:

-

收集相关信息:收集安全事件发生时的相关信息,包括安全日志、网络流量数据、系统状态信息、恶意软件样本等,以便后续分析和调查。

-

分析攻击活动:通过分析收集到的信息和数据,确定攻击活动的发生时间、攻击路径、受影响的系统和用户等,了解攻击活动的情况和影响范围。

-

追踪攻击源IP地址:通过网络流量分析和日志分析,追踪攻击活动的源IP地址和攻击来源,确定攻击者的位置和身份。

-

分析攻击手段:对攻击活动使用的攻击手段进行分析和识别,包括恶意软件、漏洞利用、社会工程学攻击等,确定攻击者使用的工具和技术。

-

查找攻击漏洞:对受影响的系统和网络进行漏洞扫描和分析,查找可能存在的安全漏洞和弱点,确定攻击者利用的漏洞和攻击路径。

-

调查攻击目的:分析攻击者的攻击目的和动机,包括信息窃取、系统破坏、金钱勒索等,确定攻击活动的真实目的和影响。

-

收集证据和取证:收集攻击活动的证据和取证信息,包括日志记录、网络流量、恶意软件样本、攻击者留下的痕迹等,以便追究攻击者的责任和违法行为。

1.3 网络安全事件闭环处置

网络安全事件发生后,通过全面的应急响应流程和措施,对安全事件进行及时、有效的处置和解决,以保护系统和数据的安全,恢复业务功能,防止类似事件再次发生。

网络安全应急闭环处置的一般步骤:

1)安全事件检测和确认:通过安全监控系统和安全事件检测工具,及时发现异常行为和安全事件,确认安全事件的类型、范围和影响程度。

2)应急响应团队召集:立即召集应急响应团队,启动应急响应计划,明确团队成员的职责和任务,分配工作任务和资源。

3)安全事件分析和评估:对安全事件进行分析和评估,确定安全事件的原因、攻击路径和影响范围,评估安全风险和影响程度。

4)安全事件隔离和恢复:采取措施隔离受影响的系统或网络,防止攻击进一步扩散和侵害,尽快恢复受影响的业务功能和系统服务。

5)数据备份与恢复:恢复受影响的数据和系统配置,采取数据备份和恢复的措施,确保关键数据和系统的完整性和可恢复性。

6)安全事件记录和报告:记录安全事件的处理过程和结果,包括采取的措施、处理结果、经验教训等,及时向相关部门和领导报告安全事件的处理情况。

7)安全事件回顾与总结:对安全事件的处理过程进行回顾与总结,总结经验教训,提出改进和加强的建议,以提高对安全事件的应对能力和水平。

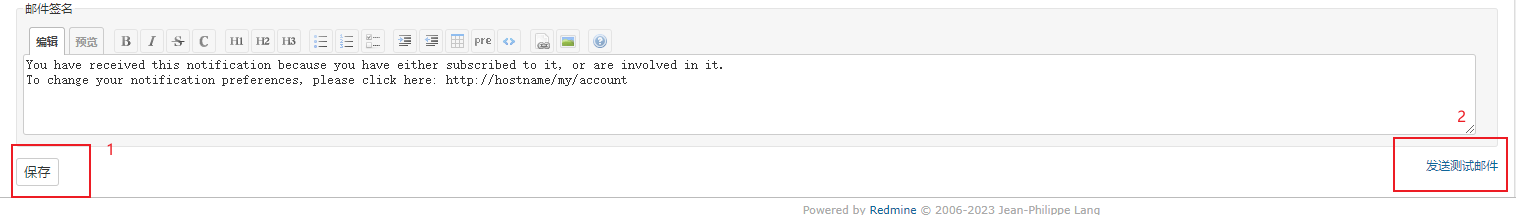

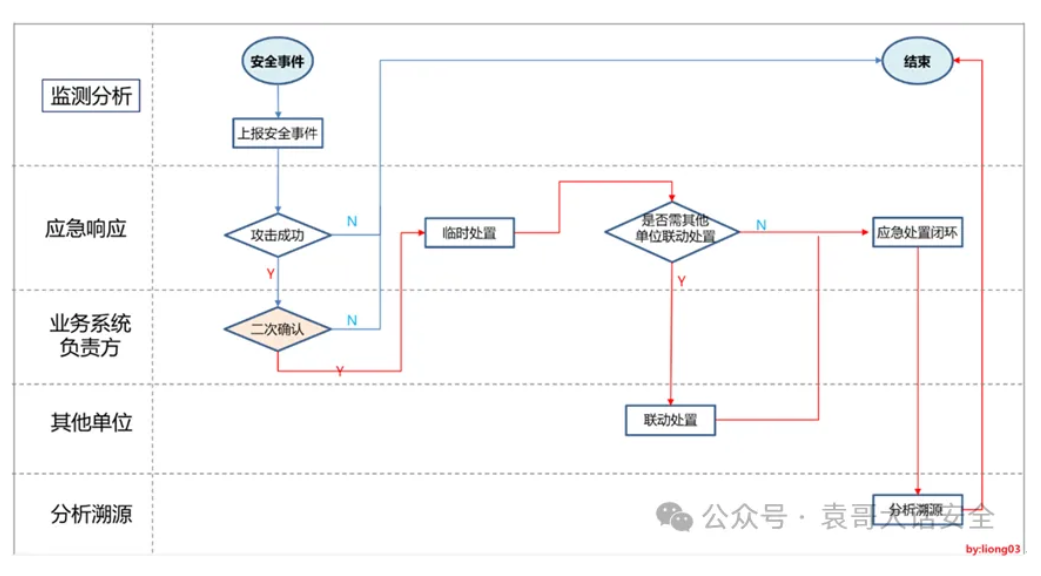

二、工作流程

网络安全事件应急响应工作流程如下:

1)监测分析:监测人员发现可疑攻击事件进行上报;

2)应急响应:应急响应人员研判攻击是否成功,针对攻击成功事件协助临时处置,必要时协同其他单位联动处置,协助进行应急处置闭环;

3)业务系统:针对应急响应专家研判确定攻击成功的事件进行二次确认,核查业务系统受到的影响,是否存在恶意文件或者恶意命令执行等。

4)其他单位:该项涉及网省联动、省地联动、跨区联动及警企联动,需根据真实情况判断其协助方式。

5)分析溯源:在应急响应专家完成事件处置后,由分析溯源专家针对该次攻击相关特征进行溯源分析,尝试确认攻击者身份,是否为组织性行为,比对以外溯源记录,确定是否为APT攻击。

网络安全事件应急响应工作流程图

三、管理规范

安全事件应急响应人员提供事件检测分析、调查溯源、闭环处置等应急响应服务。对安全监测人员的发现或疑似的网络安全事件提供全方位的技术支持,在最短时间内控制网络安全事件对系统造成的影响,确定网络安全事件的故障源及问题的原因,并提供解决方案。

具体网络安全应急响应能力包括但不限于以下内容:

1)应急响应专家24小时处于待命状态,提供全方位的7*24安全事件应急响应服务。

2)应急响应专家随时响应安全监测分析人员上报的攻击事件,采取合理措施进行安全事件抑制、临时处置及最终闭环,处置过程中需根据实际情况开展联动处置。

3)应急响应过程中时限要求,具体如下:

确定是否攻击成功:平时20分钟;重保15分钟;临时处置方法:平时20分钟;重保15分钟;确定影响范围:平时30分钟;重保20分钟;是否升级处置:平时20分钟;重保15分钟;联动处置:平时1小时;重保30分钟;应急闭环:平时2小时;重保1小时。

4)溯源取证:确认攻击还原攻击路线,同时核实被攻击目标是否存在安全漏洞;开展攻击者溯源,尝试确认网络攻击者的真实身份,编制分析溯源取证报告。

四、常见问题Q&A

安全事件应急响应常见问题包括:

1)安全事件应急响应过程中,一些关键岗位人员不能及时到位。

解决办法:

选择合适协调人员,需要选择一个与熟悉多个业务情况人员作为接口人员,在实施过程中需要保证各业务系统直接维护人员在岗,便于在紧急情况出现时做出判断和协调。

2)应急检测分析过程中,一些操作可能存在风险,可能导致业务或网络故障。

解决办法:

1.原则上应急检测分析仅可使用查询相关的操作,如特殊原因需要增、删、减操作,需要系统或业务方授权和监控下进行,检测分析人员并应尽量避免直接增、删、减操作,应由熟悉系统和业务的专业人员操作;

2.操作前应进行操作的风险识别,有风险的操作需要可回退操作;

3.重要信息先备份,比如配置文件备份、数据备份。

3)在应急处置过程中,运维人员进行系统安全加固,安全加固操作容易存在风险。

解决办法:

1.安全加固操作可回退;

2.重要信息先备份;

3.操作在相应人员的授权和监控下进行;

4.重要系统应在测试环境验证操作风险后,才可去生产环境执行操作;

5.选择合适的时间,有风险的操作尽量避开业务高峰时段。

![最大熵原理[解释+例题]](https://img2024.cnblogs.com/blog/3436794/202409/3436794-20240911162934647-735736923.jpg)