漏洞名称:Apache Solr /solr/admin/info/properties:/admin/info/key 权限绕过漏洞(CVE-2024-45216)

English Name:Apache Solr /solr/admin/info/properties:/admin/info/key Permission Bypass Vulnerability(CVE-2024-45216)

CVSS core: 7.3

漏洞描述:

Apache Solr是一个开源搜索服务器,使用Java语言开发,主要基于HTTP和Apache Lucene实现。Apache Solr实例使用PKIAuthenticationPlugin(当Solr 以 SolrCloud 模式启动并配置为使用身份验证时该插件可能被启用)时存在身份验证绕过漏洞,攻击者可通过在Solr API路径末尾添加/admin/info/key的方式来绕过Solr的认证机制,从而可能访问敏感数据或执行未授权操作。攻击者可以访问并获取敏感数据,如用户信息、企业机密等。 部分情况下,攻击者可能利用漏洞执行系统命令,控制受影响的系统。

FOFA自检语句:

app=“APACHE-Solr”

受影响资产数量: 82,722

受影响版本:

5.3.0 <= Apache Solr < 8.11.4

9.0.0 <= Apache Solr < 9.7.0

解决方案:

加入用户身份认证机制或token验证,对系统的功能点增加权限控制。

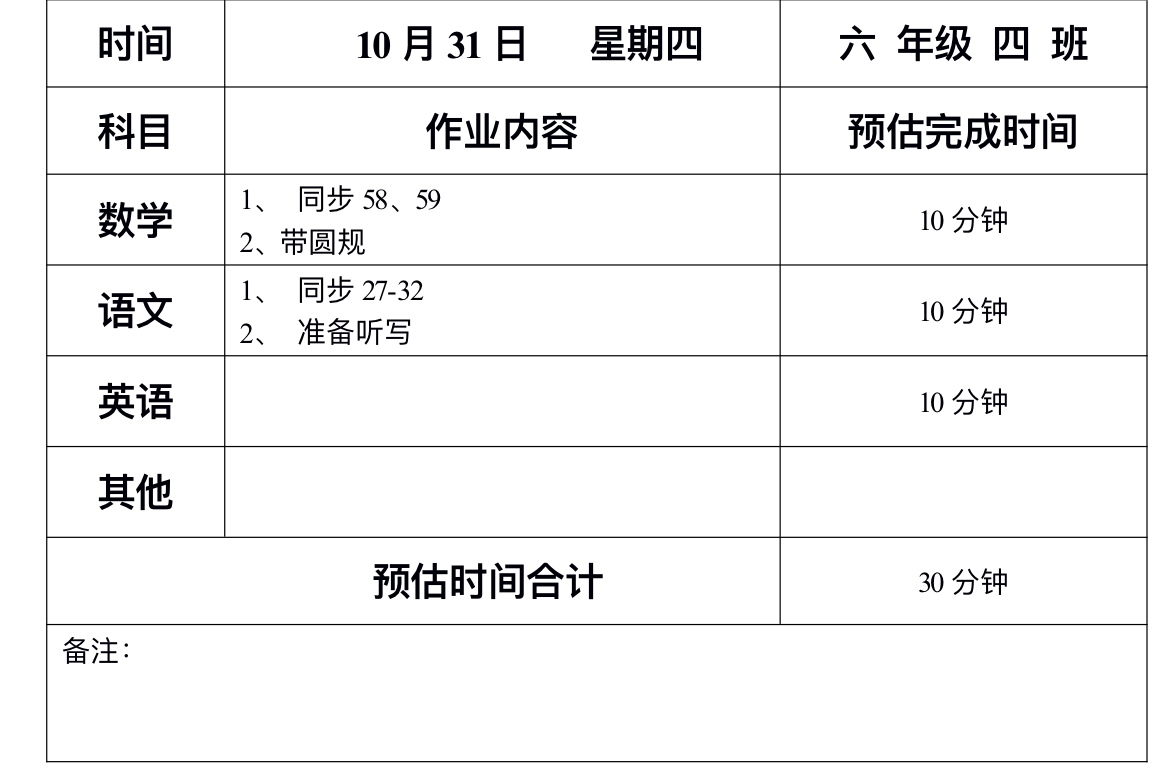

漏洞检测工具:

【Goby】-资产绘测及实战化漏洞扫描工具,实战漏洞验证效果如图所示:

了解Goby

Goby预置了最具实战化效果的漏洞引擎,覆盖Weblogic,Tomcat等最严重漏洞。Goby也提供了可以自定义的漏洞检查框架,发动了互联网的大量安全从业者贡献POC,保证持续的应急响应能力,目前已收录1900+POC。

查看Goby更多漏洞:Goby历史漏洞合集