20222424 2024-2025-1 《网络与系统攻防技术》实验五实验报告

1.实验内容

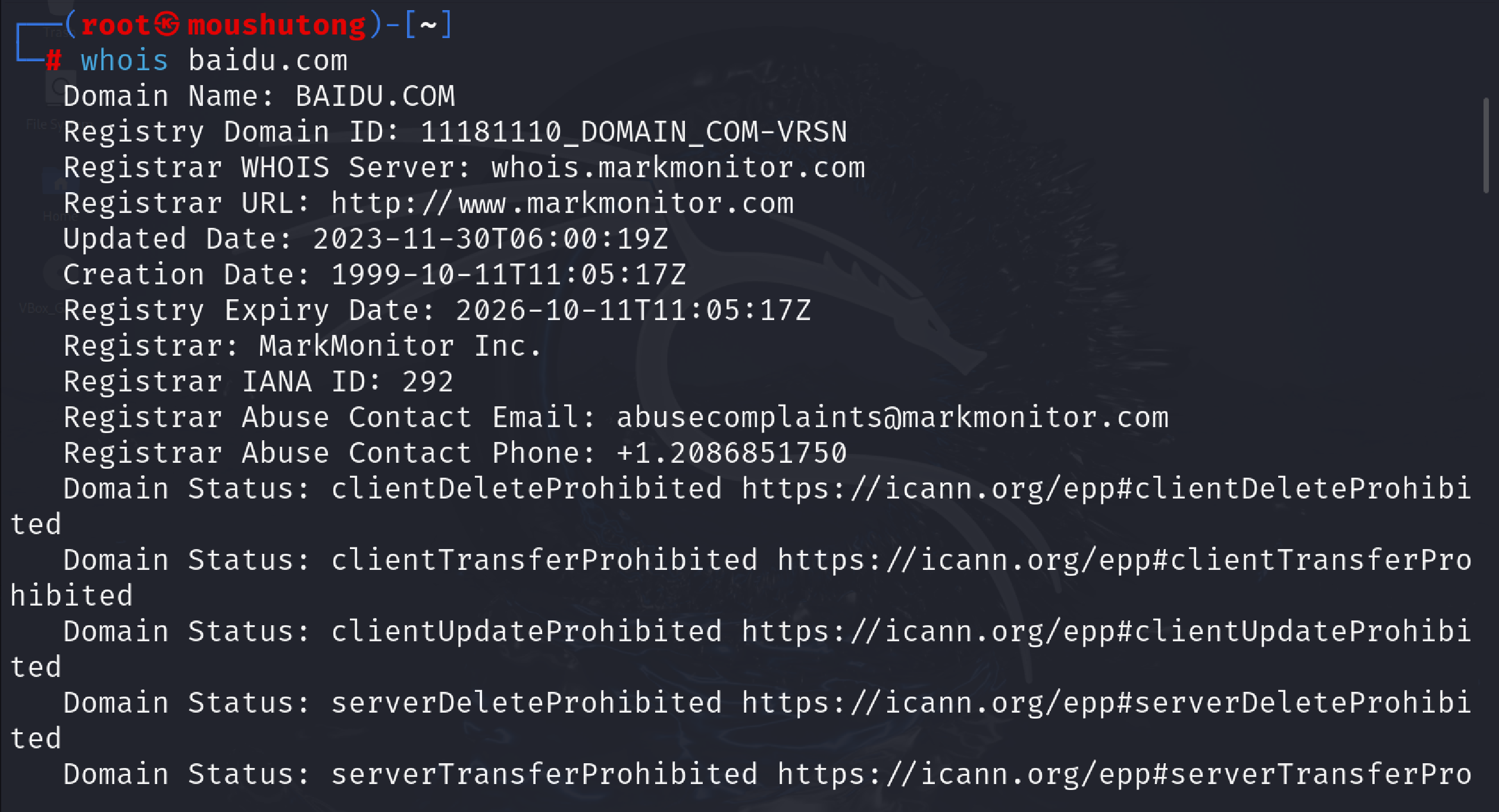

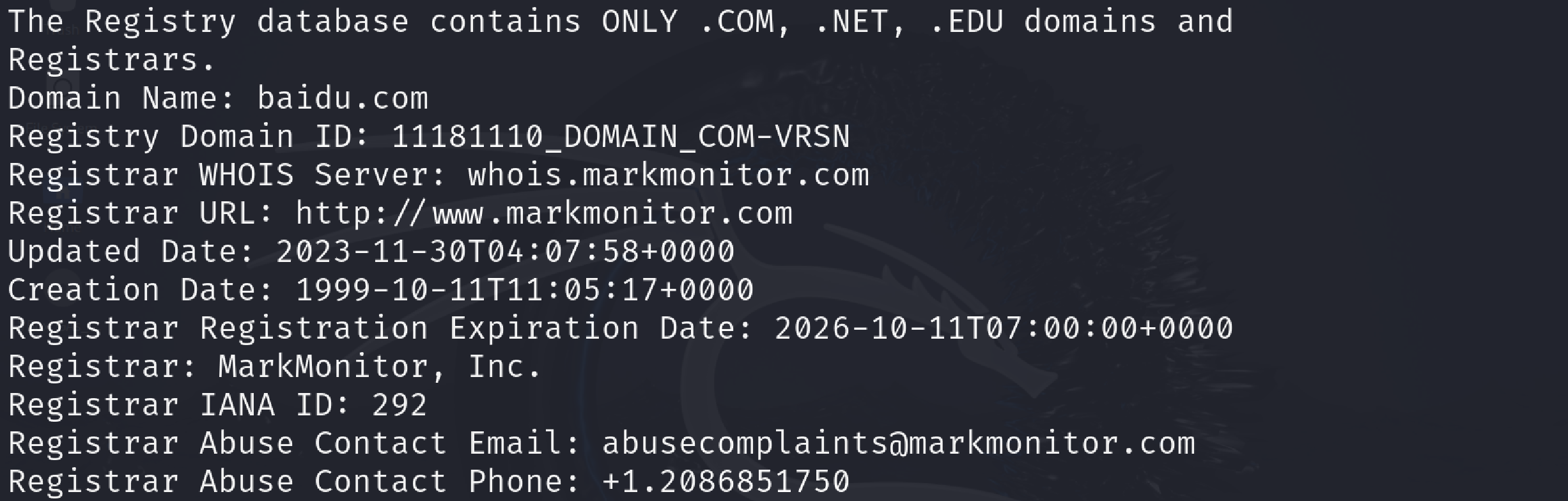

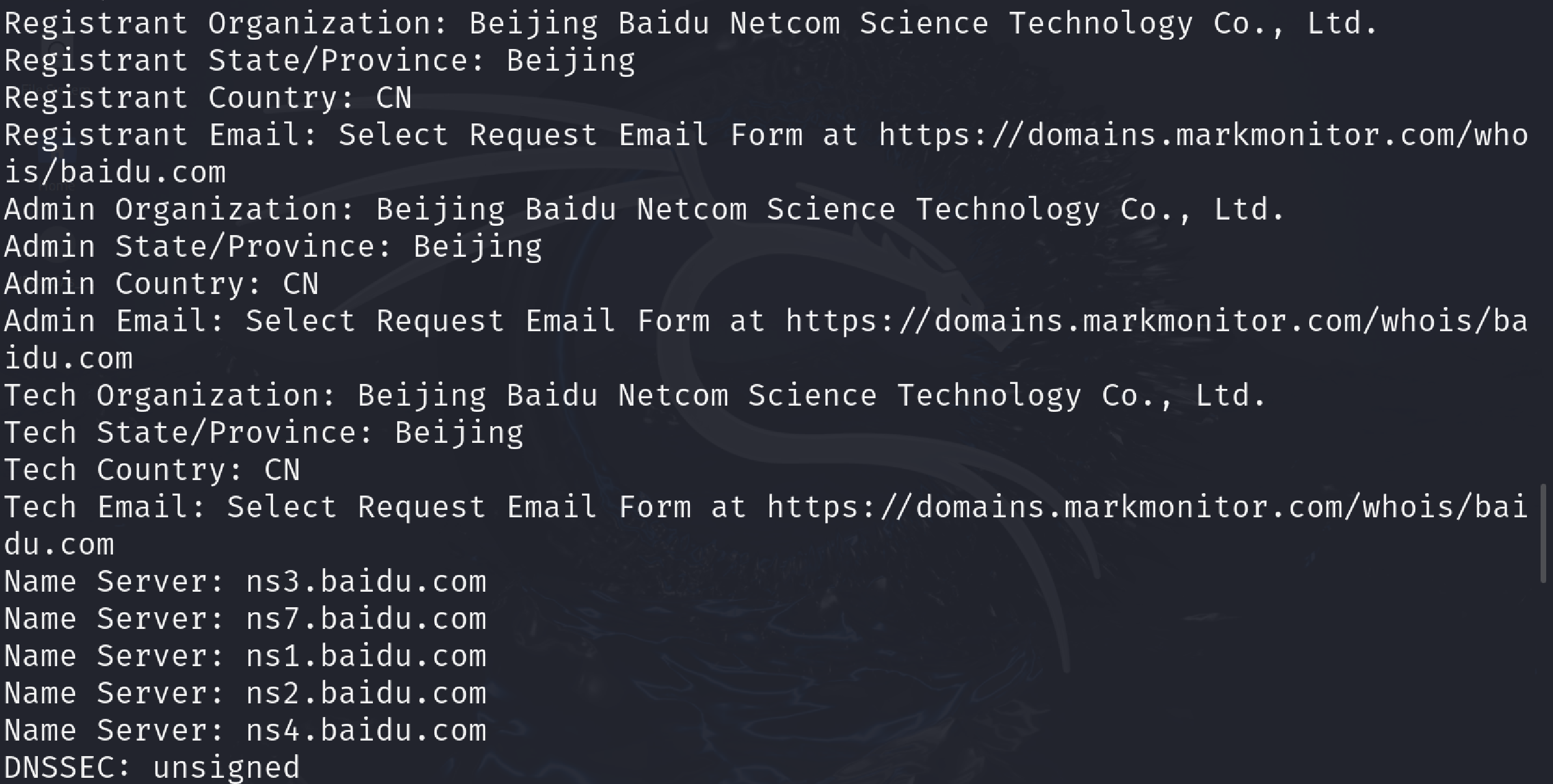

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

- PS:使用whois、dig、nslookup、traceroute、以及各类在线和离线工具进行搜集信息(要求必须用- WHOIS、dig、nslookup、traceroute、tracert以及在线工具)

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机IP地址是否活跃

-

靶机开放了哪些TCP和UDP端口

-

靶机安装了什么操作系统,版本是多少

-

靶机上安装了哪些服务

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机上开放了哪些端口

-

靶机各个端口上网络服务存在哪些安全漏洞

-

你认为如何攻陷靶机环境,以获得系统访问权

(5)①通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。②并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

2.实验过程

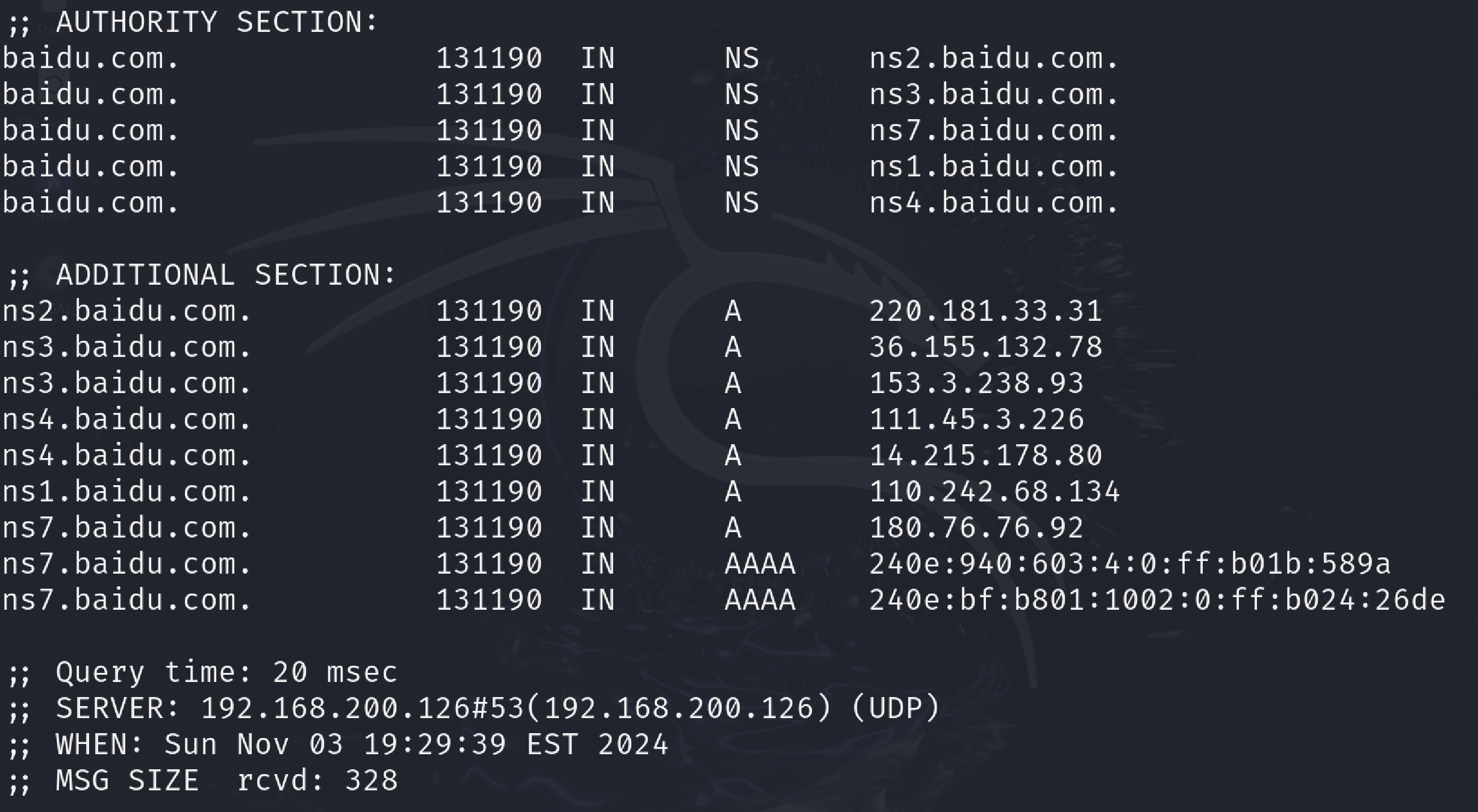

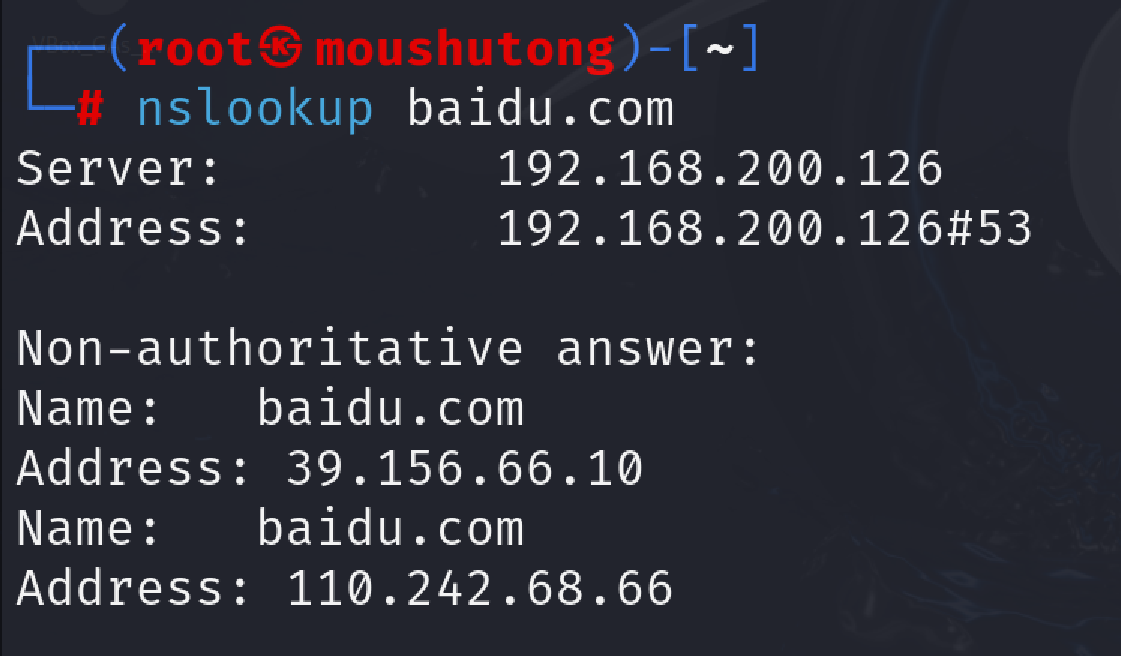

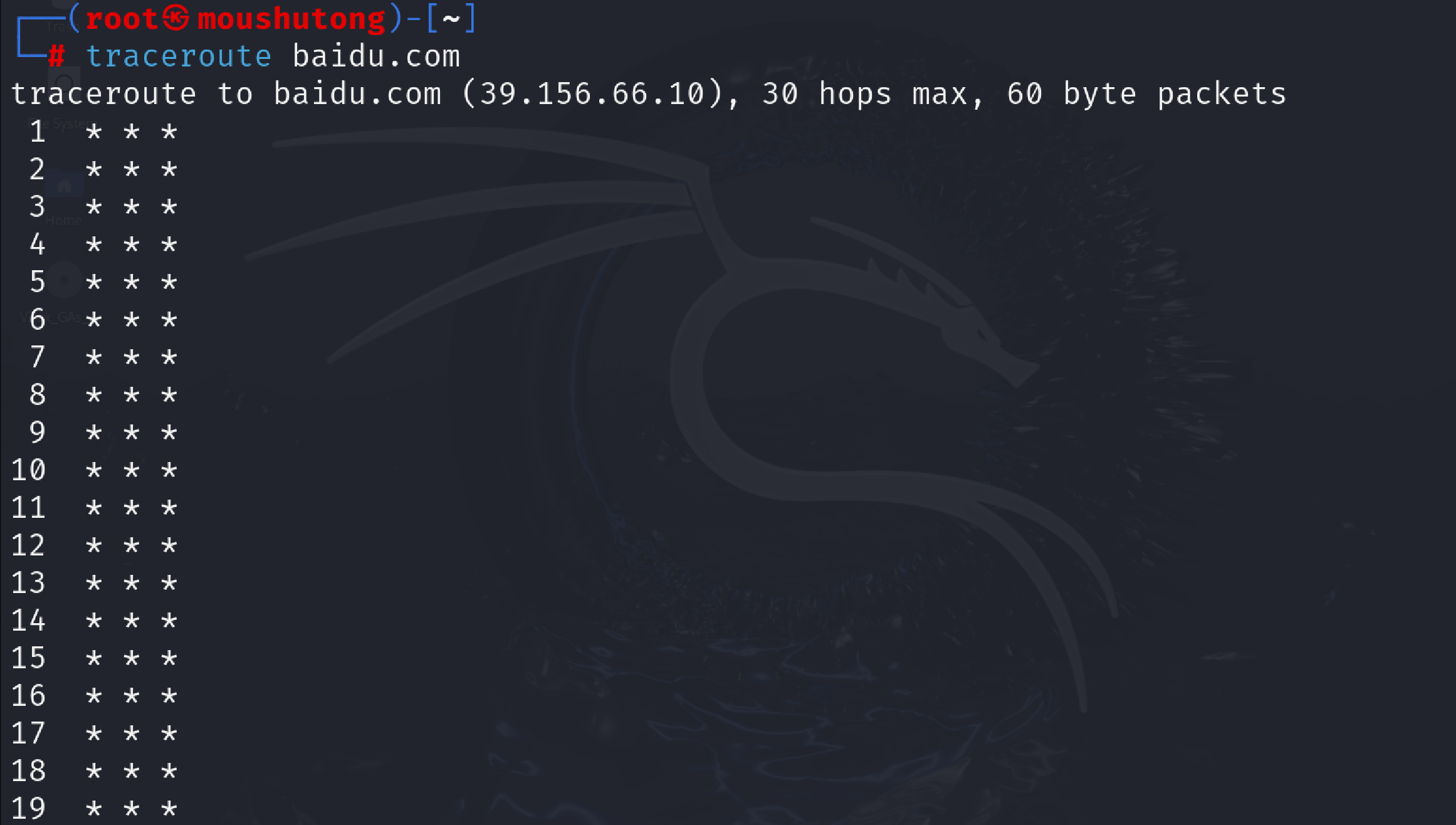

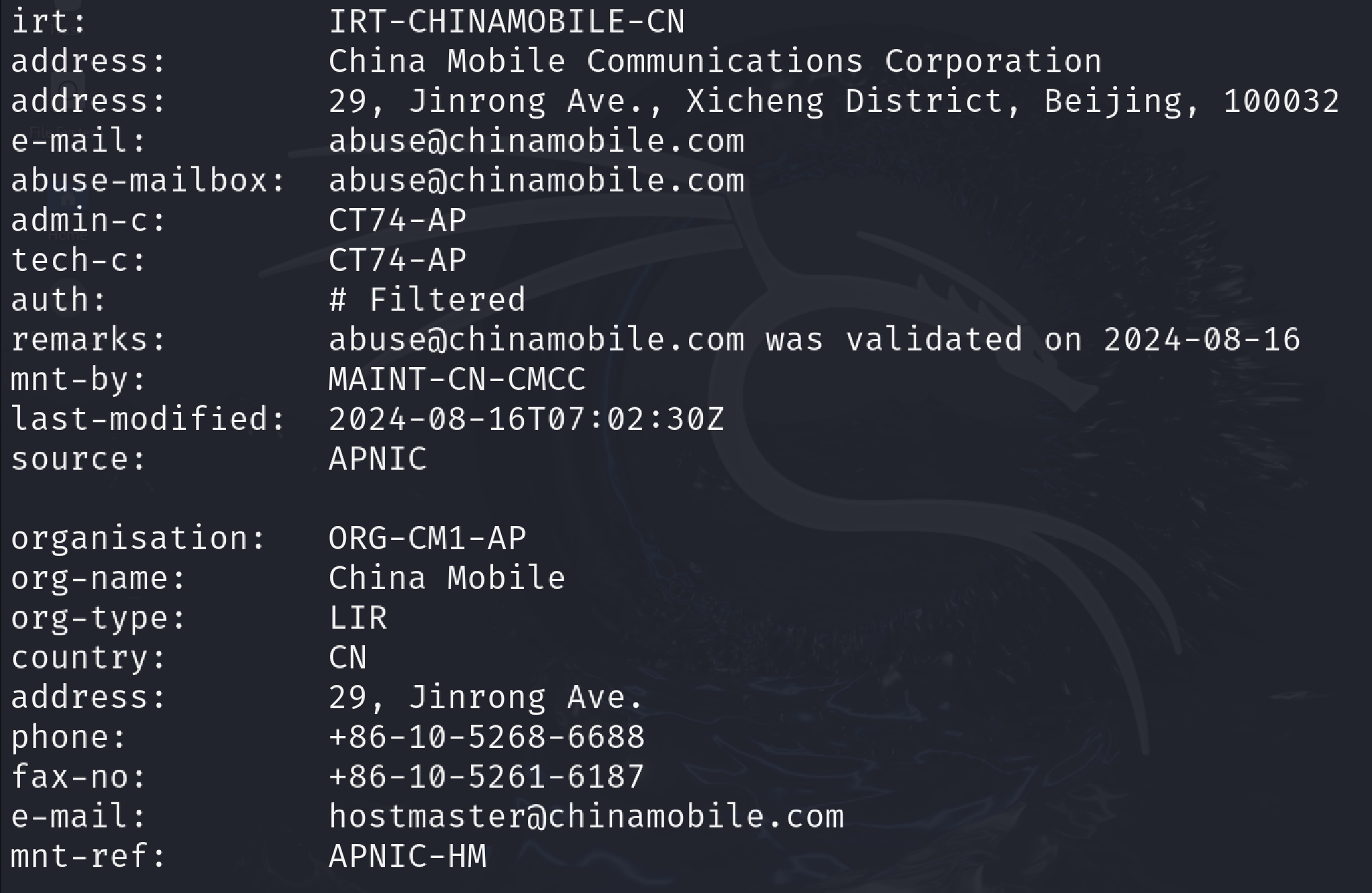

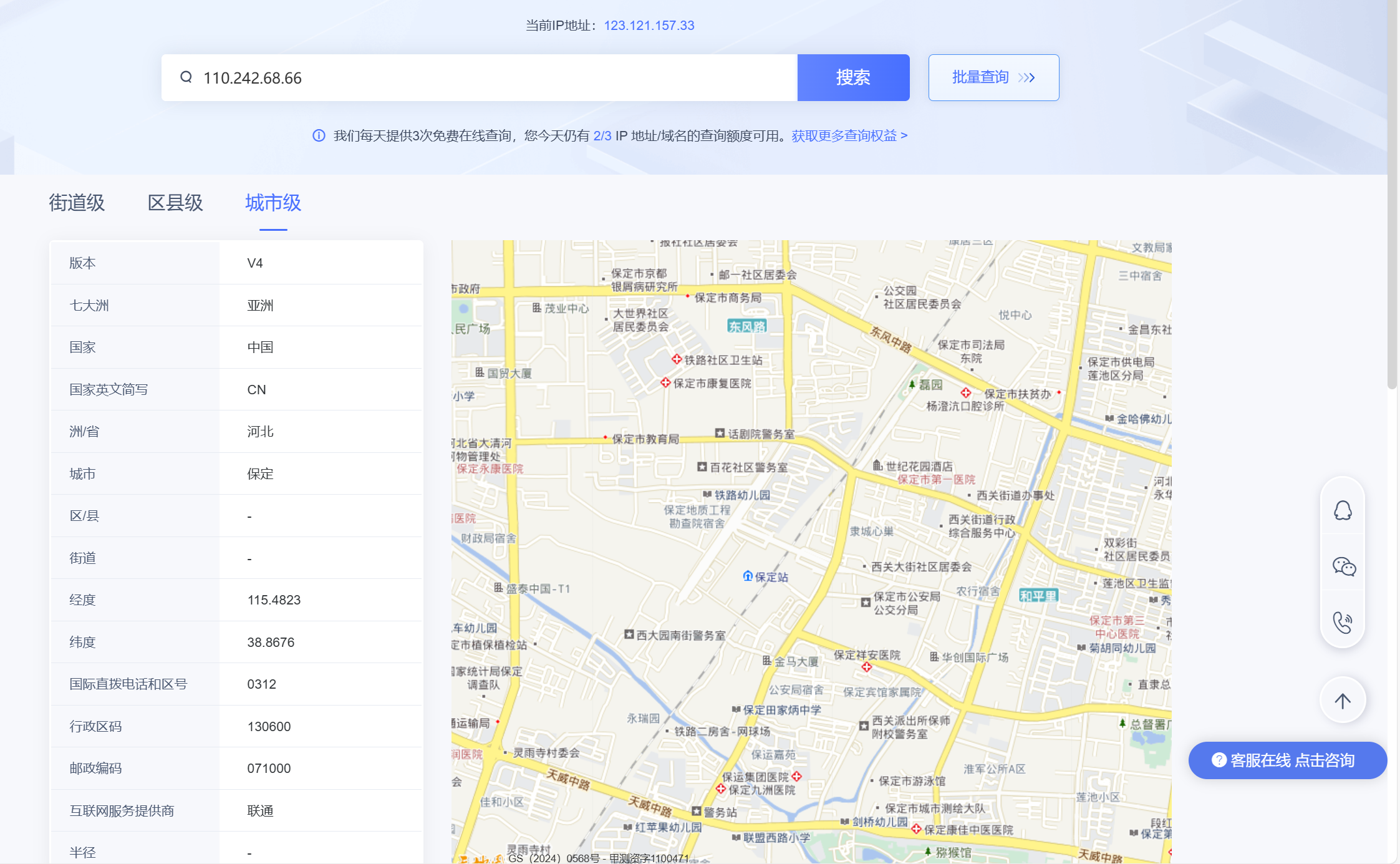

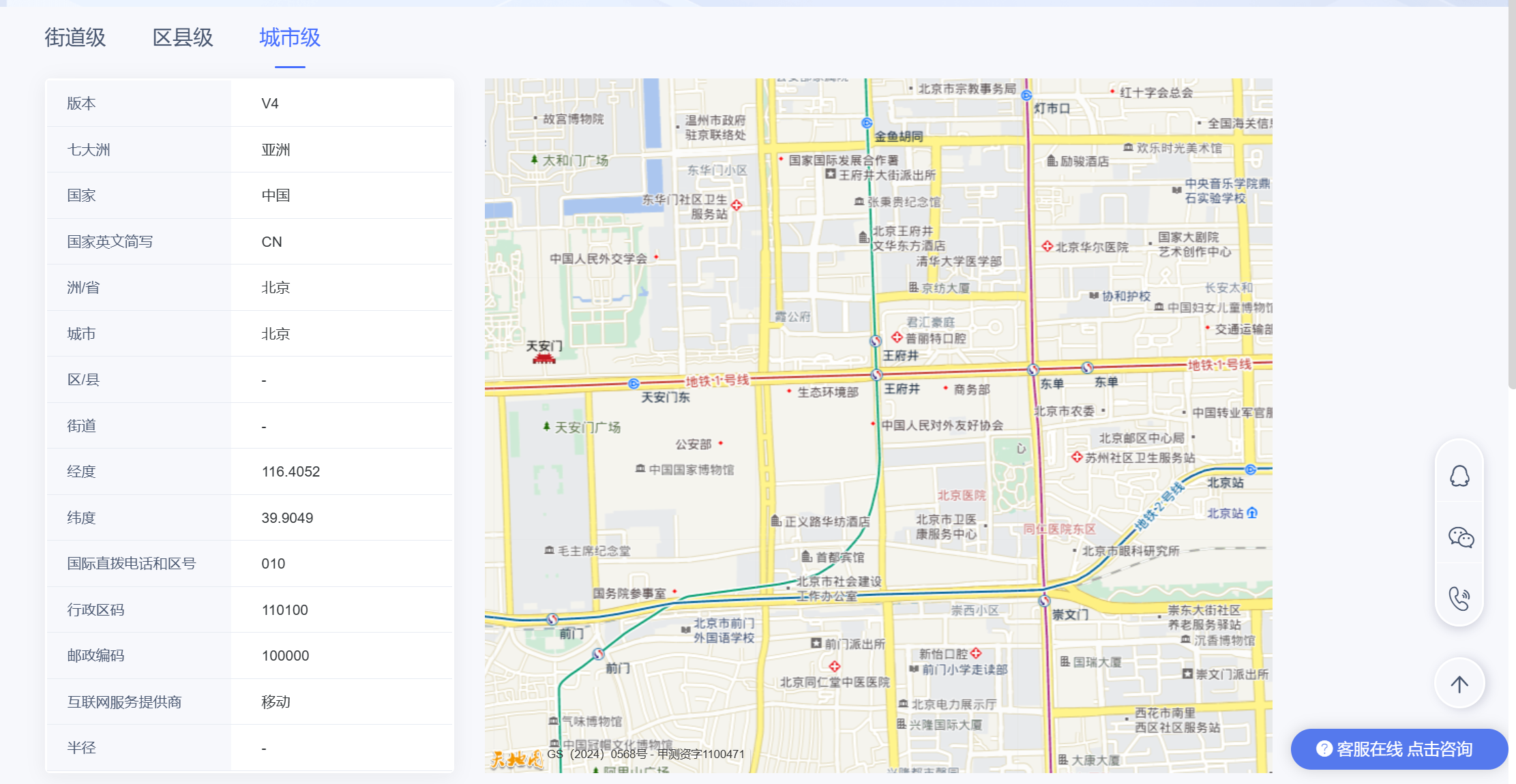

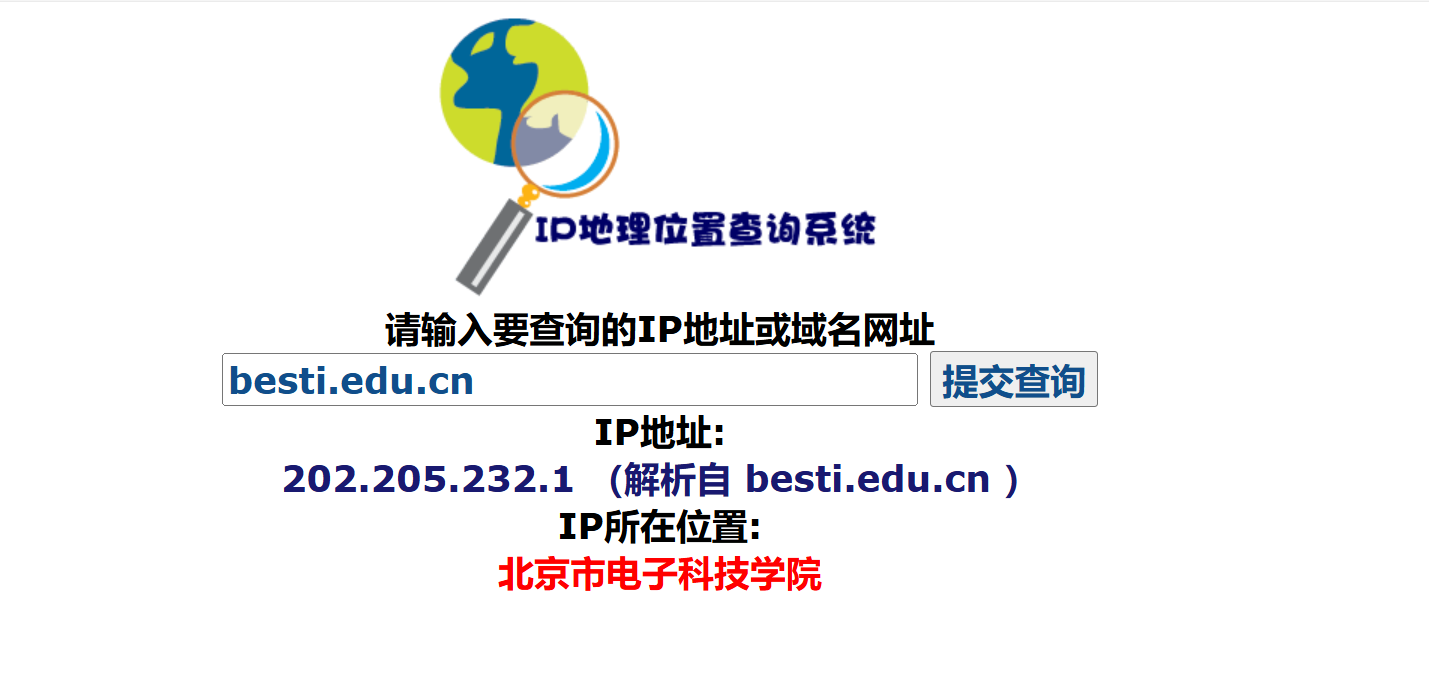

2.1从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

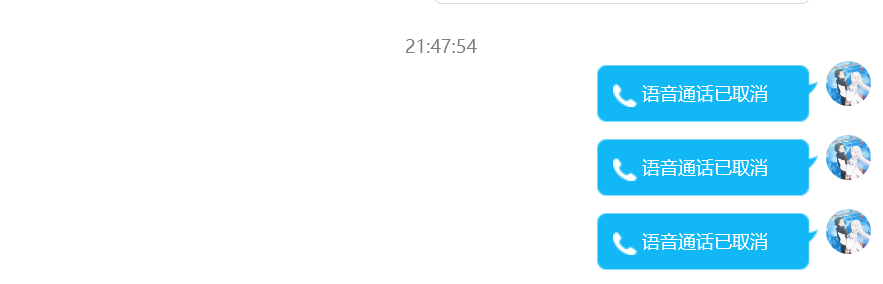

2.2尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

通过拨打QQ电话,获取对方IP:

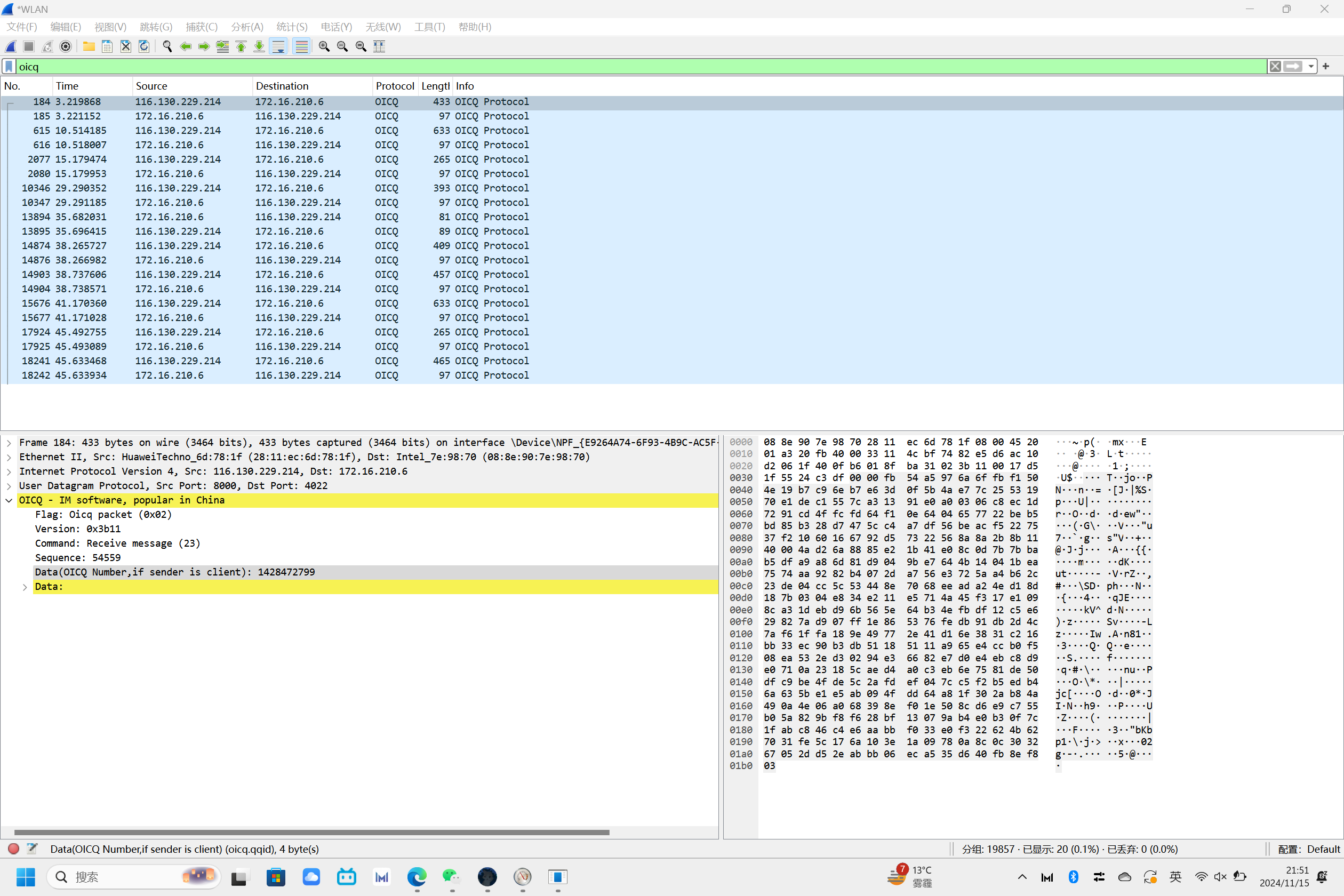

启动wireshark,抓包,看到了OICQ包:

OICQ(Open ICQ)是一种即时通讯协议,最初由中国著名互联网公司腾讯开发和推广。类似于ICQ(I Seek You)协议,OICQ允许用户通过互联网进行实时的文本、语音和视频通信。在这里还能看到我的 QQ号:1428472799

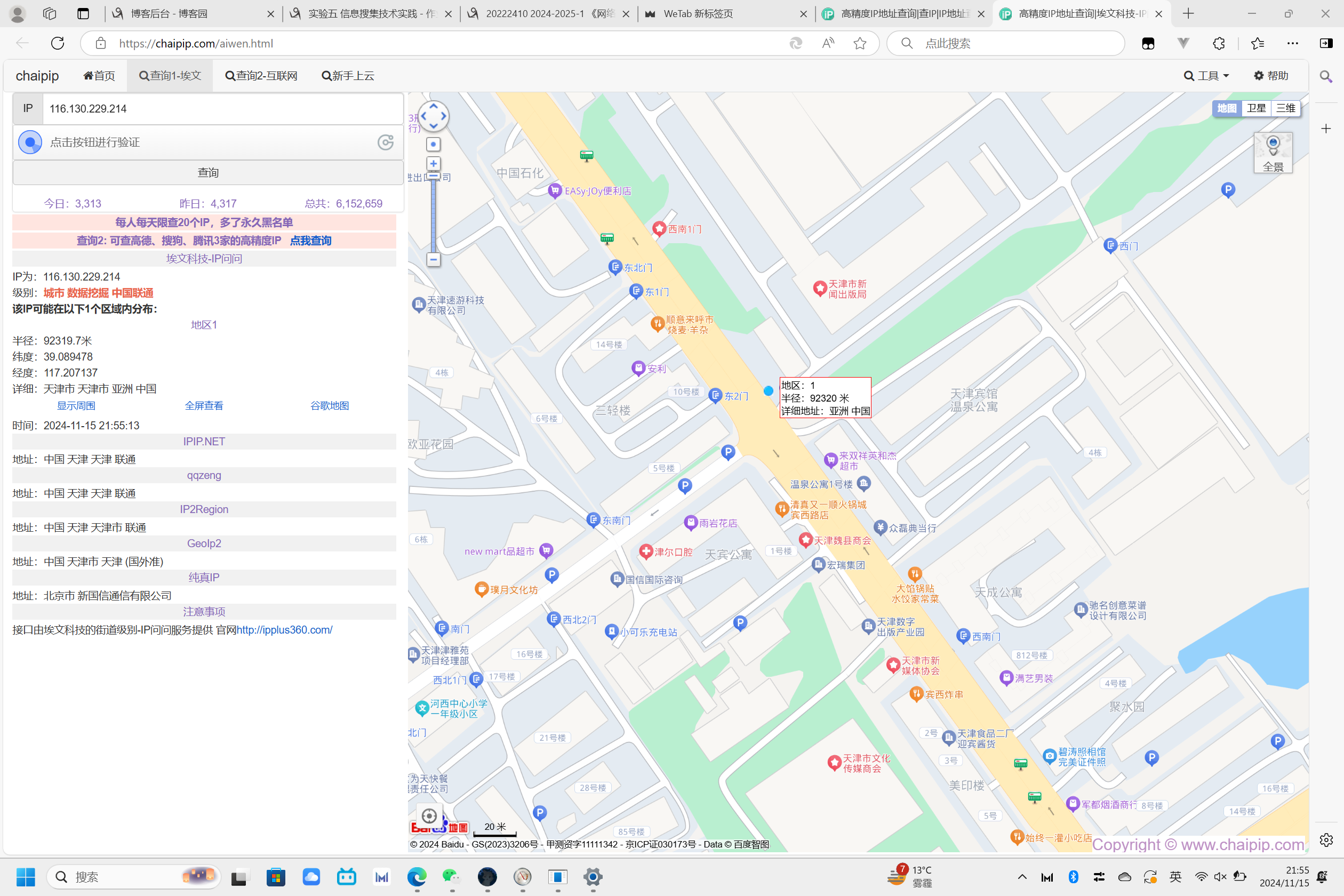

查询IP:

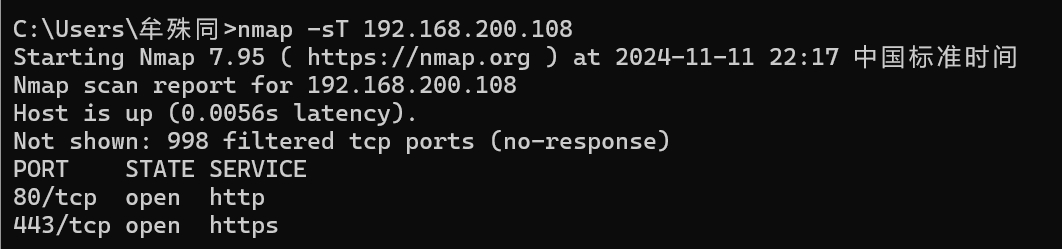

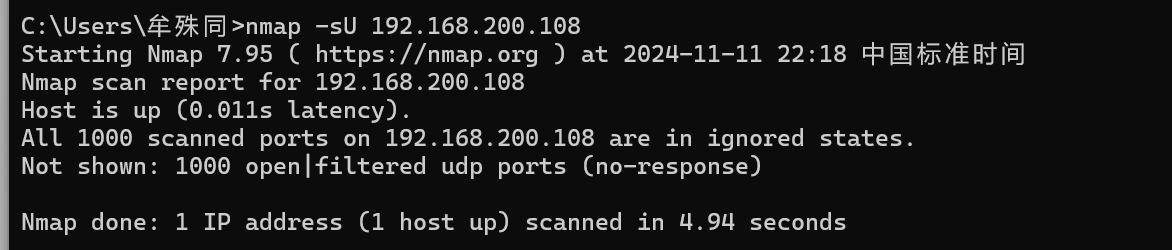

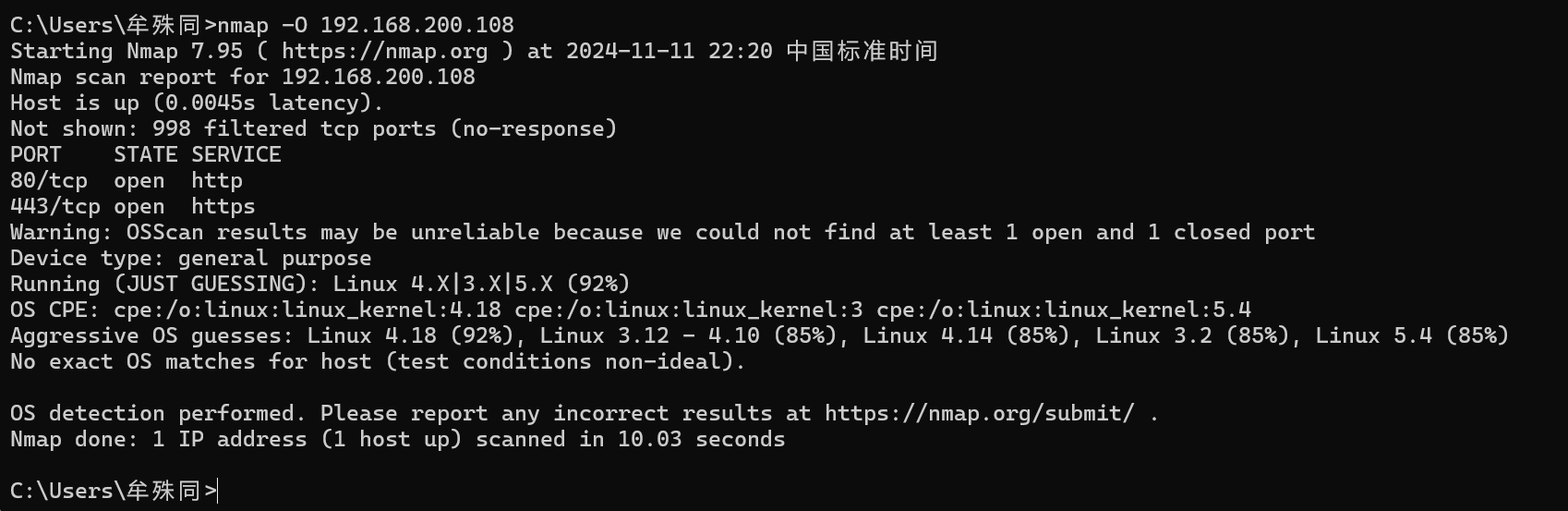

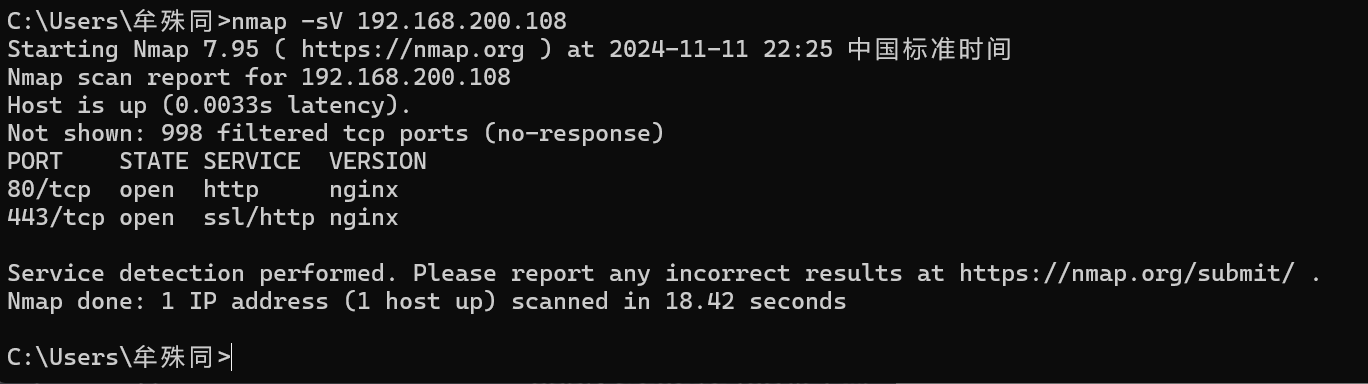

2.3使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

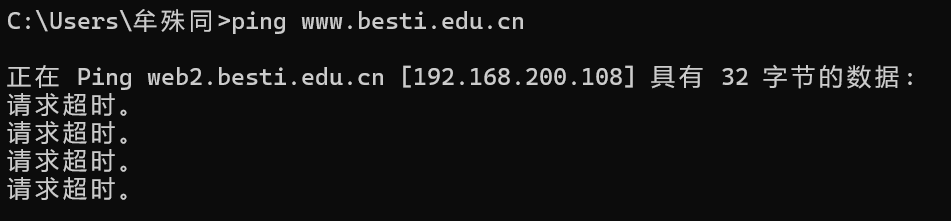

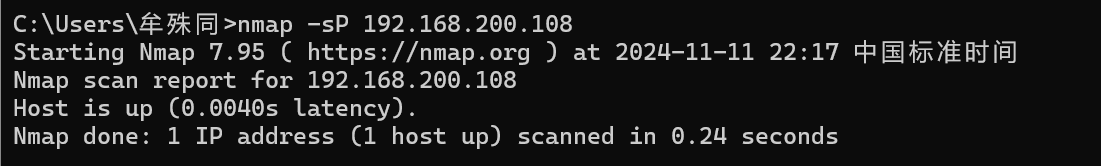

靶机ip:192.168.200.108

- 靶机IP地址是否活跃

IP地址活跃 - 靶机开放了哪些TCP和UDP端口

开放了HTTP/HTTPs端口

没有开放的UDP端口 - 靶机安装了什么操作系统,版本是多少

可以看到操作系统是Linux 4.18 - 靶机上安装了哪些服务

HTTP/HTTPS服务

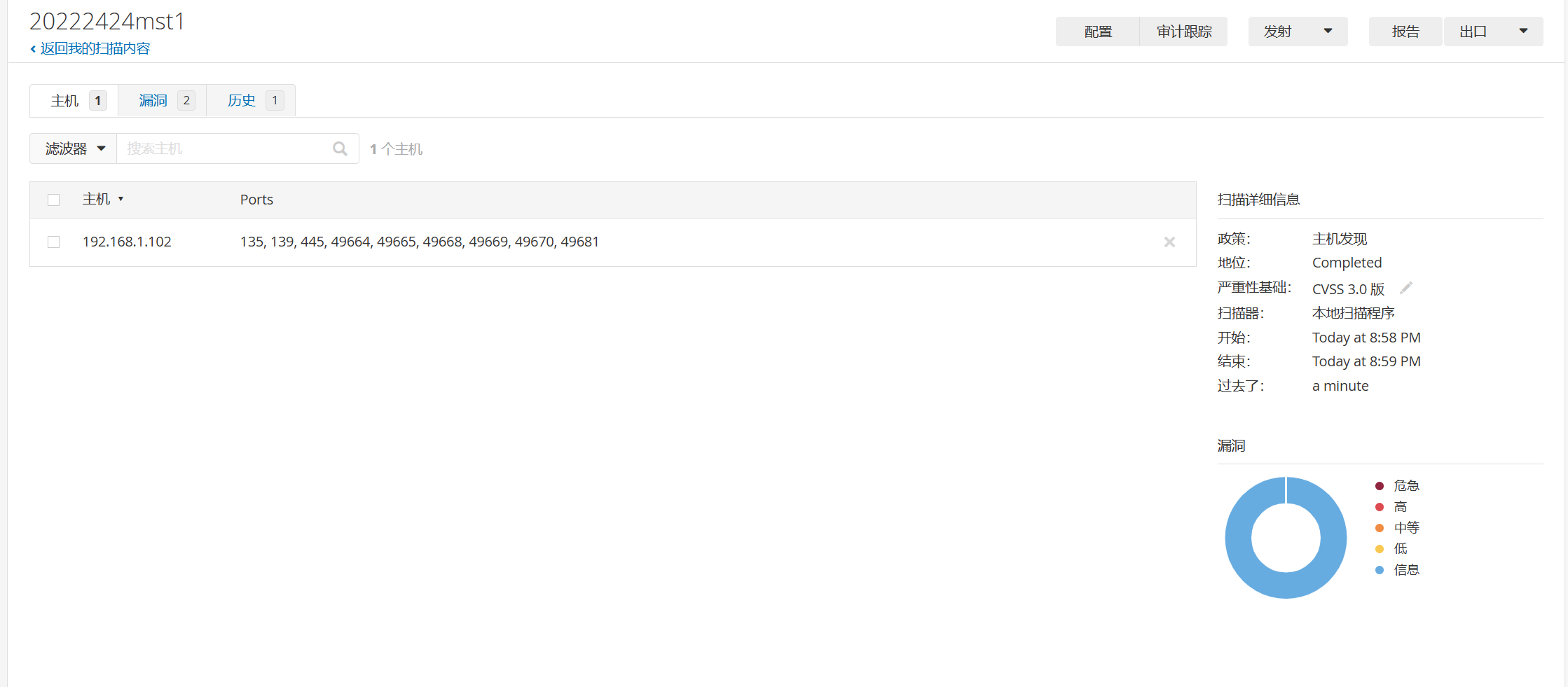

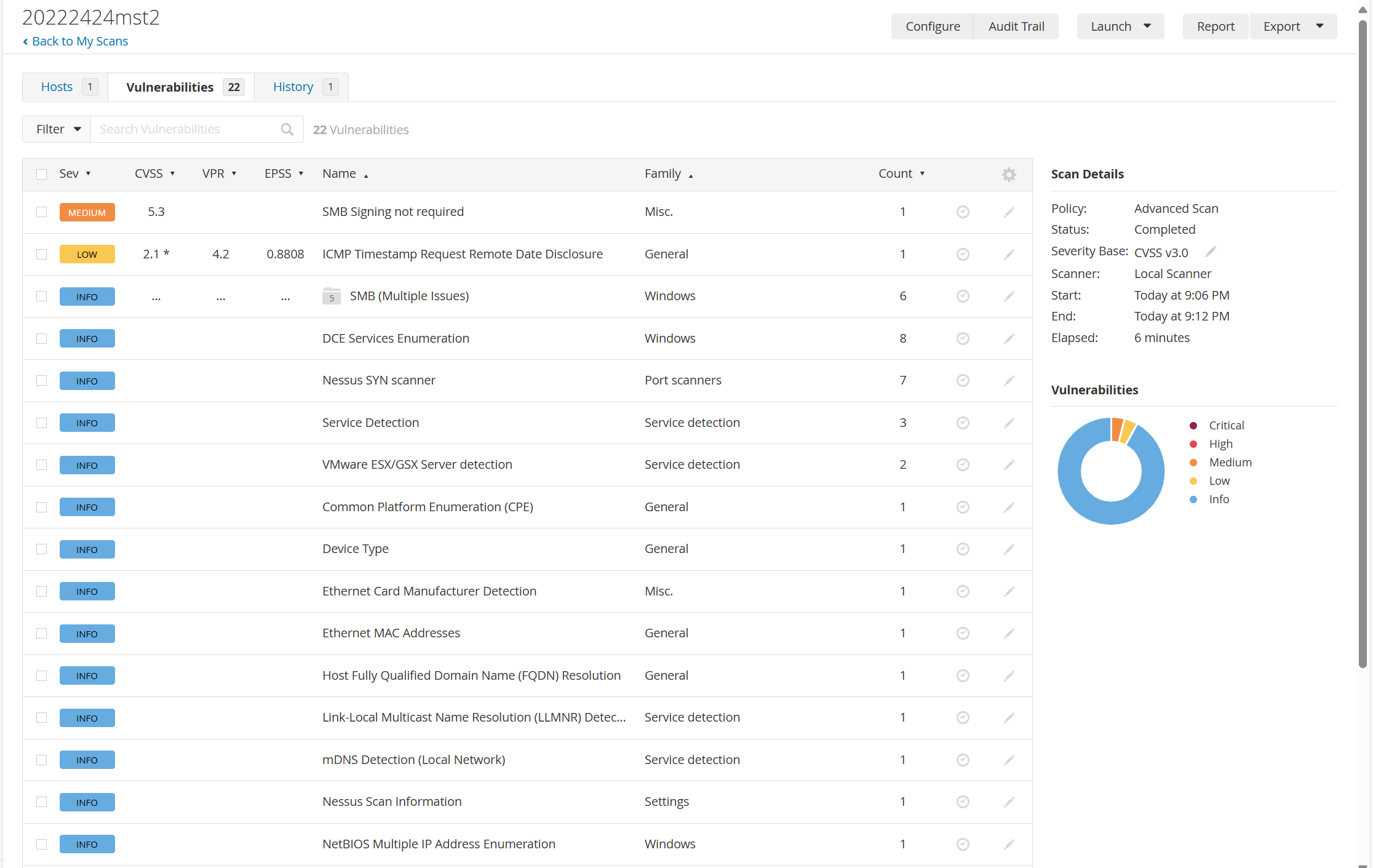

2.4使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

对同学电脑进行扫描:

- 靶机上开放了哪些端口

135、139、445、49664、49665、49668、49669、49670、49681 - 靶机各个端口上网络服务存在哪些安全漏洞

远程 SMB 服务器上不需要签名;

远程主机应答 ICMP 时间戳请求。这允许攻击者知道在目标计算机上设置的日期,这可能有助于未经身份验证的远程攻击者破解基于时间的身份验证协议。 - 你认为如何攻陷靶机环境,以获得系统访问权

针对SMB:SMB Relay 攻击:攻击者可以利用这一漏洞将身份验证请求转发到其他服务器,从而获得对其他服务器的访问权限。

针对ICMP时间戳请求:时间同步攻击:对于基于时间的身份验证协议(如 TOTP),攻击者可以利用获取的时间信息来同步自己的时钟,从而生成有效的验证码;操作系统指纹识别:可以使用工具如 nmap 进行 ICMP 时间戳请求,并结合其他技术来识别目标操作系统的类型和版本。

2.5网络搜索

2.5.1通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

直接搜索自己的名字:

直接搜索学号:

学号+姓名:

可以看到搜索结果中基本没有相关的信息。

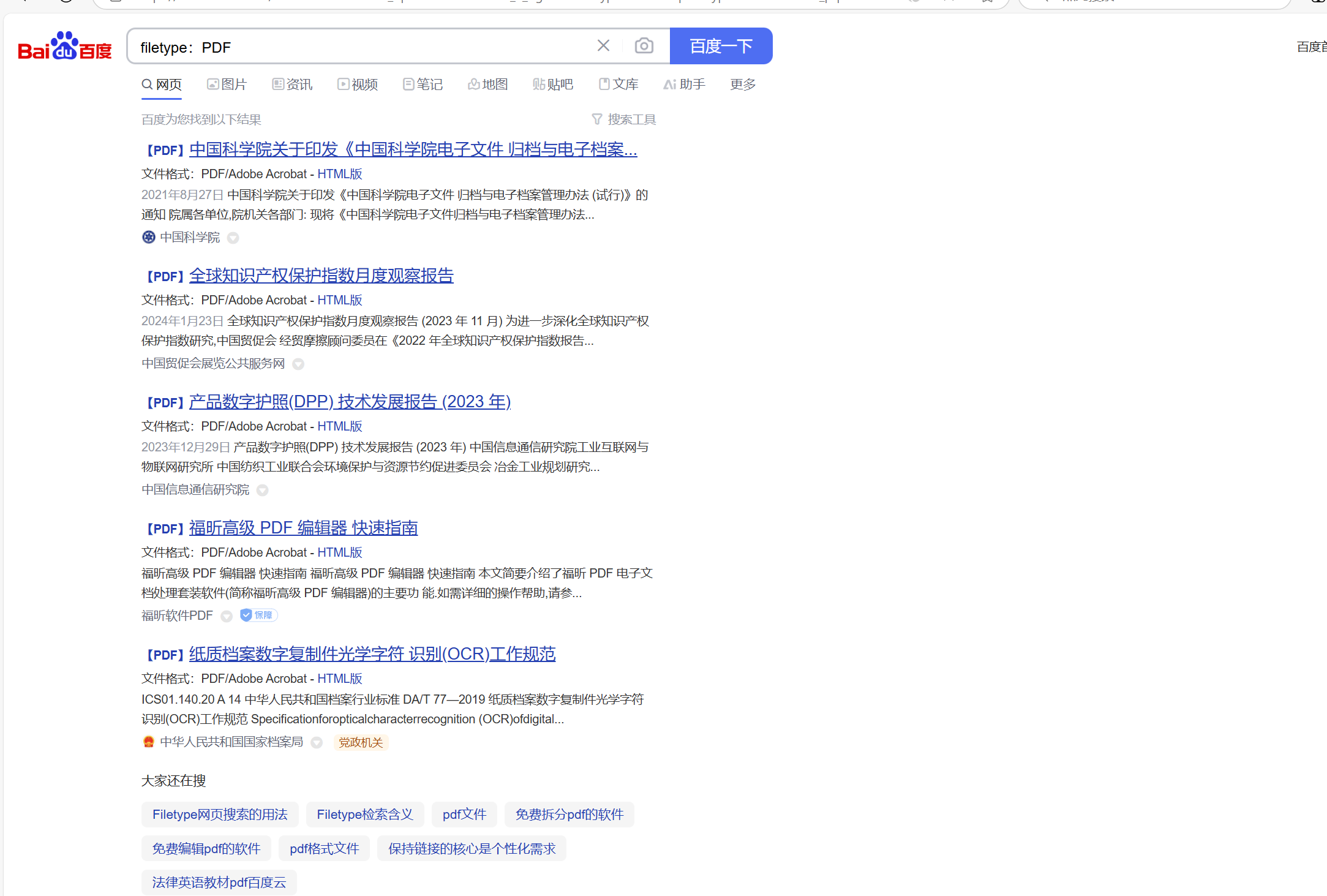

2.5.2练习使用Google hack搜集技能完成搜索。

- intitle:寻找标题中的关键字:

- allintitle:标题中关键字搜索,但是可以多关键字搜索:

- inurl:搜索URL中包含特定关键词的页面。例如,inurl:admin/login.php将返回包含登录页面的网站:

- filetype:搜索特定文件类型的文件:

- link:查找包含特定网址链接的页面:

- related:查找与特定网址相关的网站:

- info:返回站点的指定信息:

- intext:用于查找网页中包含特定文本的内容

- site:限定搜索结果只出现在指定的网站中。

- map::搜索地图信息:

3.问题及解决方案

- 问题1:XXXXXX

- 问题1解决方案:XXXXXX

- 问题2:XXXXXX

- 问题2解决方案:XXXXXX - ...

4.学习感悟、思考等

- 通过使用whois、dig、nslookup等工具查询目标域名的详细信息,我不仅学习到了如何通过域名获取注册人的联系方式,还掌握了域名解析到IP地址的过程。通过对IP地址的进一步查询,了解了IP地址的所有者及地理位置。这让我认识到,网络上的每一个域名都有其背后的物理地址,而通过这些工具可以轻松获取这些信息。

- nmap是一款非常强大的开源软件,能够快速识别目标主机的活动状态,开放的TCP和UDP端口,乃至操作系统类型及版本。通过这次实验,我学会了利用nmap来评估网络系统的安全性,并能识别潜在的风险点。

- 相比于nmap,Nessus提供了更加详细的安全漏洞报告。利用Nessus扫描靶机,我发现了多个端口上的服务存在已知漏洞。通过分析可以了解哪些漏洞可能被利用来攻陷系统。这为我提供了安全测试的实际操作经验,同时也强调了定期进行安全评估的重要性。

- 通过搜索引擎查询个人在线足迹,使我对网络隐私的重要性有了新的认识。了解到即使是无意间留下的信息,也可能被别有用心的人挖掘,用于不正当目的。而Google hack的练习,则让我掌握了利用高级搜索语法(如intitle、inurl、filetype等)快速定位特定类型信息的技术。

- 总之,这次实验课让我从理论到实践,全方位了解了信息收集、漏洞扫描、安全评估等方面的知识。它不仅提高了我的技术水平,更重要的是增强了我的安全意识,使我更加重视个人信息的保护。在未来的网络世界中,无论是作为一名网络安全从业者还是普通网民,掌握这些知识都将变得日益重要。

![[Moectf2024 ezMaze]](https://img2023.cnblogs.com/blog/3546358/202411/3546358-20241115212520046-272941752.png)

![[笔记]Dijkstra算法正确性证明](https://img2024.cnblogs.com/blog/3322276/202411/3322276-20241115212136445-328206574.png)