一、内容概要

随着网络攻击手段的不断进化,流量分析已经成为确保网络安全的关键环节。传统的基于规则和机器学习的方法在一定程度上帮助我们识别和防范攻击,但随着网络攻击形式的多样化和复杂性增加,如何利用更强大的技术手段来分析网络流量,成为了当今网络安全领域的研究热点。本文将介绍全流量威胁分析、大模型的概念、以及如何在流量分析中应用大模型技术。

二、相关概念

1、什么是全流量威胁分析

全流量威胁分析指的是对网络中所有流量进行监控和分析的过程,涵盖了从数据包层到应用层的各类信息。这种分析方法可以帮助安全团队发现潜在的攻击行为,如DDoS攻击、SQL注入、XSS攻击、恶意文件上传等。相比传统的基于日志的安全监控,全流量分析能够更加细致地揭示网络威胁,特别是针对未知的、零日攻击。

全流量威胁分析主要依赖高效的数据采集和分析技术,通过捕获网络中的所有通信流量,进行全面的数据审查,并通过各种方法(如基于规则的检测、行为分析、机器学习等)来识别威胁。随着流量数据量的不断增长,如何快速、准确地进行大规模流量分析,已经成为了网络安全领域的一个挑战。

2、什么是大模型

大模型(Large Model)是指那些包含大量参数并能够进行复杂计算的模型。这些模型通常基于深度学习和神经网络技术,能够从大量数据中学习到隐含的规律和模式。在自然语言处理(NLP)、图像识别、推荐系统等领域,大模型已经表现出卓越的性能。

大模型的优势在于它们能够处理和理解极为复杂的数据关系,尤其在面对大规模数据集时,能从数据中提取出更加精细和抽象的特征。随着计算力的不断提升,尤其是在GPU和分布式计算的支持下,基于大模型的技术已经可以广泛应用到许多领域,包括网络流量分析。

3、通用大模型和私有大模型

通用大模型与私有大模型

【通用大模型】:通用大模型是指那些经过大规模数据训练,并能广泛应用于不同任务的模型。例如,GPT-3等大语言模型就是典型的通用大模型,它可以用来处理从语言生成到机器翻译等多种任务。通用大模型具有较强的泛化能力,但在某些特定任务中的性能可能不如专门训练的模型。

【私有大模型】:私有大模型通常是针对特定任务或行业场景进行训练的模型。这些模型的数据集更加专一,能够为某些特定领域(如网络安全、金融风控等)提供更精准的分析能力。相较于通用大模型,私有大模型能够通过定制化的训练提高在特定领域的表现,但需要更高的计算和数据资源来进行训练。

三、常见设备工作原理

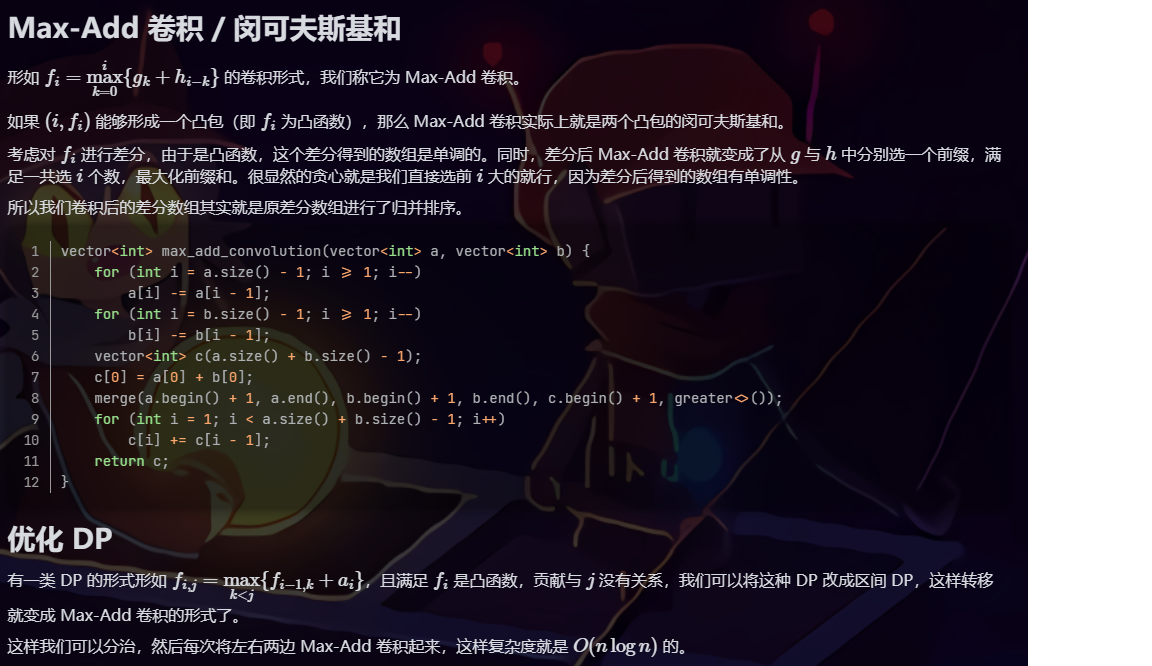

基于规则的流量分析

基于规则的流量分析是传统的网络流量检测方法之一,主要通过一系列预设的规则来检测和识别网络中的异常行为。规则可以基于已知的攻击特征、协议异常、流量模式等进行设定。例如,某些常见的攻击行为如SQL注入、XSS、ARP欺骗等都有相应的规则可以检测。

尽管基于规则的分析方法简洁且容易实现,但它的缺点是依赖于规则库的更新和维护。面对新型的攻击手段和复杂的网络行为,基于规则的检测可能无法及时发现未知威胁,或者会产生大量的误报和漏报。

基于规则的流量分析通常会依赖于一些规则库或匹配机制,常见的应用场景有基于协议的匹配(例如HTTP、FTP流量中的特定关键字),或通过匹配某些已知攻击模式的规则。

【例如】:基于规则对SQL注入的检测

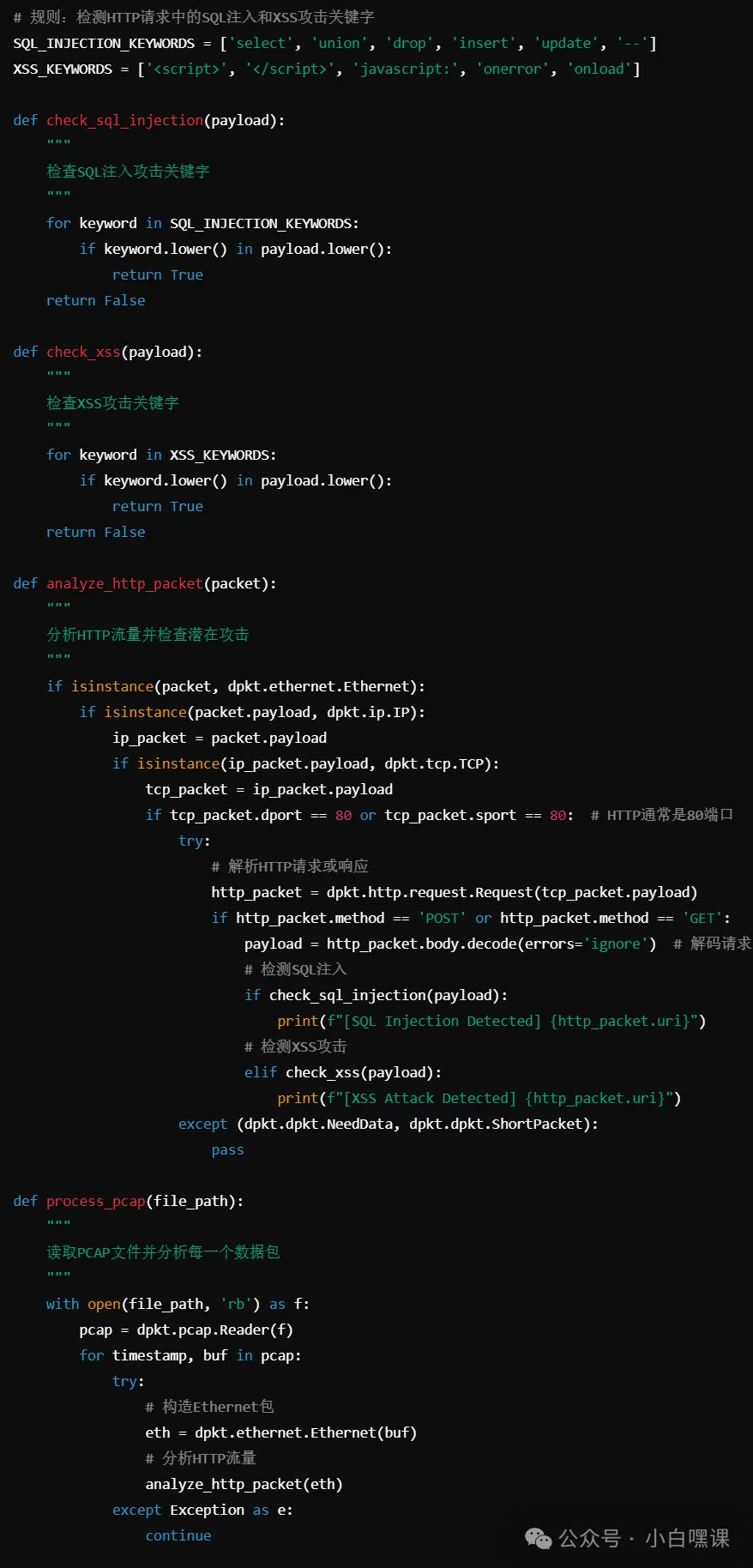

基于机器学习的流量分析

与基于规则的分析方法不同,基于机器学习的流量分析通过训练模型从大量的流量数据中自动学习流量特征,并基于学习到的模式对网络流量进行分析。这些模型可以检测到流量中的异常模式,从而发现潜在的攻击或安全问题。

机器学习流量分析的优势在于其自适应性和较强的泛化能力。它能够处理更为复杂的流量特征,并且随着数据量的增加,模型的检测精度和准确率会不断提高。然而,机器学习方法同样面临一些挑战,如训练过程中的数据标注困难、算法复杂性高等问题。

【例如】:基于机器学习检测DDoS攻击

基于大模型的流量分析

基于大模型的流量分析结合了大模型的强大计算能力和机器学习的智能特性,能够更加高效地处理复杂的网络流量。通过利用大模型,流量分析不仅能够从传统的特征提取和异常检测中获得更多的支持,还能够在更大规模的数据集上进行深度学习,从中提取出隐含的攻击模式和网络行为特征。

与传统的流量分析方法相比,基于大模型的流量分析具有以下优点:

高效处理大规模流量:大模型能够处理海量数据,且随着计算能力的提升,它能够在短时间内完成大规模数据集的分析。

深度特征学习:大模型能够自动从流量数据中提取出深层次的特征,这些特征可能无法通过传统方法手工提取。

适应未知攻击:大模型通过对大量流量数据的学习,能够发现和适应以前未见过的攻击类型,降低漏报和误报的风险。

更高的精准度:由于其高效的学习能力,大模型能够提供更精准的威胁检测和攻击识别能力。

基于大模型的流量分析,结合深度学习和神经网络等技术,能够对网络流量进行更为全面、准确的分析,尤其在面对零日攻击、复杂攻击手段等方面,表现得尤为突出。

原创 RCS-TEAM安全团队 小白嘿课