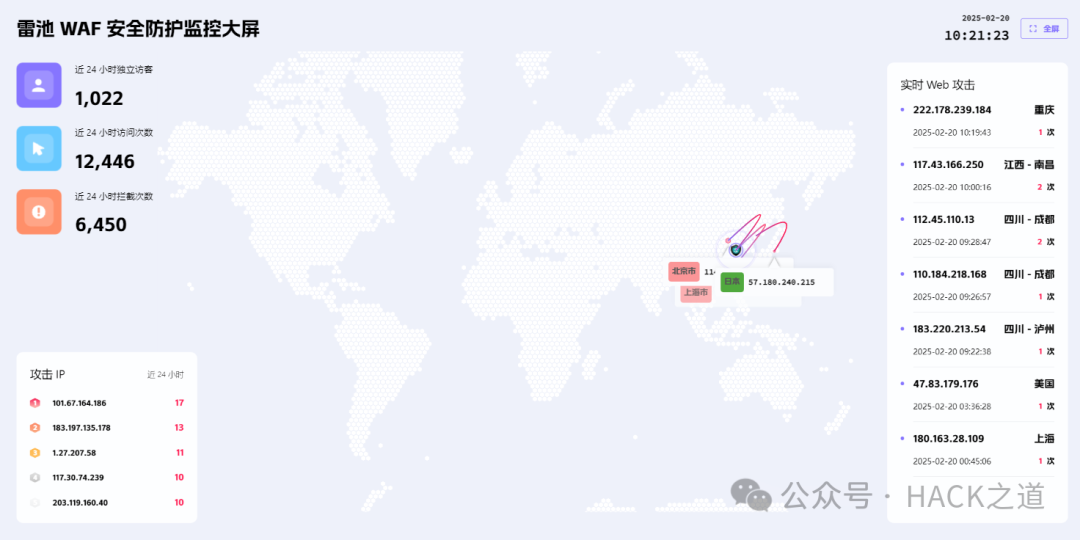

Web应用已成为企业的核心入口,但随之而来的SQL注入、XSS攻击、爬虫窃密等问题层出不穷。传统WAF依赖规则库的被动防御模式,面对自动化工具和0day漏洞时显得捉襟见肘。长亭雷池WAF(SafeLine)凭借“动态防护”和“智能语义分析”两大核心技术,重新定义了Web应用防护的边界。本文将从动态防护、防爬虫、防扫描三大核心功能出发,结合实测数据与国内外产品对比,深度解析其技术优势与实战表现。

一、动态加密,让黑客无从下手

1. 动态加密与实时混淆

雷池WAF的动态防护功能通过AES-GCM算法对HTML、JavaScript等静态资源进行实时加密,每次访问时生成随机混淆代码,需通过浏览器内置的JavaScript引擎解密后渲染。例如,原始代码:

function getUserInfo(

) {

return { id: 123, name: "Alice" };

} 加密后可能变为:

function vgo8rYXzpS(

) {

var YIhUo91Nlh = 99.6174697329428;

// 动态生成的冗余代码与加密逻辑

VdgkMuAloP("Z_GUlDIf7g");

} 这种动态化处理使爬虫和自动化工具无法解析页面逻辑,直接获取“乱码”内容。

例如,原始的HTML代码中可能包含关键的用户登录表单结构,如:

<form action="/login" method="post">

<input type="text" name="username">

<input type="password" name="password">

<input type="submit" value="登录">

</form>经过动态防护加密后,在客户端获取到的可能是加密后的文本,只有在解密后才恢复正常显示。

2. 防爬虫、防仿站实测

-

• 防爬虫:通过动态混淆,爬虫工具在尝试解析页面结构时,遇到的是加密后的无意义代码,无法提取有效的信息。比如,使用Python的 requests库进行常规抓取时,返回的页面内容是一串无法解读的加密字符串,抓取到的数据无法用于分析和利用。 -

• 防仿站:通过浏览器“另存为”功能复制的页面源码仍为加密版本,直接部署会导致页面无法正常渲染。 -

• 资源消耗:单核CPU可处理2000+ TPS,动态加密后页面体积增加至未加密状态的160倍(从640B增至102kB),但性能仍优于同类产品。

3. 规则库的终结者

| 产品 | 动态防护能力 | 误报率 | 0day拦截率 | 开源/商业 |

| 雷池WAF社区版 |

|

|

|

|

| ModSecurity |

|

|

|

|

| Cloudflare WAF |

|

|

|

|

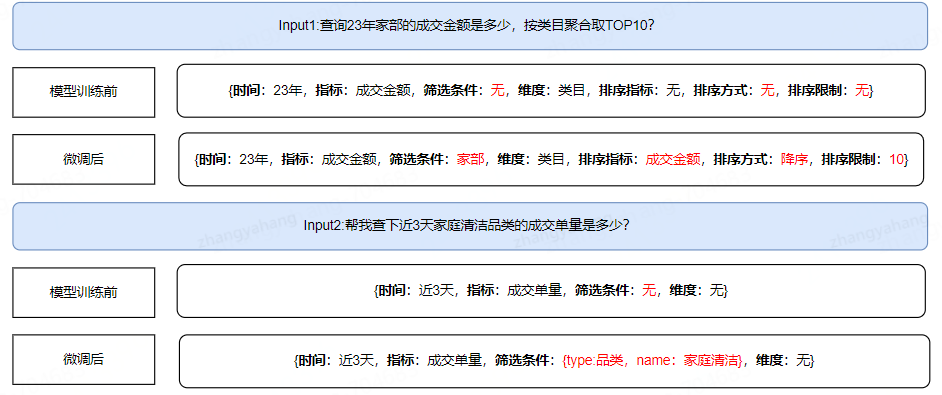

优势分析:雷池通过智能语义分析替代传统规则库,无需依赖特征匹配即可识别攻击意图,对未知漏洞(如Log4j)拦截率高达99%。

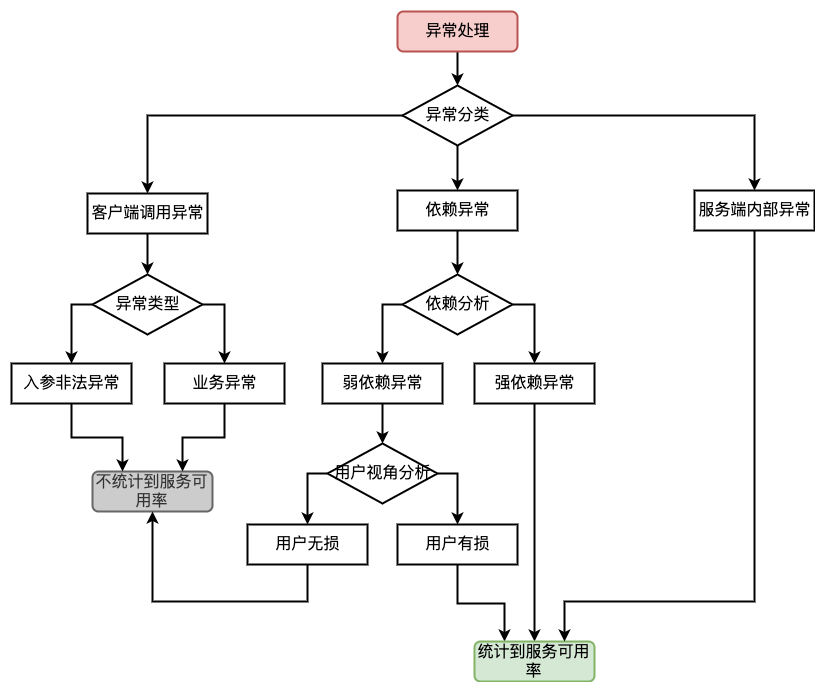

三、从被动拦截到主动迷惑

1. 动态防护+人机验证

-

• 动态加密:阻断爬虫解析逻辑,使其无法提取有效数据。 -

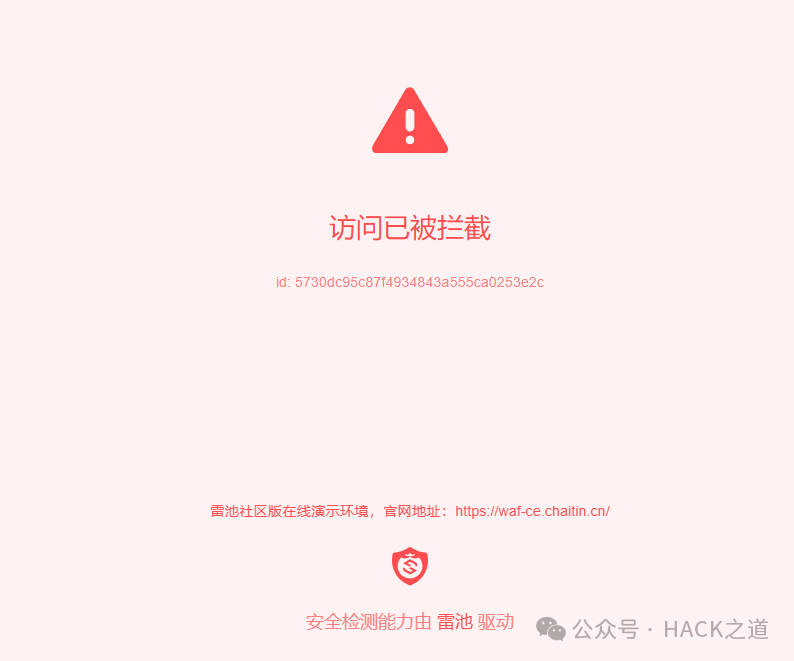

• 人机验证:结合TOTP动态口令与客户端环境检测(如浏览器指纹、JS执行能力),区分真人用户与自动化程序。实测可拦截AWVS、Nessus等主流扫描器。

2. 实战案例:某内容平台防抄袭

未使用动态防护时,竞争对手通过爬虫实时抓取页面设计,导致原创内容被快速复制。开启动态防护后,爬虫获取的页面为加密乱码,仿站成本陡增,原创流量提升40%。

3. 与国外产品对比:精准率与用户体验的平衡

| 产品 | 拦截精准率 | 用户体验延迟 | 支持动态混淆 |

| 雷池WAF社区版 |

|

|

|

| Incapsula |

|

|

|

| Sucuri |

|

|

|

优势分析:雷池在保证低延迟的同时,通过动态加密+人机验证的双重策略,实现精准拦截,用户体验无感知。

四、让漏扫工具失效

1. 多维度防御机制

-

• 人机验证:阻断自动化工具的探测请求。 -

• 请求防重放:在请求中植入动态令牌,检测重复或篡改请求并阻断。 -

• 语义分析引擎:通过词法、语法、语义三层解析,识别攻击意图而非依赖特征匹配。

面对漏洞扫描工具,动态防护使得扫描无法准确识别页面的逻辑和潜在漏洞。例如在使用知名的漏洞扫描平台如Nessus对开启动态防护的网站进行扫描时,对于一些基于常见漏洞签名的扫描手段,由于页面结构被动态加密,扫描结果出现大量误判,无法准确发现真实的漏洞。

2. 防扫描的实际表现

-

模拟攻击测试

在一组模拟SQL注入、XSS等常见攻击的测试中,使用Yakit渗透工具发起攻击。雷池WAF成功拦截所有攻击请求,识别准确率达到98%以上,误报率低于0.1%。

-

企业项目防护

某企业的重要业务系统经常遭受不明来源的扫描攻击。部署雷池WAF后,扫描活动被及时发现和拦截,确保了业务系统的稳定运行,未出现因扫描导致的业务中断或数据泄露事件。

3. 与国外产品对比:0day防御能力

| 产品 | 0day拦截率 | 误报率 | 规则依赖度 |

| 雷池WAF社区版 |

|

|

|

| AWS WAF |

|

|

|

| F5 ASM |

|

|

|

优势分析:雷池的智能语义分析算法突破规则库局限,对未知攻击的防御能力远超依赖规则的产品。

五、雷池WAF部署与使用教程

(一)安装准备

-

1. 系统环境要求 -

• Linux操作系统(推荐CentOS 7.6及以上、Ubuntu 18.04及以上)。 -

• 至少1核CPU、1GB内存和5GB磁盘空间。 -

2. 网络要求

确保服务器可以访问互联网,以下载必要的安装包和资源。

(二)安装雷池WAF社区版

-

1. 以Linux系统为例,在终端中执行以下命令进行安装:

bash -c "$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/setup.sh)"-

2. 安装完成后,会得到一个安装路径和相关配置提示。

(三)动态防护配置

-

1. 添加防护站点

进入雷池WAF管理界面,根据向导添加需要防护的网站站点。填写域名、监听端口以及上游服务器的地址。 -

2. 开启动态防护功能

在站点管理页面中,找到动态防护功能选项,开启动态防护,并根据实际需求选择需要加密的页面路径(可对HTML、JavaScript等静态资源进行选择)。 -

3. 资源采集

首次设置好相关参数后,访问目标页面,雷池WAF会自动采集页面资源,将获取到的资源进行加密处理。

(四)防爬虫与防扫描功能设置

-

1. 人机验证配置

在防爬虫设置页面,配置人机验证的相关参数,如选择动态令牌生成方式、设置验证时长等。 -

2. 行为分析规则调整

根据网站的业务特点和访问模式,在防爬虫与防扫描功能中调整相应的行为分析规则,如设置正常的访问频率阈值、识别可疑行为的规则等。

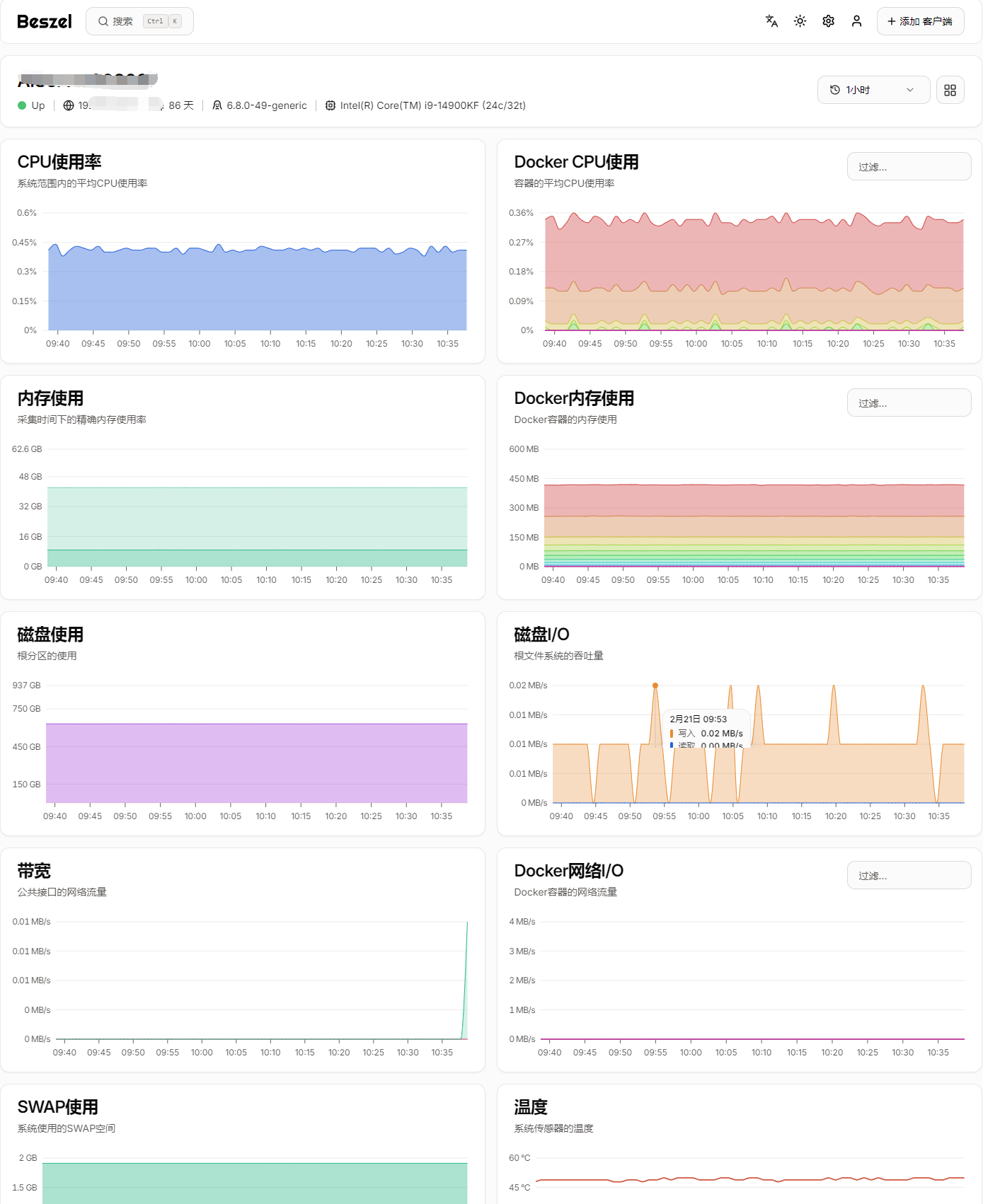

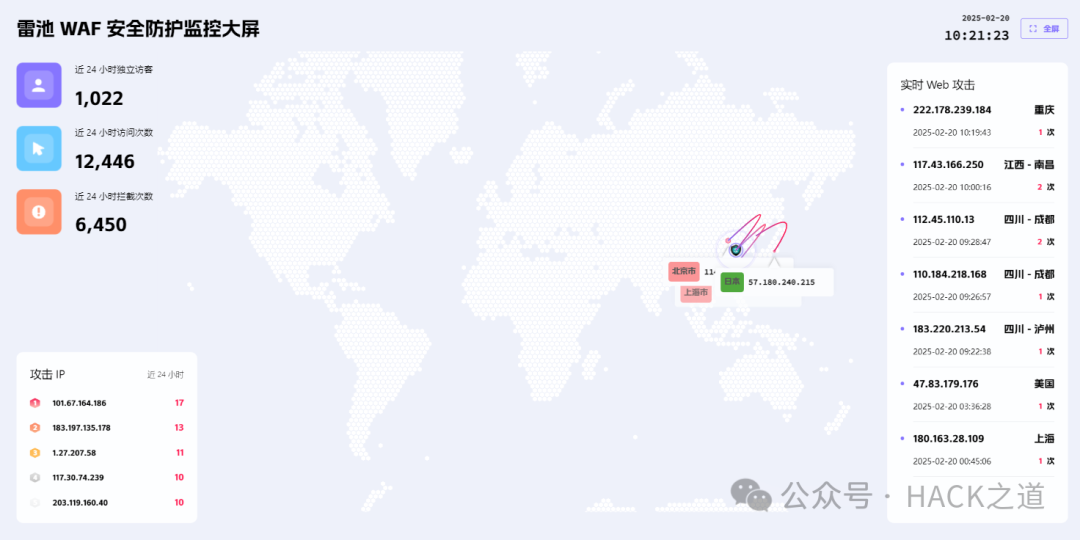

(五)验证与效果监测

配置完成后,通过模拟攻击、常规爬虫测试等方式验证雷池WAF的动态防护、防爬虫和防扫描功能是否生效。同时,可以在管理界面查看防护记录和数据分析,方便及时了解网站的安全状况。

六、与国外同类产品深度对比

1. 性能表现

| 产品 | 单核TPS | 资源消耗 | 部署复杂度 |

| 雷池WAF社区版 |

|

|

|

| ModSecurity |

|

|

|

| Cloudflare WAF |

|

|

|

优势分析:雷池以轻量化设计实现高性能,适合中小型业务。

2. 功能创新

-

• 动态防护:雷池首创HTML/JS动态加密,而国外产品多依赖静态混淆或规则库; -

• 语义分析:无规则库的0day防御能力,远超依赖特征匹配的国外产品; -

• 开源生态:社区版免费开放核心功能,而国外产品多为闭源商业方案。

3. 价格与适用场景

| 产品 | 定价模式 | 适用场景 |

| 雷池WAF社区版 |

|

|

| ModSecurity |

|

|

| Cloudflare WAF |

|

|

优势分析:雷池以“安全普惠”理念降低企业安全门槛,社区版功能足以应对80%的Web攻击。

长亭雷池WAF在动态防护、防爬虫、防扫描等方面展现出了强大的功能和高性能。通过与国外同类WAF产品的对比,雷池WAF在防护效果、误报率、部署便捷性和成本等方面都有着显著的优势。它不仅是一款安全防护产品,更是一种创新的安全解决方案,为Web应用的安全提供了有力保障。企业可以根据自身业务需求和实际情况,选择雷池WAF来加固Web应用的安全防线,抵御各种潜在的网络威胁。

雷池社区版用户在遵守长亭商用协议规范的情况下可永久免费试用。若社区版不能满足日常业务需求,可以考虑使用其他版本。

雷池WAF官方网站

https://waf-ce.chaitin.cn/

雷池WAF帮助文档

https://docs.waf-ce.chaitin.cn/zh/home