1,PHP变量覆盖漏洞,例:<?php $a="want_to_be_a_cat"; $b="meovv"; $test=$a; $$test=$b; var_dump($want_to_be_a_cat); ?>先解析 $test 的值(即 "want_to_be_a_cat"),然后创建一个名为 $want_to_be_a_cat 的变量,并赋值为 $b 的值(即 "meovv")

2,PHP文件漏洞,文件包含,上传恶意文件

2025.3.14 php漏洞

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.hqwc.cn/news/899293.html

如若内容造成侵权/违法违规/事实不符,请联系编程知识网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

Vue2学习5-v-model原理、表单类组件封装及v-model简化、.sync修饰符 、ref和$refs、$nextTick、自定义指令(全局、局部)、插槽(默认、具名)及商品列表案例

Vue2

v-model原理

v-model本质就是一个语法糖(一种编程语言的语法特性,允许以更简洁、易读的方式表达某些操作)

例如在输入框中,是value属性和input事件的合并

作用:实现数据的双向绑定数据变,视图跟着变视图变,数据跟着变例:

$event可以获取事件的形参

<template&g…

【阿里淘天】3月15日暑期实习机试-第一题-连续非空子数组

连续非空子数组

题面思路

正向求解的话,需要枚举所有的子数组,复杂度会来到\(O(n^3)\),完全不可行,在观察题目输入描述,\(a_i\)的取值范围非常小,故我们考虑反向求解(这也是非常经典的思路,无法直接计数,我们就计算每个答案的贡献是多少)

利用类似滑动窗口的思想,去…

python的基本运用(7)——函数(内置函数)

一、python的内建函数二、内置函数使用

(1)format()函数

1.定义:是一格式化字符串,该函数增强了字符串格式的功能.

2.基本语法是通过{}来代替一起拿%

3.案例

a.设置指定位置,默认暑顺序

hz="{}".format("dcs","18")print(hz)

b.按照指定的索引…

LeetCode53最大子数组和——贪心求解

int maxSubArray(vector<int>& nums) {int len = nums.size();int max=INT_MIN;int sum=0;for(int i=0;i<len;i++){sum+=nums[i];if(max<sum) max=sum;if(sum<0) sum=0;}return max;}这是根据代码的写出的max与sum的状态,笔者认为最重要的一点在于理解连续…

推荐一个查看Windows文件夹大小的软件

最近笔记本越来越卡,C盘100G几乎全被占用,所以就想查看是哪个文件占用了C盘,

但是Windows自带的又不好用,于是再网上找了一下

https://windirstat.net/

发现了这个软件,非常好用,一目了然,免费,可以安装也可以直接解压,

可以查看每个文件和文件夹的大小,占比,

按文件…

Copilot平替?本地部署DeepSeek-Coder V2并接入到VS Code

什么是 DeepSeek-Coder V2

DeepSeek-Coder-V2是DeepSeek团队推出的基于MoE架构的智能代码模型,支持338中编程语言,几乎覆盖所有主流和小众编程语言,一次能处理长达128K的代码文件。

Github 开源仓库地址:https://github.com/deepseek-ai/DeepSeek-Coder-V2

用过DeepSeek很多…

Builder-公用组建封装和 按引用传递 改变数据

@Entry@Componentstruct BuilderPage { // 组建内的 @Builder compButtonBuilder(icon:Resource,text:string,callback:()=>void){ Button() { Row({ space: 10 }) { Image(icon) .width(25) .height(25) Text(text) .f…

【第 8 期】搜索客 Meetup - Elasticsearch 的一些“双刃剑”特性

本次活动由 搜索客社区、极限科技(INFINI Labs) 联合举办,活动邀请到 INFINI Labs 搜索运维专家 金端 来分享 Elasticsearch 中一些典型的“双刃剑”特性,以及如何在实际使用中权衡和应对。欢迎预约直播观看 ~

活动主题:Elasticsearch 的一些“双刃剑”特性

活动时间:202…

clion/idea/pycharm项目配置

环境搭建与配置

pycharm篇

markdown as root

idea篇

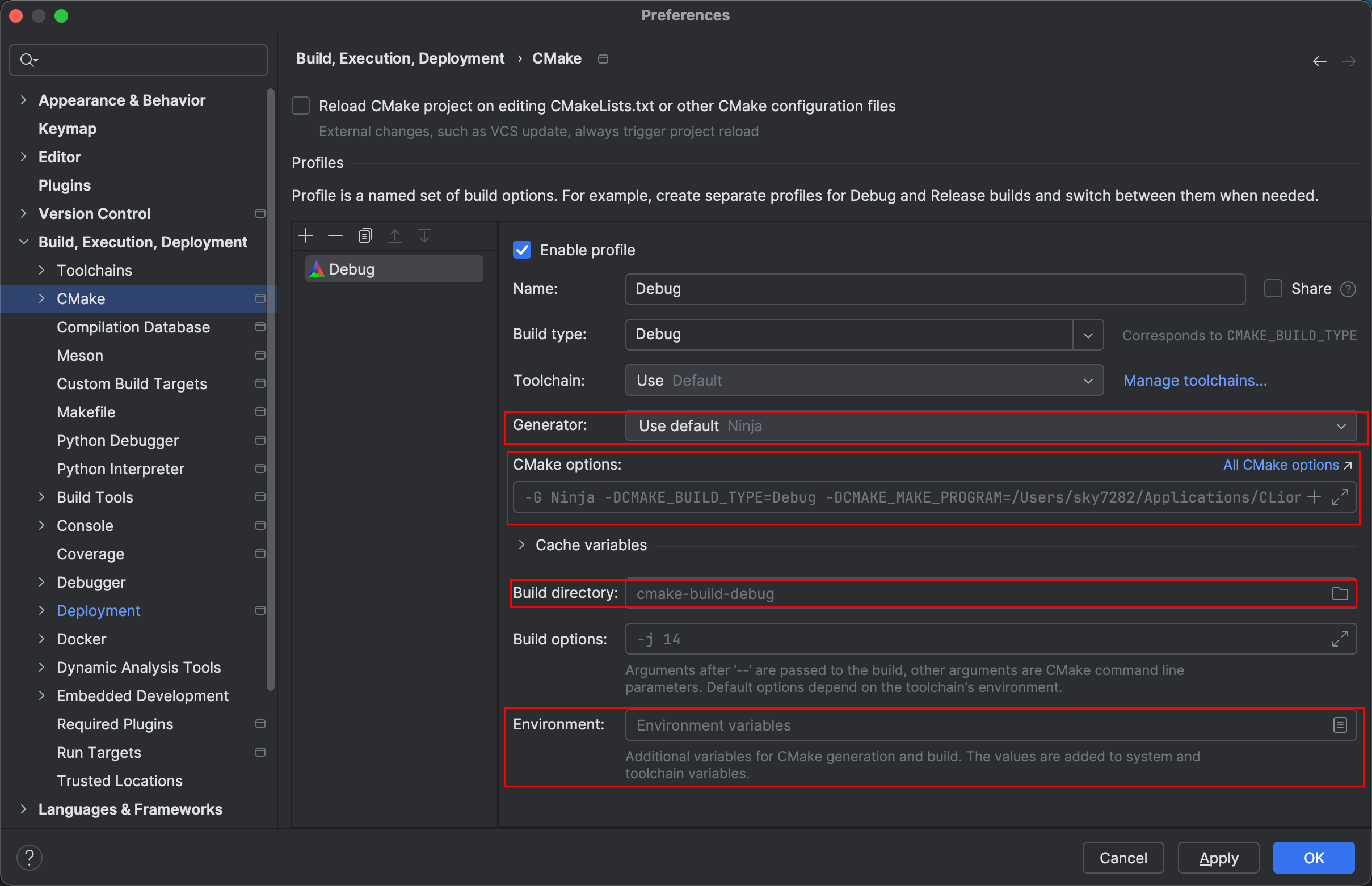

clion篇构建

cmake -S src -B build $CMAKE_OPTIONS

编译

cmake --build

配置deployment,cmake(cmake配置编译目录,引用环境变量,cmake环境变量引用$CMAKE_OPTIONS)

ccache配置

ccache弄一个gcc和g++的软链,放在PATH最…